翟勝軍:高級逃逸技術AET讓黑客入侵如虎添翼

原創9月23日下午,由51CTO承辦的2013中國互聯網安全大會新興安全威脅研究分論壇召開,在此論壇上,啟明星辰安全專家翟勝軍表示:“AET(Advanced Evasion Technique,高級逃逸技術)給了我們一種新的思維方式,關心安全防護者使用工具的漏洞與管理中疏忽,往往可以事半功倍。”

啟明星辰安全專家翟勝軍

2010年10月18日,芬蘭公司STONESOFT發現了很多高級逃逸技術可以穿透當時國際上很多著名大公司網絡,并公布了23種高級逃逸技術細節。今年一款最新的檢測工具已經能夠檢測到350多種逃逸技術。

在演講中,翟勝軍表示,AET這個名詞出現的比較早,但是國內對AET研究不是很多,相關的公開資料很少。AET這項技術實際上就是幫助你在入侵者與目標之間建立通道,躲避網絡監測手段,這個通道面對的不是目標,而是網絡上的安全設備。而且,實現AET需要三個條件:一是被攻擊目標有漏洞;二是有存在利用價值的代碼;三是把可利用的代碼下發給安全用戶,如果中途被人阻斷了就無法成功。

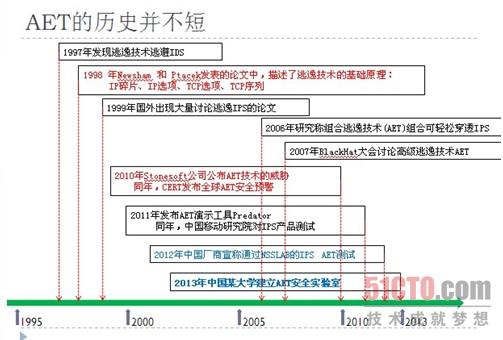

AET的歷史并不短

從上圖我們可以看出,AET的歷史并不短。不僅如此,翟勝軍表示AET技術的功效很大,且有個特點,即是不同的參數,不僅僅是自主的可以用,相互之間也可以混合用。AET技術不僅僅給了我們工具方法,實際上給了我們一種模式,不僅要關注攻擊的目標,還可以關注保護目標周圍的情況,尤其是使用安全的設備。

如何逃逸,躲避安全網絡檢測設備?翟勝軍認為有以下幾種思路:

◆改變自我特征

◆創新攻擊模式

◆干擾監測還原:想辦法干擾中間安全設備的檢測方法。

他還對AET技巧做了一個小結,具體如下:

◆協議分片:針對單包檢測的IPS

◆數據重疊:IPS多采用unix前向取數據

◆前序干擾:握手后先發送干擾報文,也可能包含特征,但順序號混亂,讓IPS處理機制混亂,再發送正常攻擊數據

◆亂序發送:數據包順序號混亂,干擾IPS組包還原,如順序號回環

◆超時發送:超出IPS時間,造成組包時缺乏數據包

◆垃圾填入:握手后發垃圾數據,使數據包超長,IPS緩沖區不足,無法檢測

◆瞞天過海:DDOS制造混亂,先發送特征數據包,讓IPS大量報警,超出報警能力,再發送正常數據

另外,目前隨著應對APT攻擊的“新式武器”沙箱技術的發展,沙箱逃逸技術也開始流行。在此,安全專家翟勝軍與大家分享了以下兩種沙箱的實現思路:

思路一:代理模式

1. 代理模式模擬運行環境的上層接口,接收用戶的所有請求,代理控制器可以對用戶請求重新進行定向,實現命令重定向,或對操作地址與設備重新映射;

2. 沙箱一般只模擬主要的用戶請求,很多功能“不支持”。

思路二:過濾模式

1. 過濾模式(鉤子模式)是對運行環境中重要的調用進行監控,一般是修改中斷調用向量,對敏感資源訪問時,可以控制其行為;

2. 過濾模式只對部分調用掛鉤子,不掛鉤子的調用不被監控。

隨著AET技術的發展,全球范圍內網絡安全系統受到嚴重的威脅,動態的升級的AET技術攻擊無疑讓黑客入侵如虎添翼。抵御AET攻擊的方式是采用靈活的的安全系統,且系統必須具備遠程更新和集中化管理能力。總之,對于新興安全威脅AET技術,我們應該加以重視并尋求有效的防護手段。