iOS現應用驗證漏洞 可利用其劫持設備

網絡安全研究公司FireEye周一公布了iOS操作系統的一個應用安裝驗證漏洞。該公司稱之為“面具攻擊(Masque Attack)”。這一漏洞可以讓黑客對iPhone和iPad的敏感數據進行訪問或直接劫持這些設備并獲得控制權。FireEye公司在其博客上公布了有關細節。

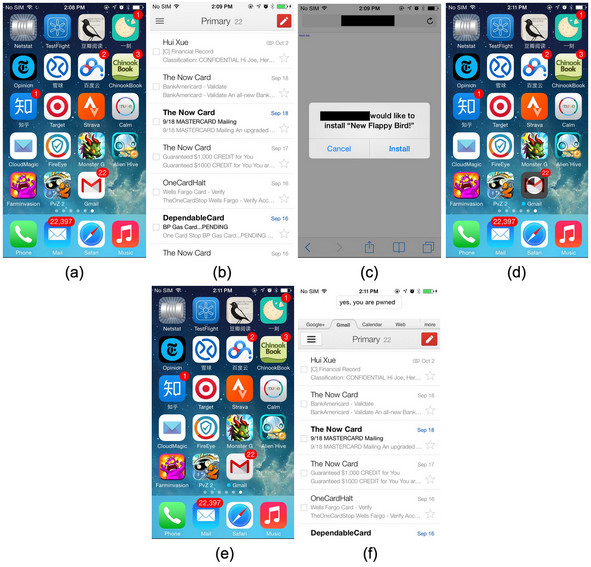

為了實現“面具攻擊(Masque Attack)”,黑客首先要向用戶發送被感染的短信、電子郵件和網頁鏈接,誘使其安裝惡意應用程序。一旦惡意應用程序被安裝后,就可以接管通過蘋果應用 商店安裝的所有應用程序,包括電子郵件和銀行應用。但是預裝的應用,如Safari無法被更改。

該漏洞出現的原因是因為iOS不強制驗證具有相同“綁定標識符(bundle identifier)”應用程序的證書。這個漏洞存在于iOS7.1.1,7.1.2,8.0,8.1和8.1.1測試版之中,對于越獄和非越獄設備均適用。通過利用該漏洞進行的攻擊可以竊取銀行和電子郵件登錄憑證或其他敏感數據。FireEye資深研究員在接受采訪表示,“這是一個非常強大的漏洞,很容易被利用。”

蘋果官方目前還沒有就此發表評論。但FireEye公司表示該公司代表七月時就已經告知蘋果該漏洞,當時蘋果表示他們正在努力修復。FireEye之所以決定現在公布這一漏洞,是因為上周發現了第一個利用該漏洞的惡意軟件。該軟件被稱為WireLurker,會感染Mac電腦和iOS設備。FireEye目前不知道是否還有其他利用該漏洞進行攻擊的惡意軟件。“目前WireLurker是唯一一個,但我們應該會發現更多。”

FireEye建議iOS用戶避免安裝來自非蘋果官方應用商店的應用程序,并且不要在彈出的第三方網頁上點擊“安裝”。