聽我拿P2P小額貸款來說說業務安全那些事兒

看了很多乙方同學們寫的業務安全,總結下來,其出發點主要是在技術層面風險問題。另外捎帶一些業務風險。今天我要談的是甲方眼里的業務安全問題,甲方和乙方在業務安全的視野上會有一些區別和一些重合。在同一個問題上,解決的思路也有很大區別。我們拿P2P小額貸款來說業務安全。

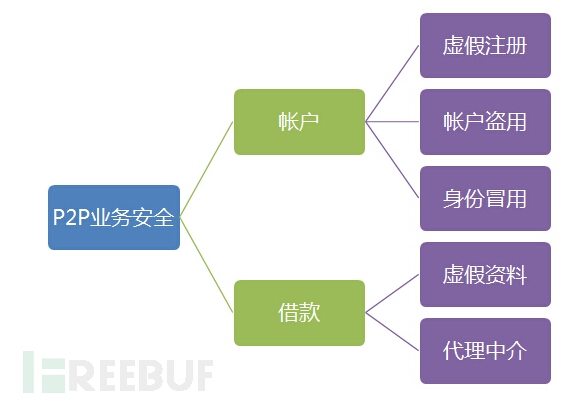

大體上P2P小額貸款的流程是帳戶注冊、提交借款資料審核、提現使用,還款。還款階段主要是催收的問題,不在本文討論范圍之內。所對應的業務風險見下圖。

一、賬戶安全

賬戶這一層的風險本質上是其他行業也會存在的風險,只不過相對來說金融帳戶的安全性要求更高。

1.1 虛假注冊

在搜索引擎里搜索批量注冊、注冊機,能夠得到很多搜索結果。在某電商搜索賬號之類的關鍵字,也能得到很多賣各種帳戶的商家。在QQ群搜索小號之類,同樣存在很多販賣賬號的群。那么這些批量注冊的賬號有什么用?無非是羊毛黨、發廣告、水軍、騷擾用戶、販賣等,目標自然是為了錢。業務方的KPI一般都會有用戶量,為了擴大用戶量做各種營銷活動,所以業務方是絕對絕對不會允許安全在注冊這個環節進行攔截,但作為安全人員,可以不攔截,但一定要知道哪些是虛假小號,這些虛假小號帶著標簽往業務流程后端傳遞,一旦小號來真的,安全就來真的。

虛假注冊如何識別?這里涉及多種技術與對抗:

1.1.1 IP

首先,最直接的就是通過IP來看。一個IP注冊多個帳戶,就可能是虛假注冊,但這僅僅是可能,如果是一個公司的互聯網出口IP,這種單憑IP注冊賬戶數來看的機制就會造成誤傷,所以要綜合來看。

規則1:代理IP判定。為了對抗IP的注冊限制,很多注冊機會通過讀取代理注冊,不停的變換IP。解決代理的問題,一是知道哪些是代理,二是協議判斷,兩者綜合起來。知道哪些是代理,可以通過爬取互聯網上的代理IP來進行,很多代理網站會不定時更新代理,通過爬蟲把這些代理爬下來做成黑名單,命中即為代理,規則簡單有效、準確度高、系統消耗低。

但問題是爬蟲技術終歸有限,不可能完全覆蓋所有代理IP。這時候就要通過協議判斷來進行,協議判斷我們會看幾種情況。

一是反向探測對端端口開放情況,代理常用端口是80和8080,如果對端IP開啟了這些端口,顯然是不正常的,一個家用IP地址是不大會開放這些端口的。

二是看HTTP頭的X-Forwarded-For,這個字段只有在通過了HTTP 代理時才會添加,

如果帶有XFF,那就是代理了。

三是看源端口,根據我們的經驗,大于10000的源端口有兩種情況,不是代理就是大型機構,所以會有誤傷,建議判斷權重在50%。

四是看Keep-alive,帶有Proxy-Connection: Keep-Alive的報文,毫無疑問是代理。

以上,通過代理IP庫和協議識別,根據準確性賦予權重,對代理的識別應該就比較精準了。還沒有把握的,可以把注冊放過去往后看,看帳戶活躍度和行為,反過來再來調整規則權重。

但是代理一定是壞人嗎?不一定,但從金融領域來看,用代理作惡的可能性更大。一個良民,是不大會用代理的。用了代理,我就要懷疑你的動機。還是那句話,安全的縱深防御,往后面的業務去看。

規則2:惡意IP。所謂惡意IP,大體上有三種數據來源。

第一種是來自于業務產生的,如果某IP上次曾經作惡,那我有理由認為下次他仍然可能作惡,這種IP要帶標簽觀察。

第二種是高危區域,所謂高危區域,從歷史和行業情況來看,安溪、 龍巖、莆田、泉州、電白、賓陽、儋州,這些地方的IP先打上標簽,別問我為什么知道。

第三種是威脅情報來源,這方面國內已有公司提供關于IP的數據,能夠知道IP近期是否有木馬病毒,是否有黑客攻擊行為。這部分惡意IP的問題是,數據要新鮮,因為惡化速度非常快,不能說上個月這個IP有過攻擊行為,這個月還給打標簽。

規則3:IDC IP。一個to c的業務,跑來注冊的IP是云服務器的IP,這正常嗎?顯然不正常。事實上很多就是被黑的服務器,或干脆就是自己租的服務器來跑批量注冊。這里就要去做一些收集,各大云服務商、各大IDC服務器段,還有一個是僵尸機器,也從原來的廣告欺詐轉移過來了,這些數據都有情報廠商提供。這塊主要注意的是要長期維護數據源。

1.1.2 圖形驗證碼

關于圖形驗證碼,事實上我們已經基本上放棄這種技術。驗證碼的出現本意是為了抬高惡意注冊、撞號的門檻,但事實上這種門檻隨著打碼平臺的出現已經沒什么意義了,驗證碼阻礙的反倒是那些好的用戶。所以我們不在這部分做繼續探討。

1.1.3 手機驗證碼

手機驗證碼的出現,也是為了阻止惡意注冊、盜號之類的行為。相應的,黑產對抗手段也升級到了收碼平臺。黑產通過在收碼平臺上開項目,可以使用大批量的不同號碼來注冊。(題外話:收碼平臺也存在惡意注冊、盜號撞庫、黑客攻擊的問題,黑吃黑的節奏)。對于收碼平臺的對抗,也有幾種可以使用的手段:

規則1:收碼手機號碼庫。仍然是通過爬蟲爬取各大收碼平臺的手機號碼,然后形成號碼黑名單庫。凡是命中的,一律加標簽。但這種的問題是爬不全,這種平臺太多,而且會定期更換號碼。另外還涉及到爬與反爬的對抗,所以能爬就爬,不能爬的跳過,通過其他方法來防御。

規則2:授權驗證。你來我這里申請貸款,我要求你授權爬取你的運營商網上營業廳信息,用戶輸入帳號密碼,我們去爬取姓名,號碼入網時間,通話記錄。姓名是用來核實身份真實情況。入網時長與是否欺詐貸款有密切的相關,一個剛入網的手機號來貸款,本身就十分可疑,進一步的再看是否有通話記錄,一個從未有過通話的手機也十分可疑。這種做法比較重,會涉及一些問題。比如各省運營商網廳獨立運營,架構不一致,就需要對應不同的運營商和省份拉數據,一旦網廳變化,拉數據的方式也要變化,比較笨重。再一個會比較慢,網絡速度會嚴重干擾。還有隱私問題,讓用戶輸入賬號密碼去爬數據,本身就面臨合規風險。同時還會涉及到對抗,當運營商發現之后會采取措施對抗爬蟲。最后還會涉及用戶感受,增加了業務流程。所以是否要采用這么重的技術,取決于資產價值和風險態勢。

另外值得一提的是,有些公司推出了手機小號服務,本意是為了保護用戶隱私,避免被電話騷擾,但實際上也被黑產用來注冊、貸款等行為。

規則3:合作數據驗證。要說手機號碼,最權威的當然還是運營商這邊的數據,但各大運營商情況比較復雜。在某運營商,如果想拿到號碼與人的對應關系數據接口,需要一個省一個省的談。這里的合作數據驗證,一是與運營商合作,但這里的難度可想而之。另外一個,業內也有一些提供騷擾、欺詐電話庫的公司,可以與他們合作查詢號碼的信用。有條件的,還可以根據銀行預留手機來發送驗證碼。這種合作數據驗證,最大的問題就是不好談,小型金融機構根本談不來。另外就是費用問題。

規則4:電話通告等其他驗證方式。當用戶注冊時候,推送驗證碼不是通過短信下發,而是電話通告8位驗證碼。這樣就在一定程度上避免了這個環節上的校驗碼泄露,擋住了收碼平臺。只不過這種方式成本較高,大規模的語音通告形成了費用。還有通話成功率有限,目前用戶的接受程度不高,用戶在某些環境下不愿意接聽電話。但不失為一種新的探索方式。

綜上,各種方式都有利弊,沒有最完美的解決方案,只有最適合自己的方案。也可以對每種辦法都做輕量級、分層次的使用,綜合平衡。

1.1.4 人機識別

大多數情況下的惡意注冊都是通過工具、接口來進行的。如果能及時準確的識別工具行為,就能很大程度上防范虛假注冊。但如果去研究每一個工具的特征,顯然是一個浩大的工作。這里可以使用設備指紋技術來進行判斷,所謂設備指紋技術,是指抓取用戶設備的信息來判斷。

規則1:手機模擬器。有很多安卓平臺下的手機模擬器,一個通過模擬器來注冊帳戶的人,顯然有較高的風險。對普遍流行的模擬器,加入一些特征判斷,比如海馬玩模擬器,能夠讀到的設備信息就是droid4x。對其他的模擬器,做一些數據規則來實現。設備指紋技術抓取設備的MAC、型號、號碼等信息,通過算法形成一個設備特征符,如果該設備多次注冊,就可以進行判定。

規則2:虛擬機。同理,通過虛擬機注冊的也有較高風險。虛擬機可以通過一些環境特征判斷,幾個常見的特征,虛擬機網卡一般000569、000c29、005056開頭。虛擬機的USB和聲卡特征,時鐘異常,內存,進程,服務,注冊表都具備特征可以判斷。

規則3:行為判斷。所謂行為判斷,可以看鍵盤敲擊頻率、鼠標移動速度和軌跡、HTTP Referer,甚至屏幕觸摸的壓力、重力、點擊位置。如果填寫資料速度非常快,就可能是工具行為,如果鼠標移動非常快,且每次都完全一致,也可能是工具。總之這里可以延伸出很多規則,只要有行為數據。

其他規則:除了這種特征式的規則,還有一些邏輯驗證或交叉匹配。例如兩次登陸時間和距離異常,1小時前在深圳,1小時后在北京。再比如設備環境無法讀取。諸如此類,可以根據業務設計多種規則匹配。

但設備指紋也仍然可以繞過,黑客可以通過不斷測試掌握算法。目前市面上已經有一些一鍵變換環境的軟件,可以自定義修改條件,每次生成不同的設備指紋。但設備指紋的重點是收集了大量的設備數據,除了在這里用,還可以在很多環節用到。

1.1.5 壞帳戶

用戶注冊的帳戶名,一般都具有某種含義,在國內很多情況下是他的郵箱帳戶。而一個壞帳戶,可能是雜亂無序的隨機字符。另外,還可以從帳戶的行為來看。

規則1:帳戶是否在互聯網出現過。以郵箱作為匹配,收集互聯網曾經出現過的郵箱帳戶,如果一個帳戶名曾經出現過,那就是一個好的現象。如果從未出現,那就可疑。這種做法需要收集大量的郵箱帳戶,并且定期更新。

規則2:帳戶名是否有意義。這里工程量略大,要有算法團隊支撐,分析存量數據的帳戶。同時還要有延伸,例如hacker001是一個壞帳戶,那hacker00203是否是壞帳戶?這就要去看數據中聚類有相似特征的Email前綴聚集成,構造模型并驗證。

規則3:帳戶信息完整。在金融,帳戶是需要實名認證的,如果實名認證未通過,則代表可能存在信息虛假。

規則4:帳戶活動。帳戶注冊以后,是否有過登錄,是否有過相關操作行為。如果帳戶注冊后不動了,那就有問題。如果有操作行為,也要看這些行為,具體業務收集具體的操作行為,總結出正常人群業務行為和異常行為,這種也需要算法來支撐。

好壞帳戶的判斷是一個重型武器,需要大數據,需要算法,也需要強大的性能保障。沒有團隊是玩不轉的。

1.2 帳戶盜用

盜賬號目前有兩大主要手段,一個是撞庫,一個是釣魚。堵住這兩條,賬戶安全就做了大部分的工作。當然自身網站和數據安全也是需要保證的,但這個狹義上不屬于業務安全的范圍,不做討論。

1.2.1 撞庫

撞庫是利用互聯網上已經泄露的數據進行批量測試,對付這種可以有很多種手段來防。

規則1:帳戶注冊層面的IP防范技術可以復用,針對代理、惡意IP、反向探測等都可以用。

規則2:行為判斷。最簡單的是看IP和賬號的頻率,但是黑客也仍然會變換IP,緩滴式撞庫,所以單單從IP賬號頻率,只能起到一定的作用,在現在的形勢下還不夠。要去看更多的行為來判斷,所謂更多行為,實際上取決于你能夠獲得的行為數據有多少,設備指紋在這里就大有用武之地,通過抓取用戶設備信息,形成一個畫像作為基線。當環境產生變化而不可信時,推出短信碼等的校驗。另外,也可以通過頁面點擊流、擊鍵行為來做判斷。事實上目前看來,通過行為判斷的防盜號,或者說對可信環境的判斷的防盜號,是一個比較綜合的手段。

1.2.2 釣魚

關于釣魚實際上可以作為專門一篇來講,這里大體說三個方向,一是自身技術方向上的漏洞問題,比如瀏覽器跨域、Session劫持等。二是外部合作打擊和宣傳教育。三是通過設備指紋技術也可以很大程度上做防范,當釣魚者登錄的時候,設備指紋判斷登陸環境異常,從而推出二次挑戰。

1.3 身份冒用

帳戶環節,最重要的是解決你到底是誰的問題,解決這個問題最主要的手段是實名驗證。而實名驗證根據情況不同,目前主要是姓名與號碼核對、身份證圖片、銀行綁卡、人臉識別這幾種。

1.3.1 姓名與號碼核對

這是最基礎的驗證手段,輸入姓名和身份證號碼,在后臺進行比對。而事實上,由于大量的身份證信息泄露,這種驗證已經沒什么意義了。在網上搜身份證,就可以得到大量的圖片和身份證信息。比如在百度圖片搜身份證,會出來大量圖片,然后如果你用這些身份證信息去大一些的平臺注冊,會發現都已經被注冊過了。所以這種手段只是略微抬高了一丁丁門檻,沒什么大用。

1.3.2 身份證圖片上傳

在某些平臺,會要求上傳身份證圖片信息來做驗證。這種單一上傳身份證圖片的也沒什么大用,泄露身份證圖片也不是什么稀罕事,所以如果沒有其他輔助驗證手段的話,這種完全就屬于影響了客戶體驗的同時,安全性上也沒有任何提高。所以要么在業務上還有其他輔助手段,要么就還需要一些技術手段來驗證這張圖片,比如讀取圖片附帶的經緯度、時間等信息來做判斷。

1.3.3 銀行綁卡和人臉識別

銀行綁卡和人臉識別,在對抗中其實都是一樣的。黑產大致幾種手段,一個是兼職招聘,要求應聘者提供相關信息,然后謊稱發工資需要打款驗證,通過綁卡,人臉識別也可以通過兼職招聘編造一些理由,讓應聘者通過。再一種是收購身份證辦銀行卡、手機卡,從而做成冒名卡,由于辦理銀行卡等需要面簽,所以他們就會找一些長的比較像的去辦,哪里去找長相相似的呢,兼職招聘也是最好的辦法,雇傭那些長相相似的,在利益的驅使下,很多人還是愿意去跑腿的,不要以為這只是個案,在任何一個流動性比較大的銀行網點,每天都有若干起冒名辦卡。

銀行綁卡和人臉識別的問題是,流程比較重影響客戶體驗,小型機構在技術和資金上都辦不到,人臉識別還存在準確性問題,同時也都能被繞過。但也還是當前形勢下的一個解決辦法,至少逼著黑產提高了成本。

二、借款

在借款環節,也就是我們所說的貸款環節,主要風險是虛假資料和代理中介。

2.1 虛假資料

所謂虛假資料,就是包裝自己的資料以提高額度或者通過放款。對虛假資料的識別,傳統線下手段是實地核實,在互聯網上則主要依靠大數據做交叉驗證,所謂交叉驗證就是通過匹配,來驗證你所說的是否真實。比如我號稱自己住在一個高端小區A棟3樓,該小區均價8萬一平方,那么我們就要核實了,是否真的住在這個小區,該小區是否均價8萬。是否真的住,可以通過手機上的GPS來定位是否經常在這里出現,數據可以通過APP獲取,可以與運營商合作。均價是否8萬則可以爬取房產相關數據比對后確認。

事實上在虛假資料這里可以核實的很多,所有貸款申請資料項,只要能找到數據源,都可以做自動化核實,比如收入、汽車、房產、證券資產等。這里要用到一些模糊匹配技術,比如我填寫資料時是:南京路隆盛小區A棟301,而標準寫法是南京東路1000號隆盛花園A區1棟301室,但在本質上這兩個位置是一樣的,這就需要地址模糊匹配技術去核實。

2.2 代理中介

虛假資料很大程度上和代理中介脫不開關系,中介會幫助不良客戶包裝資產,批量化的生產。因此對不良中介需要嚴加防范,因為他們經驗豐富,集團化作戰,并會根據防守方策略做不斷調整優化。關于代理的打擊,由于代理存在一臺機器替多人代辦的行為,因此可以很容易通過設備指紋定位。

三、總結

以上,無論各種技術,其本質上都是通過各種渠道收集大量數據來做模型和規則判斷,用以防范風險。所以數據來源和準確性是第一個要解決的問題,而中小機構是無法解決這個問題的,也就造成了當下P2P的風險局面。因此迫切需要各界聯合形成黑名單,為中小機構提供數據支撐。黑名單可以但不限于黑手機、高危身份證、黑名單、多頭貸款、黑卡等。

有了數據,才能夠做一些規則,在這個基礎上可以形成寬表、關聯網絡、算法,挖掘稀分布的數據價值。大數據為業務安全帶來的實際產出價值是顯而易見的,在網絡攻防層面還在探討、嘗試的階段,業務安全在很多大型機構已經離不開大數據了。