比爾蓋茨(BillGates)木馬是如何被鎖定的

今年8月份,中新網發布了一則關于無錫公安人員抓獲一名涉嫌DDoS攻擊某公司網站的黑客的新聞。

圖1 無錫公安偵破黑客攻擊案件

相信這條低調的新聞并沒有引起太多人的注意。

11月4日,無錫警方發布公告,事發的案件詳情也隨之浮出水面。

2015年7月中旬,因黑客攻擊,無錫市惠山區某影視傳播有限公司某游戲平臺服務器堵塞,引發大量用戶投訴。隨之一黑客與該公司客服人員聯系,以停止攻擊為由向該公司實施敲詐,按月收取保護費1888元。該公司立即向當地警方報案。接警后,惠山分局高度重視,迅速成立專案小組,開展案件偵查工作。阿里云安全團隊積極配合無錫警方專案組分析和提取了相關材料。犯罪嫌疑人很快落網。

經審問,蔣某供認了使用黑客網絡攻擊技術攻擊他人游戲平臺并進行敲詐的犯罪事實。目前,蔣某已因涉嫌破壞計算機信息系統罪被江蘇無錫市惠山區人民檢察院批準逮捕。

“根據《中華人民共和國刑法》第二百八十六條規定,對計算機信息系統功能進行刪除、修改、增加、干擾,造成計算機信息系統不能正常運行,后果嚴重的,處五年以下有期徒刑或者拘役;后果特別嚴重的,處五年以上有期徒刑。”

溯源取證

從警方專案組辦案過程中,阿里云安全團隊協助警方固定了黑客攻擊證據,獲取了嫌疑人的相關線索。警方據此將蔣某鎖定并最終抓獲。

當前阿里云用戶每天遭受的DDoS攻擊超過1000次。為了保護阿里云用戶的網絡安全,云盾系統會對針對阿里云用戶的DDoS攻擊行為保留證據。這些證據可以作為警方立案調查時的有力數據。

攻擊分析

經過云盾團隊對攻擊數據的分析和溯源,我們發現此次攻擊者使用的是BillGates木馬程序。

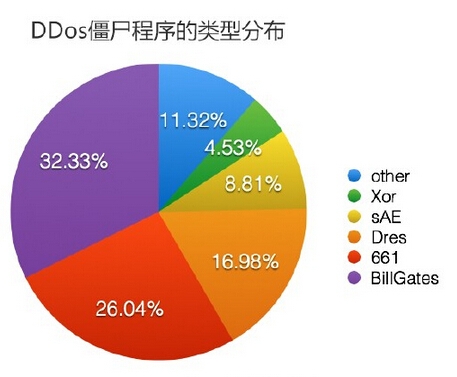

根據《2015年第三季度云盾互聯網DDoS狀態和趨勢報告》,BillGates攻擊程序作為目前國內最流行的分布式拒絕服務攻擊(DDoS)軟件之一,被攻擊者廣泛使用,在DDoS攻擊程序中占比高達32.33%。

圖2 BillGates攻擊程序比例最大

攻擊者普遍利用網絡上某些服務器存在SSH、TELNET、MySQL、SQL Server弱密碼等疏漏,或是利用破殼漏洞,使用工具進行批量掃描并植入BillGates惡意程序。被植入到服務器的惡意程序會從攻擊者的中控服務器接收攻擊指令,并針對特定的目標發起指令類型的分布式拒絕服務攻擊(DDoS)。

BillGates的攻擊模式主要有:

TCP-SYN Flood

UDP Flood

DNS Flood

ICMP Flood

DNS放大攻擊

CC攻擊

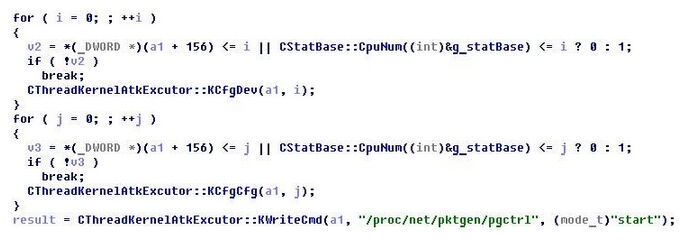

BillGates攻擊程序采用C/C++語言編寫,因相關的程序中分別包含”Bill”和”Gates”而得名。相比其他類型DDoS程序攻擊模式,BillGates具備內核模式,使用pktgen,在內核中生成攻擊數據包,進而可以避免被傳播的抓包或嗅探工具捕獲到。

圖3 BillGates攻擊程序

最后,BillGates之所以如此被攻擊者廣泛采用,我們認為原因如下:

1) 具有完備的Windows和Linux兩個版本,方便攻擊者根據肉雞服務器的操作系統類型植入對應平臺的程序;

2) 穩定成熟,操作簡單,支持集群,功能齊全,攻擊者可以選取TCP-SYN Flood、UDP Flood、CC攻擊、DNS放大等多種攻擊方式對目標發起攻擊。