誰動了我的網盤?

近日,北京市海淀區公安局網絡安全保衛大隊對外透露,已偵破了百度網盤賬戶撞庫刑事案件。在百度安全事業部的溯源反制技術協助下,警方在不到一個月時間內就抓捕兩名嫌疑人。目前嫌疑人已經交代通過QQ群、淘寶等產業鏈實現百度網盤賬號盜取、售賣的犯罪事實。

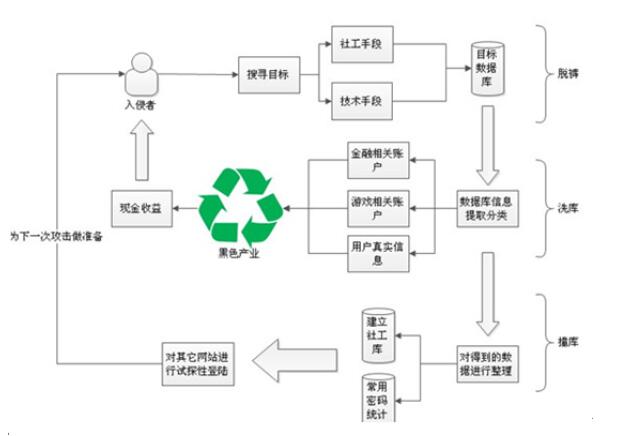

不過,撞庫安全事故并非百度網盤獨一家。經過搜索可以看到,進入2016年下半年,撞庫安全事故已經呈現高發狀態,騰訊、CSDN、網易郵箱、世紀佳緣等大型社交網站/廠商紛紛中槍。記者了解到,撞庫等用戶大數據盜取黑產目前月已經形成了相當成熟的產業鏈,從上游數據信息盜取“拖庫”“掃號”,到下游撞庫,犯罪手法愈發高明。

首先,在盜取產業鏈的中上游環節,一群黑客專門入侵網站取得大量用戶數據,也叫做“拖庫”;而另一部分黑客則負責“洗庫”,就是通過技術手段將有價值的用戶數據歸納分析,售賣變現,其中一方買家就是下游“撞庫”黑客。

撞庫就是,黑客將買來的信息利用“撞庫”技術,攻擊受害者其他目標數據庫,并嘗試獲取更有價值的數據庫密碼,從中牟利。也就是說,在黑客攻不破B網站的情況下,只需要攻破安全性差的A網站,然后用賬號來推測獲取B網站賬戶密碼,因為很多用戶在不同網站使用的是相同的賬號密碼。

以百度網盤為例,嫌疑人胡某先后以網絡購買、朋友贈送的方式獲得2500萬條“個性數據”,也就是A網站的賬戶和密碼,將這些數據通過馬某嫌疑人出售的撞庫軟件進行批量撞庫,核對出50余萬條正確的百度網盤賬號和密碼。最終,通過淘寶網售賣和從另一網友處售賣獲得分成總共獲利5萬余元。

而這種犯罪成本往往門檻很低,犯罪團伙能夠屢次得手的最主要原因還是用戶在設置個人賬戶信息時并沒有提高密碼復雜性而導致容易撞庫成功。

不過,在撞庫等黑產面前,百度等為代表的安全廠商也在不斷提升技術來與公安部門協同作戰,打擊罪犯,并針對黑產大數據監測,與passport推出針對黑產的威脅情報大數據平臺,采用復合機器學習技術,可以實時檢測風險,溯源黑產,保護業務安全。令人印象深刻的是,在此次網盤賬戶信息泄漏案件偵破中,百度安全就輸出溯源反制解決方案協助警方破案。

1.黑產風險實時檢測:就在7月初黑客實施撞庫行為時,百度安全實驗室監測到針對百度賬號體系發起的大量撞庫攻擊,第一時間配合產品線上線了攔截策略,阻止了威脅進一步擴大,針對前期被攻擊賬號,及時增加多因素認證,攔截單一密碼登陸,并通知用戶修改密碼。

2.溯源反制:通過對攻擊流量分析,確定了武漢、安徽、北京等多地區的惡意IP,法務部刑事打擊組將分析結果及時上報北京市海淀區公安局網絡安全保衛大隊。

3.協同作戰:立案后,百度安全實驗室積極配合海淀網安,提供后方技術支持,通過歷史數據分析,鎖定位于湖北的IDC機房,網安民警前往調查取證,最終鎖定嫌疑人身份,并于9月初在河北省廊坊市將其抓獲。不久后,本案中提供撞庫工具編寫收費服務的嫌疑人馬某,也于深圳被公安機關抓獲。

據了解,百度已專門成立了安全部、法務部、戰略合作部、風控技術部等多部門聯合工作的項目組,就隱私竊取黑產的技術原理、黑產范圍、與運營商合作的方法等進行多輪溝通,逐步明確系統性的解決方案。目前該項目組取得的成果豐碩,已成功打掉數萬個違規站點,并已促成黑產最上游部分泄密接口的關停,同時與運營商建立了聯動關停泄密站點的機制,靠領先技術識別能力和行業協同能力對網絡黑產分子形成極大震懾。

百度安全相關負責人表示,將繼續加大力度與政府聯動,協助警方破獲更多黑產犯罪案件。日常生活中,廣大用戶如果發現黑產線索,可以登錄百度舉報平臺舉報http://jubao.baidu.com/jubao/ 進行舉報。