WannaCry勒索蠕蟲下的工控安全預警

- 文章目錄

- 現場紀實

- 應急響應

- 防護預案

- 工業控制系統安全的深思

- 綠盟科技官方通告&報告

- 中長期安全防護建議

- 定期漏洞掃描

- NIPS+威脅分析系統TAC聯動防護

- 工業安全隔離裝置(ISID)

- 工業安全隔離裝置(ISG)

現場紀實

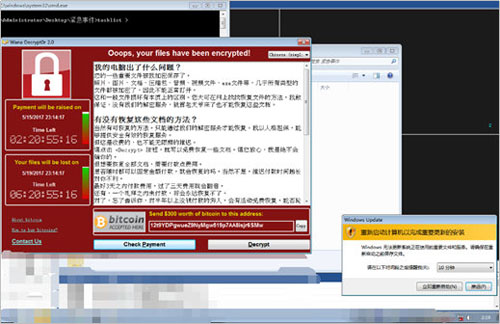

“Ooops,被勒索了”,隨之各生產場站電話陸續響起……

應急響應

生產調度中心被攻擊主機主要表現為數百種文件被加密,生產網場站也出現上位機藍屏現象。結合12日外界已傳播的“永恒之藍”校園網絡勒索蠕蟲(WannaCry)事件現象,初步判定勒索蠕蟲,立即啟動應急響應:

- 將被攻擊主機進行斷網隔離,同時關閉核心交換生產網通訊鏈路,防止WannaCry跨域擴散;

- 聯絡并指導各場站接口負責人立即就位,以減少場站工作人員恐慌;

- 同時,緊急聯系綠盟科技應急響應中心,協調安全專家協助遠程排查分析;

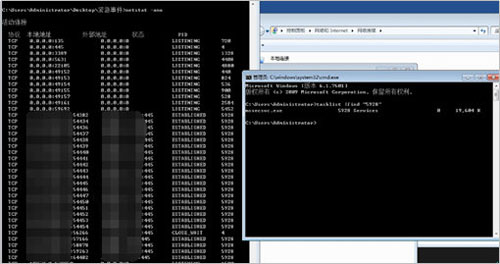

- 通過現場對被攻擊主機異常進程、端口、服務進行分析,很快發現是exe進程在局域網中通過ARP廣播包進行主機探測,利用基于445端口的SMB漏洞(MS17-010)共享進行傳播;

- 對加密程序(@WanaDecryptor@.exe)樣本進行搜集,并發送至應急響應中心,啟動樣本分析;

- 重點對疑似被攻擊藍屏的場站上位機進行分析排查,同樣發現被攻擊痕跡,在斷網重啟后系統恢復正常,初步判斷是在被攻擊過程中導致系統藍屏,勒索未遂,幸免于難,否則將對場站核心生產業務產生較大影響。

防護預案

- 由于辦公網和生產網主機規模較多(約2400+終端),因此,首先將所有三層交換機及防火墻啟用ACL策略禁止135~138、445端口;

- 針對各場站重要業務系統,屏蔽系統445服務端口后,進行微軟MS17-010安全補丁升級測試;

- 至13日上午9點,隨著事態逐漸平穩,綠盟科技應急響應中心完成樣本分析,第一份應急預警通告啟動發布;

- 結合綠盟科技陸續發布的威脅預警、防護建議、分析報告及Windows防火墻一鍵加固工具,協助用戶制定有效的防護方案。

工業控制系統安全的深思

1.安全認知

目前,縱觀國內涉及關鍵信息基礎設施的大型生產企業,對于生產網工業控制系統安全的認知是:生產網是封閉的隔離網絡,即可高枕無憂!

但事實:大多數企業生產網與管理信息網的安全隔離并不是完全物理隔離,而生產網內部各場站之間安全域劃分仍然不全面,且不同場站之間的安全防御機制也不完善,容易造成某一生產系統遭受到攻擊很快就會擴散到整個生產網內部當中。

在親歷本次WannaCry由管理信息網絡傳播至生產網上位機的事件之后,我們不禁思考,它僅僅是一次信息安全的勒索病毒攻擊嗎? 顯然不是,細思極恐。

2.傳播與載體

工業控制系統的安全,突破各路網絡連接是關鍵,事實為了滿足生產企業統一生產調度及監視等業務需求,在部分行業,依然存在關鍵工業控制設備與管理信息網絡互聯互通的現狀,給攻擊行為創造了必要的條件。

本次WannaCry就是利用了Windows 漏洞,與用戶打時間差,幾乎在一個小時內,滲透到全球的各個角落,讓理論上的路徑成為了可攻擊的實際路徑。

- 如果本次“勒索病毒+蠕蟲”的傳播發生在在場站工業控制層,會有什么結果?

- 操作員站、工程師站、歷史站、Buffer機等上位機的組態配置、歷史數據庫、實時數據、過程數據等核心文件被加密,讀寫失敗;

- 生產業務數據加載失敗,組態邏輯失去控制,進而下位控制設備失去管控,很可能將導致安全生產事故,后果不堪設想;

- 本次應急現場,2臺場站上位設備的藍屏,已然讓我們著實緊張了一番,所幸最終無礙。

- 如果本次攻擊是基于工業控制系統專有蠕蟲病毒呢?

目前已經存在基于工業控制系統的蠕蟲病毒,該類病毒通常不借助工業網絡中的上位機,僅通過工業控制器之間即可進行互相傳播。

- 蠕蟲病毒會利用工業控制設備自身協議脆弱性,實現遠程改變工業控制器的操控指令,進而導致工業設備運行失控事故;

- 結合各類下位機漏洞操作,精確制導安全事故;

- 結合下位機高級蠕蟲病毒,在控制器間蠕蟲傳播進而完成大面積控制設備事故;

- 結合流程工業盜取病毒,準備偷盜核心工藝流程等事故。

- 細思,如果這次攻擊是針對國家關鍵信息基礎設施?

本次事件,該蠕蟲已然成功滲透至各生產場站網絡,并在內網急速傳播,如果配合特定的工業控制系統脆弱性,實施的就是一次針對關鍵信息基礎設施的攻擊事故,也許又是一次“震網事件”!

深思

近幾年,針對涉及關鍵信息基礎設施的大型生產企業,國家或行業對其生產網與管理信息網絡的安全隔離要求逐步加強,比如:

- 針對發電、電網企業,2014年國家發改委發布了《電力監控系統安全防護規定》,管理信息大區與生產控制大區之間必須安全隔離。生產控制大區內部的安全區之間需采用具有訪問控制功能的防火墻或者相當功能的設施,實現邏輯隔離。

- 針對石油、石化企業,分別在“十三五”規劃中明確了工業控制系統安全隔離的必要性。比如油田生產現場(井口、站庫、管線等)用于生產數據實時采集和遠程控制的網絡,容易受到來自外部的搭線攻擊。有效的安全隔離是確保安全生產的根本。

- 針對煙草工業企業,行業發布了《YC/T 494-2014 煙草工業企業生產網與管理網網絡互聯安全規范》的行業標準,煙草工業企業應在規劃設計網絡時應考慮生產網、管理網及其他網絡互聯的安全隔離要求。

但是,經過本次工業生產網的應急紀實,對整個事件應急過程處理,從發布預警,樣本分析、攻擊路徑確認、各級策略防護,及終端修復加固等流程,依然深有感慨:

- 工業控制系統安全刻不容緩,生產安全及信息安全相輔相成;

- 絕對的生產網與管理信息網之間物理隔離安全其實并不存在;

- 嚴格控制管理信息網對生產控制系統的非授權訪問和濫用等違規操作等行為;

- 各場站全網資產梳理及網絡拓撲信息急需梳理,應急時精確制導配合;

- 集合信息安全與生產安全檢查,定期進行安全掃描檢測,防患于未然;

- 針對生產網的安全審計,異常告警,數據管控,應急過程及時阻斷及事后分析;

- 提升場站現場生產人員信息安全意識,增強相關知識培訓,增加應急事件自理能力;

- 核心生產數據、系統及時備份,備份方式建議不局限一種備份機制。

中長期安全防護建議

定期漏洞掃描

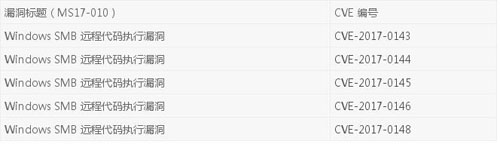

遠程安全評估系統(RSAS)已經支持對MS17010漏洞的掃描,可以對對應的windows主機進行漏洞掃描。對應漏洞編號如下:

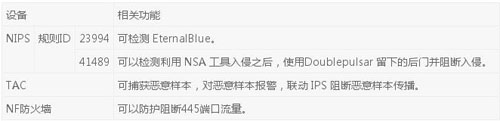

NIPS+威脅分析系統TAC聯動防護

工業安全隔離裝置(ISID)

工業安全隔離裝置是專門為工業網絡應用設計的安全隔離設備,實現了生產網絡與管理信息網絡之間有效隔離,同時根據應用配置進行必要的數據擺渡。用于解決生產網絡如何安全接入信息網絡的問題以及控制網絡內部不同安全區域之間安全防護的問題。

綠盟工業安全隔離裝置不但實現了對基于 TCP/IP 協議體系攻擊的徹底阻斷,而且也實現了對主流工業網絡協議的廣泛、深入支持和工業網絡數據的安全傳輸。典型應用領域包括流程工業 DCS 控制系統的網絡安全防護、電力系統現場 IED 設備的網絡安全防護、煤礦、制造等行業現場控制系統的網絡安全防護等。

工業安全隔離裝置(ISG)

工業安全網關不但支持商用網關的基礎訪問控制功能,更重要的是它提供針對工業協議的數據級深度過濾,實現了對 Modbus、OPC 等主流工業協議和規約的細粒度檢查和過濾,幫助用戶阻斷來自網絡的病毒傳播、黑客攻擊等行為,避免其對控制網絡的影響和對生產流程的破壞。