如何阻止采用社會工程學伎倆的網絡攻擊? 看人工智能+機器學習出絕招!

智能化軟件和系統或許是防止勒索軟件和網絡欺詐大行其道的關鍵。網絡攻擊層出不窮,而且在迅速演變,這讓人不由得想起了這句名言:“問題不在于你是否被攻擊,而在于什么時候被攻擊。”

目前網絡攻擊的趨勢似乎與去年的趨勢頗為相似,勒索軟件繼續到處肆虐,由中招的物聯網(IoT)設備及其他聯網設備組成的僵尸網絡起到了推波助瀾的作用,而針對移動軟件(尤其是Android)的攻擊繼續越來越多。

所以,期望聽到新穎、創新的網絡攻擊的人會稍微感到失望。雖然威脅格局在演變,但并沒有發生太大的變化,網絡犯罪分子和純屬玩票的黑客依然利用屢試不爽的惡意軟件,只不過增添了幾個新花樣,針對不同的目標罷了。

正因為如此,要是最新的網絡安全軟件和服務落實到位,沒有什么東西好擔憂的。

社會工程學

利用網絡攻擊的社會工程學伎倆日益盛行,一個令人擔憂的趨勢。這種攻擊手法旨在引誘人們點擊惡意鏈接、下載文件以及插入受感染的U盤。雖然許多精通技術的人(比如我們的讀者)熟悉網絡犯罪分子采用社會工程學伎倆的手段,但還是存在許多這樣的情況:不法分子借助被信以為真的退稅或iTunes支付欺騙電子郵件,就可能引誘人們點擊惡意鏈接。

雖然像WannaCry這樣的惡意軟件可能覬覦大企業,但社會工程學伎倆會騙倒社會中一些更容易中招的人。甚至很多專業人士,他們也上過社會工程學伎倆的當。人要是處在更加困窘的情況下,英國稅務海關總署(HMRC)承諾的退稅或未完成的PayPal交易可能關系到是竭力支付賬單還是能夠還清債務,可能更容易上這種騙局的當。而這類攻擊還可能影響公司企業,因為辦公室員工可能瞥一眼個人電子郵件,最后不小心將惡意軟件下載到了其電腦上,隨后惡意軟件通過公司網絡一路傳播開來。

簡而言之,社會工程學伎倆似乎是一種比較流行的攻擊途徑,網絡犯罪分子采用這種手段,讓惡意軟件繞過任何人(無論個人還是大企業)部署的防火墻和安全系統。

機器學習的興起

網絡安全領域沒有所謂的靈丹妙藥,不過在今年的信息安全大會上發現,更多的安全公司在積極接受機器學習,幫助打擊網絡攻擊。

一些公司在使用基本的機器學習模型,比如決策樹學習,而其他公司走上深度學習這條道路,使用深度學習算法,讓自己的安全軟件和威脅情報能夠在網絡威脅切實變成問題之前識別網絡威脅的要素。

而運用這種智能技術來打擊社會工程學伎倆也擺上了工作議程。安全公司想要部署可以揪出網絡釣魚攻擊的系統,并部署大量的預警機制,真正確保用戶在點擊電子郵件鏈接或者插入來歷不明的U盤后面臨的風險。

此外,使用機器學習有望提高安全研究人員和分析人員的工作效率,因為它接手了這個繁瑣又費時的過程:篩選大量數據尋找異常情況,讓人類網絡安全專家可以處理新出現的威脅,開發軟件以消滅改頭換面的惡意軟件,并設法防止社會工程學伎倆的攻擊。

有些人可能擔心機器學習和人工智能會從人類手里搶走飯碗,但是在需要不斷與黑客較量的技術世界,智能系統也許就是網絡安全公司做到領先一步的解決之道。

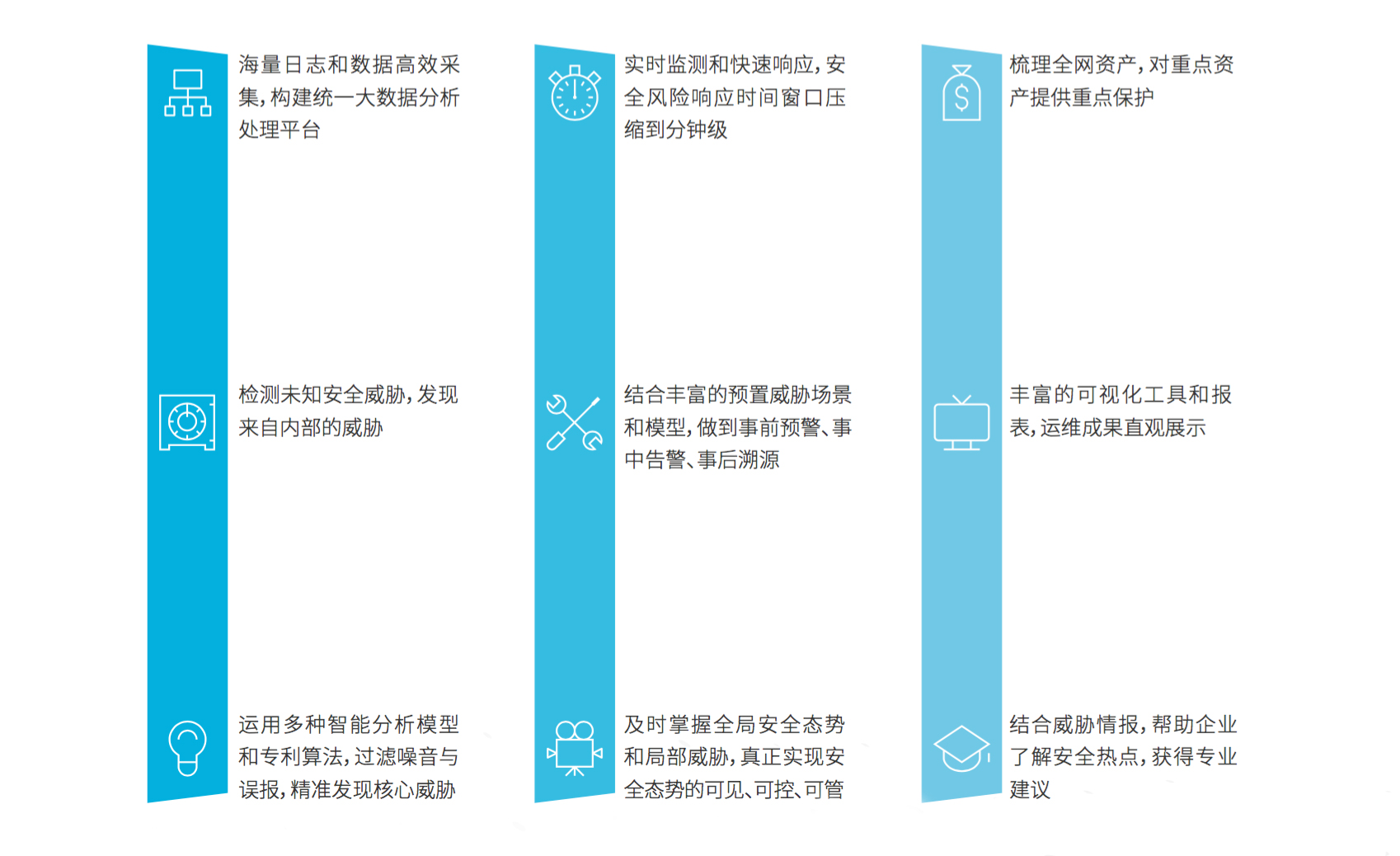

HanSight Enterprise如何利用機器學習+人工智能出絕招發揮強大的態勢感知與智能威脅檢測?

HanSight Enterprise主要解決以下問題:

(1)網絡中的各種設備和應用日益繁多,可見度差,企業無法及時掌握整個網絡的安全狀態和發展態勢。

(2)設備和應用產生的數據和日志逐漸龐大,企業無法從海量的數據中挖掘潛在的安全問題,檢測設備每天報出數以萬計的告警,其中絕大多數也都是誤報信息,無從處理。

(3)人員數量和時間有限,海量數據分析困難,原始信息晦澀難懂。

(4)傳統安全基于規則,難以防御未知威脅。

(5)現有的網絡安全監控程序難以滿足監管合規要求。

(6)發生網絡安全事件時,缺乏手段進行快速的安全事件取證。

(7)內部用戶違規操作行為難以發現。

HanSight Enterprise是新一代安全架構的核心平臺,通過海量數據的實時分析,實現企業安全的“可見、可控、可管”,并有效抵御高級外部攻擊(APT)、復雜的內部威脅(Insider Attacks)、業務欺詐與物聯網安全。

原文:http://www.silicon.co.uk/security/ ai-cyber-attacks-2-214193

【本文為51CTO專欄作者“瀚思 ”的原創稿件,轉載請通過作者獲取授權】