如何確認(rèn)Google用戶的具體電子郵件地址(已提交Google漏洞獎(jiǎng)勵(lì)計(jì)劃)

近期我向Google報(bào)告了一個(gè)安全問題,這個(gè)漏洞將允許攻擊者確認(rèn)某Web頁面的訪問者是否登錄了任意一個(gè)Google服務(wù)的賬號(包括GSuite賬號在內(nèi))。

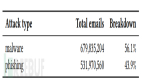

根據(jù)我的測試結(jié)果,攻擊者可以在每25秒鐘的時(shí)間里確認(rèn)大約1000個(gè)電子郵箱賬號。但是Google方面給出的回復(fù)是:這是一個(gè)專門設(shè)計(jì)的功能,它并非是一個(gè)安全漏洞。

你可以在這個(gè)【演示頁面】自行測試該功(lou)能(dong)。

首先給大家先上一個(gè)PoC演示動(dòng)圖(測試賬號是我自己的郵箱):

方法論

我之前曾經(jīng)寫過一篇關(guān)于“識別用戶是否登錄了某個(gè)社交網(wǎng)絡(luò)”的文章,而本文所描述的攻擊方式正是之前技術(shù)的變種版本。不過恕我直言,本文將要介紹的攻擊方法影響會更加的嚴(yán)重。

Google的登錄頁面通常會在URL鏈接中傳遞一個(gè)continue參數(shù),這個(gè)參數(shù)將負(fù)責(zé)把用戶重定向到他們完成登錄后原本需要訪問的目的地址。但是如果你已經(jīng)完成的登錄的話,你將會立刻被重定向到continue參數(shù)所定義的URL地址。

這樣一來,攻擊者就可以利用這種運(yùn)行機(jī)制并通過一個(gè)專門制作的URL地址來將已登錄的用戶重定向到一個(gè)圖片文件,并呈現(xiàn)一個(gè)偽造的登錄頁面來嘗試欺騙用戶完成登錄操作。如果你現(xiàn)在在img標(biāo)簽的src屬性中使用這種URl地址的話,你就可以使用JavaScript的onload和onerror函數(shù)來確定圖片是否已經(jīng)正確加載了。

如果圖片成功加載,說明用戶完成了登錄操作;如果圖片加載出現(xiàn)錯(cuò)誤,則說明用戶沒有登錄。這個(gè)問題其實(shí)Google早就已經(jīng)知道了,不過這種功能也有一定的局限性,并且無法造成嚴(yán)重的影響,所以Google并沒有理會。

但是這個(gè)問題并不是Google想象的那么簡單,因?yàn)楣粽攥F(xiàn)在還可以提供一個(gè)額外的參數(shù)來指定一個(gè)電子郵件地址。這也就意味著,如果攻擊者提供的電子郵件地址能夠與目標(biāo)用戶的郵件地址相匹配,則會觸發(fā)一次重定向。

這樣一來,攻擊者就可以通過JavaScript的onload屬性來動(dòng)態(tài)創(chuàng)建并加載一個(gè)圖片標(biāo)簽(這個(gè)過程不需要將圖片對象添加到Web頁面,而且你甚至都不需要將其附加到頁面的DOM樹中),然后等待匹配完成即可。在我的測試過程中,我可以每23-24秒的時(shí)間里檢測大約1000個(gè)電子郵箱地址。如果目標(biāo)用戶登錄了你的網(wǎng)站并停留了幾分鐘的話,你就可以檢測好幾千個(gè)郵箱地址了。

但是現(xiàn)在我們需要配合一些其他的方法來收集目標(biāo)用戶的部分基本信息,例如通過IP地址來了解到他們的地理位置,使用有針對性的社交廣告來收集關(guān)于他們企業(yè)網(wǎng)絡(luò)或其他的一些基本信息等等。如果順利的話,你現(xiàn)在應(yīng)該已經(jīng)能夠動(dòng)態(tài)加載一份目標(biāo)地址列表了。接下來,你就可以通過本文所介紹的技術(shù)來匹配并記錄下目標(biāo)用戶的郵箱地址、IP地址、地理位置、設(shè)備信息以及其他各種各樣的信息了。

現(xiàn)在,你就可以利用剛才所收集到的信息來發(fā)動(dòng)動(dòng)態(tài)網(wǎng)絡(luò)釣魚攻擊了。

漏洞披露時(shí)間軸

- 2017年7月14日:我將這個(gè)問題報(bào)告給了Google的安全團(tuán)隊(duì);

- 2017年7月17日:該問題已被分類,并等待處理結(jié)果;

- 2017年7月18日:Google安全團(tuán)隊(duì)與我聯(lián)系,并詢問我關(guān)于處理該漏洞的建議;

- 2017年7月18日:我給他們的建議是,在電子郵件中采用某種隨機(jī)數(shù)或加鹽哈希,并且只有在哈希和郵件相匹配的情況下才允許進(jìn)行重定向;

- 2017年7月19日:Google確認(rèn)將該問題歸類為安全漏洞;

- 2017年7月21日:我發(fā)布了一篇文章對該漏洞進(jìn)行了詳細(xì)描述;

- 2017年8月9日:Google團(tuán)隊(duì)在經(jīng)過討論之后,告訴我這是一個(gè)專門設(shè)計(jì)的功能,并表示不會將其視為一個(gè)安全問題,因此他們不會采取任何下一步操作;

總結(jié)

這種攻擊技術(shù)的確有一定的局限性,因?yàn)槟惚仨毷孪全@得一份目標(biāo)用戶列表。雖然Google安全團(tuán)隊(duì)并不認(rèn)為這是一個(gè)安全漏洞,但是我仍然非常感謝他們,感謝他們能夠?qū)ξ姨峤坏男畔⒓皶r(shí)回復(fù),他們非常的友好。