網絡安全“慣犯”,有哪些不為人知的秘密?

什么是“慣犯”?

所謂“慣犯”,即歷史上被監測到產生過多次惡意行為的攻擊源。

?? ??

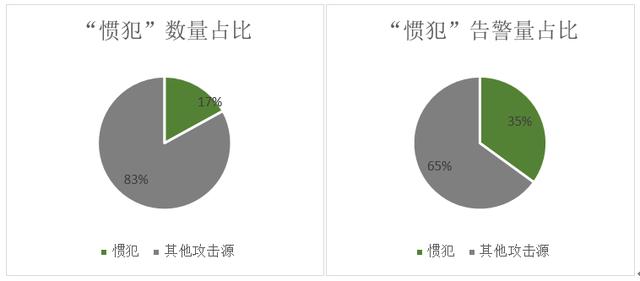

2018年,綠盟科技全年所監控到的攻擊源“慣犯”占比為17%,“慣犯”告警數量占比為35%。“慣犯”的數量及威脅程度均不容小覷。

中國、美國是受害最為嚴重的國家,在中國,“慣犯”的地域分布主要集中在沿海經濟發達省市。

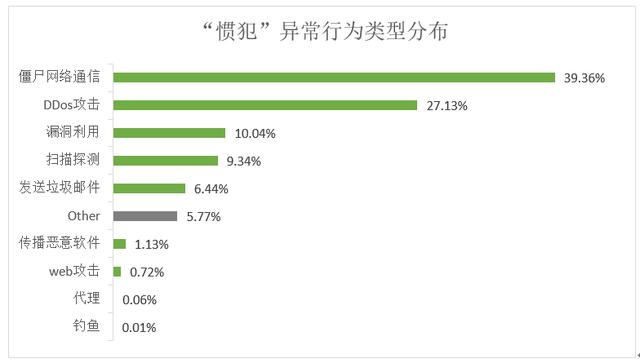

《綠盟科技2018網絡安全觀察報告》指出,39.36%的“慣犯”曾被僵尸網絡所控制;27.13% 的“慣犯”參與過DDoS 攻擊,僅這兩種異常行為就占據整體比例的66.49%。網絡中有相當一批的僵尸主機在持續且頻繁的進行著漏洞掃描與利用行為。

明確“慣犯”作案的動機、目標和手段,才能更好地改善網絡安全問題。基于對這些“慣犯”的長期跟蹤,綠盟科技從其攻擊特點的攻擊系統、攻擊服務、攻擊方法、攻擊類型四個方面進行畫像:

“慣犯”的畫像

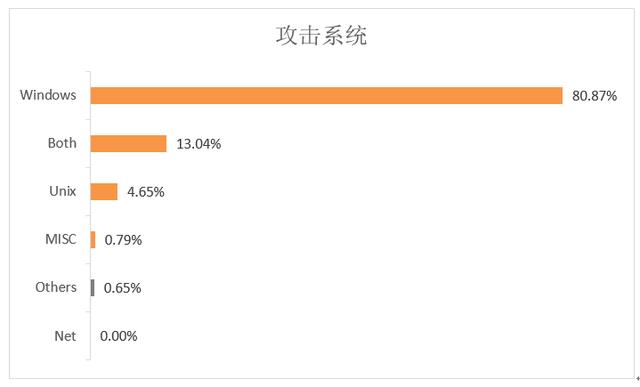

- Windows系統飽受“慣犯”青睞

“慣犯”在一次攻擊事件中僅針對Windows發起的攻擊占比為80.87%,其次為同時針對Windows和Unix兩種操作系統發起攻擊,占比為13.04%。 由此可見,Windows與其他操作系統相比飽受慣犯青睞,承擔了絕大多數的攻擊。原因在于Windows系統個人電腦多,整體基數大,且可利用的安全漏洞多,容易入侵。

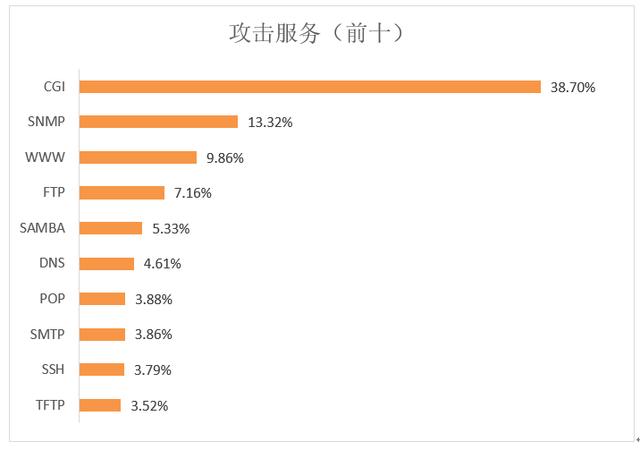

- CGI和SNMP攻擊服務占比超過一半

所有的攻擊類型中僅CGI和SNMP兩項就占整體比例的一半以上。CGI是網頁表單和程序之間通信的一種協議,本身并不負責通信,而是將輸入數據轉化成一種固定格式輸出,方便任何符合CGI協議的程序調用。SNMP是簡單網絡管理協議,實現對網絡設備的規范化管理,共有三個版本,其中2c版本黑客利用最多。

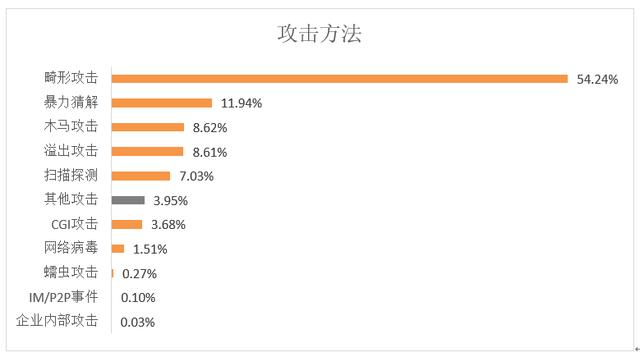

- 畸形攻擊是“慣犯”首選的攻擊方法

畸形攻擊占所有攻擊比例的54.24%,畸形攻擊作為網絡攻擊的一種,主要通過向目標系統發送有缺陷的報文,使得目標系統在處理這樣的報文時耗時很大甚至出錯、崩潰,給目標機器構成威脅、帶來很大的損失。暴力猜解采用枚舉法逐一嘗試,雖然簡單粗暴,看起來效率不高,但對于弱口令問題往往很容易構建字典,猜解成功。此外,木馬攻擊、溢出攻擊、掃描探測也是“慣犯”常用手法。

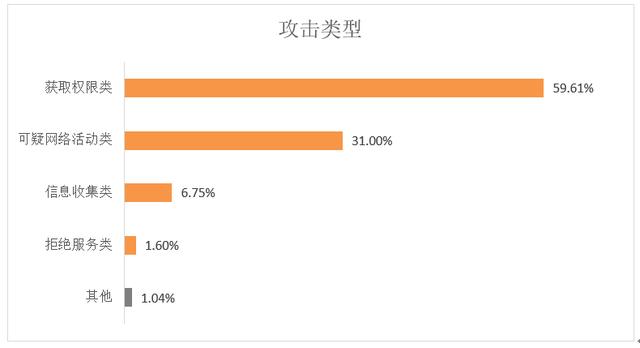

- “獲取權限類”攻擊類型最多

信息收集主要包括收集目標的操作系統類型及版本,目標所提供的服務,各服務器程序的類型與版本以及相關的社會信息;獲取權限一般發生在黑客信息收集活動之后,利用收集到的信息,找到相關的漏洞,選擇相應的攻擊方式并實施攻擊行為;在獲取權限后,黑客可以實現諸如挖礦病毒惡意文件下載等各類破壞行為。

在2018年,在綠盟科技持續監控的攻擊源中,“慣犯”占比為17%,“慣犯”告警數量占比為35%。對這些“慣犯”的針對性跟蹤、分析、畫像、對抗等可以有效地提高安全防護的效率和效果,相應地,這些威脅統計信息可以作為安全行為分析的重要輸入,建立更智能的安全檢測體系。