通過Thinkphp框架漏洞所發(fā)現(xiàn)的安全問題

在一次偶然的機(jī)會(huì)發(fā)現(xiàn)公司某個(gè)網(wǎng)站存在thinkphp的遠(yuǎn)程命令執(zhí)行漏洞,自此對(duì)這個(gè)漏洞愛不釋手。這究竟是為什么呢?主要原因有2點(diǎn):如果網(wǎng)站存在這個(gè)漏洞,我們可以去執(zhí)行各種各樣的系統(tǒng)命令來(lái)進(jìn)行測(cè)試觀察,尤其要是還有管理員權(quán)限就更舒服了;第二點(diǎn),只要發(fā)現(xiàn)對(duì)應(yīng)版本的thinkphp,漏洞利用步驟較為簡(jiǎn)單。(主要還是筆者太懶,hhh!!!)關(guān)于這個(gè)漏洞分析筆者就不在這里獻(xiàn)丑了,主要是介紹下如何來(lái)去挖掘這個(gè)漏洞,以及筆者相關(guān)的一些思路。希望能給剛?cè)氚踩Φ男氯艘稽c(diǎn)靈感。

漏洞簡(jiǎn)介

在2018年12月9日,thinkphp官方發(fā)布了一個(gè)重要的安全更新,修復(fù)了一個(gè)嚴(yán)重的遠(yuǎn)程命令執(zhí)行漏洞。此次更新主要涉及到一個(gè)安全更新,由于框架對(duì)控制器名沒有進(jìn)行足夠的檢測(cè)會(huì)導(dǎo)致在沒有開啟強(qiáng)制路由的情況下可能的getshell漏洞,受影響的版本兒包括5.0(< 5.0.23)和5.1(< 5.1.31)版本兒。

漏洞特性

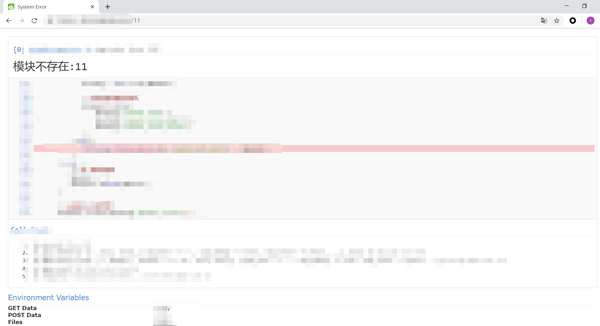

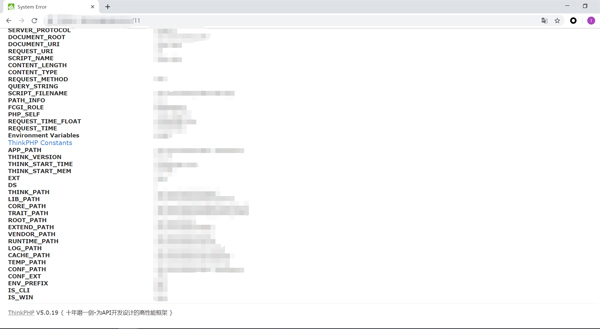

這個(gè)特性可以說(shuō)是大部分thinkphp框架的特性,在其網(wǎng)站url后輸入一個(gè)不存在的路徑,頁(yè)面會(huì)報(bào)錯(cuò),顯示該網(wǎng)站一些配置信息以及thinkphp的版本兒,如圖:

輸入該網(wǎng)站一個(gè)不存在的路徑11,或者是一些不存在的文件也可例如:11.php,11.txt。此時(shí)頁(yè)面會(huì)報(bào)錯(cuò),拋出異常,如圖:

此時(shí)我們可以看到該網(wǎng)站的一些敏感配置信息比如網(wǎng)站路徑,當(dāng)然我比較感興趣的還是這個(gè)thinkphp框架的版本,如圖所示thinkphp版本兒清楚可見,看到這里可能大佬們就知道我接下來(lái)干啥了。

漏洞復(fù)現(xiàn)

筆者感覺自己這個(gè)漏洞利用的方式還是比較簡(jiǎn)單粗暴的,初始也是抱著試一試的想法,也沒想到就成功了。

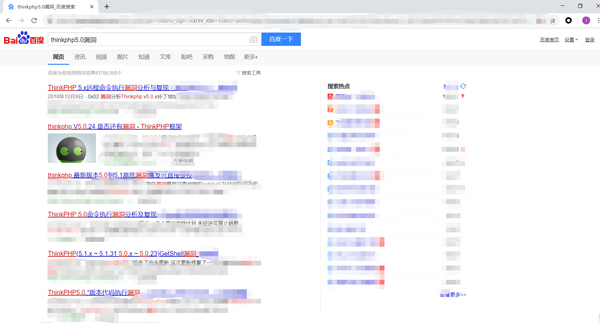

首先打開百度,然后搜索引擎內(nèi)輸入 “thinkphp5.0漏洞”,看到很多大佬的分析,隨便點(diǎn)開一個(gè)鏈接,拿走大佬寫好的payload。(當(dāng)然這個(gè)paylaod自己也要根據(jù)實(shí)際情況做一點(diǎn)小改變,根據(jù)頁(yè)面多觀察幾次來(lái)進(jìn)行改動(dòng)。如果網(wǎng)站漏洞已經(jīng)修復(fù)了再去測(cè)試肯定不會(huì)成功了。)

開始漏洞復(fù)現(xiàn):

利用system函數(shù)遠(yuǎn)程命令執(zhí)行

payload:http://xxx.com/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami 如圖

我們不難看出當(dāng)前網(wǎng)站確實(shí)存在并且能夠執(zhí)行系統(tǒng)命令,后面的測(cè)試方法就比較大眾化了,容筆者稍微說(shuō)下,各位看官一看就懂:

- 首先看下自己當(dāng)前權(quán)限是否是管理員權(quán)限,如果是再好不過,不然后面還得想方法進(jìn)行提權(quán)。(emm出現(xiàn)thinkphp漏洞已經(jīng)很不應(yīng)該了,如果這里再是管理員權(quán)限的話,網(wǎng)站的管理員老哥應(yīng)該好好反省下了)

- 然后再上傳一句話木馬,菜刀鏈接,基本到這就差不多了。(不要隨便操作哦)

- 通過相關(guān)平臺(tái)將此漏洞告訴相關(guān)廠商。(xx不規(guī)范,牢底坐到穿)

漏洞分析

這里不是原理分析哈,只是筆者一點(diǎn)淺薄的看法和經(jīng)驗(yàn)。

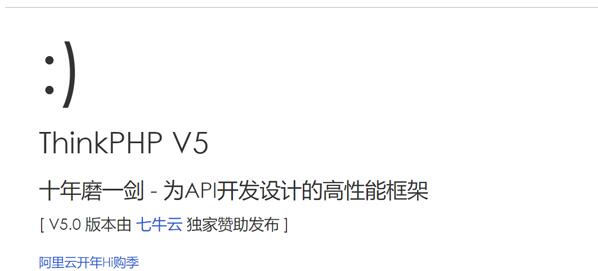

筆者發(fā)現(xiàn)thinkphp框架搭好以后,頁(yè)面有如下圖所示的一些字體。

然后又通過觀察之前所構(gòu)造的payload : http://xxx.com/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

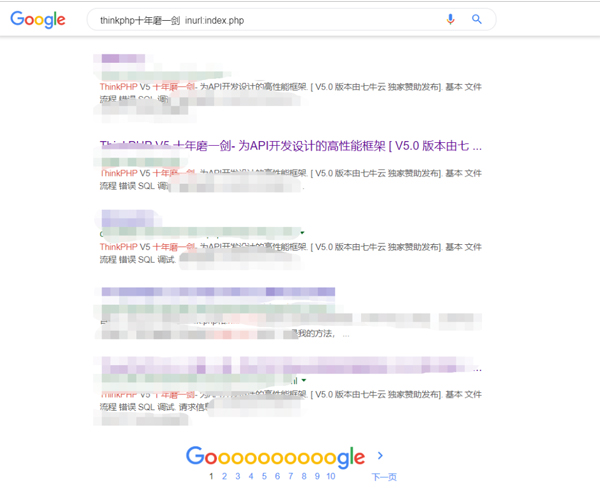

想到谷歌搜索引擎強(qiáng)大的搜索功能 ,于是構(gòu)造語(yǔ)句“ thinkphp十年磨一劍 inurl:index.php”(說(shuō)實(shí)話結(jié)果我也是嚇了一跳,)

搜到大量使用該框架的網(wǎng)站,而且通過鐘馗之眼一類的搜索引擎通過搜索 “十年磨一劍 – 為API開發(fā)設(shè)計(jì)的高性能框架 [ V5.0+版本由+七牛云+獨(dú)家贊助發(fā)布+]”也能搜索到大量此類網(wǎng)站。

據(jù)此可見有很多網(wǎng)站再使用thinkphp 5.0這一版本兒框架,可能搜到的這些網(wǎng)站有一些管理員已經(jīng)修復(fù)該版本兒漏洞,但是應(yīng)當(dāng)還會(huì)有一大部分管理員仍未曾修復(fù)該漏洞。(想必這點(diǎn)大家都會(huì)想到,而且會(huì)有黑客用此類方法批量拿站)

觀點(diǎn)

通過thinkphp 這一版本兒漏洞,筆者想到其實(shí)蠻多的。

- 一些cms網(wǎng)站的漏洞挖掘方式其實(shí)和筆者所提到的thinkphp漏洞挖掘的方式還是比較一致的,都有某些方面的特征,比如版本號(hào),url組成等等。這類通用型漏洞在利用其來(lái)技術(shù)門檻相對(duì)較低,比如筆者通過信息收集發(fā)現(xiàn)大量類似網(wǎng)站,一旦爆發(fā)危害蠻大,之前很多的事件兒都說(shuō)明了這個(gè)問題。(這個(gè)漏洞挖掘指的是別人已經(jīng)發(fā)布過的漏洞,而不是去挖掘還未曾發(fā)現(xiàn)的漏洞)

- 很多網(wǎng)站的管理者(中小型網(wǎng)站)都不具備安全意識(shí),等到安全問題一旦爆發(fā)悔之晚矣。往往出現(xiàn)這類漏洞(出現(xiàn)很長(zhǎng)時(shí)間卻沒修復(fù)的漏洞)的網(wǎng)站一般是中小型網(wǎng)站,當(dāng)然大點(diǎn)兒的網(wǎng)站可能也有,但是相較于這類網(wǎng)站就少了。

- 人是安全的尺度這句話不假,管理網(wǎng)站的是人,但是往往安全和可用性又是相對(duì)的,無(wú)法去追求過度的安全,這就造成了一些漏洞的存在其實(shí)是在所難免的。即便這個(gè)網(wǎng)站的管理者能夠想到很多很多問題,但是可能某一天他也會(huì)犯一些失誤,或者配置失誤或者刪庫(kù),不要以為刪庫(kù)這種騷操作不會(huì)出現(xiàn)在自己身上。

emm希望有一天出現(xiàn)一個(gè)啥絕對(duì)的安全,這樣我們就能愉快的轉(zhuǎn)行,各位大佬和同僚也能實(shí)現(xiàn)自己的夢(mèng)想,開超市的開超市,賣煎餅果子的賣煎餅果子 。。。。。若干年后又是一段傳奇啊hhhh!!!

建議

漏洞修復(fù)建議:該版本兒thinkphp漏洞(大部分漏洞修復(fù)方式)修復(fù)最簡(jiǎn)單的修復(fù)方式就是升級(jí)到新版本,打補(bǔ)丁,或者進(jìn)行手動(dòng)修復(fù)等等。

當(dāng)然還有一個(gè)問題也需要進(jìn)行修復(fù),就是筆者前面所說(shuō)輸入一個(gè)不存在的路徑或文件頁(yè)面會(huì)拋出很多系統(tǒng)相關(guān)信息以及路徑,一旦和該網(wǎng)站別的漏洞相結(jié)合后患無(wú)窮。

關(guān)于相關(guān)搜索引擎網(wǎng)站應(yīng)該加以限制。

希望以上東西能夠幫到大家。