憑據暴露報告:不良的密碼習慣仍然構成嚴重威脅

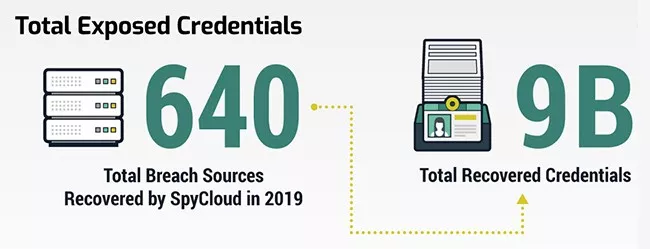

SpyCloud透露,整個2019年共恢復了640次獨特的數據泄露,回收了9,050,064,764份憑證,其中包括與純文本密碼和帶有純文本密碼的用戶名相關的電子郵件地址。

這意味著平均而言,每一個數據庫泄露都為犯罪分子提供了超過1400萬套登錄憑據。

由于人們經常在個人和工作中的多個帳戶中重復使用密碼,因此每組登錄憑據都可用于訪問數十個或更多帳戶,網絡罪犯可以通過這些帳戶進行欺詐。

憑證暴露報告

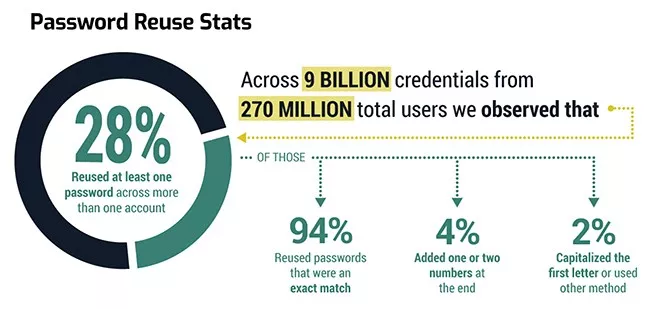

去年,近三分之一受數據泄露影響的互聯網用戶以某種形式重新設置了密碼。94%的回收密碼的人重用了完全相同的密碼,而其他6%的人做了一些細微的更改,

例如大寫首字母或在其典型密碼的末尾添加數字。這些策略很容易被工具所挫敗,這些工具會測試常見的細微變化。

在組織安全性方面,趨勢令人擔憂的趨勢是,更多的犯罪分子正在共享和銷售數據,這些數據來自配置錯誤或不安全的服務器。組織也可能正在采取不完整的步驟來保護密碼。

犯罪分子使用于2012年已被盜的密碼

研究人員發現,恢復的密碼中有一半以上(53.7%)最初是使用過時的哈希算法SHA-1和MD5保護的。

安全專家建議從2005年左右開始不使用SHA-1,從1996年開始不建議使用MD5,因為網絡罪犯可以輕松快速地破解使用這些功能散列的密碼并恢復純文本密碼。

“我們的數據顯示,消費者仍然沒有改變其糟糕的口令的習慣,但我們知道他們已經授權安全組織為他們的安全負責。”大衛·恩德爾,為首席產品官說SpyCloud。

“犯罪分子仍在使用他們在2012年竊取的密碼來攻擊并占領今天的帳戶。公司需要在創建帳戶時指導用戶設置更好的密碼,并且每當他們的憑據暴露在世界任何地方的漏洞中時,他們都需要幫助用戶維護更為牢固的密碼。”

世界上很受歡迎的密碼暴露了約1.25億個帳戶

盡管在過去的幾年中,密碼疲勞和重復使用成為人們關注的焦點,但世界上最流行的密碼幾乎沒有改變。去年收集的超過90億個賬戶中,前三個是“ 123456”,“ 123456789”和“ qwerty”,它們被用于保護約1.25億個帳戶。

越來越多的組織必須遵守NIST的密碼指南,建議用戶了解以前的違規語料庫中暴露最多的薄弱密碼,以及常用或易于猜測的密碼,進而避免進行使用。