派拓網絡:98%的美國物聯網設備流量未加密

Palo Alto Networks(派拓網絡)威脅情報團隊Unit 42于日前發布了《2020年Unit 42物聯網威脅報告》,對大洋彼岸的美國物聯網設備的網絡安全問題進行盤點與總結。其中的重要觀點同樣值得正在高速發展的中國物聯網行業注意和借鑒。

根據Gartner 2019年的一份報告,“到2019年底,預計已有48億臺物聯網終端設備投入使用,比2018年增長了21.5%。”物聯網(IoT)為各行各業打開了創新和服務的大門,但同時也帶來了新的網絡安全風險。為了評估物聯網威脅現狀,Unit 42威脅情報團隊使用Palo Alto Networks(派拓網絡)物聯網安全產品Zingbox®對2018-2019年發現的安全事件進行了分析,該產品可監測美國企業IT部門和醫療機構分布在數千個物理位置的120萬臺物聯網設備。我們發現,物聯網設備的總體安全狀況正在下滑,使企業容易受到針對物聯網的新型惡意軟件以及早已被IT團隊遺忘的老舊技術攻擊。該報告詳細介紹了物聯網威脅格局的范圍,哪些物聯網設備最容易受到影響,哪些是物聯網最大的威脅,以及能夠立即降低物聯網風險的可行措施。

加密的物聯網設備并不安全

98%的物聯網設備流量未加密,從而造成個人和機密數據暴露于網絡。成功繞過第一道防線(最常見的是通過網絡釣魚攻擊)并建立命令與控制(C2)協議的攻擊者能夠偵聽未加密的網絡流量,收集個人或機密信息,然后利用這些數據在暗網上牟利。

57%的物聯網設備易受中等或高強度的攻擊,這使物聯網成為攻擊者的常見目標。由于物聯網設備的補丁級別通常較低,因此最常見的攻擊是利用已知漏洞和使用默認的設備密碼進行密碼攻擊。

醫療物聯網設備運行的軟件已過時

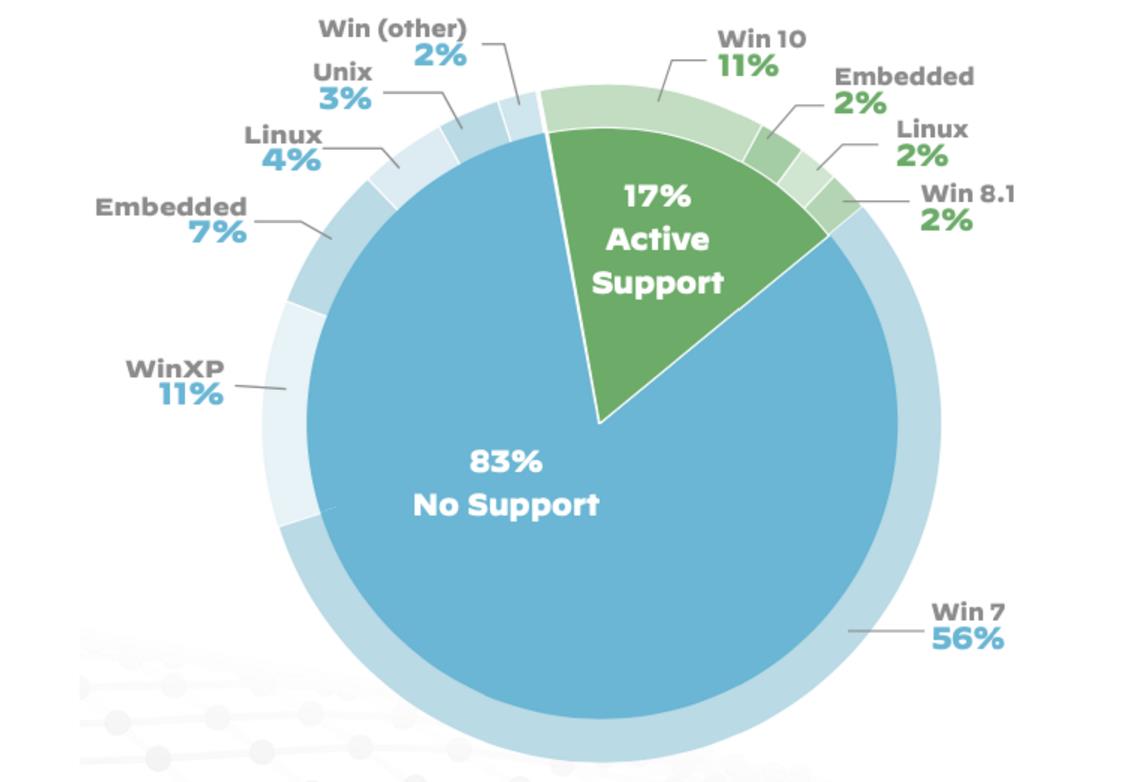

由于Windows® 7操作系統即將到期,因此83%的醫學影像設備上運行的操作系統已不能獲得支持,這一數字與2018年相比增長了56%。這種安全態勢的普遍下降為新的攻擊打開了大門,例如挖礦劫持(從2017年的0%上升至2019年的5%),并讓長期以來被人們遺忘的攻擊卷土重來,例如Conficker,IT團隊此前曾長期受其困擾。

對醫學影像設備提供支持的操作系統分布情況

作為臨床工作流程的關鍵部分,醫療物聯網(IoMT)設備的影像系統出現最多安全問題。對于醫療機構而言,51%的威脅涉及影像設備,不僅影響了護理質量,還使攻擊者能夠竊取存儲在這些設備上的患者數據。

醫療機構的網絡安全狀況堪憂

72%的醫療虛擬局域網(VLAN)混合部署了物聯網與IT設備,從而使用戶計算機內的惡意軟件能夠傳播到同一網絡上易受攻擊的物聯網設備。因為IT傳播的攻擊會掃描聯網設備,以試圖利用已知漏洞,因此利用設備漏洞的攻擊率高達41%。我們看到,物聯網僵尸網絡正在從實施拒絕服務攻擊(DoS)轉向更為復雜的攻擊。其目標是通過勒索軟件獲取患者身份、企業數據和金錢利潤。

針對物聯網的網絡攻擊主要瞄準傳統協議

利用新興技術(例如P2P C2通信和自傳播蠕蟲功能)針對物聯網設備的威脅正在不斷演變。攻擊者發現數十年前的傳統OT協議(例如DICOM)存在漏洞,并能借此破壞企業的關鍵業務功能。

結論與建議

基于本報告的全面分析,Unit 42團隊建議企業安全主管應立即采取行動,以降低企業遭受物聯網攻擊的風險。以下步驟雖然不全面,但可以大幅降低物聯網風險:

1. 了解您的風險狀況——發現網絡上的物聯網設備

2. 為打印機及其他易于打補丁的設備及時打補丁

3. 在虛擬局域網中分隔物聯網設備

4. 啟用主動監測

要主動了解和管理風險,企業需要有效的物聯網安全策略,以做好長期準備。我們的研究團隊建議所有物聯網策略都應額外包含以下兩種措施:

1. 通盤考慮:編排物聯網全生命周期

2. 通過產品集成將安全性擴展到所有物聯網設備

閱讀完整報告,請訪問https://www.paloaltonetworks.com/content/dam/pan/en_US/assets/pdf/reports/Unit_42/2020-unit-42-IoT-threat-report.pdf?utm_source=marketo&utm_medium=email&utm_campaign=2020-03-10%2016:06:36-Global-DA-EN-20-03-06-7010g000001JJOZAA4-Network-unit-42-iot-threat-report-[FY20]。