黑產工具情報的分析方式淺析

對于企業方面來說,黑產工具情報可以有效的提高業務安全的攻防效率。通過分析工具利用的業務接口,不僅可以將黑產作惡行為進行有效的追蹤,對其進行有效的處理,還能強化業務層面對安全的認知,知曉業務接口中的安全薄弱點,并進行持續性的安全加固。

接下來我們以惡意爬蟲、搶券工具和注冊機三種工具來談一下黑產工具情報的分析方式。

案例1:惡意爬蟲工具分析

爬蟲工具:xx采集/批量去水印.exe

工具用戶:需要批量下載某短視頻平臺內容的普通用戶,以及需要將視頻在其他平臺投稿的視頻轉載搬運人員。

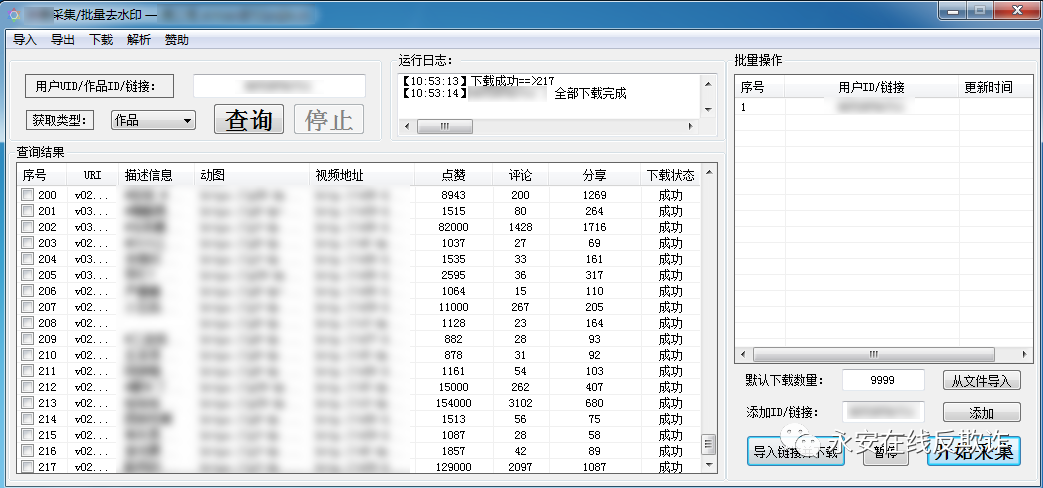

xx視頻采集/批量去水印工具截圖

工具攻擊方法:在輸入框內輸入該平臺作者的ID或作品鏈接后,爬取該作者發布和喜歡的作品并下載到本地。除批量下載外,也可采集指定作品ID或分享鏈接的視頻。

工具分析:這是一款運行在PC端的協議工具,發現時間為2020年5月2日。這個工具的作惡方式是通過訪問作品分享鏈接,獲取到視頻平臺用戶唯一識別ID,再通過拼接參數,偽裝成該視頻應用的移動客戶端進行獲取視頻列表、視頻ID的操作,并利用某個暴露在外的接口,構造無水印視頻下載鏈接,實現視頻“去水印”功能。

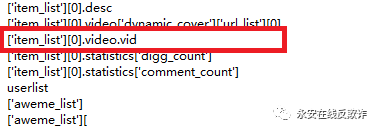

通過拼接參數獲取到的視頻ID

在代碼中利用視頻ID進行拼接

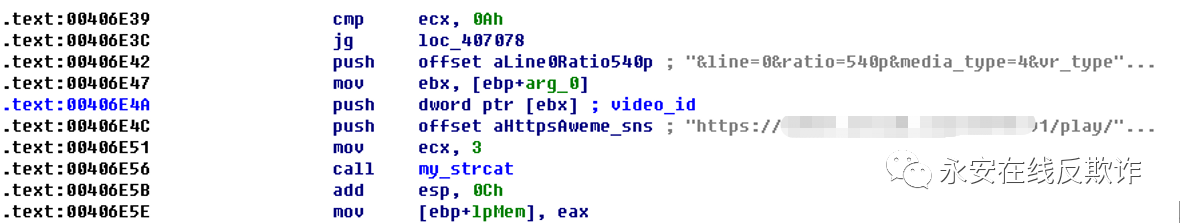

工具中批量獲取的視頻下載地址

攻防建議:

由于各個平臺上,用戶爬取視頻的需求都是很強烈的,所以同類型工具一直是以雨后春筍般的速度涌現。在這種情況下,平臺方可以利用黑產工具情報,及時跟進現有的黑產爬蟲攻擊情況并進行應對,對相關業務接口采取業務限制措施等方式對黑產的攻擊進行反制。

案例2:搶券工具分析

搶券工具:xxxx20200615.exe

工具用戶:該工具主要是針對某平臺特定活動的專用工具,其主要用戶為利用平臺大額優惠券進行牟利的黑產。

工具攻擊手法:該工具主要的攻擊方法是利用平臺無設備校驗的接口進行自動化搶券,并利用大量賬號套取大量的優惠券進行牟利。

工具分析:該工具出現在2020年6月15日,采用QT語言編寫。通過靜態逆向分析該工具代碼,發現其主要功能:

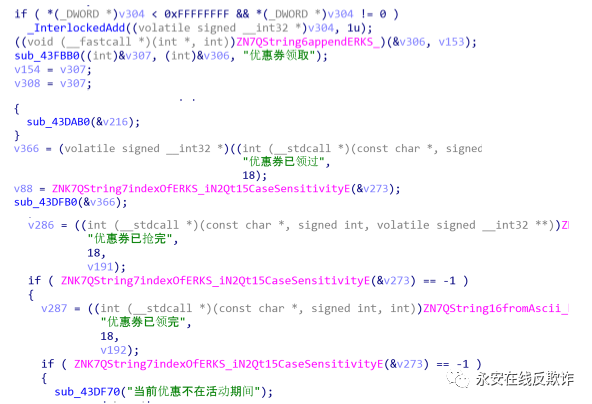

領券相關代碼

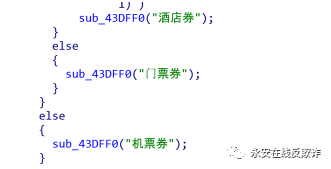

在工具的代碼中我們可以看到其針對的優惠券有酒店券、門票券、機票券這幾種:

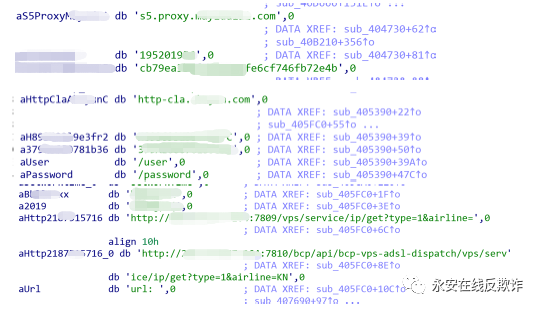

為了繞過平臺對IP地址的風控限制,該工具在搶券前還會再部分代理IP平臺上獲取IP資源并設置代理,在代碼中我們看到了其硬編碼綁定的代理IP賬號與密碼。

代理IP平臺賬號密碼與接口

攻防建議:

面對這種利用代理IP進行自動化批量搶券的黑產工具,除了從業務層面提高用券成本,降低黑產的潛在利益外,還可以從代理IP的角度去進行防御,利用永安在線的風險IP畫像功能,將通過代理IP的請求進行攔截或進行二次安全驗證。同時,在工具中也暴露了某些接口存在未校驗請求來源的問題,在后續領券活動接口開發中要進行相關的業務安全加固。

案例3:注冊機工具分析

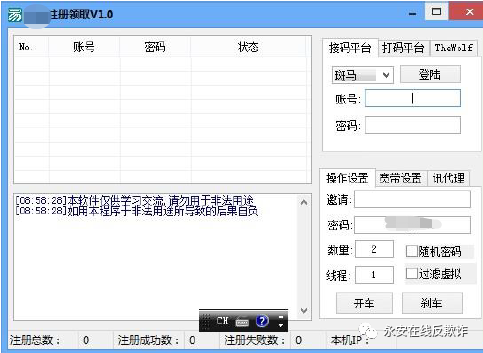

注冊機工具:xx注冊領取V1.0.exe

工具用戶畫像:使用該工具的用戶主要是專注于惡意注冊領券的黑產。

工具攻擊手法:這是一款運行在PC 電腦上的黑灰產專用工具,通過直接破解和偽造得物app端與服務器的通信協議,自動化登錄、注冊等操作。相比于模擬按鍵腳本,協議工具脫離了設備的限制,黑灰產可以更低成本完成批量化規模化作案,因此危害也更加嚴重。

xx注冊領取工具截圖

工具分析:

工具登錄過程中構造并訪問了兩個接口,這兩個接口走的 https協議,請求方式為 POST,黑產通過抓包分析該電商app,可以輕易獲取到相關信息,進而偽造接口協議和參數。 通過逆向分析,我們發現工具通過接碼平臺獲取手機號,然后得到驗證碼直接登錄 。

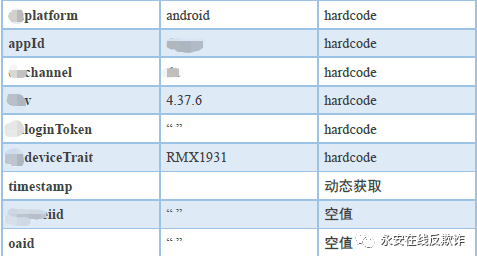

某接口的接口參數列表

攻防建議:

從該工具的匯編代碼中提取出的接口參數,大多數參數為硬編碼hardcode的,因此平臺可以基于這些hardcode的參數作為特征來識別工具發起的注冊請求。

同時在這個工具中,我們看到了黑產在高凈值惡意注冊攻擊上采用的技術:注冊機不再是僅有單一的注冊功能,現在還會集成自動化接碼平臺與內建網絡模塊,利用寬帶秒撥和代理IP去多線程繞過平臺的業務安全風控體系。黑產采用復合的攻擊手段,使得現有的注冊風控環節存在可被繞過的風險,此時平臺可以結合風險IP畫像和風險手機號畫像,攔截黑產批量注冊虛假賬戶的過程,或在登錄環節上對相關賬戶進行業務層面的限制,以避免造成損失。

結語

通過對上面三款黑產工具進行分析后,我們可以發現黑產在利用各平臺進行牟利的過程中,都會使用平臺自身的一些接口去進行調用,有些接口甚至不需要進行拼接偽裝,即可被黑產進行惡意攻擊。從企業的角度來說,企業可以通過永安在線的黑產工具情報功能,及時發現藏在黑產工具中被惡意利用的接口,對其進行針對性的加固,攔截黑產惡意攻擊。