FBI警告:ProLock勒索軟件再次升級,又來搞事?

據(jù)報(bào)道,這是該部門針對ProLock勒索軟件的威脅發(fā)布的第二次警報(bào)。

讓我們先看一下今年年初的一則關(guān)于新勒索軟件 ProLock的新聞:

新勒索軟件 ProLock 使用木馬攻擊政府和公司,贖金高達(dá) 35 BTC?

據(jù)5月17日發(fā)布的一份報(bào)告,網(wǎng)絡(luò)安全公司 Group-IB 警告說該勒索軟件采用了木馬攻擊。

根據(jù) Group-IB 的研究,該勒索軟件被稱為 ProLock,它依靠 Qakbot banking木馬發(fā)起攻擊,并要求目標(biāo)客戶以 BTC 支付的六位數(shù)(十萬級別)美元勒索贖金,來解密文件。

受害者名單包括:地方政府、金融、醫(yī)療保健和零售組織。其中,Group-IB 認(rèn)為最值得注意的攻擊對象是:ATM 供應(yīng)商 Diebold Nixdorf 。

ProLock 贖金額為 35 BTC ?

FBI 詳細(xì)介紹說,ProLock 攻擊最初是通過:通常發(fā)送 Microsoft Word 文檔的網(wǎng)絡(luò)釣魚電子郵件,來訪問受害者網(wǎng)絡(luò)。然后,Qakbot會干擾配置遠(yuǎn)程桌面協(xié)議,并竊取具有單因素身份驗(yàn)證的系統(tǒng)登錄憑據(jù)。

勒索軟件攻擊要求支付 35 BTC 的贖金,其價(jià)值為 337,750 美元。不過,Bleeping Computer 的一項(xiàng)研究表明,ProLock每次攻擊平均要求175,000到660,000美元的贖金,具體取決于目標(biāo)網(wǎng)絡(luò)的規(guī)模。

惡意軟件實(shí)驗(yàn)室 Emsisoft 分析師 Brett Callow 與 Cointelegraph 進(jìn)行了交談,解釋了一些細(xì)節(jié)信息:

| ProLock不常見,因?yàn)樗怯肞owershell和shellcode 編寫部署的。惡意代碼存儲在XML、視頻或圖像文件中。值得注意的是,犯罪分子提供的ProLock解密器無法正常工作,并且在解密過程中損壞了數(shù)據(jù)。 |

卡洛補(bǔ)充說,盡管Emsisoft開發(fā)了一個解密器來恢復(fù)受 ProLock 影響的受害者數(shù)據(jù),但是這種軟件并不能避免支付贖金,因?yàn)樗匀灰蕾囉诜缸锓肿犹峁┑拿荑€。

勒索軟件組織 Maze 于 5月19日 聲稱對美國雞蛋生產(chǎn)商 Sparboe 進(jìn)行了攻擊,并在網(wǎng)站上初步泄漏了信息以證明他們實(shí)施了有效的攻擊。

與此同時(shí), REvil 的勒索軟件團(tuán)伙最近揚(yáng)言要泄露 LadyGaga,Elton John,Robert DeNiro,Madonna 等明星的近 1TB 的法律秘密。

讓我們看看這一次的攻擊有什么不同:聯(lián)邦調(diào)查局(FBI)發(fā)布了第二次警報(bào),要求私人和政府實(shí)體使用不同的ProLock勒索軟件。這些狡詐的黑客不僅為勒索加密文件,還竊取敏感信息和關(guān)鍵數(shù)據(jù)。

這種改版和增強(qiáng)的勒索軟件針對的是私營企業(yè)、政府和金融機(jī)構(gòu)、醫(yī)療保健機(jī)構(gòu)的系統(tǒng)以及其他各種基于組織規(guī)模和結(jié)構(gòu)的實(shí)體。勒索軟件侵入受害者的系統(tǒng),然后定位文件并加密它們。為了檢索數(shù)據(jù),受害者必須用加密貨幣支付贖金。

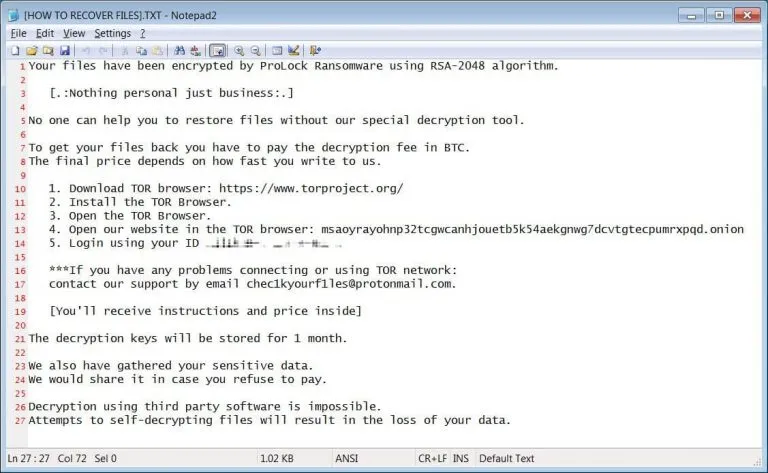

因?yàn)楸桓腥疚募臄U(kuò)展名變?yōu)? .ProLock,這款惡意勒索軟件獲得了它的名字:ProLock。一旦黑了受害者的系統(tǒng),黑客就會在受感染的文件夾中放置一張贖金條,以比特幣的形式敲詐錢財(cái)。

這張紙幣還包含指引他們進(jìn)入Tor網(wǎng)站的指令,該網(wǎng)站上有比特幣錢包的信息。一旦受害者向指定賬戶轉(zhuǎn)賬加密貨幣,就會給出一個解密密鑰。

美國聯(lián)邦調(diào)查局警告私營企業(yè)要小心勒索軟件,同時(shí)解密器也不能如預(yù)期的那樣解密,最終結(jié)果是會導(dǎo)致數(shù)據(jù)丟失。此外,就拿64MB大小的文件解密舉例,即使這么小的文件被解密時(shí)也會大量耗用電腦進(jìn)程,使得電腦嗶嗶作響。

值得注意的是,ProLock的運(yùn)營商自全球大流行(2020年3月)爆發(fā)以來,已經(jīng)成功勒索了多個行業(yè)和企業(yè)實(shí)體,包括政府機(jī)構(gòu)。從政府和私人實(shí)體企業(yè)竊取數(shù)據(jù),直到他們支付平均高達(dá)66萬美元的贖金。

傳播方式

據(jù)研究人員稱,這種具有高級增強(qiáng)功能的惡意軟件通過遠(yuǎn)程桌面協(xié)議服務(wù)器或臭名昭著的電子郵件釣魚活動傳播。后者將導(dǎo)致QakBot惡意附件的出現(xiàn),這個惡意附件會竊取憑證,進(jìn)而借由這個缺陷,間接操縱系統(tǒng)。

研究人員還發(fā)現(xiàn)這招對受害者幫助匪淺:一些運(yùn)營商會將竊取的數(shù)據(jù)歸檔,在Rclone的命令行工具的幫助下將其上傳到云存儲的數(shù)據(jù)進(jìn)行進(jìn)行恢復(fù)。

盡管如此,聯(lián)邦調(diào)查局還是建議受害者不要支付贖金,并盡快報(bào)告這起事件。支付贖金就是為他們的非法勒索擴(kuò)大隊(duì)伍。因此,建議有這種棘手情況的受害者盡快向網(wǎng)絡(luò)安全官方部門匯報(bào),提供盡可能多的有關(guān)活動的信息、細(xì)節(jié)。

因此,定期云數(shù)據(jù)備份很重要,盡可能啟用雙因素身份驗(yàn)證。