一款針對(duì)Web應(yīng)用滲透測(cè)試的自動(dòng)化網(wǎng)絡(luò)偵察框架

reNgine

reNgine是一款針對(duì)Web應(yīng)用滲透測(cè)試的自動(dòng)化網(wǎng)絡(luò)偵察框架,廣大研究人員可以在針對(duì)Web應(yīng)用程序的滲透測(cè)試過程中使用reNgine來實(shí)現(xiàn)信息收集,reNgine提供了一個(gè)自定義的掃描引擎,可以用于對(duì)網(wǎng)站和終端節(jié)點(diǎn)進(jìn)行掃描和信息收集。

reNgine的優(yōu)點(diǎn)在于它把所有的東西都集中在了一個(gè)工具之中,并且提供了一個(gè)高度可定制的的偵察方式。如果你需要對(duì)一個(gè)目標(biāo)執(zhí)行網(wǎng)絡(luò)偵察,收集終端節(jié)點(diǎn)信息、查詢目錄、查詢文件、抓取屏幕截圖并獲取所有處理結(jié)果時(shí),reNgine就非常有用了。

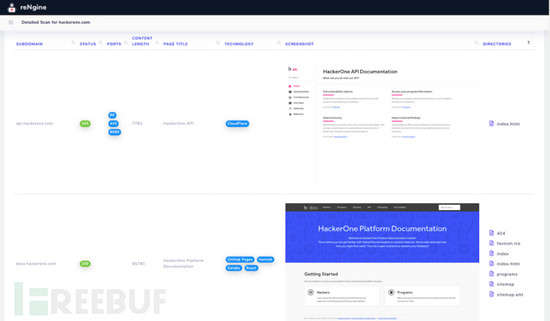

比如說,我們現(xiàn)在的目標(biāo)域名為hackerone.com,reNgine可以根據(jù)掃描引擎的配置來執(zhí)行掃描任務(wù),并將結(jié)果進(jìn)行匯總顯示。比如說,你想要搜索頁(yè)面標(biāo)題為“Dashboard”且頁(yè)面狀態(tài)為200的所有頁(yè)面,并且想直接看到屏幕截圖,那么reNgine就可以幫助你實(shí)現(xiàn)這個(gè)目的。或者說,你想要枚舉出全部使用了PHP并且HTTP狀態(tài)為200的子域名,reNgine同樣可以實(shí)現(xiàn)。

在終端節(jié)點(diǎn)部分,reNgine能夠使用類似gau、hakrawler的工具來收集關(guān)于目標(biāo)URL節(jié)點(diǎn)的信息。除此之外,如果想要搜索包含.php后綴和HTTP狀態(tài)為200的頁(yè)面,reNgine同樣可以做到。

注意事項(xiàng)

- reNgine并非一款漏洞掃描工具!

- reNgine使用了很多其他的開源工具,reNgine的掃描結(jié)果準(zhǔn)確度會(huì)受到其他工具的影響。

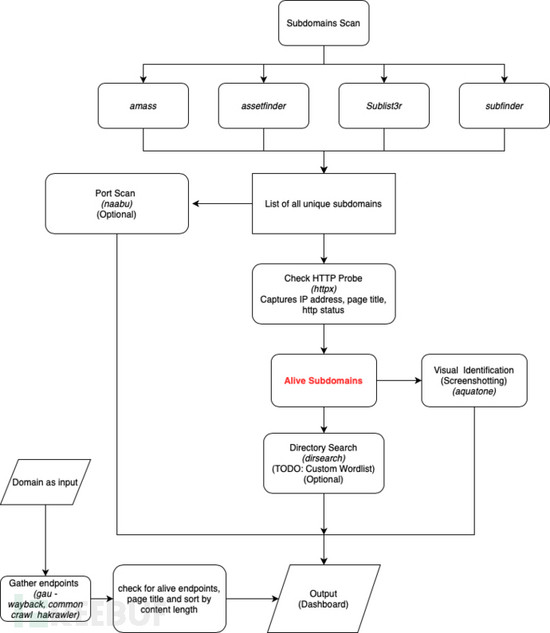

工具運(yùn)行機(jī)制

工具下載

廣大研究人員可以使用下列命令將該項(xiàng)目源碼克隆至本地:

- git clone https://github.com/yogeshojha/rengine.git

- cd rengine

工具要求

- Docker:【點(diǎn)我安裝】

- Docker-Compose:【點(diǎn)我安裝】

- make

工具安裝

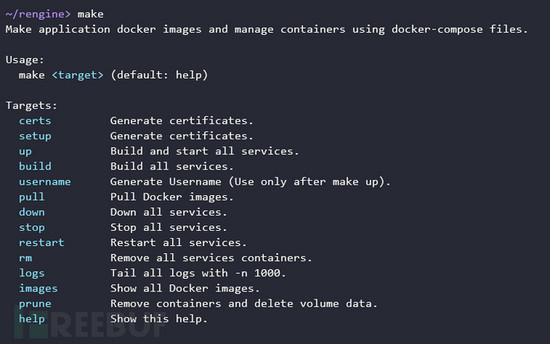

目前,該工具提供了兩種安裝配置方法,我們建議大家使用Makefile方式:

如果你是通過HTTPS并在VPS中進(jìn)行配置的話,Makefile可以讓安裝過程變得更加簡(jiǎn)單。

dotenv文件可以在安裝reNgine的過程中進(jìn)行更新,比如說,使用下列命令編輯文件:

- nano .env

或

- vim .env

并寫入下列內(nèi)容:

- AUTHORITY_NAME=reNgine

- AUTHORITY_PASSWORD=nSrmNkwT

- COMPANY=reNgine

- DOMAIN_NAME=recon.example.com

- COUNTRY_CODE=US

- STATE=Georgia

- CITY=Atlanta

接下來,使用下列命令生成證書:

- make certs

證書生成完成之后,我們就可以使用HTTPS來運(yùn)行reNgine了。

構(gòu)建reNgine:

- make build

工具使用

如果構(gòu)建成功,我們就可以使用下列命令運(yùn)行reNgine了:

- make up

此時(shí),可以直接訪問https://127.0.0.1或https://your_ip來使用Web應(yīng)用程序了。

工具運(yùn)行截圖

工具演示視頻

視頻地址:https://www.youtube.com/watch?v=u8_Z2-3-o2M

許可證協(xié)議

本項(xiàng)目的開發(fā)與發(fā)布遵循 GNU GPL v3 開源許可證協(xié)議。

項(xiàng)目地址

reNgine:【 GitHub傳送門 】https://github.com/yogeshojha/rengine