公司到底能不能監(jiān)控到微信聊天?

有朋友私信問(wèn)我一個(gè)問(wèn)題,在公司用微信聊天,用公司網(wǎng)絡(luò),公司能看到聊天內(nèi)容嗎?

坦率地說(shuō),以前從來(lái)沒(méi)有分析過(guò)微信這類(lèi)聊天軟件,大概率使用私有協(xié)議。而私有協(xié)議在協(xié)議分析軟件上的呈現(xiàn),一般都是TCP封裝一長(zhǎng)串字節(jié)流,而這些字節(jié)流究竟是什么內(nèi)容,協(xié)議軟件無(wú)法給出答案!看看協(xié)議分析軟件能否看到微信網(wǎng)頁(yè)版、手機(jī)APP版的聊天內(nèi)容?

一、網(wǎng)頁(yè)版微信

1.協(xié)議分析結(jié)果

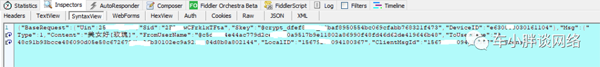

不知道大家看到“美女好[玫瑰]”哇,這個(gè)就是協(xié)議分析軟件分析出來(lái)的聊天內(nèi)容。

2.真實(shí)聊天內(nèi)容

一摸一樣!

3.實(shí)驗(yàn)結(jié)論

協(xié)議分析軟件可以將聊天內(nèi)容解密出來(lái)!

4.實(shí)驗(yàn)分析

網(wǎng)頁(yè)版微信通常是使用瀏覽器來(lái)與微信服務(wù)器通信的,而瀏覽器多種多樣,有Chrome、Firefox、IE等等,要想與不同的廠(chǎng)商瀏覽器通信,必須使用標(biāo)準(zhǔn)協(xié)議,而標(biāo)準(zhǔn)協(xié)議在協(xié)議分析軟件上是可以解開(kāi)的。

考慮到網(wǎng)頁(yè)版的微信,可能會(huì)使用SSL/TLS加密聊天內(nèi)容,需要用Fiddle作為中間人,用Fiddle偽造的證書(shū)來(lái)欺騙瀏覽器,讓瀏覽器誤以為Fiddle就是微信服務(wù)器。Fiddle再與微信服務(wù)器建立SSL/TLS加密通道,傳輸聊天內(nèi)容。

- 瀏覽器與Fiddle建立SSL/TLS加密通道

- Fiddle與微信服務(wù)器建立SSL/TLS加密通道

- Fiddle做為二傳手,將消息在兩條通道上進(jìn)行傳遞,先解密,再加密

- Fiddle需要偽造微信服務(wù)器證書(shū)

- 電腦需要安裝、信任Fiddle自簽名的根證書(shū)

二、手機(jī)版微信

協(xié)議分析結(jié)果

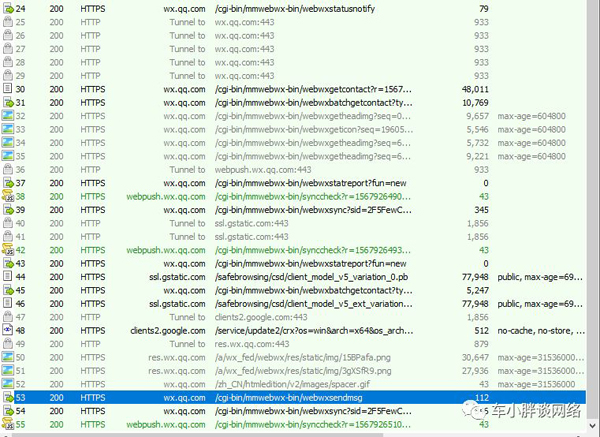

微信手機(jī)版沒(méi)有使用TLS + HTTP= HTTPS的加密傳輸方式,而是使用了HTTP的傳輸方式,如上圖所示。

每一個(gè)報(bào)文大概是這個(gè)樣子的:

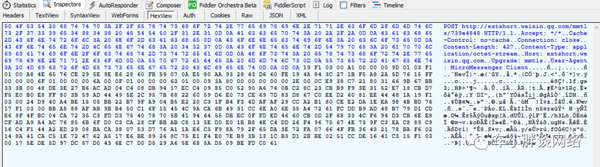

除了HTTP 報(bào)文頭(HTTP Header)是明文的,HTTP報(bào)文體(HTTP Body)看起來(lái)是一堆雜亂無(wú)章的字節(jié)流。

沒(méi)有找到聊天的任何內(nèi)容。最最滑稽的是,當(dāng)發(fā)送聊天內(nèi)容時(shí),F(xiàn)iddle沒(méi)有任何反應(yīng)!

意味著發(fā)送聊天內(nèi)容的報(bào)文既不是HTTP,也不是HTTPS,那很可能是TCP、或UDP協(xié)議原始(Raw)封裝。

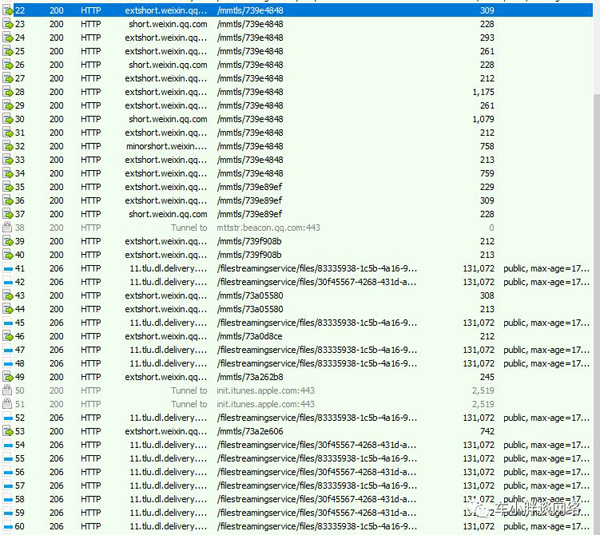

為了確認(rèn)到底是TCP還是UDP傳輸報(bào)文,特意去了微信研發(fā)公眾號(hào)去確認(rèn),得到的確認(rèn)是采用TCP傳輸。分為兩種連接方式:

- 長(zhǎng)連接:TCP + 私有協(xié)議 + MMTLS + 業(yè)務(wù)層

- 短連接:TCP + HTTP + MMTLS + 業(yè)務(wù)層

官方的口徑是,短連接是為了兼容老版本的軟件,而長(zhǎng)連接完全是私有實(shí)現(xiàn),所以造成Fiddle沒(méi)有捕獲到,畢竟Fiddle只能捕獲到HTTP或HTTPS,至于其它的協(xié)議壓根不在其感興趣范圍!

于是,使用Wireshark捕獲微信長(zhǎng)連接的TCP報(bào)文,確實(shí)捕獲到了,再怎么私有實(shí)現(xiàn),總不能長(zhǎng)翅膀飛!但是這些TCP報(bào)文沒(méi)有展示的意義,TCP頭之后字段全是雜亂無(wú)章的,這些都在預(yù)料之中!

MMTLS是什么樣的存在?

MMTLS是TLS1.3版本的改良版,或者說(shuō)簡(jiǎn)化版。在微信決定使用MMTLS之前,TLS1.3版本長(zhǎng)期逗留在草案狀態(tài),沒(méi)有形成一個(gè)最終標(biāo)準(zhǔn)。于是微信決定采用TLS1.3草案中的標(biāo)準(zhǔn),大刀闊斧砍掉客戶(hù)端認(rèn)證這個(gè)環(huán)節(jié),只保留服務(wù)器認(rèn)證。

手機(jī)微信APP里預(yù)置了微信服務(wù)器的兩件秘密武器:

- ECDSA公鑰

- 靜態(tài)ECDH公鑰

ECDSA公鑰是干嘛的?

ECDSA用于驗(yàn)證服務(wù)器的真實(shí)身份,任何來(lái)自于服務(wù)器的MMTLS協(xié)商報(bào)文,只要使用ECDSA私鑰簽名的,ECDSA公鑰都可以解密。換句話(huà)說(shuō),如果簽名部分可以使用ECDSA公鑰解密,那就證明是真正微信服務(wù)器發(fā)送的!

在微信的私有實(shí)現(xiàn)里,不需要CA,微信客戶(hù)端憑借預(yù)置的ECDSA公鑰完成服務(wù)器的認(rèn)證!

靜態(tài)ECDH公鑰又是干嘛的?

如果微信客戶(hù)端想最小延遲(0 RTT)發(fā)消息,可以直接生成自己的ECDH私鑰、公鑰、Nonce,再加上服務(wù)器預(yù)置的Nonce。就可以單方面計(jì)算出Pre-Master Key ,Master Key , Session Key,進(jìn)而將消息加密發(fā)出。

微信服務(wù)器收到消息的同時(shí),一同收到的還有客戶(hù)端的ECDH公鑰、客戶(hù)端Nonce,服務(wù)器用自己的ECDH私鑰、預(yù)留在客戶(hù)端的Nonce,這四個(gè)參數(shù),計(jì)算出可以解密消息的Key,并將消息解密出。

MMTLS沒(méi)有給消息增加額外的延遲,稱(chēng)這種通信為 0 RTT通信。

由于微信客戶(hù)端,強(qiáng)制使用服務(wù)器的ECDSA公鑰來(lái)認(rèn)證服務(wù)器的身份,所以Fiddle壓根沒(méi)法欺騙微信APP。如果Fiddle強(qiáng)制替換,微信客戶(hù)端會(huì)放棄連接服務(wù)器,造成的后果就是微信永遠(yuǎn)登錄不了服務(wù)器!

微信APP之所以可以實(shí)現(xiàn)私有協(xié)議,是因?yàn)榉?wù)器、客戶(hù)端都是微信的代碼,再怎么私有,理解起來(lái)也沒(méi)有任何障礙!

三、最終結(jié)論

- 微信網(wǎng)頁(yè)版:使用公司網(wǎng)絡(luò),公司可以看到聊天內(nèi)容,無(wú)論使用的是公司電腦還是個(gè)人電腦。但是如果使用4G網(wǎng)絡(luò),流量沒(méi)走公司,公司自然也無(wú)法看到聊天內(nèi)容。

- 微信手機(jī)版:使用私有協(xié)議通信,手機(jī)APP嵌入了服務(wù)器的公鑰,APP只認(rèn)與這個(gè)公鑰一一對(duì)應(yīng)的私鑰簽名。使用其它私鑰簽名的一概不認(rèn),所以無(wú)法欺騙微信APP。使用微信手機(jī)版聊天是安全的,無(wú)論是使用公司網(wǎng)絡(luò)還是4G網(wǎng)絡(luò),公司都無(wú)法看到聊天內(nèi)容。