網絡釣魚依然是勒索軟件最順手的敲門磚

Cloudian調查研究發現,報稱網絡釣魚是勒索軟件入口點的受害企業中,65%都為員工舉行過防網絡釣魚培訓。

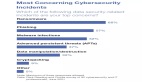

Cloudian針對過去兩年來經歷過勒索軟件攻擊的200名IT決策者進行了調查訪問,揭示勒索軟件攻擊團伙依然將網絡釣魚作為其攻擊企業的主要方式之一。

半數以上的受訪者都設置了員工防網絡釣魚培訓,49%在遭攻擊時是配置有邊界防御措施的。

近25%的受訪者稱,其勒索軟件攻擊始于網絡釣魚,這些受訪者中65%都組織過防網絡釣魚培訓課程。員工人數500以下的企業中,41%表示其遭受的勒索軟件攻擊始于網絡釣魚。全部受害者中,約三分之一稱其公有云是勒索軟件犯罪團伙攻擊他們的入口點。

報告解釋道:“這反映出網絡釣魚手法日漸復雜,攻擊者現在會模仿出自高層管理人員等可信同事的電子郵件(所謂‘釣鯨’攻擊)。這些電子郵件有時候會包含個人信息,通常收集自社交媒體,以便讓自身看起來更能取信于人,甚至非常謹慎的用戶都會被騙到。”

勒索軟件攻擊團伙的速度也十分驚人,56%的受訪者稱,勒索軟件攻擊者在12小時之內就成功鎖定了他們的數據并發出勒索信。30%的受訪者稱其數據在24小時內淪陷。經由網絡釣魚遭遇勒索軟件攻擊的公司中,76%的受害者指出,攻擊者拿下他們的系統只用了不到12小時。

報告補充道,受訪者44%的數據被劫為籌碼,財務、運營、客戶和員工數據都是攻擊者的目標。企業經歷的平均宕機時間是三天。

受訪者平均財務損失為近50萬美元,55%最終支付了贖金,平均贖金支出為22.3萬美元。近15%的受訪者表示支付了50萬美元或更多。即使支付了贖金,也僅57%能夠找回其全部數據。

報告寫道:“調查結果揭示了此類攻擊的殘酷真相:即使精心準備,也非常難以防止。勒索軟件能夠快速滲透,嚴重影響企業的財務、運營、客戶、員工和信譽。即使支付了贖金,其他相關損失也會很可觀。”

勒索軟件攻擊響應相關支出可能達到平均18.3萬美元。網絡保險平均能彌補受害者60%的損失。但幾乎90%的受害者表示,遭遇攻擊后網絡保險費率也提高了,平均漲價25%。

調查揭示,超過半數的受訪者需要應對與其“財務、運營、員工、客戶和信譽”相關的其他影響。

Cloudian首席營銷官Jon Toor稱:“只要不改變勒索軟件應對方法,勒索軟件威脅就會持續困擾全世界的企業。”

Cloudian《2021年勒索軟件受害者報告》:

https://cloudian.com/lp/ransomware-victims-report-2021/?utm_medium=PR&utm_source=pressrelease&utm_campaign=dp-ransomware-veeam-0220&utm_content=2021RansomwareReport