Babuk勒索軟件源碼泄露

Babuk勒索軟件完整源代碼在俄語黑客論壇公開。

Babuk Locker是2021年初啟動的勒索軟件攻擊活動,主要從企業竊取和加密數據。在成功攻擊華盛頓警察局后,該勒索軟件運營人員稱已經暫停了其攻擊活動。但該勒索軟件運營者分成了2波重新啟用了勒索軟件Babuk v2版本。

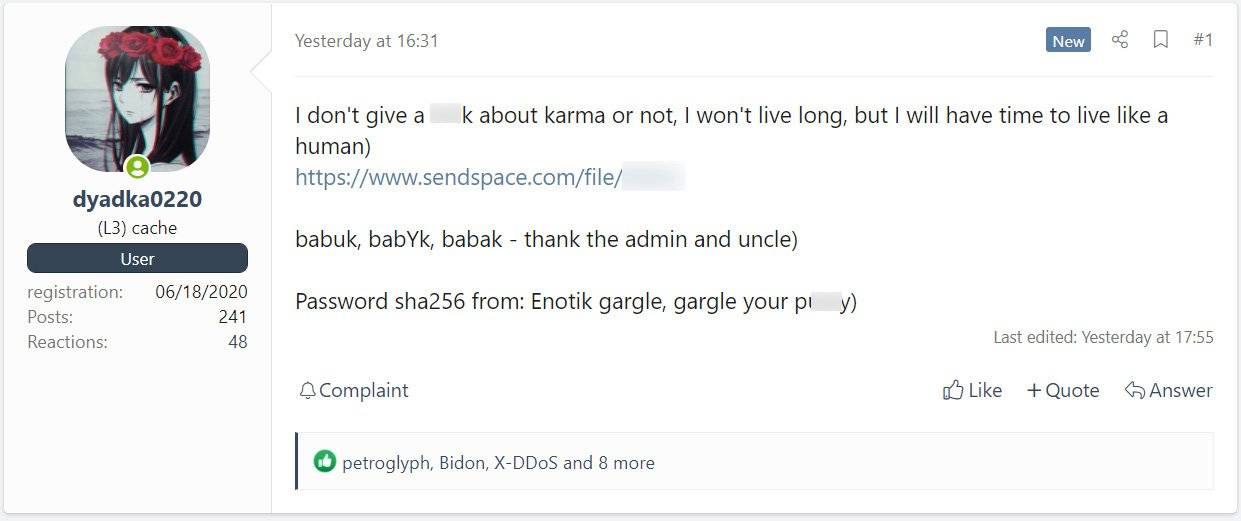

源碼在俄語黑客論壇發布

安全研究機構vx-underground首先發現有自稱Babuk組織成員的黑客在俄語黑客論壇上發布了Babuk勒索軟件源代碼。

該成員稱稱自己患有晚期癌癥,因此決定發布該勒索軟件源代碼。

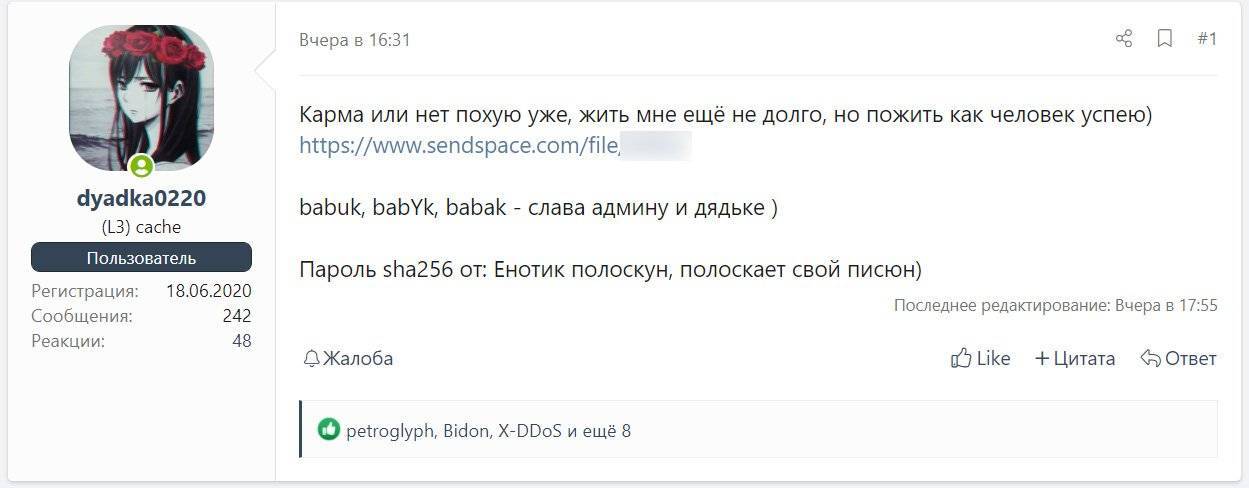

俄羅斯黑客論壇發布的公告

原始的俄語公告內容

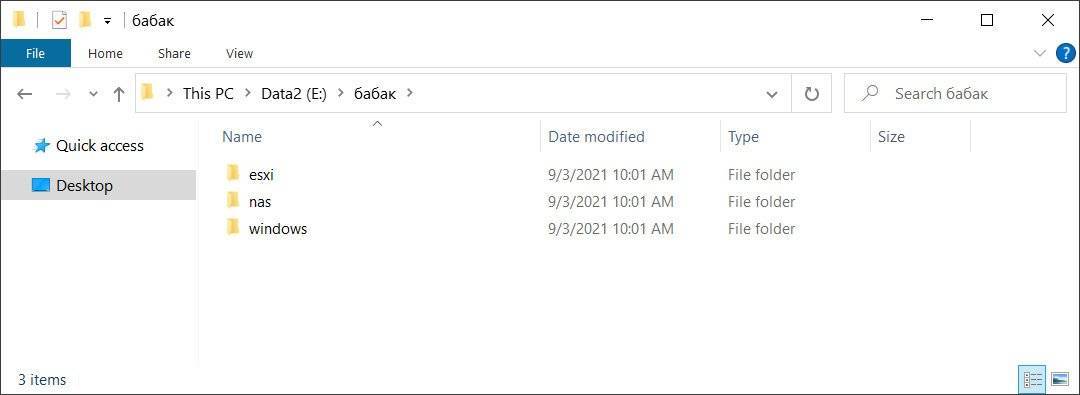

泄露的內容中包含創建勒索軟件可執行文件的所有內容。泄露的共享文件包含適用于 VMware ESXi、NAS 和 Windows 加密器的不同 Visual Studio Babuk 勒索軟件版本,如下所示。

ESXi、NAS 和 Windows Babuk 勒索軟件源代碼

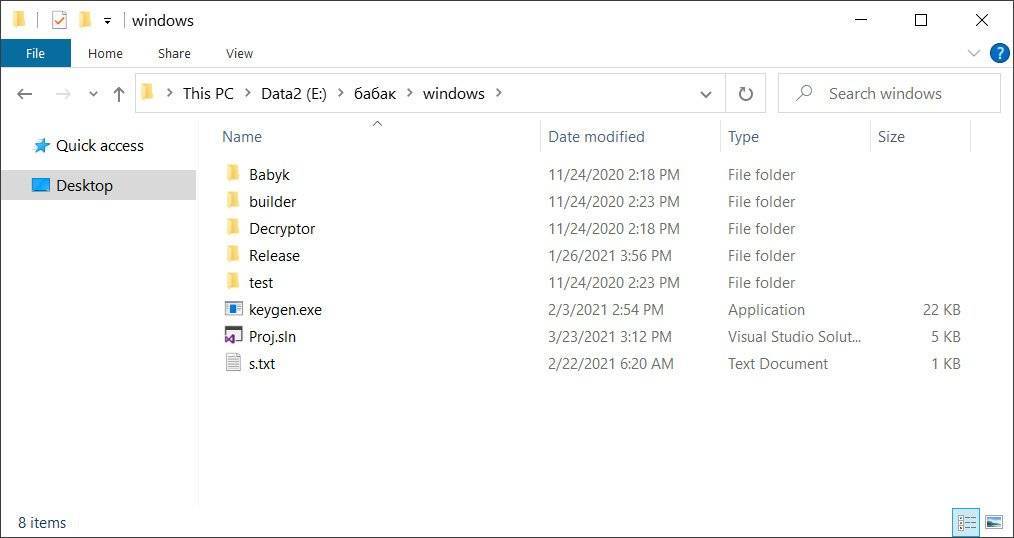

Windows文件夾中含有Windows加密器、解密器和公私鑰生成器的完整源代碼。

Babuk Windows加密器源代碼

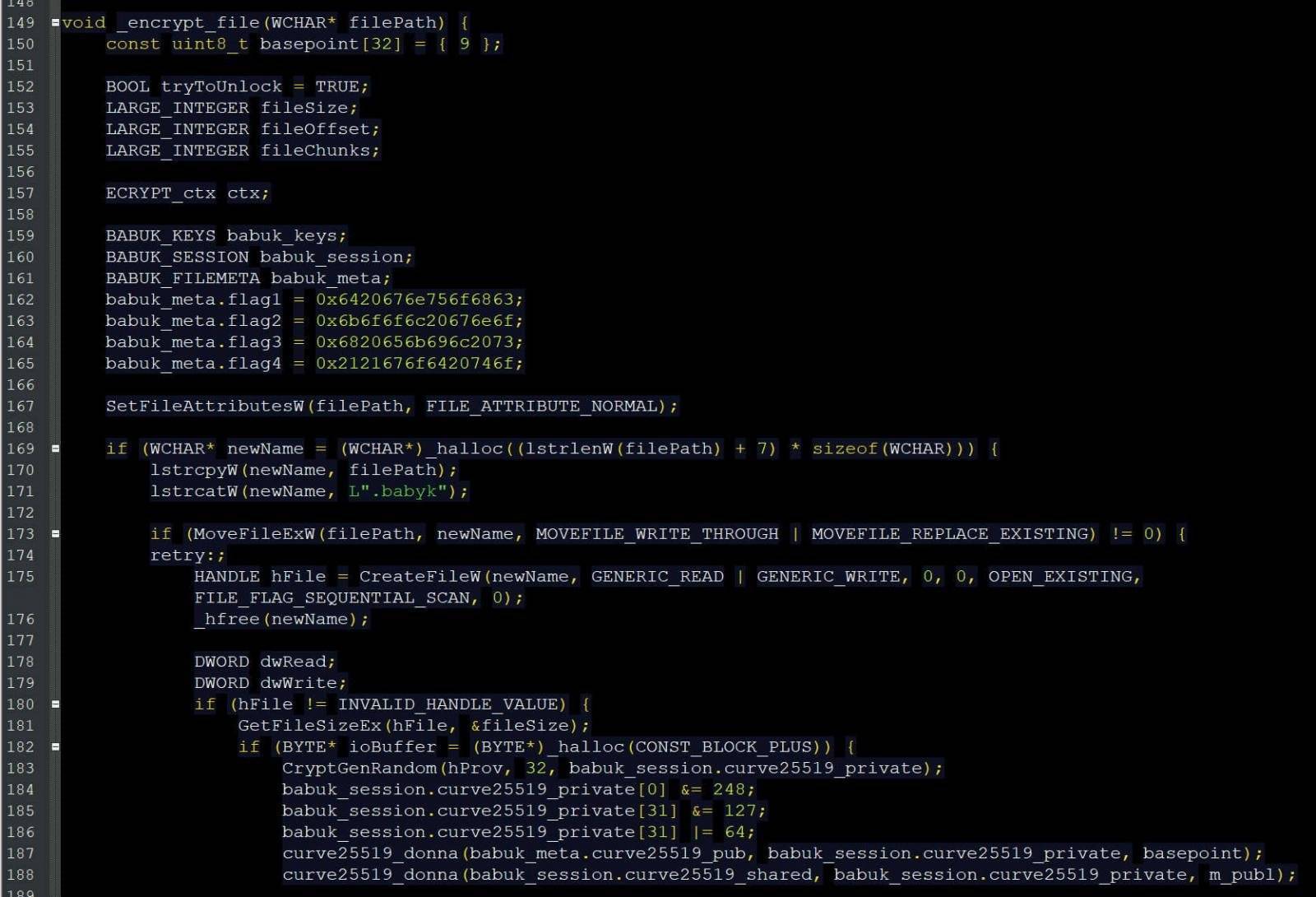

比如,Windows加密器加密流程源代碼如下圖所示:

Babuk加密流程源代碼

Emsisoft CTO和McAfee勒索軟件專家Fabian Wosar都確認了泄露文件的真實性。Wosar還說泄露的文件中可能包含之前受害者的解密密鑰。

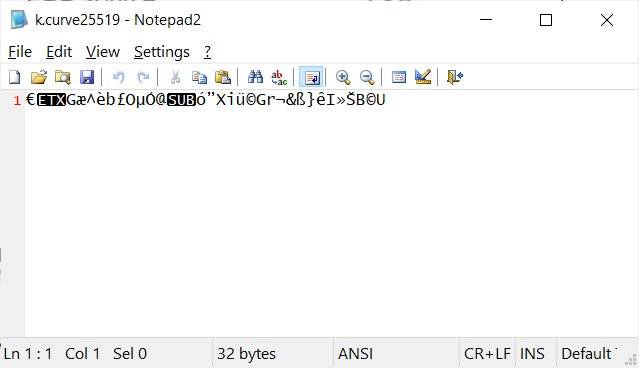

Babuk勒索軟件在加密過程中使用了橢圓曲線加密(ECC)。泄露的文件中還包含對特定受害者編譯的加密器和解密器。

泄露的文件匯總還包含為這些受害者解密的ECC解密密鑰的橢圓曲線文件。

Babuk受害者的ECC文件

其中包含15個可能包含解密密鑰的文件夾。

勒索軟件團隊成員分裂

Babuk勒索軟件團隊成員在華盛頓警局攻擊后進行了分裂。攻擊發生后,Babuk Admin稱想要泄露警局的數據,但其他成員對此表示反對。

數據泄露發生后,Babuk勒索軟件團隊成員就分裂成了2部分,原來的Admin組成了Ramp網絡犯罪論壇,其他成員重啟了Babuk V2,并繼續進行勒索軟件攻擊。

Admin在發起Ramp網絡犯罪論壇后,遭受了一系列的DDoS攻擊。Admin稱這些攻擊來源是Babuk V2,但Babuk V2稱并沒有發起攻擊。

本文翻譯自:https://www.bleepingcomputer.com/news/security/babuk-ransomwares-full-source-code-leaked-on-hacker-forum/如若轉載,請注明原文地址。