迄今已有 2100 家公司數據遭到勒索軟件團伙泄露

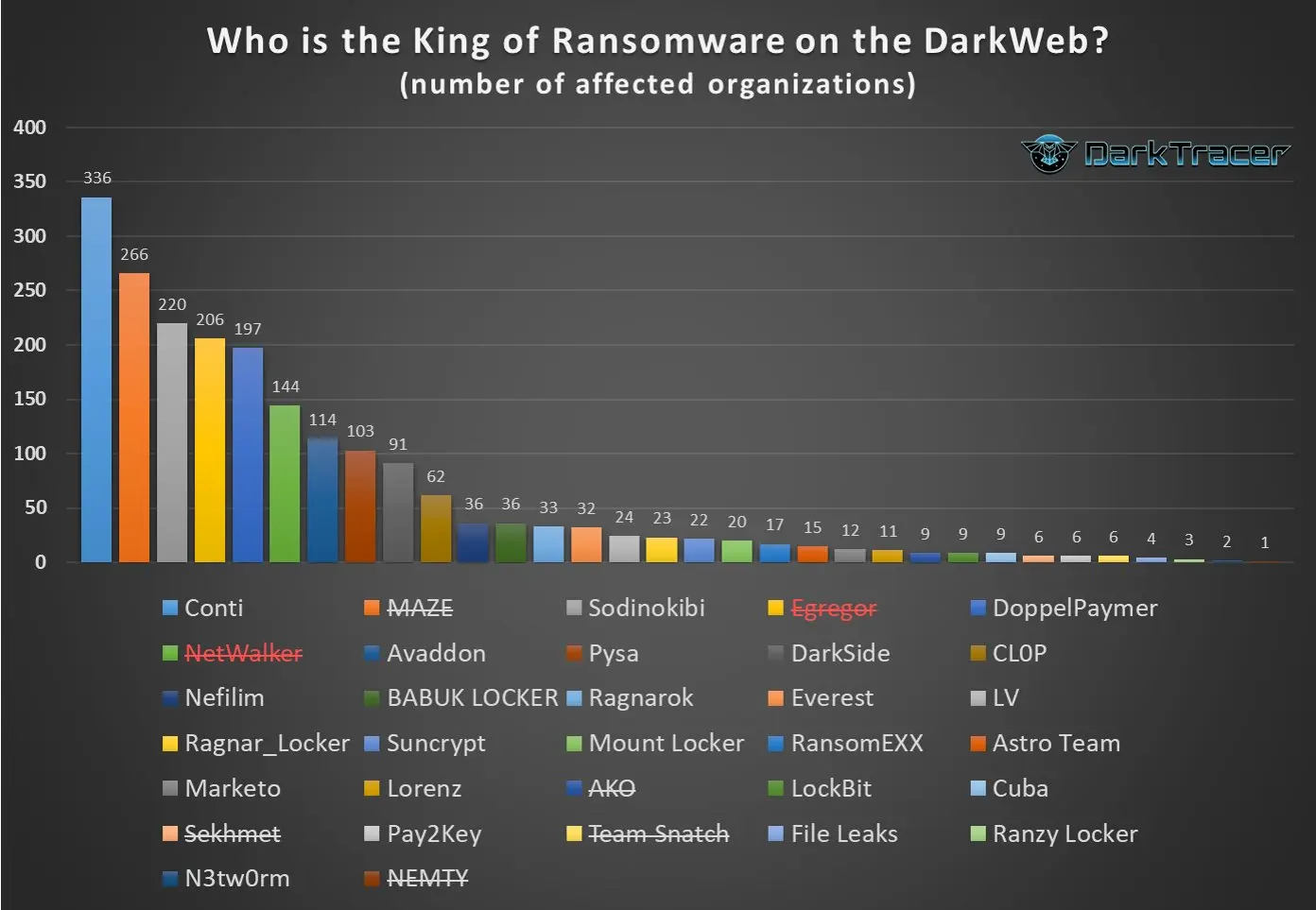

一位被稱為 DarkTracer 的暗網安全研究員一直在跟蹤三十四個勒索軟件團伙的數據泄露網站,并表示,他們現在已經泄露了 2103 個組織的數據。

起初,現代勒索軟件行動攻擊者的目標是盡可能多地加密公司,然后要求這些公司支付贖金以獲得解密器。然而自 2020 年初以來,勒索軟件行動開始實施了一種名為雙重勒索的新戰術。攻擊者會首先竊取大量的敏感商業信息,然后對受害者的數據進行加密,并威脅受害者如果不支付贖金就會公開這些數據。在無法恢復其加密文件的威脅和數據泄露、政府罰款和訴訟的額外擔憂之間,威脅者寄希望于此舉將迫使受害者更容易地支付贖金。

DarkTracer 跟蹤的 34 個勒索軟件團伙分別是:

- Team Snatch, MAZE, Conti, NetWalker, DoppelPaymer, NEMTY, Nefilim, Sekhmet, Pysa, AKO, Sodinokibi (REvil), Ragnar_Locker, Suncrypt, DarkSide, CL0P, Avaddon, LockBit, Mount Locker, Egregor, Ranzy Locker, Pay2Key, Cuba, RansomEXX, Everest, Ragnarok, BABUK LOCKER, Astro Team, LV, File Leaks, Marketo, N3tw0rm, Lorenz, Noname, and XING LOCKER

其中,當下最活躍的 5 個組織為 Conti(338 個泄漏)、Sodinokibi/REvil(222 個泄漏)、DoppelPaymer(200 個泄漏)、Avaddon(123 個泄漏),以及 Pysa(103 個泄漏)。在一些已不再活躍的團體,其中有兩個造成的泄密比這些前五名中的一些團體還要多,它們分別是 Maze(266 次泄密)和 Egregor(206 次泄密)。

目前,NetWalker、Sekhmet、Egregor、Maze 和 Team Snatch 這幾個勒索軟件團伙已不再運作;還有一些團伙則改換了新名稱,譬如 NEMTY 和 AKO。

數據勒索行業已經成為勒索軟件團伙的重要賺錢手段。據透露,相較加密文件的丟失,受害者們更擔心的其實是數據泄露。鑒于此,一些其他的威脅行為者也嗅到了商機,并在過去幾個月里開始推出新的數據泄露市場,只為出售被盜數據而存在。

本文轉自OSCHINA

本文標題:迄今已有 2100 家公司數據遭到勒索軟件團伙泄露

本文地址:https://www.oschina.net/news/140774/2100-companies-leaked-data-ransomware-gangs