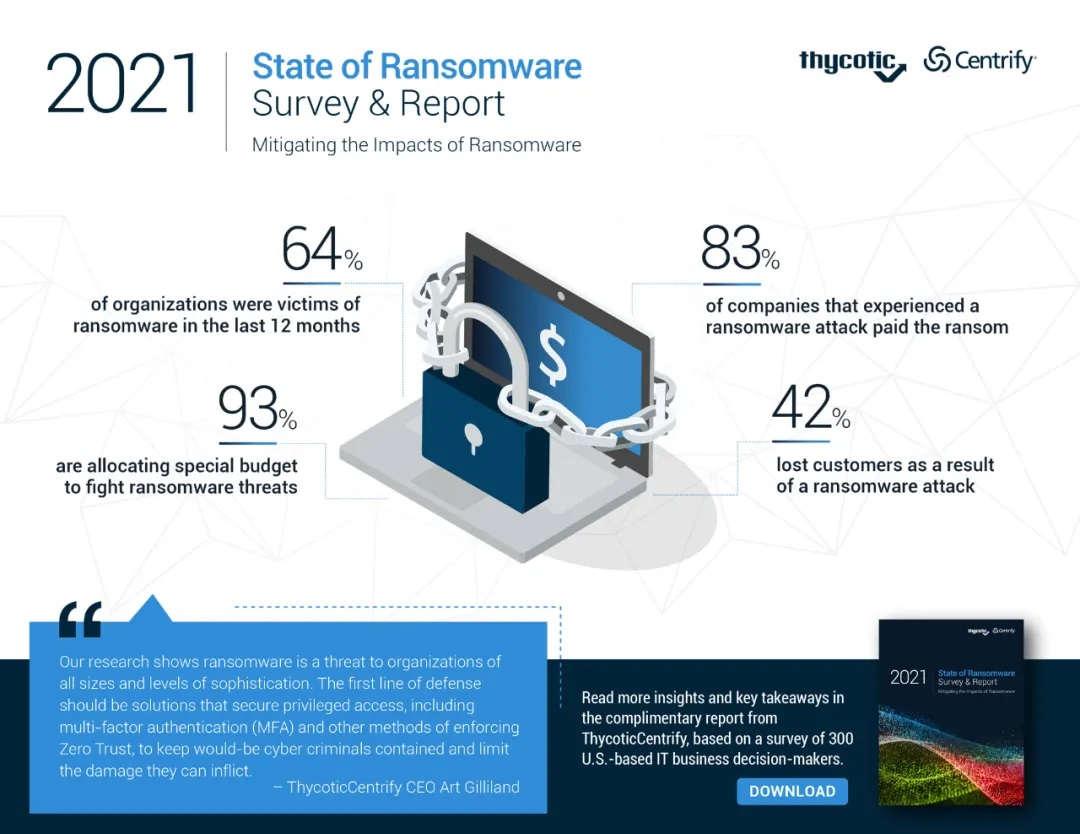

調研 | 83%的勒索軟件受害者支付了贖金

最近,一項針對300名美國IT決策者的調查發現,64%的受訪者在過去12個月內曾遭受過勒索軟件攻擊,其中83%的受害者支付了贖金。

10月19日,網絡安全公司ThycoticCentrify發布了《2021年勒索軟件狀況調查及報告》,介紹了受訪IT主管過去一年處理勒索軟件攻擊的感受與見解。

72%的受訪者見證了網絡安全預算因勒索軟件威脅而增加,93%的受訪者撥專款對抗勒索軟件威脅。半數受訪者稱經歷了勒索軟件攻擊導致的收入損失和聲譽受損,42%的受訪者則表示曾因勒索軟件攻擊而失去了客戶。還有超過30%的受訪者表示被迫裁員。

受訪者稱,勒索軟件最容易侵入的途徑是電子郵件(53%),其次是應用(41%)和云(38%)。

26%的受訪者表示,最主要的攻擊途徑是特權訪問,其次是易受攻擊的端點(25%)。

調查報告中寫道:“企業將增加的網絡安全預算用于購買網絡安全解決方案(49%)和云安全解決方案(41%),希望以此防范勒索軟件。有趣的是,在本次調查中,身份標識與訪問管理(24%)、端點安全(23%)和特權訪問管理(19%)在預算支出中屬于較低優先級。”

“防止勒索軟件攻擊最常見的措施包括備份關鍵數據(57%)、定期更新系統和軟件(56%),以及強制施行密碼最佳實踐(50%)。最后才是采用最小權限原則 (34%)。”

考慮到許多公司公開了支付贖金的事實,專家對調查結果并不感到驚訝。Colonial Pipeline和JBS等大公司已承認在發生災難性勒索軟件事件后支付了贖金,也有研究表明許多企業最終支付了贖金。

Netenrich威脅情報顧問John Bambenek稱:“像‘永遠不要支付贖金’這樣天真的說法不過是忽視了現實情況,不可能真正改變任何事情。多年來,我們在事后修復方面做得越來越好,所以攻擊者在嘗試用新的方式來攫取贖金。近幾個月來,供應鏈攻擊要求支付贖金才不泄露受害企業數據的情況越來越頻繁。”

“坦率地說,只要經濟狀況撐得住贖金要求,大多數公司都會選擇支付。但是,支付贖金并不能保證可以獲得想要的結果。”

《2021年勒索軟件狀況調查及報告》:

https://thycotic.com/resources/ransomware-survey-and-report-2021/