新勒索軟件Lilith出現,已有企業中招

Lilith是一個由JAMESWT發現的基于C/C++控制臺的勒索軟件,是專門針對64位版本的Windows進行設計。像今天推出的大多數勒索軟件一樣,Lilith會執行雙重勒索攻擊,也就是攻擊者在加密設備之前先竊取受害者的重要數據。

根據Cyble的研究人員對Lilith的分析報告,這個新的勒索軟件并沒有引入任何新意。然而Lilith以及最近出現的RedAlert和0mega,仍應該被視為新威脅,企業也應該提高對它們的關注度。

莉莉絲的細節

執行時,Lilith會試圖終止與硬編碼列表中的條目相匹配的進程,包括Outlook、SQL、Thunderbird、Steam、PowerPoint、WordPad、Firefox等。

這一過程會將有價值的文件從目前可能正在使用它們的應用程序中釋放出來,從而使這些高價值文件能夠被加密。

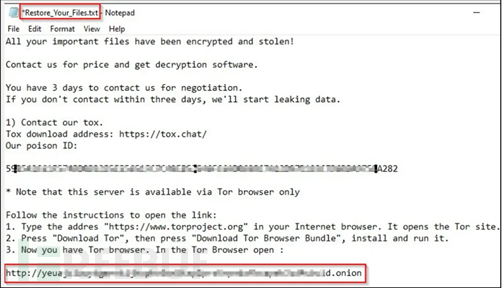

在加密過程啟動之前,莉莉絲在所有列舉的文件夾中創建并投下贖金票據。

該說明給受害者三天時間,讓他們通過所提供的Tox聊天地址與勒索軟件行為者聯系,否則他們將受到公開數據暴露的威脅。

一個代號為“Lilith”的新勒索軟件行動近日出現在網絡上,并展開了攻擊行動,該勒索軟件已經在支持雙重勒索攻擊的數據泄露網站上發布了受害企業的數據信息。

莉莉絲的勒索信 (Cyble)

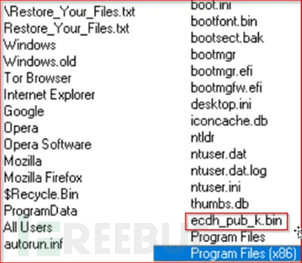

被排除在加密之外的文件類型是EXE、DLL和SYS,同時程序文件、網絡瀏覽器和回收站文件夾也不會被加密。

有趣的是,Lilith還包含一個 "ecdh_pub_k.bin "的排除項,它存儲了BABUK勒索病毒感染的本地公鑰。

包括BABUK密鑰的排除列表(Cyble)

這可能是復制的代碼的殘留物,所以它可能是兩個勒索軟件菌株之間的一個跡象。

最后,加密是使用Windows加密API進行的,通過Windows的CryptGenRandom函數生成隨機密鑰。勒索軟件在加密文件時會附加了".lilith "文件擴展名。

要注意什么?

雖然現在判斷Lilith是否會發展成為一個大規模的威脅或一個成功的RaaS項目還為時過早,但分析家們仍然應該密切關注它的發展進程。

Lilith的第一個受害者是一個位于南美的大型建筑集團,這是一個表明Lilith可能對大型企業感興趣的跡象。并且其背后的操作者已經意識到他們需要穿越政治迷宮以避免成為執法部門的目標。畢竟,這些新穎的勒索軟件項目大多是舊程序的重塑,因此它們的操作者通常非常了解這個領域的復雜性。

參考來源:https://www.bleepingcomputer.com/news/security/new-lilith-ransomware-emerges-with-extortion-site-lists-first-victim/