從思科數(shù)據(jù)泄露看體系化勒索防護(hù)能力構(gòu)建

8月10日,思科公司證實(shí),其內(nèi)部網(wǎng)絡(luò)遭到勒索軟件團(tuán)伙入侵,導(dǎo)致一些數(shù)據(jù)發(fā)生泄露。盡管思科發(fā)言人表示,攻擊者只是從與受感染員工賬戶相關(guān)聯(lián)的 Box 文件夾中竊取了一些非敏感數(shù)據(jù),此事件未對思科的業(yè)務(wù)造成實(shí)際影響。但攻擊者卻聲稱,他們已經(jīng)掌握了大約2.75GB思科公司內(nèi)部數(shù)據(jù),大約有3100個文件,其中很多文件涉及保密協(xié)議、數(shù)據(jù)轉(zhuǎn)儲和工程圖紙等。

一、攻擊事件分析

根據(jù)思科對該攻擊事件的初步調(diào)查發(fā)現(xiàn),攻擊者通過劫持員工的個人Google賬號并拿到了其VPN登錄用戶名和密碼,然后通過社會工程學(xué)攻擊獲得了二次認(rèn)證憑據(jù),從而成功進(jìn)入到思科內(nèi)網(wǎng)系統(tǒng)。此后,攻擊者通過橫向擴(kuò)展到思科服務(wù)器和域控制器。在獲得域管理員權(quán)限后,又通過使用 ntdsutil、adfind 和 secretsdump 等枚舉工具收集更多信息,并將一系列有效負(fù)載安裝到受感染的系統(tǒng)上,其中就包括后門。在獲得初始訪問權(quán)限后,攻擊者進(jìn)行了各種活動來維護(hù)訪問權(quán)限,最大限度地減少取證,并提高他們對環(huán)境中系統(tǒng)的訪問級別。

由此可以看出,此次思科數(shù)據(jù)泄露事件可能由雙重勒索攻擊所引發(fā)。攻擊者通過竊取數(shù)據(jù),對數(shù)據(jù)所有者進(jìn)行勒索,一旦數(shù)據(jù)所有者沒有按要求支付贖金,則將相關(guān)數(shù)據(jù)在暗網(wǎng)售賣,從而讓攻擊者能夠切實(shí)獲得攻擊利潤。

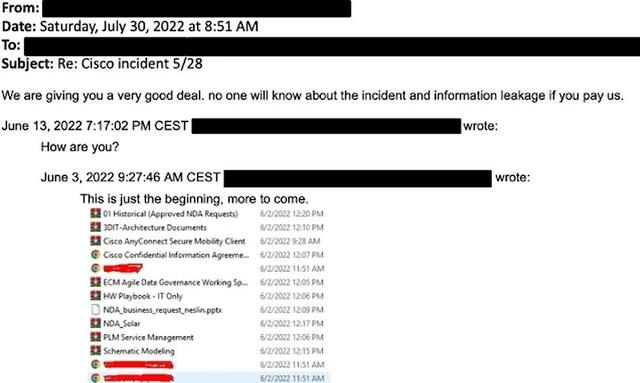

勒索攻擊是指攻擊者通過劫持用戶的系統(tǒng)或數(shù)據(jù)資產(chǎn),以敲詐勒索為主要目的的違法活動。近年來,勒索攻擊已經(jīng)成為危害最嚴(yán)重的、最普遍的網(wǎng)絡(luò)攻擊模式。根據(jù)勒索行為的攻擊目標(biāo),勒索攻擊可分為一般勒索攻擊和定向勒索攻擊。一般勒索攻擊通常會采用“廣撒網(wǎng)”的方式向網(wǎng)絡(luò)中散布攻擊組件,引誘未知的受害者被攻擊。定向勒索的攻擊者通常會提前收集目標(biāo)者地域、業(yè)務(wù)特征、使用軟件等信息,用于制定有針對性的攻擊策略或攻擊工具。

表:常見勒索攻擊流程

在此次思科事件中,攻擊者有計(jì)劃地構(gòu)造獲取登錄憑證的步驟和方式,因此可以認(rèn)為這是一起有預(yù)謀的定向勒索攻擊。

二、勒索攻擊防護(hù)體系建設(shè)

隨著勒索攻擊能力向高層次發(fā)展,對于勒索攻擊防御也不再是簡單的部署終端安全產(chǎn)品。勒索攻擊的流程化、能力化已經(jīng)與APT趨同,因此可以參照APT防護(hù)進(jìn)行勒索攻擊防護(hù)體系的建設(shè)。

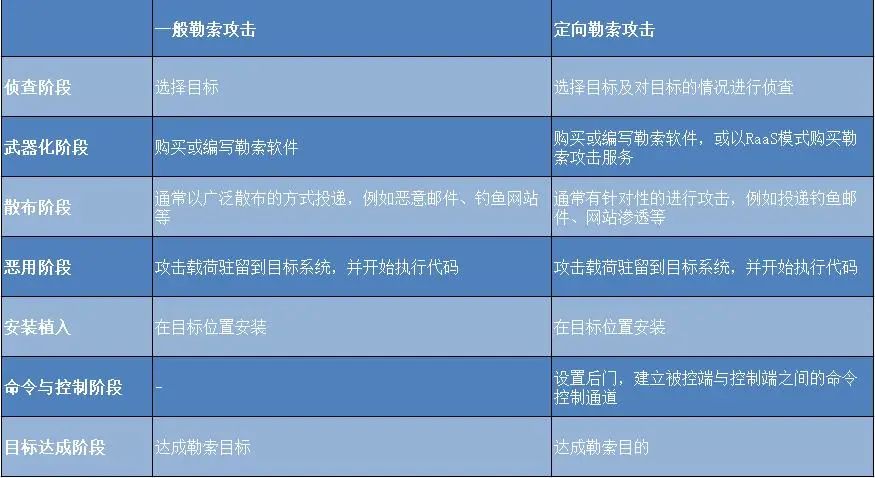

針對勒索攻擊防護(hù)體系建設(shè)可依據(jù)PPDR模型形成持續(xù)的預(yù)測、防護(hù)、檢測、響應(yīng)。依照攻擊發(fā)生的狀態(tài),可分為勒索防護(hù)策略建立、勒索攻擊事前防護(hù)、勒索攻擊識別阻斷、勒索攻擊應(yīng)急響應(yīng)。

1、勒索防護(hù)策略建立

在進(jìn)行勒索軟件防護(hù)時,遵從PPDR模型,通過持續(xù)的預(yù)測、防護(hù)、檢測、響應(yīng)以達(dá)到對企業(yè)系統(tǒng)內(nèi)部的先進(jìn)、持續(xù)、有效防護(hù)。持續(xù)的運(yùn)營、服務(wù)將依賴于專家、廠商的持續(xù)更新的安全能力,為企業(yè)賦能。運(yùn)營、服務(wù)應(yīng)貫穿于勒索軟件防護(hù)的各個階段,實(shí)時把控企業(yè)的安全狀態(tài)。

2、勒索攻擊事前防護(hù)

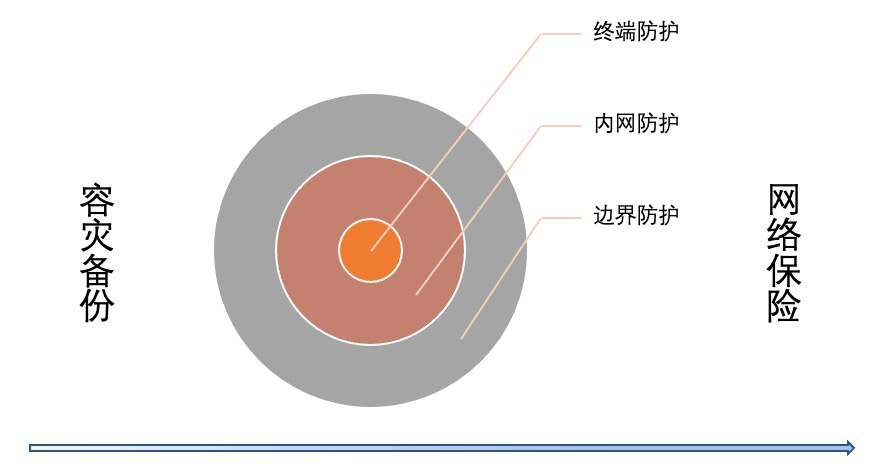

勒索攻擊的事前防御從左至右依次為容災(zāi)備份、安全防護(hù)產(chǎn)品和網(wǎng)絡(luò)保險。在進(jìn)行安全建設(shè)時,從左至右,依次進(jìn)行能力的疊加。

- 容災(zāi)備份

容災(zāi)備份可以分別從系統(tǒng)層面和數(shù)據(jù)層面保護(hù)企業(yè)的可用性和完整性。

要注意的是,容災(zāi)備份作為一個業(yè)務(wù)系統(tǒng),也是具備被攻擊的風(fēng)險的,因此需要為容災(zāi)備份系統(tǒng)進(jìn)行安全防護(hù)。

容災(zāi)備份只針對于傳統(tǒng)的加密型勒索,對于現(xiàn)階段越來越多的竊密型雙重勒索,容災(zāi)備份系統(tǒng)已無法滿足防護(hù)需求。

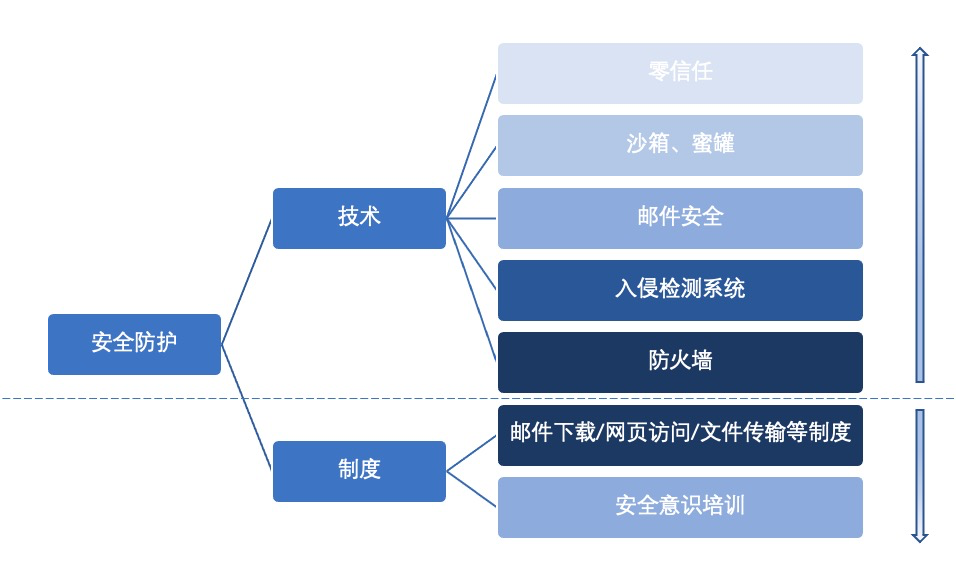

- 安全防護(hù)產(chǎn)品

針對勒索軟件落地前的防護(hù)主要以邊界防護(hù)為主,阻止勒索軟件進(jìn)駐系統(tǒng)當(dāng)中。在構(gòu)建安全防護(hù)時,需從制度和技術(shù)兩個維度進(jìn)行構(gòu)建。

從制度層面來看,需要構(gòu)建網(wǎng)絡(luò)訪問、文件下載、文件拷貝傳輸?shù)认嚓P(guān)的制度,規(guī)范員工的網(wǎng)絡(luò)行為。在此類制度建立之上,需要建立員工網(wǎng)絡(luò)安全意識培訓(xùn)制度及要求,保證員工時刻具備前沿網(wǎng)絡(luò)安全理念,避免釣魚郵件的接收、釣魚網(wǎng)站的訪問等。

以此次思科事件為例,用戶憑證兩次被劫持,均與思科員工的安全意識淡薄有關(guān)。在第一次憑證竊取時,思科員工將重要的賬戶用戶名密碼進(jìn)行了自動存儲,導(dǎo)致谷歌用戶賬戶被攻破后相應(yīng)的憑據(jù)信息同步給了攻擊者。在第二次憑證竊取時,思科員工受到了社會工程學(xué)攻擊,導(dǎo)致了數(shù)據(jù)泄密。

技術(shù)層面以部署邊界防護(hù)產(chǎn)品為主,配合訪問控制產(chǎn)品、安全分析產(chǎn)品或應(yīng)用安全產(chǎn)品等。在防御構(gòu)建時,需采用疊加演進(jìn)的思想,從被動防御向主動防御遞進(jìn)、從單一功能產(chǎn)品向融合型產(chǎn)品遞進(jìn)。

- 網(wǎng)絡(luò)保險

對于是否應(yīng)該購買網(wǎng)絡(luò)安全保險,業(yè)界也處于探索階段。一方面,網(wǎng)絡(luò)安全保險能夠在發(fā)生風(fēng)險時減少自身的損失,另一方面,購買網(wǎng)絡(luò)安全保險的企業(yè)也讓攻擊組織認(rèn)為更容易獲得經(jīng)濟(jì)利益。

許多主流提供勒索攻擊防護(hù)方案的廠商開始與保險公司合作,企業(yè)在采購勒索防護(hù)產(chǎn)品后可進(jìn)一步向廠商咨詢相關(guān)服務(wù)。

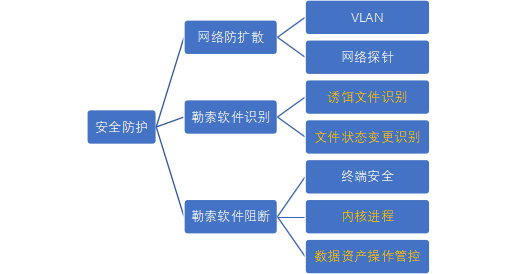

3、勒索軟件識別阻斷

勒索軟件進(jìn)駐到企業(yè)內(nèi)之后,需要通過技術(shù)避免其擴(kuò)散或造成實(shí)際危害。

- 網(wǎng)絡(luò)防擴(kuò)散

網(wǎng)絡(luò)防擴(kuò)散其目標(biāo)在于防止勒索軟件的橫向移動,以及避免勒索軟件發(fā)作后大規(guī)模擴(kuò)散造成的多節(jié)點(diǎn)風(fēng)險。主流的網(wǎng)絡(luò)防擴(kuò)散技術(shù)包括利用VLAN進(jìn)行網(wǎng)段劃分,以便在發(fā)生風(fēng)險時快速阻斷。另一項(xiàng)技術(shù)為網(wǎng)絡(luò)探針技術(shù),通過部署網(wǎng)絡(luò)探針,可以盡快識別網(wǎng)絡(luò)中的擴(kuò)散風(fēng)險。

在此次思科事件中,思科的關(guān)鍵內(nèi)部系統(tǒng),如與產(chǎn)品開發(fā)、代碼簽名等相關(guān)的系統(tǒng)沒有被攻擊,這表明思科可能已經(jīng)做好了網(wǎng)絡(luò)劃分。

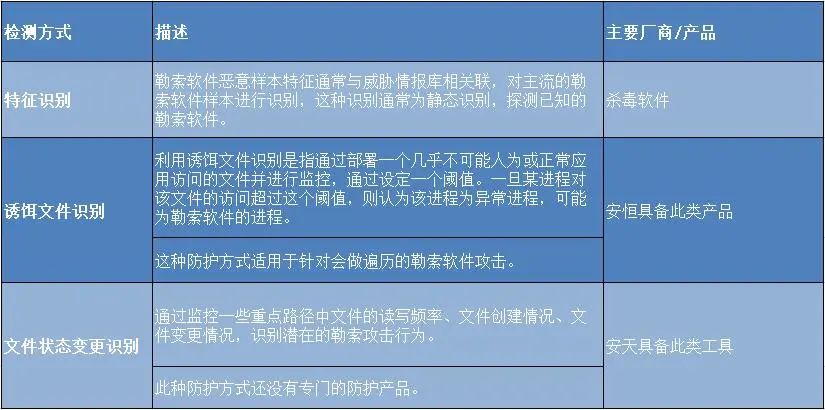

- 勒索軟件識別

勒索軟件識別技術(shù)及產(chǎn)品主要分為兩種:

在此次思科事件中,由于思科及時發(fā)現(xiàn)了攻擊者,清除攻擊載荷和攻擊后門,讓攻擊者后續(xù)嘗試的攻擊均以失敗告終。讓此次竊取的數(shù)據(jù)控制在2.8GB。而沒有造成更大的影響。

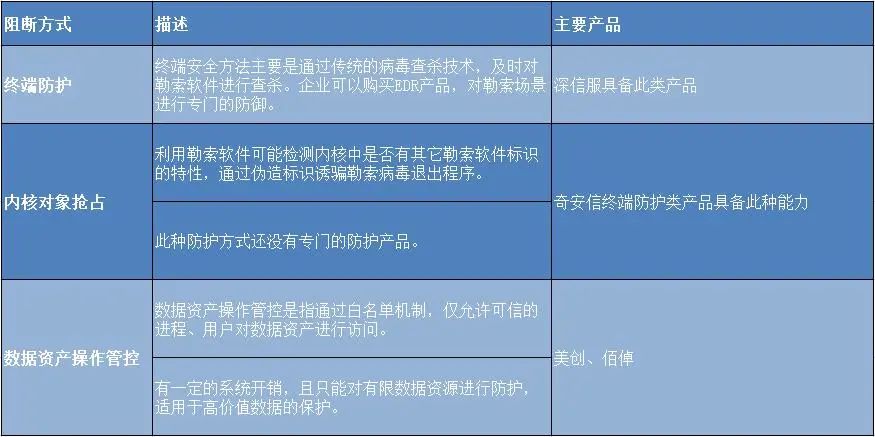

- 勒索軟件阻斷

4、勒索攻擊應(yīng)急響應(yīng)

為保證勒索軟件在執(zhí)行后能夠快速響應(yīng),需在日常構(gòu)建應(yīng)急響應(yīng)流程,進(jìn)行應(yīng)急響應(yīng)演練,保證在出現(xiàn)勒索攻擊時能夠按照有效的步驟和方法論執(zhí)行應(yīng)急響應(yīng)。

針對勒索軟件執(zhí)行后的防御,我們建議企業(yè)除了自身建立健全勒索攻擊防護(hù)體系外,也建議企業(yè)在必要時購買專業(yè)的網(wǎng)絡(luò)安全服務(wù),保證在發(fā)生了勒索軟件風(fēng)險后能夠快速找到專業(yè)人員進(jìn)行輔助決策。

三、國內(nèi)代表性勒索防護(hù)廠商及方案

在此列舉國內(nèi)幾個有代表性的勒索防護(hù)廠商及其方案供參考。

安恒信息:

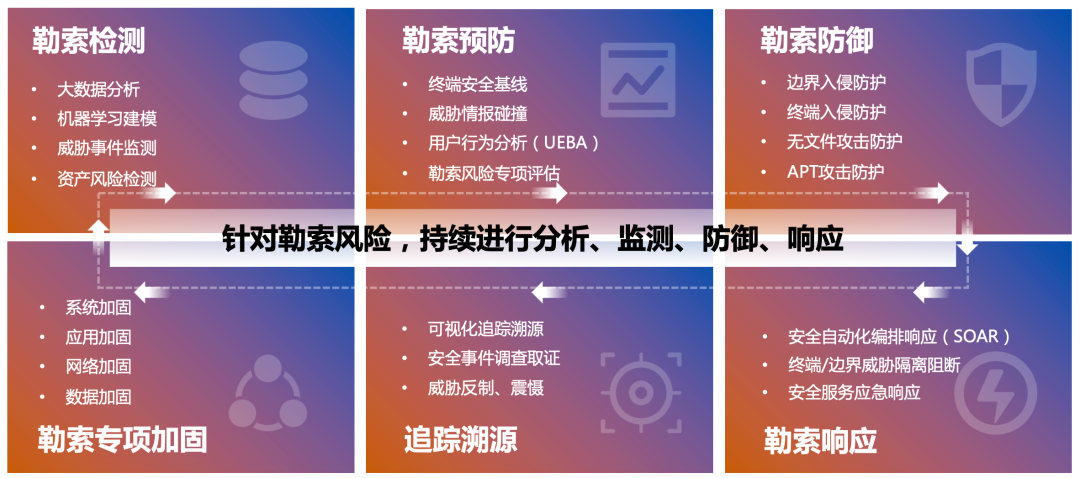

安恒勒索防護(hù)方案為以EDR為核心,覆蓋檢測、預(yù)防、防御、響應(yīng)、溯源、加固等6大階段,在事前基于大數(shù)據(jù)分析、機(jī)器學(xué)習(xí)等核心技術(shù)對資產(chǎn)和風(fēng)險事件進(jìn)行建模分析,通過勒索專項(xiàng)評估能力,對資產(chǎn)進(jìn)行基線檢查及安全體檢,監(jiān)測資產(chǎn)存在的風(fēng)險,預(yù)測風(fēng)險事件。在事中構(gòu)筑端網(wǎng)一體化勒索專項(xiàng)防護(hù)能力,結(jié)合自動化響應(yīng)處置能力,高效發(fā)現(xiàn)并且防御勒索威脅,同時通過聯(lián)動威脅情報系統(tǒng),提供最新的勒索攻擊動態(tài)。在事后基于追蹤溯源能力,進(jìn)行有效的調(diào)查取證和反制,并針對薄弱項(xiàng)進(jìn)行二次加固。

深信服:

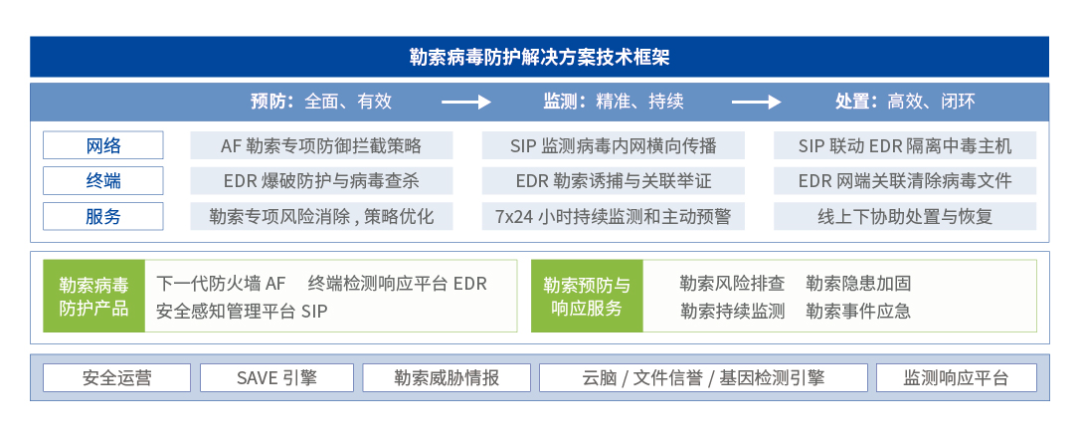

深信服勒索病毒防護(hù)解決方案從終端、網(wǎng)絡(luò)和服務(wù)三個維度出發(fā),提供基于勒索軟件的預(yù)防、監(jiān)測和處置的全流程防護(hù)。圍繞邊界投毒+病毒感染+加密勒索+橫向傳播的完整勒索攻擊鏈,全面幫助用戶補(bǔ)齊在勒索預(yù)防、監(jiān)測、處置能力方面的缺失,構(gòu)建有效預(yù)防、持續(xù)監(jiān)測、高效處置的勒索病毒防護(hù)體系。

奇安信:

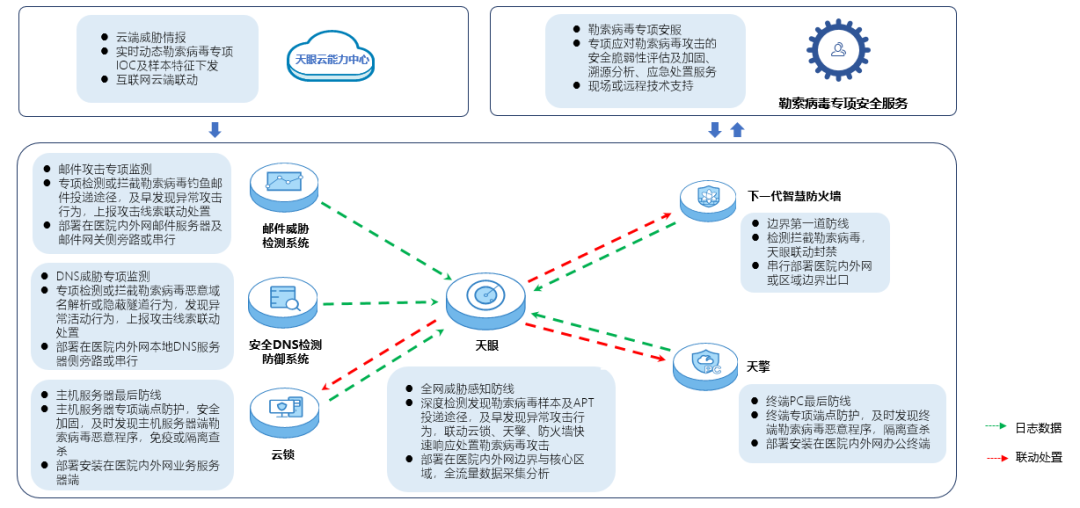

奇安信全方位勒索病毒檢測與防護(hù)方案主要組網(wǎng)產(chǎn)品包括:奇安信網(wǎng)神新一代安全感知系統(tǒng)天眼、奇安信網(wǎng)神郵件威脅檢測系統(tǒng)、奇安信網(wǎng)神安全DNS檢測防御系統(tǒng)、奇安信網(wǎng)神云鎖服務(wù)器安全管理系統(tǒng)、奇安信天擎終端安全管理系統(tǒng)、奇安信網(wǎng)神新一代智慧防火墻,同時奇安信提供勒索軟件應(yīng)急響應(yīng)安全服務(wù)。構(gòu)建“邊-網(wǎng)-端”全方位縱深防御體系,全方位、多場景應(yīng)對APT、釣魚郵件、惡意域名、隱蔽通道等多途徑勒索病毒攻擊傳播。

美創(chuàng)科技:

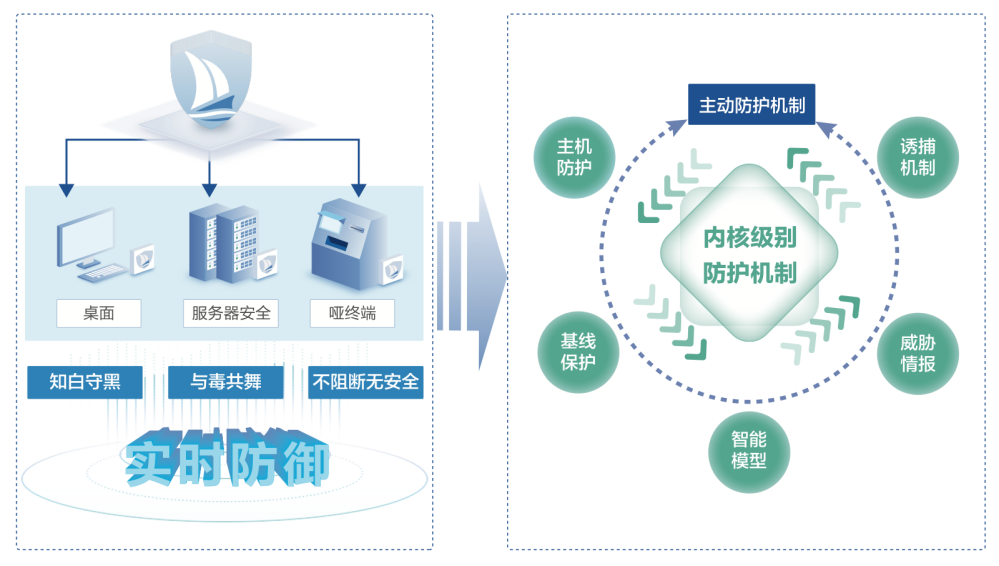

美創(chuàng)諾亞防勒索系統(tǒng)以數(shù)據(jù)資產(chǎn)防護(hù)為核心的、以零信任為基礎(chǔ)的勒索病毒防護(hù)軟件。該產(chǎn)品以“知白守黑、不阻斷無安全”為核心理念,集合內(nèi)核級別防護(hù)機(jī)制、主機(jī)防護(hù)、基線防護(hù)、威脅情報、誘捕機(jī)制、智能模型等創(chuàng)新技術(shù),實(shí)時監(jiān)控各類進(jìn)程對數(shù)據(jù)文件的讀寫操作,快速識別、阻斷非法進(jìn)程的入侵行為,旨在通過嚴(yán)密的防御機(jī)制,主動抵御各類病毒侵襲。

安天科技:

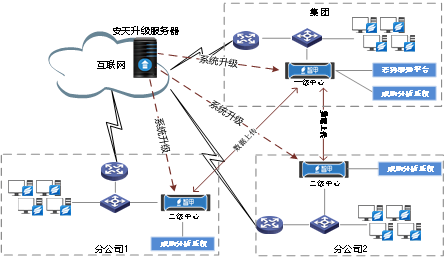

安天勒索防護(hù)方案是以智甲終端防御系統(tǒng)為核心,在終端側(cè)形成防護(hù)能力,并通過與探海威脅檢測系統(tǒng)、追影威脅分析系統(tǒng)、捕風(fēng)蜜罐系統(tǒng)、態(tài)勢感知系統(tǒng)、拓痕應(yīng)急處置工具箱等聯(lián)動,形成整體的安全能力。一旦發(fā)現(xiàn)勒索行為,多重安全工具可以檢測用戶主機(jī)遭受勒索病毒攻擊風(fēng)險可能性,并提供詳細(xì)檢測報告與加固方案。同時配有安全服務(wù),派遣技術(shù)專家通過現(xiàn)場排查或者遠(yuǎn)程方式確定勒索病毒類型,攻擊方式等,并提供主機(jī)加固、威脅清除等服務(wù)。

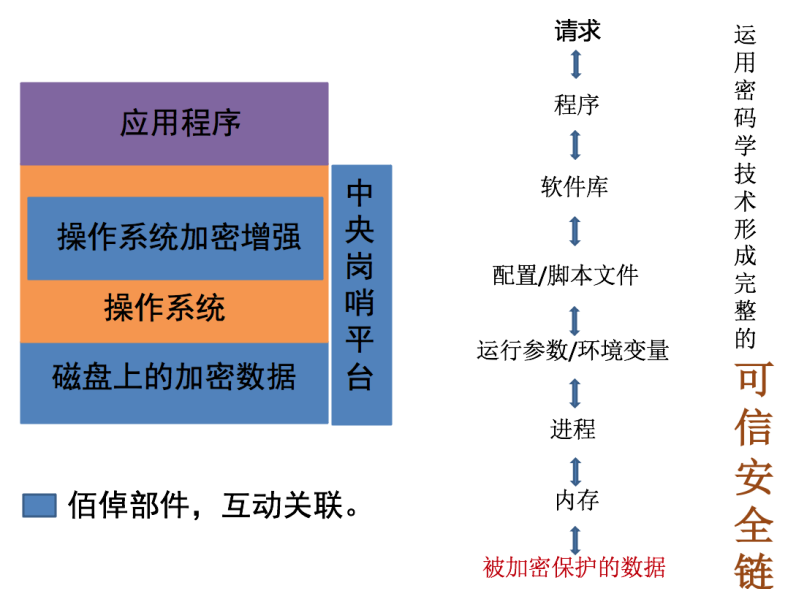

佰倬信息:

佰倬信息防勒索解決方案提供“以數(shù)據(jù)為中心,以數(shù)據(jù)流動為線索”的數(shù)據(jù)自我保護(hù)解決方案,通過“后量子密鑰管理”和“強(qiáng)制訪問控制”的智能集成,實(shí)現(xiàn)數(shù)據(jù)自保,使服務(wù)器和終端上的數(shù)據(jù)文件能夠抵御勒索軟件、網(wǎng)絡(luò)釣魚、惡意軟件、內(nèi)鬼等已知、未知威脅而實(shí)現(xiàn)自我免疫。