曾冒充Sophos進行非法活動,又一新型勒索軟件曝光!

近日,市面上出現了一款名為SophosEncrypt的新型勒索軟件,該軟件與網絡安全廠商Sophos同名,因此有一些威脅行為者專門冒用該公司名稱進行一些非法行動。

MalwareHunterTeam在本周一(7月17日)首次發現了這款勒索軟件,起初還以為它是 Sophos 紅隊演習的一部分。

但很快Sophos X-Ops團隊就在推特上表明,他們并沒有創建該加密程序,且正在對此次事件進行調查。

Sophos X-Ops團隊表示,他們早些時候在VT上發現了這個勒索軟件并且一直在調查。但據初步調查結果顯示,Sophos InterceptX可以抵御這些勒索軟件樣本。

此外,ID勒索軟件顯示了一份受害者提交的報告,表明此勒索軟件目前仍處于活動狀態。雖然對RaaS操作及其推廣方式知之甚少,但MalwareHunterTeam還是發現了一個加密器的樣本。

SophosEncrypt 勒索軟件

據悉,該勒索軟件的加密程序是用 Rust 編寫的,并使用了 "C:\Users\Dubinin\"路徑作為其原型。 在內部,該勒索軟件被命名為 "sophos_encrypt",因此被稱為SophosEncrypt,檢測結果已添加到ID Ransomware中。

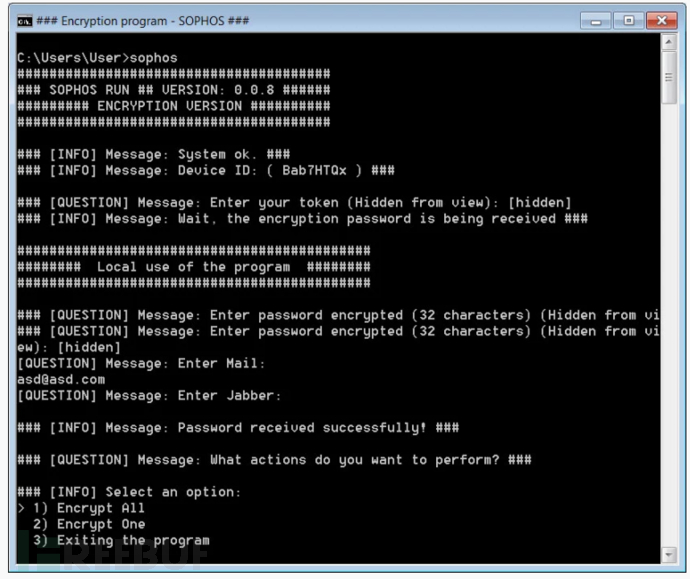

執行時,加密程序會提示聯盟成員輸入一個與受害者相關的令牌,該令牌可能首先從勒索軟件管理面板中獲取。

輸入令牌后,加密程序將連接到 179.43.154.137:21119 并驗證令牌是否有效。 勒索軟件專家Michael Gillespie發現可以通過禁用網卡繞過這一驗證,從而有效地離線運行加密程序。輸入有效令牌后,加密器會提示勒索軟件聯盟在加密設備時使用其他信息,包括聯系人電子郵件、jabber 地址和 32 個字符的密碼,Gillespie稱這也是加密算法的一部分。

然后,加密器會提示聯盟成員加密一個文件或加密整個設備,如下圖所示。

1689735608_64b751b8e5129089abbbf.png!small?1689735609486

1689735608_64b751b8e5129089abbbf.png!small?1689735609486

加密器在加密前提示信息,來源:BleepingComputer BleepingComputer

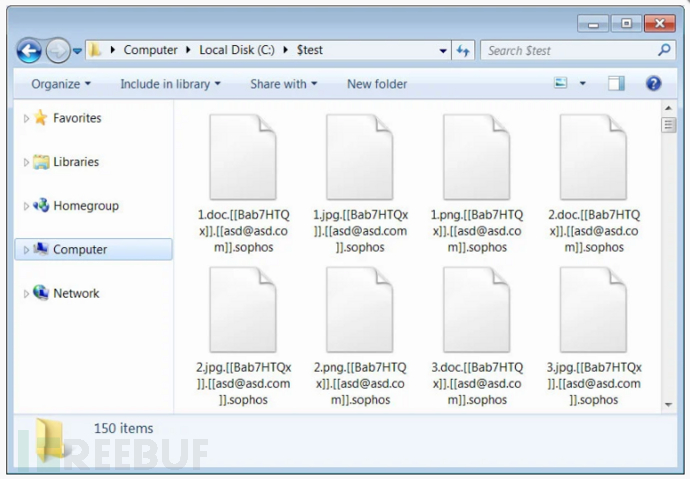

在加密文件時,Gillespie告訴BleepingComputer,它使用了AES256-CBC加密和PKCS#7填充。每個加密文件都會在文件名后附加輸入的令牌、輸入的電子郵件和sophos擴展名,格式為:.[[[]].[[[]].sophos。下面是 BleepingComputer 的加密測試示例。

1689735703_64b7521778a6c21ace18e.png!small?1689735704067

1689735703_64b7521778a6c21ace18e.png!small?1689735704067

被SophosEncrypt加密的文件,來源:BleepingComputer BleepingComputer

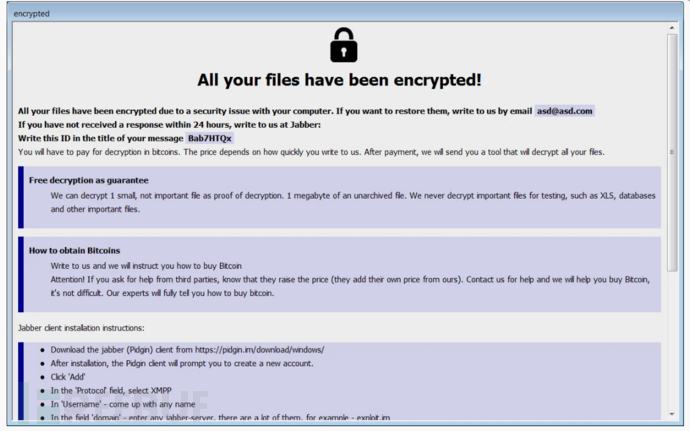

在每個文件被加密的文件夾中,勒索軟件都會創建一個名為 information.hta 的贖金說明,加密完成后會自動啟動。該贖金說明包含有關受害者文件遭遇情況的信息,以及關聯方在加密設備前輸入的聯系信息。

1689735825_64b7529165f69bd3731b8.png!small?1689735826767

1689735825_64b7529165f69bd3731b8.png!small?1689735826767

SophosEncrypt 勒索信,來源:BleepingComputer BleepingComputer

該勒索軟件還能更改 Windows 桌面壁紙,壁紙會直接顯示為它所冒充的 "Sophos "品牌。

1689735899_64b752db3aff3cbd9f348.png!small?1689735899992

1689735899_64b752db3aff3cbd9f348.png!small?1689735899992

SophosEncrypt 壁紙,來源:BleepingComputer BleepingComputer

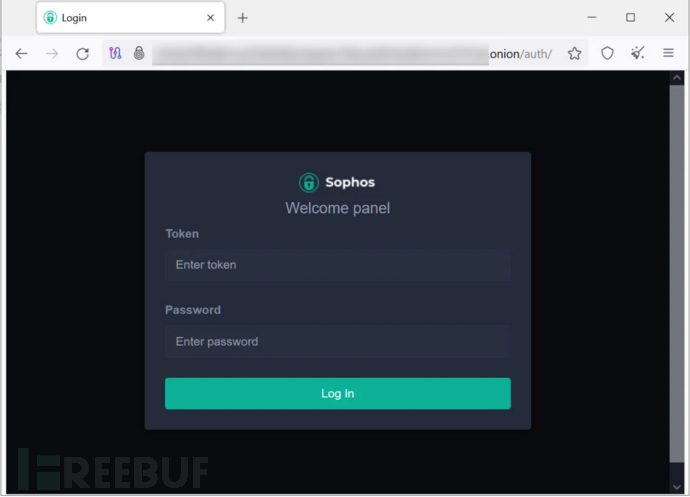

加密程序中多次提到位于 http://xnfz2jv5fk6dbvrsxxf3dloi6by3agwtur2fauydd3hwdk4vmm27k7ad.onion 的 Tor 網站。這個 Tor 網站不是一個談判或數據泄漏網站,而似乎是勒索軟件即服務操作的附屬面板。

1689736041_64b753696a6d87848acf5.png!small?1689736042581

1689736041_64b753696a6d87848acf5.png!small?1689736042581

勒索軟件面板,來源:BleepingComputer BleepingComputer

Sophos研究人員對 SophosEncrypt 惡意軟件進行分析后發布了一份關于新的 SophosEncrypt 勒索軟件的報告。

該報告顯示,該勒索軟件團伙位于 179.43.154.137 的命令和控制服務器與之前攻擊中使用的 Cobalt Strike C2 服務器有所關聯。

此外,兩個樣本都包含一個硬編碼 IP 地址,該地址在近一年多的時間內一直與 Cobalt Strike 命令控制和自動攻擊有關,這些攻擊還曾試圖用加密采礦軟件感染其他計算機。