消息稱數百個 GitHub 存儲庫被黑客注入惡意代碼,安全公司呼吁用戶使用新版令牌

10 月 5 日消息,網絡安全公司 Checkmarx 日前發現,GitHub 上有數百個儲存庫遭到黑客注入惡意代碼。據悉,除了公開儲存庫之外,這次攻擊事件也影響一些私人儲存庫,因此研究人員推測攻擊是黑客利用自動化腳本進行的。

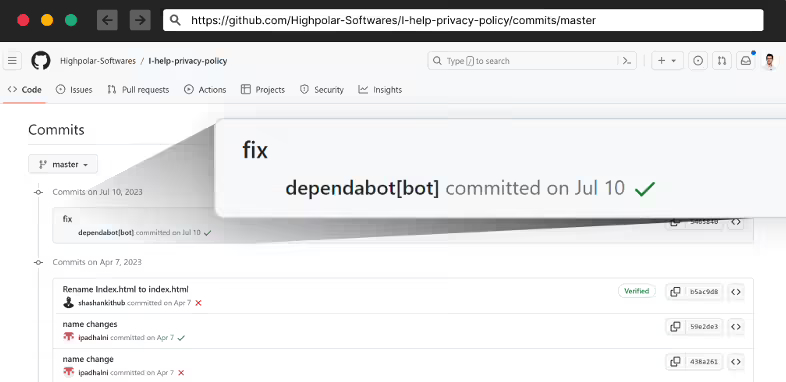

據悉,這起攻擊事件發生在今年 7 月 8 日到 7 月 11 日,黑客入侵數百個 GitHub 儲存庫,并利用 GitHub 的開源自動化工具 Dependabot 偽造提交信息,試圖掩蓋惡意活動,讓開發者以為提交信息是 Dependabot 所為,從而忽視相關信息。

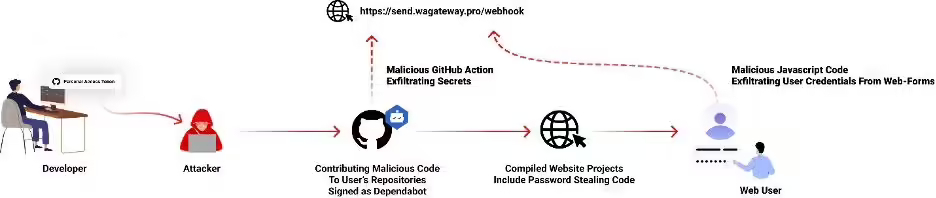

IT之家經過查詢得知,攻擊總共可分為三個階段,首先是確定開發者“個人令牌”,安全公司研究人員解釋,開發者要進行 Git 操作,就必須使用個人令牌設置開發環境,而這一令牌會被儲存在開發者本地,很容易被獲取,由于這些令牌不需要雙重驗證,因此黑客很容易就能確定這些令牌。

▲ 圖源 Checkmarx

▲ 圖源 Checkmarx

第二階段則是竊取憑據,研究人員目前還不確定黑客如何獲取開發者憑據,但是他們猜測最有可能的情況,是受害者的電腦被惡意木馬感染,再由惡意木馬將第一階段的“個人令牌”上傳到攻擊者的服務器。

▲ 圖源 Checkmarx

▲ 圖源 Checkmarx

最后階段便是黑客利用竊取來的令牌,通過 GitHub 驗證對儲存庫注入惡意代碼,而且考慮本次攻擊事件規模龐大,研究人員推斷黑客利用自動化程序,進行相關部署。

安全公司 Checkmarx 提醒開發者,即便在 GitHub 這樣的可信任平臺,也要謹慎注意代碼的來源。之所以黑客能夠成功發動攻擊,便是因為許多開發者在看到 Dependabot 消息時,并不會仔細檢查實際變更內容。

而且由于令牌存取日志僅有企業賬號可用,因此非企業用戶也無法確認自己的 GitHub 令牌是否被黑客獲取。

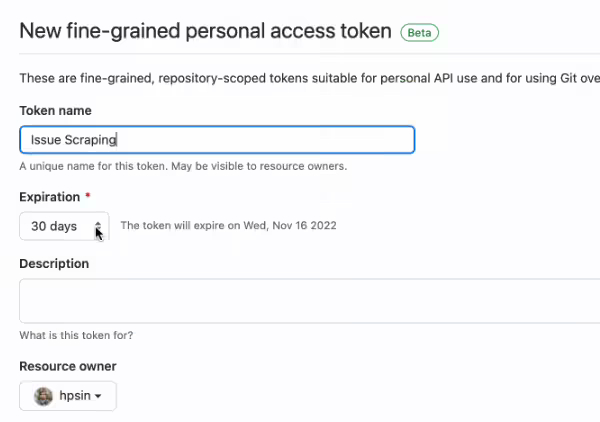

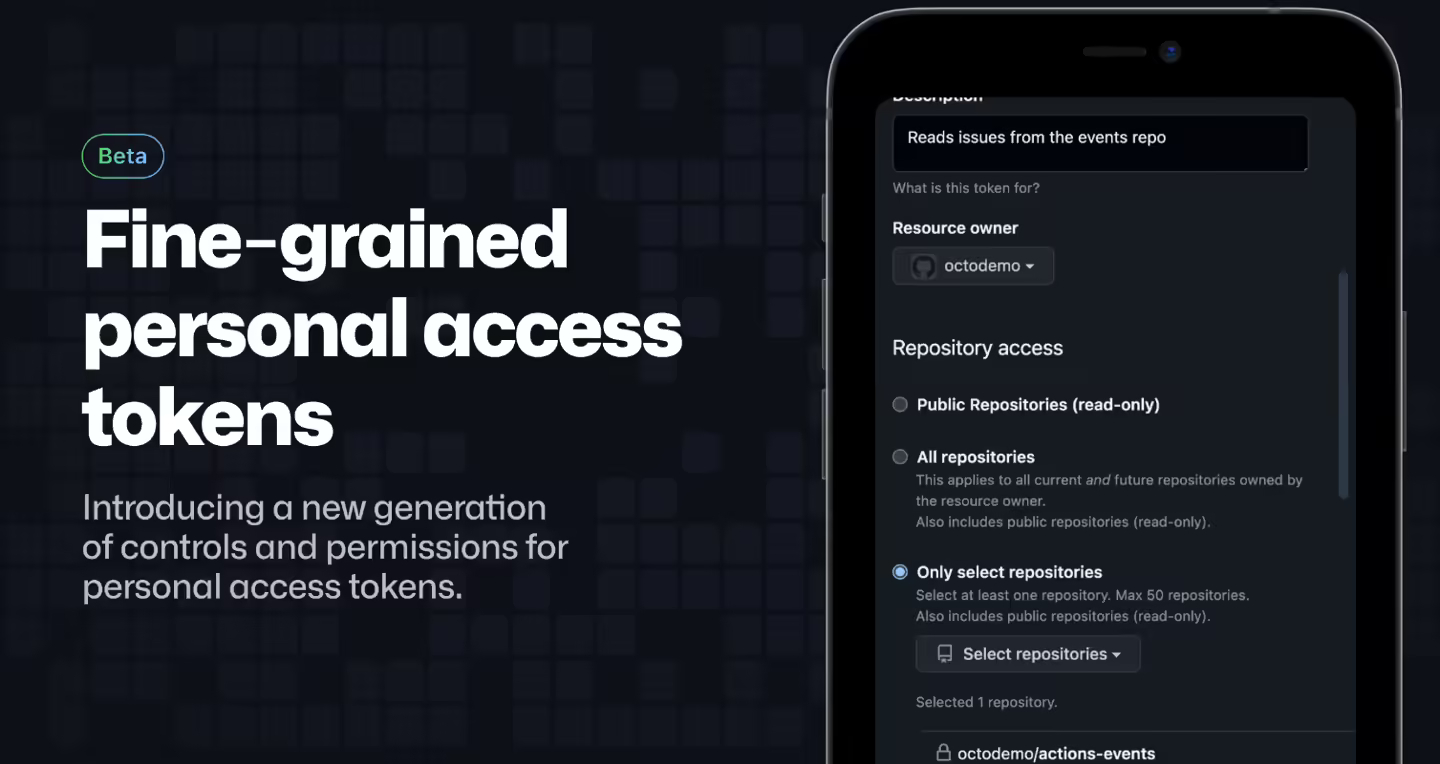

研究人員建議,用戶可以考慮采用新版 GitHub 令牌(fine-grained personal access tokens),配置令牌權限,從而降低當令牌泄露時,黑客所能造成的損害。

▲ 圖源 Checkmarx

▲ 圖源 Checkmarx

▲ 圖源 GitHub

▲ 圖源 GitHub

參考