專家警告:惡意軟件能夠竊取 Windows Recall 工具收集的數據

近日,一些網絡安全研究人員演示了惡意軟件是如何成功竊取 Windows Recall 工具收集到的數據。

微軟 Recall 功能是一種人工智能驅動的工具,旨在幫助用戶搜索電腦上過去的活動,該工具收集的數據在本地存儲和處理。工具推出后,鑒于其掃描并保存電腦屏幕的定期截圖,有可能暴露敏感數據,例如密碼或財務信息等,引起了網絡安全專家對其安全和隱私的擔憂,。

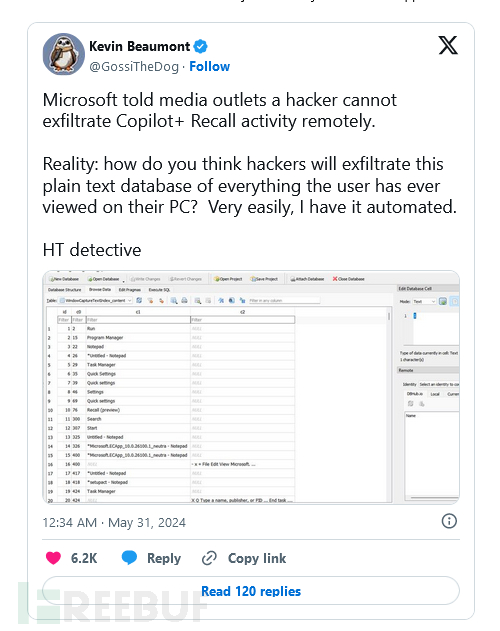

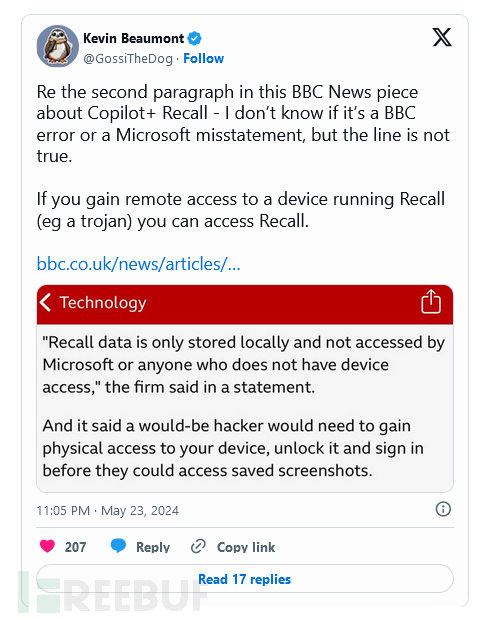

隨著這一事件的發酵,微軟方面一直在試圖淡化用戶面臨的安全風險。該公司指出,威脅攻擊者需要物理訪問權限才能獲取 Recall 工具收集的數據。不過,微軟的回應就遭到了”打臉“,多名網絡安全研究人員成功驗證惡意代碼可以竊取 Windows Recall 工具收集到的數據。

著名網絡安全專家 Kevin Beaumont 表示,威脅攻擊者能夠使用惡意軟件遠程訪問運行 Recall 的設備。

當用戶登錄電腦并運行軟件時,一切都會自動解密,靜態加密只有在有人到用戶家中偷走筆記本電腦時才會有用(黑客犯罪可不是這么干)。自動竊取用戶名和密碼的 InfoStealer 木馬十多年來一直是行業內的大麻煩,目前這些木馬仍然可以被輕松修改,以”支持“ Recall。

值得一提的是,微軟方面表示,公司內部的工具捕獲的信息是高度加密的,沒有人可以非法訪問這些數據信息。對此, Kevin Beaumont 很快就指出微軟的說法是假的,并公布了一段視頻,視頻中兩名微軟工程師訪問了包含圖片的文件夾。

(演示視頻地址:https://twitter.com/i/status/1796255988804370875)

網絡安全研究人員 Alex Hagenah 發布了一款名為 “TotalRecall ”的 PoC 工具,可以自動提取和顯示 Recall 在筆記本電腦上捕獲并保存到數據庫中的快照。數據庫是未加密的。Hagenah 聲稱,數據庫沒有被加密的,全是純文本。

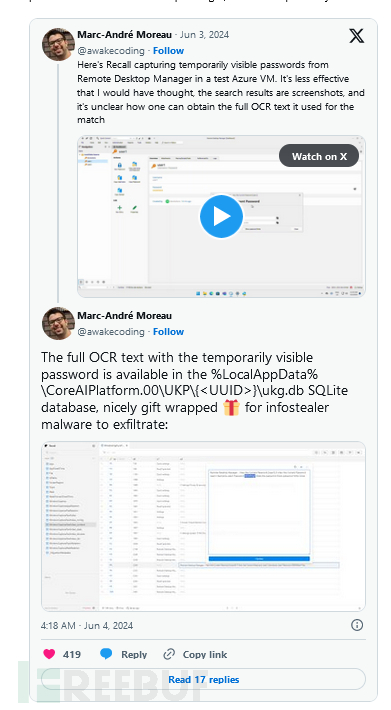

Hagenah 進一步表示,Windows Recall 將所有內容都存儲在本地未加密的 SQLite 數據庫中,截圖只是保存在 PC 上的一個文件夾中,可以在下面的路徑中查看:

C:\Users\$USER\AppData\Local\CoreAIPlatform.00\UKP\{GUID}所有圖像都存儲在以下子文件夾中:

.\ImageStore\研究人員 Marc-André Moreau 強調,信息竊取型惡意軟件可以從本地 SQLite 數據庫中輕松竊取遠程桌面管理器中暫時可見的密碼,這些密碼都會被 Recall 工具捕獲。

(演示視頻地址:https://twitter.com/i/status/1797656613127590300)

最后, Kevin Beaumont 在其研究報告中指出,微軟方面此時應該立刻召回 Recall ,并在后續的更新中解決安全隱患。

參考文章:https://securityaffairs.com/164181/digital-id/malware-steal-data-windows-recall-tool.html