路由器故障:ACL反掩碼配置錯誤 策略路由失效

ACL是路由器和交換機接口的指令列表,用來控制端口進出的數據包。ACL反掩碼配置錯誤導致策略路由失效的故障排除方法如下:

網絡環境

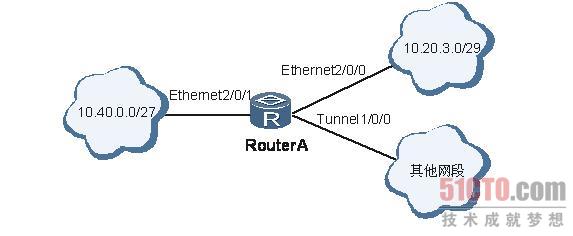

如圖所示,10.40.0.0/27網段的PC訪問10.20.3.0/29網段時需要通過Ethernet2/0/0口向外發送報文,而訪問其他網段時通過Tunnel1/0/0向外發送報文。

案例組網圖

配置完成后,發現10.40.0.0/27網段的PC發出的報文都由接口Tunnel1/0/0向外發送,發往10.20.3.0網段的報文無法到達。

故障分析

步驟 1 在RouterA上執行display current-configuration命令,查看路由的配置情況,發現接口Ethernet2/0/0上應用的策略路由中,ACL的反掩碼配置錯誤,如下:

- <RouterA> display current-configuration

- #

- acl 3090

- rule 5 deny ip source 10.40.0.0 0.0.31.255 destination 10.20.3.0 0.0.0.0

- rule 5 permit ip source 10.40.0.0 0.0.31.255 destination any

- rule 5 deny ip source any destination any

- policy-based-route IPtraffic permit node 10

- if-match acl 3090

- apply output-interface Tunnel1/0/0

- interface ethernet2/0/0

- ip policy-based-route IPtraffic

其中10.20.3.0所對應的反掩碼為0.0.0.0,匹配的是主機路由。因此,PC訪問任何網段都不會匹配該rule規則,導致所有發自10.40.0.0網段的流量都流向Tunnel接口。

----結束

處理步驟

在路由器RouterA執行以下命令:

步驟 1 執行system-view命令,進入系統視圖。

步驟 2 執行acl acl-number命令,進入ACL視圖。

步驟 3 執行命令rule 5 deny ip source 10.40.0.0 0.0.31.255 destination 10.20.3.0 0.0.0.7,將目的網段設置成10.20.3.0/29網段。

----結束

執行完上面的命令后,10.40.0.0/27網段的PC訪問10.20.3.0/29網段時都通過Ethernet2/0/0口向外發送報文。

案例總結

配置ACL時必須仔細檢查反掩碼是否對應相應的網段。

【編輯推薦】