商業銀行木馬新秀——KINS

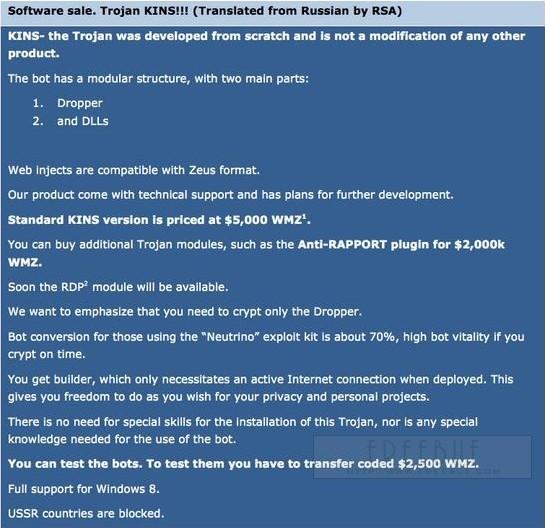

2013年初RSA研究人員發現一個商業銀行木馬,名為KINS,該惡意軟件在俄羅斯的一個地下黑市論壇被公布。

據RSA專家表示,盡管從KINS源碼來看,該木馬不是基于以往的惡意軟件開發,但是它與之前的幾款木馬如Citadel、Zeus、SpyEye等有許多相似之處,包括一個主文件加載DLL文件,Zeus的Web注射、SpyEye的Anti-Rapport插件功能等。

另外一個有趣的特點是,俄羅斯用戶用戶的PC或金融機構不會被該軟件攻擊,可能是由于KINS的開發者居住在這些國家,因此不希望引起本地執法部門的注意。

KINS惡意軟件具有模塊化結構,基本功能包括bootkit、dropper、DLLS和兼容Zeus Web注射,作者設置的價格是基本版本5000美元,每2000美元增加額外的模塊和插件。

RSA研究員表示Bootkit組件是KINS最有趣的特點,之前沒有發現和它相似的軟件中存在該功能,該組件感染了Volume Boot Record (VBR)引導代碼,嵌入內核,成為系統的一部分。

KINS主要特點如下:

架構類似Zeus/SpyEye,一個主文件和集成基于DLL的插件

兼容Zeus Web注射功能,和SpyEye相同

自帶Anti-Rapport插件功能,該功能在SpyEye同樣存在

和SpyEye一樣使用了RDP協議

使用起來不需要任何技術知識,很傻瓜化

俄羅斯用戶不會被感染,該功能由Citadel木馬在2013年1月首次推出

持續更新,保持免殺

使用了流行的exp利用包如Neutrino中最復雜的功能

內置Bootkit模式,感染VBR引導代碼

Win8和x64操作系統無壓力