揭秘:基地組織使用最新加密軟件抵御美國監聽計劃

去年斯諾登事件發生之后,美國政府曾表示在今后一段時間內,NSA將很難追蹤那些對美國造成威脅和傷害的壞人,而這次揭露事件無疑在某種程度上幫助了恐怖組織,這也使得美國關于暴恐的工作將會艱難的開展下去,而今一語成讖。

根據威脅情報公司(ThreatIntelligence company)最新公布的報告表明,基地組織的恐怖分子已經開始使用強有力的加密技術,摒棄傳統的標準通信加密保護,以期確保在其各種通信中的通信安全。

根據威脅情報公司的分析表明,暨NSA前承包商EdwardSnowden的揭露事件發生后,作為因襲擊居民和在各國發動軍事行動而臭名昭著的恐怖組織——基地組織,迅速采用了新的加密軟件。這也是基地組織在七年來首次更換加密軟件。

基地組織,是極端的伊斯蘭恐怖組織。基地組織經營著一個由跨國無國籍軍隊和激進的穆斯林遜尼派教徒運動的龐大的組織網絡,并在全球范圍內呼吁“剩戰”。

自2007年以來,基地組織一直使用自己研發的加密軟件Mujahideen Secrets來進行在線和移動通信的加密。但是威脅情報公司已經注意到的是,最近他們也開始使用一定數量的新的加密工具和采用新的服務,如移動電話、即時通訊和Mac等,用來進行與海外的“剩戰者”進行通信交流。

在報告中還表明,這些新的加密產品的出現,必然會對西方(以美國為主)的通信服務加密安全性產生影響。我們并未發現明顯證據表示它們會放棄居民基本通訊服務。當然由于更大的風險可能會隱藏在基本通訊服務之間,所以基本通訊服務可能會受到更強大的合法攔截。

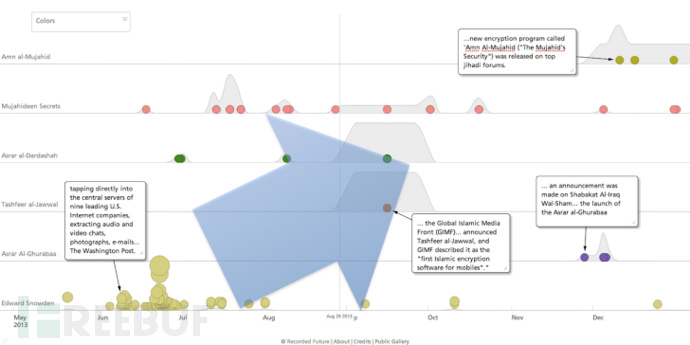

根據該報告,在斯諾登事件發生后的三個月到五個月內,和基地組織有關的三個不同的恐怖組織GIMF、Al-Fajr Technical Committee和ISIS先后使用了三款新的加密軟件。

這三種軟件作為MujahideenSecrets這一加密工具的替代品出現,自2007年以來Mujahideen Secrets主要一直用來對電子郵件進行加密。

基地組織新的加密工具

1.TashfeerAL-JAWWAL,由全球伊斯蘭媒體陣線(GIMF)開發并在2013年9月發布的一種移動加密平臺。

2.AsrarAL-Ghurabaa,一款由伊拉克的伊斯蘭團體和Al-Sham研發的另一種非傳統性加密程序,于2013年11月發布,同一時間由于權力爭斗該組織脫離Al-Qaeda組織。

3.Amnal-Mujahid,一款由Al-Fajr Technical Committee研發并于2013年12月公布的一種加密程序,被該組織主要應用。

由于NSA的大規模監聽,而且還被揭露,這在某種程度上將會導致恐怖分子和犯罪分子的通信行為發生變化,網絡犯罪者將會比以往所有時候更加注意他們的通信安全。恐怖份子將需要一個無法檢測的通信以確保其自身安全,因為在他們看來沒有什么比自身安全更重要。

因何歸咎于斯諾登?

那么,是否斯諾登應該對這種情形負責呢?答案是否定的。因為很早之前,基地組織以及其他一些和它“志同道合”的武裝組織已經意識到了NSA在窺探他們通信方面強大的能力,并已經采取措施試圖避免被探測監聽。

2011年,據德國情報部門透露,在德國的武裝分子已經定制開發一些新的有效的加密工具,以確保其與巴基斯坦的恐怖分子網絡通信的安全性。

2009年,一位牧師在也門親自指導在也門的歐洲武裝分子如何使用加密軟件,從而可以確保他們通過郵件進行溝通時不會被攔截。

其實事實上大多數情況下,NSA對這情形都是無能為力的,否則恐怖分子早就在進行恐怖活動前就被抓捕了。

這樣看來,其實NSA和美國政府更加在意的是這種“惡意軟件”在網上的傳播和打擊經濟欺詐。但他們要有必要警惕這種“恐怖專用軟件”,它將耗費大量的在線可用數據才能“預測”下次恐怖襲擊發生的時間和攻擊目標。