網(wǎng)絡罪犯:互聯(lián)網(wǎng)叢林中的捕獵者

概述

任何使用互聯(lián)網(wǎng)的人都身處危險之中,不分你年齡幾何,不管你在網(wǎng)絡上喜歡做什么。網(wǎng)絡罪犯能夠部署一個強大的軍火庫,瞄準任何可能的目標,下至學生上至已退休的老人,追蹤他們是否登錄到社交網(wǎng)絡、是否瀏覽最新的頭條或者是否觀看喜歡的視頻。而互聯(lián)網(wǎng)騙子試圖訪問我們的網(wǎng)銀、個人數(shù)據(jù)以及計算系統(tǒng)資源。簡而言之,只要有利可圖,他們都想得到。

在互聯(lián)網(wǎng)上,我們要面臨復雜多樣的攻擊:用戶可能成為類似Gimeno或Foreign的勒索軟件的受害者, 也可能淪為Andromeda僵尸網(wǎng)絡的一部分,也可能眼睜睜看著Zeus/Zbot榨干自己銀行賬戶中的存款,又或者被Fareit間諜軟件盜取密碼;

攻擊方式

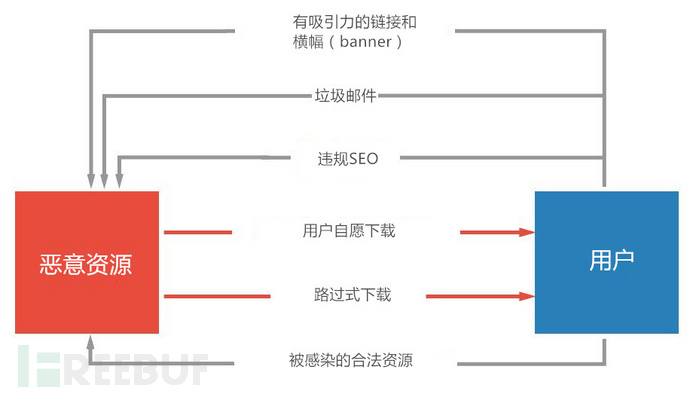

為使攻擊取得成功,首先要讓用戶和惡意站點建立連接,然后惡意站點會在用戶計算機上下載惡意代碼。為誘使用戶訪問到這些資源,黑客可能通過郵件、短信或社交網(wǎng)絡向用戶發(fā)送一個惡意連接。也可能嘗試通過搜索引擎提升惡意網(wǎng)站的搜索排名。更為高級的技術可以去攻陷一個受歡迎的合法網(wǎng)站,再利用它來攻擊訪問者。

惡意軟件的下載和安裝可以通過以下兩種方法實現(xiàn):

-->第一種方法:路過式下載(drive-by download,也稱網(wǎng)站掛馬),依賴于用戶軟件的漏洞。由于沒有任何提示,訪問惡意站點的用戶完全不知道自己的計算機正在安裝惡意軟件。

-->第二種方法:社會工程學,用戶被引誘去下載和安裝惡意軟件,卻還堅信它只是一個更新的flash播放器或其他類似的常見軟件。

可執(zhí)行惡意文件的下載路徑

1. 惡意鏈接和橫幅廣告(banner)

引誘受害者去訪問惡意站點的最簡單的方法就是展示一個帶有鏈接的有吸引力的橫幅。通常包含非法內(nèi)容,色情,未注冊軟件,未授權電影的站點共用一個主機。這些站點能夠老老實實的工作一段時間來積累人氣,然后開始放置鏈接到惡意資源的橫幅。

一個常用傳播方法是投放惡意廣告,或者利用隱藏的橫幅重定向用戶到惡意站點。可疑的橫幅廣告網(wǎng)通過廣告“點擊率”的高回報來吸引網(wǎng)站管理員,一邊賺錢一邊傳播惡意程序。

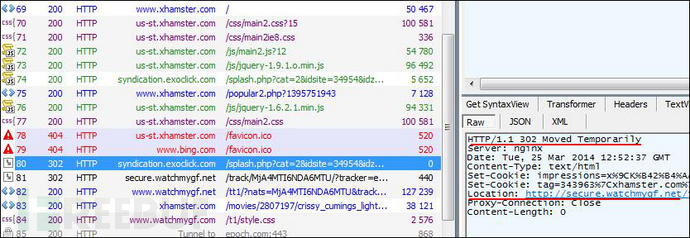

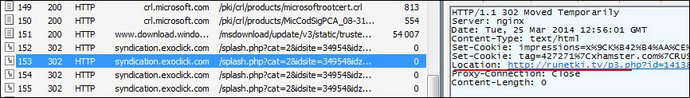

當用戶訪問展示這些橫幅廣告的站點時,一個所謂的“隱性彈出式廣告(pop-under)”窗口在受害者的瀏覽器中打開。類似于彈出廣告(pop-up),但“隱性彈出式廣告(pop-under)”的內(nèi)容通常依賴于用戶的位置-不同國家的居民會被重定向到不同的資源。例如一個國家的所有訪問者可能看到是同一個廣告。

PS:與彈出式廣告pop-up相對應,pop-under實際上是一種“隱性彈出式”網(wǎng)絡廣告。二者不同之處在于,pop-up是用戶一打開一個網(wǎng)站時首先彈出廣告窗口,而pop-under并不會在瀏覽一個網(wǎng)站時對用戶產(chǎn)生直接的影響,而是隱藏在用戶所請求的網(wǎng)頁下面,只有你離開這個網(wǎng)站時,才會彈出這個廣告主頁的新瀏覽窗口。

站點讓來自美國的用戶訪問watchmygf.net

站點讓來自俄羅斯的用戶訪問runetki.tv

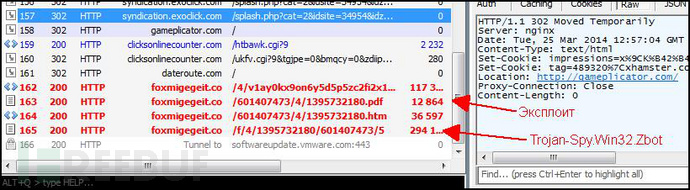

然而來自其他國家的用戶將被漏洞利用工具包(exploit packs)攻擊。(PS:真是欺軟怕硬啊)

一位來自日本的用戶被漏洞利用工具攻擊并感染了Zbot間諜木馬。

這些惡意廣告橫幅偶爾能夠滲透到正常的橫幅廣告網(wǎng)絡,盡管管理員嚴防死守著。類似案例如雅虎橫幅廣告網(wǎng)絡,甚至YouTube難以幸免。

2. 垃圾郵件

垃圾郵件是吸引受害者訪問惡意資源的最流行的方法。它包括發(fā)送電子郵件、短信、即時消息、社交網(wǎng)絡、論壇中私信或博客中的評論等。

一條危險的消息可能包含惡意文件、指向被感染站點的連接。攻擊者利用社會工程方法鼓動用戶去點擊鏈接或文件,例如:

-->使用真實的組織或個人作為發(fā)送名

-->郵件偽裝成合法的廣告郵件或者是個人交流

-->文件被呈現(xiàn)為一個有用的程序或文件

在定向攻擊中,即網(wǎng)絡罪犯具體攻擊某個特定組織,惡意郵件可能模仿成來自常規(guī)聯(lián)系人的郵件:回復地址、內(nèi)容和簽名都可能和真實的郵件一樣。當打開名字諸如“invoice.docx”的附件時,用戶已把自己的計算機置于危險之中了。

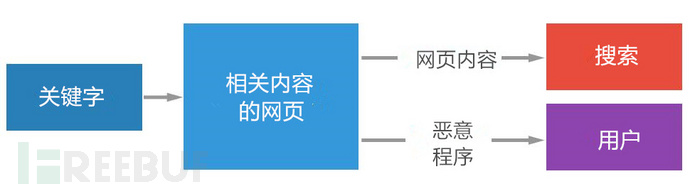

3. 違規(guī)SEO

SEO或搜索引擎優(yōu)化是一系列用來提高站點在搜索結果中的排名的技術。現(xiàn)在的用戶經(jīng)常使用搜索引擎來查找需要的信息或服務,因此站點越容易被搜索到,訪問的用戶就會越多。

除了利用合法的優(yōu)化方法,即搜索引擎允許的方法,也有一些被明令禁止的方法來欺騙搜索殷勤。一個站點可能借助僵尸網(wǎng)絡來提高排名-大量的僵尸機發(fā)起特定搜索請求,并選擇惡意站點。站點可以基于訪問來源采用不同的處理方法:如果是網(wǎng)絡爬蟲,站點就顯示請求相關的頁面;如果是正常的用戶,站點就重定向到惡意站點。

也可以利用特殊的工具將網(wǎng)站的連接散布在對搜索引擎可見的論壇或其他站點。(PS:外鏈),提供站點的排名。通常使用違規(guī)搜索優(yōu)化的站點可能會被搜索引擎的管理員及時屏蔽掉。因此,網(wǎng)絡罪犯會利用自動化工具創(chuàng)建上百個惡意站點。

4. 被感染的合法站點

網(wǎng)絡罪犯有時會感染合受歡迎的合法站點來傳播惡意代碼。目標可能是大流量的新聞資源、網(wǎng)上商店、門戶網(wǎng)站和新聞聚合網(wǎng)站。

有兩種常用感染站點的方法。如果目標站點被檢測到有一個軟件漏洞,惡意代碼就可能被注入(例如SQL注入)。其他情況下,網(wǎng)絡罪犯利用木馬間諜軟件、釣魚、社會工程學等手段,獲得網(wǎng)站管理員的認證數(shù)據(jù),進而控制整個站點。一旦落入罪犯的控制,站點可以被感染的方式有多種。最簡單的方式就是在HTML頁面添加一個隱藏的frame標簽,鏈接到惡意資源。

卡巴斯基實驗室每天監(jiān)測到成千上萬的合法站點向它們的用戶下載惡意代碼。其中最突出的案例當屬Lurk木馬,被發(fā)現(xiàn)在俄羅斯新聞社和gazeta.ru的網(wǎng)站上,以及被感染的PHP.Net。

利用路過式下載攻擊被感染站點的用戶。攻擊過程不會引起用戶的注意,而且不需要用戶手動下載或激活任何東西。一個漏洞利用工具,或漏洞利用工具的集合,會自動從頁面下載,接下來如果目標機器上存在有漏洞的軟件,一個惡意可執(zhí)行文件就會被啟動。

5. 漏洞利用工具包

漏洞利用工具包是感染受害者的計算機的最有效的工具,例如Blackhole。這些都是黑市上很暢銷的產(chǎn)品:漏洞利用工具包被開發(fā)用于訂購或大規(guī)模使用,而且提供技術支持和更新升級。產(chǎn)品價格要取決于包含漏洞的數(shù)量和“新鮮程度”,管理的易用性、售后服務的質(zhì)量、升級更新的頻率和賣家的貪欲。

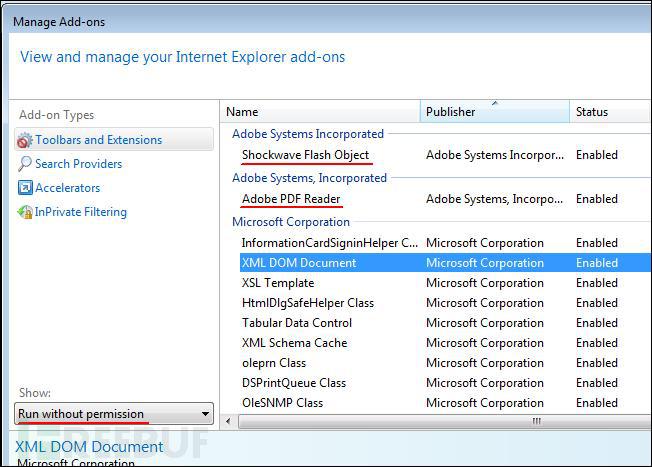

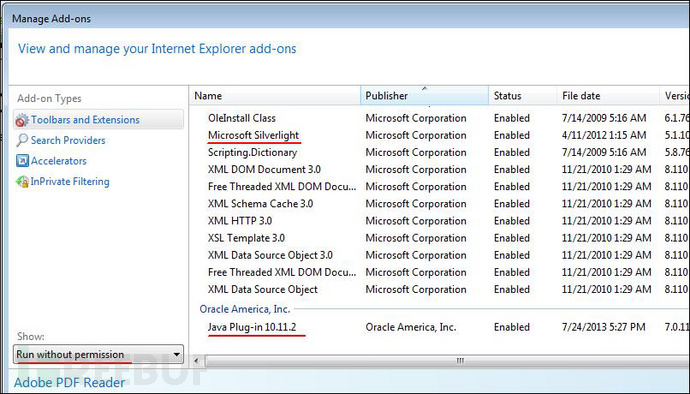

一旦通過瀏覽器成功發(fā)起了攻擊,漏洞利用工具就會利用一個漏洞,可能位于瀏覽器、插件或被瀏覽器加載的第三方軟件。如果漏洞被成功利用,一個惡意文件就是在受害者的機器上運行。

IE瀏覽器上的典型插件擁有默認運行的權限。

被紅色下劃線標識的插件,它們中的漏洞常常被用于攻擊系統(tǒng)。

一個有效的工具包包含一些有用的漏洞利用代碼,針對流行的瀏覽器和附屬插件、Adobe Flash播放器、以及其他受歡迎的程序。漏洞利用工具包通常一些工具,用于微調(diào)和搜集感染的統(tǒng)計數(shù)據(jù)。

Styx漏洞利用工具包控制面板

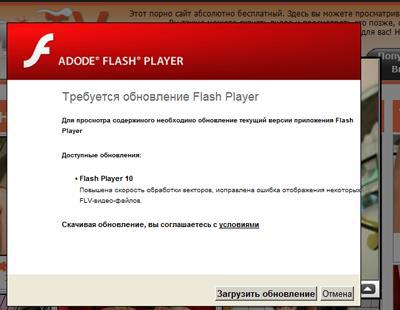

6. 用戶直接下載

網(wǎng)絡罪犯往往并不需要利用精巧而昂貴的工具來向用戶的計算機中植入惡意程序。一些簡單的伎倆就可以讓用戶自己下載并運行惡意程序。

例如,一進入惡意站點,用戶就看到一個“僅限成人”的電影的預告片。點擊視頻會彈出一條提示消息,告知用戶更新Adobe Flash播放器,同時站點立即提供一個下載文件,而且文件名也起來也是可信的。但安裝更新后,用戶的計算機就感染了木馬。

當嘗試在惡意站點觀看一個成人視頻時,就彈出消息

或者一個網(wǎng)頁可能看起來像“我的計算機”窗口,提示在用戶的計算機中檢測大量的病毒。而且在旁邊還有一個提供免費“反病毒程序”的窗口。

提供的免費反病毒程序隱藏有木馬

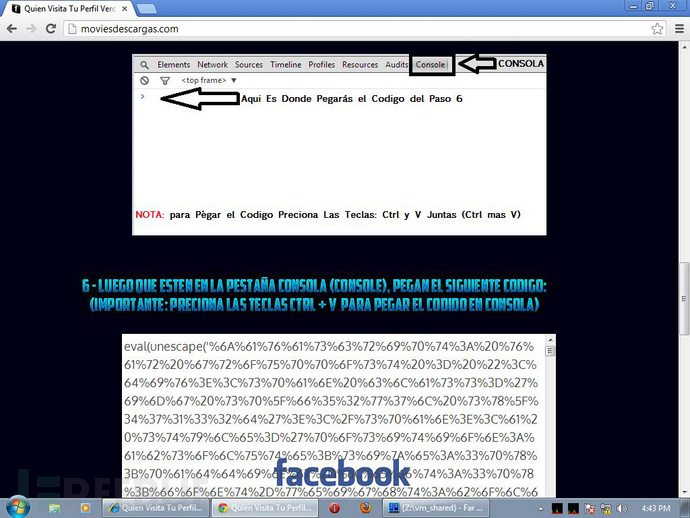

7. 通過社交網(wǎng)絡感染

社交網(wǎng)絡中的小白是半自動化蠕蟲攻擊的理想目標。潛在的受害者從網(wǎng)友收到一條消息,能提供一些吸引人的功能。為了獲得這些吸引人的功能,用戶被告知要打開一個Javascript終端,并輸入一些特定代碼。當代碼執(zhí)行后,蠕蟲已激活,然后開始搜集用戶數(shù)據(jù),并向受害者的聯(lián)系人發(fā)送蠕蟲的連接。

安裝一個半自動化的Facebook蠕蟲的代碼

如何盈利

沒有人僅為了證明自己而去攻擊我們的計算機-目標當然是金錢。

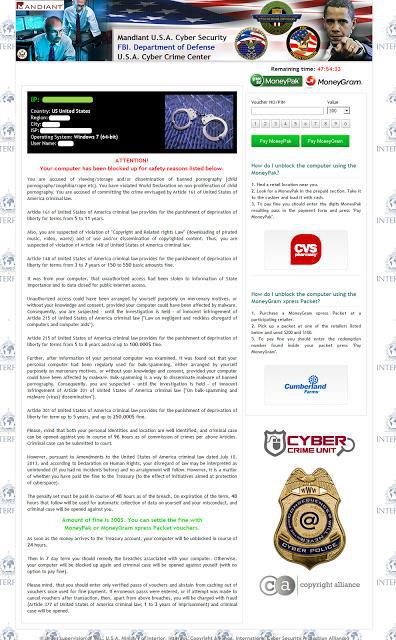

1. 網(wǎng)絡敲詐

使用木馬敲詐軟件就是最典型的從受害者手中非法牟利的手段。受害人只有支付了一定的金額,才可以正常的使用電腦。

當滲透進用戶的電腦后,木馬首先判斷被感染機器所在的國家,然后向受害者顯示一個禁用的屏幕,包含威脅和支付贖金的方法。消息所使用的語言和推薦的支付方式都是基于用戶所在的國家。

詐騙犯通常指控用戶瀏覽色情內(nèi)容或做過其他違法行為,然后威脅進行犯罪調(diào)查或公開丑聞。假設是基于用戶往往信以為真,不敢尋求法律的幫助。有些情況下,如果不盡快支付贖金,木馬敲詐軟件可能威脅去破壞磁盤上的內(nèi)容。

Trojan-Ransom.Win32.Foreign顯示給美國用戶的禁用屏幕

網(wǎng)絡罪犯提供多種支付選項,發(fā)送短信到一個付費號碼或使用支付系統(tǒng)進行轉(zhuǎn)賬。作為回報,用戶應該獲得一個解鎖的密碼,使木馬處于未激活的狀態(tài)。但實際上往往不會發(fā)生。為了避免惹官司上身,網(wǎng)絡罪犯更喜歡拿錢拍屁股走人,丟下受害人和一臺實際上已沒價值的計算機。

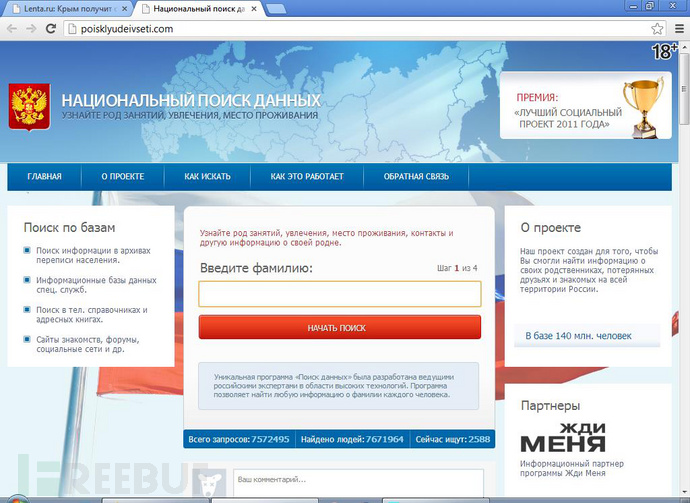

2. 出售用戶數(shù)據(jù)

另一種非法牟利的手段是搜集和出售用戶的私密數(shù)據(jù)。聯(lián)系人詳情和個人數(shù)據(jù)都是可以在黑市上兜售的,盡管金額數(shù)目不大。但是也是一個有利可圖的兼職,尤其是信息搜集并不需要任何惡意程序。往往受害者自己就提供了所需的信息-重要的是搭建看起來真實可靠的網(wǎng)站,提供填入數(shù)據(jù)的表單。

一個偽造的站點搜集訪問者的聯(lián)系人詳情和個人信息,然后登記到有償?shù)氖謾C服務

3. 盜取網(wǎng)銀

銀行木馬給攻擊者帶來更大的利益。這些程序使用遠程銀行系統(tǒng)從用戶的銀行賬戶竊取存款。此種類型的惡意程序會盜取用戶網(wǎng)銀的認證數(shù)據(jù)。但這是不夠的,因為幾乎所有的銀行和支付系統(tǒng)都需要多因素認證,例如短信驗證碼、USB Key等。這種情況下,木馬會等到用戶再次使用網(wǎng)銀,然后去更改支付內(nèi)容,把錢轉(zhuǎn)移到網(wǎng)絡罪犯指定的賬戶。也有其他繞過雙因素認證的方法:木馬可以截獲短信驗證碼和用戶密碼,或當USB key插入時,凍結系統(tǒng),讓用戶束手無策,同時網(wǎng)絡罪犯劫持操作,盜取存款。

4. 僵尸網(wǎng)絡

最后,另一個非法牟利的途徑是運行僵尸網(wǎng)絡。僵尸網(wǎng)絡中被感染的主機可以被用于各種賺錢的活動:挖比特幣、發(fā)送垃圾郵件、實施DDOS攻擊和發(fā)送搜索請求提高站點的排名等。

應對威脅

綜上所述,網(wǎng)絡威脅是多種多樣的,并無處不在的威脅著互聯(lián)網(wǎng)用戶-當閱讀郵件時,當在社交網(wǎng)絡中互動時,當瀏覽新聞時或網(wǎng)上沖浪時。當然也有很多方法抵御這些威脅,但可以總結為四條關鍵的建議:

-->經(jīng)常留意自己在互聯(lián)網(wǎng)上的操作:訪問什么站點,下載什么文件,在計算機上運行什么程序。

-->別信任來自陌生用戶和組織的消息,別點擊鏈接和別打開附件。

-->經(jīng)常更新常用軟件,尤其是跟瀏覽器協(xié)作的軟件。

-->安裝最新防護和保持反病毒數(shù)據(jù)庫是最新的。

以上建議看起來十分簡單,但感染用戶數(shù)量的持續(xù)增長清楚地表明了太多用戶不把安全當回事了,忽略以上的建議。我們希望我們對當前互聯(lián)網(wǎng)威脅的綜述能夠改善這種局面。