科技大牛專業詳解 蘋果iOS 史上最大漏洞

蘋果猝不及防地發布了 iOS 9.3.5,在升級說明中,有且只有一條:提供了重要的安全性更新,推薦所有用戶安裝。

沒想到,這次低調的升級卻牽出了 iOS 歷史上最大的漏洞。

先科普一下,iOS 的安全級別大致分為應用層、系統層和內核層(層級越高,權限越大)。而如果想要越獄一部 iPhone,實際上是拿到內核權限。這需要逐層突破層層守衛,所以越獄往往需要幾個漏洞層層配合才能實現。

早在蘋果發布此次安全性更新的前一天,以曝光大規模監視任務為己任的,多倫多蒙克全球事務學院的公民實驗室就發布了關于發現蘋果 0Day 漏洞的詳細研究報告,并將它們命名為“三叉戟”漏洞。這組漏洞究竟有多牛X呢?

- 這組漏洞全部是 0Day 漏洞。即在曝光之前,除了漏洞的發現者,沒有任何人知道這個漏洞的存在;

- 用戶只需要輕輕點擊黑客發來的的鏈接,手機就會被遠程越獄。黑客瞬間獲得手機的最高權限;

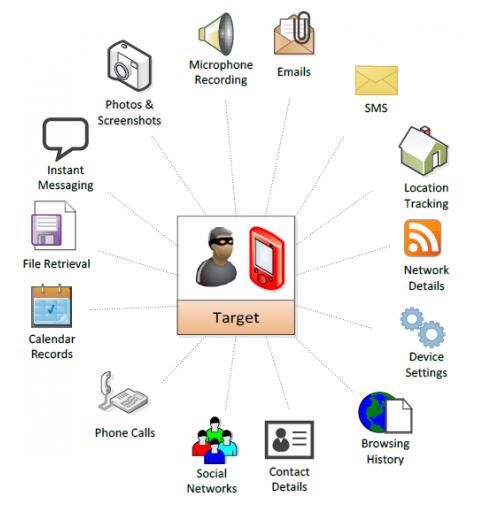

- 利用最高權限,黑客可以遠程對用戶的iPhone進行操作、控制,查看手機攝像頭、竊聽用戶談話和錄音、查看用戶的應用信息,可以說是為所欲為。

講真,利用一個鏈接,就可以徹底控制你的 iPhone,這種級別的 iOS 漏洞,一直是個江湖傳說。人們經常說起,但就是沒有人見過。

那么這組漏洞究竟為神馬被曝光出來呢?故事的起因是這樣的:

最初給公民實驗室提供線索的是阿拉伯人權斗士曼蘇爾。8月10日與11日,曼蘇爾收到了兩條聲稱含有囚犯在阿聯酋監獄中遭到折磨的 “秘密”,點擊文中鏈接即可查看。曼蘇爾覺得此事蹊蹺,把線索提供給了公民實驗室,公民實驗室從鏈接順藤摸瓜,挖出了“幕后黑手”NSO Group。

據江湖傳言,一直盯著iOS系統的黑客們似乎知道有這種漏洞的存在,但在Lookout 與公民實驗室發布研究報告之前,從未有人親眼見過這個漏洞的存在。世界著名漏洞軍火商 Zerodium 也曾花100w刀成功收購過類似的漏洞,但不知道是否與此次報告中的漏洞有關。

雷鋒網在第一時間采訪到了國內頂級 iOS 越獄團隊盤古的核心成員 DM557(陳曉波),他們也是目前全球唯一(公開表示)擁有越獄iOS 10 Beta 的團隊。

DM557 為我們還原了這種“遠程越獄”的全過程:

- 攻擊者首先通過 SMS 短信把一個鏈接發送給目標任務,當目標任務點擊鏈接之后,會訪問攻擊者的一個網站。

- 攻擊者的網站上會放置一個針對 Mobile Safari 的攻擊程序,這個程序中,包含了MobileSafari Javascript 引擎的一個 0day 漏洞。

- 攻擊程序被執行之后,攻擊者會通過瀏覽器獲得手機的執行權限。此時攻擊者的權限還只是被囚禁在沙盒之內。

- 接下來,攻擊者通過兩個內核漏洞(一個內核信息泄露漏洞+一個內核代碼執行漏洞)獲得內核執行權限。

- 獲得內核執行權限后,攻擊者就完成了手機越獄。這時他會關閉一些iOS的安全保護機制,比如開啟rootfs的讀寫,關閉代碼簽名等等。

- 完成攻擊之后,入侵者就成為了手機的“主人”,可以實現對手機通信、流量的全面監聽。

另外,作為越獄大神,DM557 也沒有吝惜對這種越獄的贊賞之情。:

這個 JavaScript 漏洞是可以在系統開機的時候攻擊iOS系統。也就是說系統重啟的時候,還會走一遍攻擊流程,這有點類似之前的“完美越獄”。

雷鋒網(搜索“雷鋒網”公眾號關注)也采訪到了專注 iOS 安全研究的 360 涅槃團隊負責人高雪峰,他告訴雷鋒網,

在 iOS 的早期,遠程越獄是曾經實現過的,但是上一次有黑客團隊實現對 iOS 的遠程越獄,還是 iOS 4.3.3時代。 黑客 comex 發布的遠程越獄工具,在Safari瀏覽器訪問http://www.jailbreakme.com 即可越獄。(感興趣的童鞋可以戳進去懷舊一下,如果你真的還在用 iOS 4.3.3,也可以嘗試一下越獄。。。)

iOS 4.3.3,已經是2011年的往事了。高雪峰強調:

iOS 在每一次大版本的升級中,幾乎都會加入一個非常有力的安全防護機制,如今五年過去,遠程越獄 iOS 的難度成幾何數級增長,尤其是 iOS 7 之后,這種級別的漏洞幾乎絕跡,所以遠程越獄的難度根本不能同日而語。

意大利小子 luca 曾經放出過一段視頻,是通過safari越獄 iOS 9.3.2,但是在市面上是沒有的。

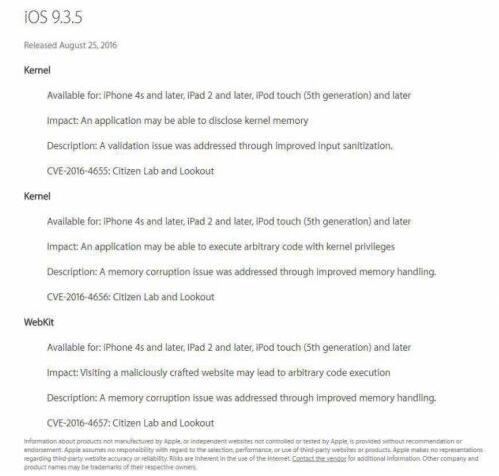

【CVE-2016-4655 CVE-2016-4656 CVE-2016-4657 分別為webkit漏洞,用戶點擊漏洞觸發;內核信息泄露漏洞;內核內存損壞漏洞,相結合達到突破iOS系統權限/圖片由 360 涅槃團隊提供】

盤古團隊大牛 DM557 說:

這三個 0Day 漏洞的質量極高,在這件事被曝光出來以前,遠程越獄攻擊最新的 iOS 系統就是一個傳說。我不覺得這是個遠程越獄攻擊這么簡單了,這就是一個針對最新 iOS 手機的遠程 APT 攻擊了。(APT:高級持續性威脅,一般是國家間或國際公司間為了特定目標而持續攻擊的頂級黑客組織所為。)

其實,就在這個漏洞曝光前,盤古團隊也發布了針對移動設備 APT 的檢測工具,感興趣的童鞋可以戳 http://pwnzen.com/apt.html

高雪峰還提到了一個有趣的背景,在今年8月美國舉行的黑客頂級會議 BlackHat 上,蘋果的安全研究員剛剛提出對提交 iOS 漏洞的獎勵機制,一個 iOS 漏洞最高可以獲得20萬美金的獎勵。

但是對于這種遠程漏洞,蘋果并沒有獎勵計劃。原因是這種漏洞破壞力太大,用在黑產之中,可以獲得難以想象的巨大利益,所以蘋果根本沒有奢望有人會把這樣的漏洞提交給自己。

總結來說,在 iOS 的世界里,已經存在了一種兇狠的“瘟疫”,可以分分鐘讓你的 iPhone 天塌地陷。然而,幸虧我們已經擁有了抵擋這種“瘟疫”的疫苗。這就是 iOS 9.3.5。只要輕輕點擊升級系統,就可以從這片恐怖的危機海洋中上岸。

然而,誰又能知道,是否還有和“三叉戟”一樣兇殘的漏洞正在地下涌動,在人們猝不及防的時候,再次席卷世界呢?