絕對不應錯過的五大開源安全工具

無論你要防止源代碼中的信息泄露,還是要尋找惡意文件、阻止惡意進程、保證端點安全,這幾個好用的開源工具都能助你一臂之力。

開源是開發領域的一項壯舉。今天,很大一部分的企業或個人都依賴開源軟件。但即使開源軟件廣泛應用于網絡、操作系統、和虛擬機,企業安全平臺仍然傾向于專用軟件并受供應商的私有開發工具的約束。幸運的是,這種傳統正在改變。

如果你沒有試過用開源軟件滿足安全需求,意味著你錯過了越來越多的免費工具,它們完全可以保護你的網絡、主機和數據。而更加重要的是,這些工具中很多都來自活躍的項目,而且來源名頭不小、完全可信,最前沿的云安全公司和核心運營商都參與其中。很多工具已經在可以設想的最大、最難的環境中測試過了。

開源始終是安全專家們的工具源泉(比如大名鼎鼎的開源滲透測試框架Metasploit)。然而,信息安全并不僅僅是研究人員、調查人員和分析師的專屬領域,下列五個開源的安全工具也不僅僅為這些人服務。IT管理員和軟件開發者同樣大有可為,這五個工具可以讓他們大展拳腳。

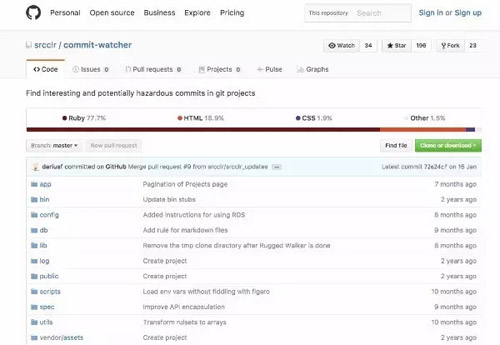

一、Commit Watcher:檢索代碼中的秘密信息

開源庫本身不應該保有用戶的秘密,但粗心的開發者可能在代碼里誤留了機密信息。我們都讀過有關Amazon網絡服務密鑰、硬編碼的密碼或API標識的泄露報告,起因往往就是開發者誤把這些機密上傳到了GitHub等代碼存儲庫。

為了解決這一問題,SourceClear開發了Commit Watcher,這個免費的開源工具可以在公共和私人Git存儲庫離查找潛在危險失誤。開發人員和管理員都可以使用Commit Watcher監控自己的項目以防止憑證的意外泄露,或是監控公共項目以分辨后者是否存有問題。例如,當一個公共項目進行“修復XSS攻擊”的更新時,Commit Watcher將通知開發人員,從而獲取該更新依賴的新版本。

Commit Watcher會定期提交項目動態,并查找任何與項目規則所定義的關鍵字和短語匹配的內容。規則為文件名、代碼、評論、作者的名字的正則表達式。Commit Watcher預存了幾十個配置規則,用以尋找AWS憑證、Salesforce憑據、SSH密鑰、API標識和數據庫轉儲文件。

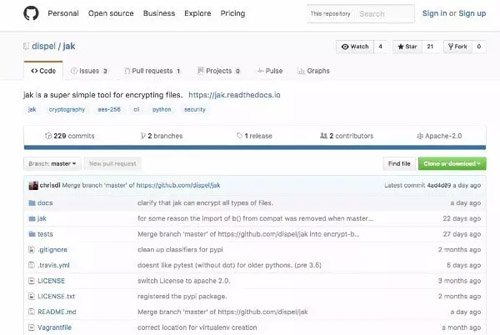

二、Jak:在Git上加密

這是防止源代碼中信息泄露的“開發者必讀”。開發者應該將密鑰保存在一個配置文件里,然后將配置文件添加到.gitignore以避免被列入代碼庫。支付環境、郵箱和虛擬機等環境的密鑰,你應當親手放置到應用程序服務器里,保持和源代碼的獨立管理。當密鑰需要共享時,這可以避免問題。

然而,這就導致了一種常現情形:團隊的一名成員從代碼庫下載源代碼,并通過帶外途徑獲取密鑰,密鑰獲取方式往往是明文電子郵件、聊天消息、u盤、便利貼,雖然快捷但是很不安全。為了讓密鑰獲取變得既快捷又安全,是否有一種方法能將這些密鑰和源代碼一同存儲在數據庫中呢?

Python項目Jak專門解決這個問題,它可以幫助開發人員將敏感文件的加密版本提交到Git。與傳統的.gitignore解決法不同,開發者將敏感信息保存在jakfile里,提交的時候Jak可以確保只有加密版本會被上傳到庫中。Jak將盡職盡責進行文件的加密和解密,并且自動生成并更新加密密鑰。一切都是在指令行處理,因此開發人員不需要在提交前加密或下載后解密的時候切換界面。

Jak用于實際開發也許為時過早,但它是一個開發人員應該熟悉的工具。安全新秀Dispel已經內部使用了該工具將其作為項目管家,這可能會減少開發者對Jak的潛在壽命的擔憂。

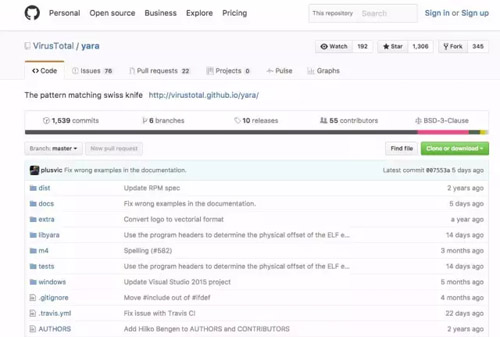

三、Yara:使用格式匹配來發現問題

Yara是VirusTotal的維克多·曼努埃爾·阿爾瓦雷斯領銜開發的開源項目,深受惡意軟件研究人員青睞。Yara可以識別和分類惡意文件樣本,“模式匹配百寶箱”比直接對惡意軟件分類強大得多。它也可以成為事件反應和取證調查的一部分。你需要用文本字符串、十六進制值數或通用描述創建規則,Yara則遍歷可疑的目錄和文件來尋找匹配的目標。雖然掃描文件是最常見的用法,Yara還可以使用規則來檢查運行的進程。

通過Yara的文件分析,卡巴斯基實驗室、AlienVault的研究人員能夠把索尼的入侵者和去年在亞洲發生的其他襲擊聯系起來。

常見的攻擊方式是:騙子用假文件替換系統文件,建立進入機器的后門。檢測系統文件是否完整方法之一是看MD5和SHA-1哈希值。另一種方法是針對多個字符串或系統文件中的值通過建立Yara規則,并定期掃描這些文件。如果掃描不匹配,文件顯然已經被替換了,是時候進行調查了。如果攻擊者已經將指令界面的副本上傳到未知位置,Yara可以找到這些副本。

除了預設規則和自定規則,Yara可以使用開源殺毒工具ClamAV的病毒庫和規則庫,可以從保持更新的社區YaraRules庫獲取規則。比如,YaraRules庫中包含有用來檢測已知包或反惡意進程的預設規則。此外,你也可以將VirusTotal私有API連接到VirusTotal惡意軟件庫,從而可以掃描到已被上傳到VirusTotal惡意軟件庫中的文件。Yara不需要從指令行界面運行;它有一個Python庫,從而可以集成到Python腳本上。

Yara能夠發現未許可的文件變更,也能檢測已記錄的格式(社保號碼、管理證書等)是否出現在未授權的地方(如即將送出的電子郵件的附件),因此,Yara可謂功能強大、前景廣闊。基于特征碼的檢測方法仍然具有局限,所以你不能僅僅依靠Yara尋找惡意文件。但是考慮到它的靈活性,你絕對不該錯過Yara。

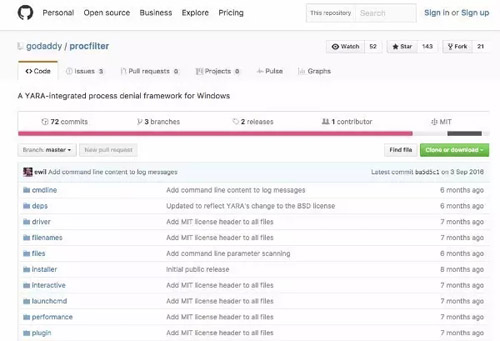

四、ProcFilter:使用格式匹配來解決問題

Yara對于想要分析已感染文件的取證調查人員和事件反應人員來說用途很大。然而,利用Yara積極抵御已知的威脅并不理想。GoDaddy的開源項目ProcFilter則專為解決Windows環境下的這一問題而生。ProcFilter允許您應用Yara規則來運行進程,并基于匹配阻止、記錄可執行文件,對受影響文件進行隔離。

ProcFilter作為Windows服務運行,并集成了微軟的Windows事件跟蹤機制(ETW)的API,所以它可以直接在Windows事件日志里記錄其活動。集成也意味著ProcFilter可以用模塊創建規則、日志、或檢驗值,并在匹配到目標時采取相應行動。ProcFilter可以配置為每當進程創建、終止或每當載入圖像時,就掃描文件和內存。

ProcFilter并非為了取代防毒方案而生,而是幫助你應對特定的已知威脅。比如,網絡釣魚攻擊了一個同行時,如果受襲團隊分享了該攻擊的Yara標志,別人就可以避免重蹈覆轍,你可以使用ProcFilter找到郵箱中含有匹配信息的郵件,并阻止這些消息傳播。而如果你想留意危險Word、Excel、PPT或Adobe文件的話,ProcFilter也可以掃描和記錄這些程序產生的所有子流程。

五、OSquery:查詢系統狀態的端點

想象一下,定位惡意進程、流氓插件或WindowsMacOS和Linux端的軟件漏洞,有沒有可能僅僅寫個SQL查詢指令就能實現。這就是OSquery的初衷,這個開源工具由Facebook工程師發明,它被用來將操作系統信息收集到關聯數據庫中,包括運行中的進程、已加載的內核模塊、打開網絡連接、瀏覽器插件、硬件活動、文件哈希表等,都在收集之列。而實現這些根本用不上復雜的代碼,一個SQL查詢指令,就是你獲取安全信息所需的全部操作。

例如,下列查詢指令會發現監聽網絡端口的所有進程:

- SELECT DISTINCT process.name, listening.port, listening.address, process.pid FROM processes AS process JOIN listening_ports AS listening ON process.pid = listening.pid;

這個查詢指令會發現在地址解析協議(ARP)緩存里的異常,從而保護IP地址信息和及已分確認的以太網物理地址:

- SELECT address, mac, COUNT (mac)AS mac_count FROM arp_cache GROUP BY mac HAVING COUNT(mac)>1;

這比用Python實現簡單多了。OSquery用簡單而優雅的方式解決了重要的問題(并榮獲我們頒布的年度技術大獎)。你需要的組件包括OSqueryi交互式界面、可以和PowerShell并行的內部界面,以及負責低層級主機管理和制定查詢計劃的后臺程序OSqueryd。

IT管理員有很多拒絕使用開源的安全工具的原因。人們會擔心技術是否成熟、能否獲得配套的支持,然而,更關鍵的問題是信任。企業不愿依賴完全陌生的開發人員的成果來保護自己的財產。

本文所列的開源安全項目都由可靠的團隊所研發,完全值得你擁有。每個工具都解決了一個實際安全問題,而且過程和結果清潔綠色。僅需一個嘗試,你工作的方式和工作環境的安全將大不相同。

【本文是51CTO專欄作者“”李少鵬“”的原創文章,轉載請通過安全牛(微信公眾號id:gooann-sectv)獲取授權】