黑客再發起“假充值”攻擊,這次他們想要的是EOS

近日,又出現了一種新型攻擊手法,慢霧安全團隊已經確認真實攻擊發生,并對此發布預警表示,如果數字貨幣交易所、錢包等平臺在進行“EOS 充值交易確認是否成功”的判斷存在缺陷,可能導致嚴重的“假充值”,攻擊者可以在未損失任何EOS的前提下成功向這些平臺充值EOS,而且這些 EOS可以進行正常交易。

這次的EOS假充值攻擊和之前出現過的USDT、以太坊代幣假充值類似,更多責任應該屬于平臺方。由于這是一種新型攻擊手法,且攻擊已經在發生,相關平臺方應盡快自查,若對自己的充值校驗沒有十足把握,應盡快暫停EOS充提。

黑客攻擊手法:只有想不到,沒有做不到

從2018年開始,黑客就頻繁出沒區塊鏈及加密貨幣領域盜幣,其中一般都持有價值數億美元加密貨幣錢包的交易所就成了被黑客盯死不放的目標。據相關人士統計,2018年交易所被盜的加密貨幣數量比17年增加了13倍,每天都有270萬美元的加密資產被盜,相當于每分鐘就有1860美元被盜。

這么多的攻擊,交易所怎么就不防呢?其實更大的原因或許是它們壓根就防不住。圈內人都知道,加密貨幣市場是迅速發展起來的,交易所乃至許多涉及其它加密貨幣相關業務的團隊都沒有時間或資源來構建能高效即時的安全解決方案,而且交易所通常是科技公司,而不是網絡安全公司,他們的安全意識往往低于他們必須保護的資產級別。

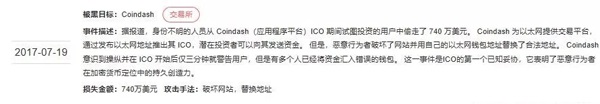

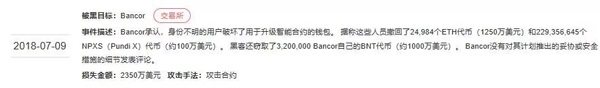

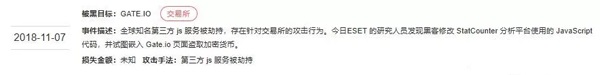

另一方面,隨著加密貨幣市場的擴大,黑客們盜取加密貨幣的經驗越來越豐富,攻擊手法也在不斷演變且愈發復雜,根據慢霧區近日上線“被黑檔案庫”中匯總的過去報道的發生過的各類攻擊信息顯示,黑客攻擊下交易所的損失金額達到了$ 2,674,885,099.52,主要有24件被報道的交易所被盜事件。

具體則有釣魚攻擊、合約攻擊、服務器攻擊、網站系統攻擊、替換網站地址、盜取交易所錢包等多種攻擊手法。

此外,據了解,黑客們去年還部署了社會工程學等先進攻擊手法,盜取他人身份后,偽裝成其他人竊取投資人的加密資產,2018年6月底開始持續到現在的“假充值”攻擊也是其中一種新型攻擊手法,最開始是有交易所出現USDT“假充值”漏洞,隨后是以太坊代幣也出現了類似的問題,雖然火幣、OKEx、幣安等多家交易所在經過安全排查后都稱不存在相關“假充值”漏洞,但多幣種輪流出現同樣的攻擊方式,足以說明加密貨幣交易所的安全缺陷。

面對黑客攻擊,交易所如何防守?

實際上,面對黑客花樣百出的攻擊,交易所其實是防不勝防的。“上有政策,下有對策”這個規律在交易所和黑客之間同樣適用,交易所防得再嚴密,黑客也總能找到地方鉆空子,畢竟以安全著稱的美聯儲銀行也曾被朝鮮黑客盜走過8100萬美元。

只是目前加密貨幣行業中大多數交易所的安全性實在太差,做不了強悍的安全防護,自己能力范圍內的安全保障總該做好。從之前因黑客攻擊破產的門頭溝交易所、Youbit交易所等事例來看,對交易所來說,安全有時真的是能夠決定生死的關鍵。

這次“假充值”漏洞也是一樣,雖然直接受害人是交易所,目前尚未對普通投資者造成直接損失。但攻擊者通過這種方式獲得大量幣后,肯定不會冒著被平臺發現后凍結賬戶的風險屯著等升值,好的方法就是在被發現前,盡快用掉。如此一來,無論是砸盤變現還是通過交易轉換成其它幣種,都會對幣價造成影響。

截至發稿前,OKEx和火幣都已對EOS“假充值”攻擊做出了回應表示,對所有上賬信息細節均會做嚴格確認,不會受此漏洞影響。降維安全實驗室則發現了某知名區塊鏈數字貨幣錢包應用的轉賬通知機制存在缺陷,會將EOS“假充值”攻擊生成的虛假轉賬交易以通知方式推送給錢包用戶,如果此缺陷被攻擊者利用來進行垃圾廣告推廣、詐騙等活動,那么會給錢包用戶造成很大困擾和風險。

總之,交易所安全無小事,注重安全技術與系統的升級、多多進行風險排查、及時采取應對措施總是好的。