公章鑒別技術漫談-從“竇娥冤”說起

最近騰訊公司法務部對老干媽一紙訴狀,沒想到卻給公關部找了個大活兒,圍觀群眾瓜吃得異常開心,見證了“憨憨企鵝”、“食堂吃十年老干媽”、“逗鵝冤”的還有各種的表情包。

圖1 表情包

這件事是怎么發生的呢?起因是騰訊在多次催收廣告費無果的情況下,向南山法院起訴老干媽沒有履行合同支付相應的廣告費,請求法院查封凍結老干媽名下價值1624.06萬元的財產。而老干媽表示很懵,因為他們根本沒有授權任何人和騰訊簽訂推廣協議,于是老干媽向公安機關報了案,公安機關在6月20日立案。

隨后7月1日,貴陽公安雙龍分局官微號通報:近日,有不法人員偽造老干媽公司印章,冒充該公司市場經營部經理與騰訊簽訂合作協議,目前3人因涉嫌犯罪已被刑事拘留,案件正在進一步辦理中。

也就是說騰訊被假章騙了,白白給人做了一年的廣告推廣。吃瓜歸吃瓜,可作為信息安全的相關人士,我們有什么辦法應對這種騙局呢?

電子簽名(簽章)

我們生活中很多的合同書等都是手寫簽字形式生效,但是隨著電子商務、電子政務的快速發展,對電子簽名(簽章)的需求也是呼之欲出。

1.立法保障

自2005年4月1日《中華人民共和國電子簽名法》(以下簡稱《簽名法》)正式生效之后,電子簽名與傳統的手寫簽名具有同等的法律效力。根據《簽名法》的定義,電子簽名是指數據電文中以電子形式所含、所附用于識別簽名人身份并表明簽名人認可其中內容的數據。[1]

電子簽章和電子簽名類似,是電子簽名的一種表現形式。它本質上是利用圖像處理技術將電子簽名操作轉化為與紙質文件蓋章操作相同的可視效果,同時利用電子簽名技術保障電子信息的真實性、完整性和簽名人的不可否認性。

也就是說,電子簽章實際上本身不是一項“簽章”,而是一種數學運算方式。電子簽章的防偽,本質上就是電子簽名的防偽。而電子簽名鑒偽的核心手段是數字簽名。

2.原理

數字簽名的文件的完整性是很容易驗證的(不需要騎縫章,騎縫簽名,也不需要筆跡專家),而且數字簽名具有不可抵賴性(不可否認性)。[2]

簡單地說,所謂數字簽名就是附加在數據單元上的一些數據,或是對數據單元所作的密碼變換。這種數據或變換允許數據單元的接收者用以確認數據單元的來源和數據單元的完整性并保護數據,防止被人(例如接收者)進行偽造。它是對電子形式的消息進行簽名的一種方法,一個簽名消息能在一個通信網絡中傳輸。基于公鑰密碼體制和私鑰密碼體制都可以獲得數字簽名,主要是基于公鑰密碼體制的數字簽名。包括普通數字簽名和特殊數字簽名。

普通數字簽名算法有RSA、ElGamal、Fiat-Shamir、Guillou- Quisquarter、Schnorr、Ong-Schnorr-Shamir數字簽名算法、Des/DSA,橢圓曲線數字簽名算法和有限自動機數字簽名算法等。

特殊數字簽名有盲簽名、代理簽名、群簽名、不可否認簽名、公平盲簽名、門限簽名、具有消息恢復功能的簽名等,它與具體應用環境密切相關。

顯然,數字簽名的應用涉及到法律問題,美國聯邦政府基于有限域上的離散對數問題制定了自己的數字簽名標準(DSS)。[2]

3.特點

每個人都有一對“鑰匙”(數字身份),其中一個只有她/他本人知道(密鑰),另一個公開的(公鑰)。簽名的時候用密鑰,驗證簽名的時候用公鑰。又因為任何人都可以落款聲稱她/他就是你,因此公鑰必須向接受者信任的人(身份認證機構)來注冊。注冊后身份認證機構給你發一個數字證書。對文件簽名后,你把此數字證書連同文件及簽名一起發給接受者,接受者向身份認證機構求證是否真地是用你的密鑰簽發的文件。

在通訊中使用數字簽名一般具有以下特點:[3]

① 鑒權

公鑰加密系統允許任何人在發送信息時使用私鑰進行加密,接收信息時使用公鑰解密。當然,接收者不可能百分之百確信發送者的真實身份,而只能在密碼系統未被破譯的情況下才有理由確信。

鑒權的重要性在財務數據上表現得尤為突出。舉個例子,假設一家銀行將指令由它的分行傳輸到它的中央管理系統,指令的格式是(a,b),其中a是賬戶的賬號,而b是賬戶的現有金額。這時一位遠程客戶可以先存入100元,觀察傳輸的結果,然后接二連三的發送格式為(a,b)的指令。這種方法被稱作重放攻擊。

② 完整性

傳輸數據的雙方都總希望確認消息未在傳輸的過程中被修改。加密使得第三方想要讀取數據十分困難,然而第三方仍然能采取可行的方法在傳輸的過程中修改數據。一個通俗的例子就是同形攻擊:回想一下,還是上面的那家銀行從它的分行向它的中央管理系統發送格式為(a,b)的指令,其中a是賬號,而b是賬戶中的金額。一個遠程客戶可以先存100元,然后攔截傳輸結果,再傳輸(a,b),這樣他就立刻變成百萬富翁了。

③ 不可抵賴

在密文背景下,抵賴這個詞指的是不承認與消息有關的舉動(即聲稱消息來自第三方)。消息的接收方可以通過數字簽名來防止所有后續的抵賴行為,通過出示簽名以證明信息的來源。

4.簽名過程

發送報文時,發送方用一個哈希函數從報文文本中生成報文摘要,然后用發送方的私鑰對這個摘要進行加密,這個加密后的摘要將作為報文的數字簽名和報文一起發送給接收方。接收方首先用與發送方一樣的哈希函數從接收到的原始報文中計算出報文摘要,接著再用公鑰來對報文附加的數字簽名進行解密。如果這兩個摘要相同、那么接收方就能確認該數字簽名是發送方的。[4]

圖2 數字簽名過程

實體公章

這時候李國慶又要說了,看,公章有用吧。

首先,印章的規格是有國家標準的,不同類型企業機構都不相同。規格都不對,必然就是假章了。另外具有法律效力的印章一定是公安與工商雙重備案的,可以根據備案材料核查真實性。

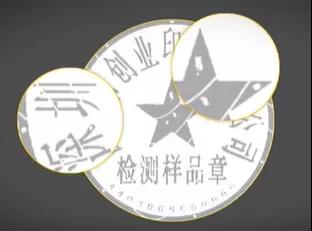

第二,章面防偽處理。包括在章面隨機刻一些裂口作為防偽紋,使用專用的防偽字體,將特定的紋路刻在章面,添加防偽編碼。

圖3 章面防偽紋

第三,印泥防偽。主要有熱敏防偽、紫外熒光防偽、紅外防偽和離子遷移譜(IMS)防偽。

其中最后一項是印章防偽方面應用的比較新的技術。離子遷移譜技術可對特定物質分子結構快速識別,配合使用分子特征可編碼的隱形標記物質以達到對目標物品、人員進行隱形標記和迅速識別、有效跟蹤的目的。

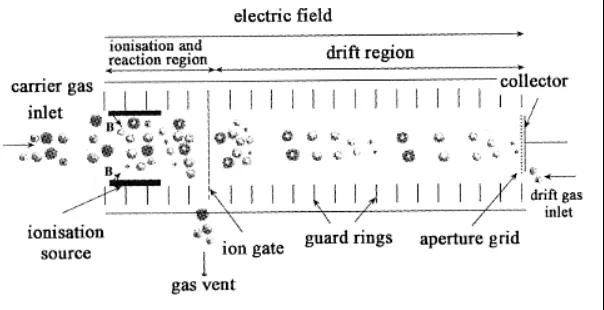

① IMS技術原理簡介[5]

IMS系統的核心部分是遷移管,遷移管分為電離區和遷移區兩部分,中間以離子門分隔開。被測樣品被加熱氣化后,由載氣帶入電離區,載氣分子和樣品分子在離子源放射性Ni的作用下發生一系列的電離反應和離子-分子反應,形成各種產物離子。在電場的作用下,這些產物離子通過周期性開啟的離子門進入遷移區。一方面從電場獲得能量作定向漂移, 另一方面與逆向流動的中性遷移氣體分子不斷碰撞而損失能量,由于這些產物離子的質量、 所帶電荷、碰撞截面和空間構型各不相同, 故在電場中各自遷移速率不同,使得不同的離子到達探測器上的時間不同而得到分離。

圖4 IMS原理示意圖

② IMS檢測系統構成[6]

基于IMS(離子遷移譜)技術的檢測系統主要由三部分組成:

(a)探測器:采用高分辨率的IMS技術,靈敏度高,目前有便攜式、閘機式等形態,能夠適應多種應用場景。

(b)隱形標記物質:具有獨特的分子機構,不易被察覺,能夠被識別及檢測;該物質為人為構造,可以構造出多種物質。

(c)隱形標記物質沾染/釋放裝置:根據不同的應用場景,能夠將隱形標記物質與帶檢測的物體結合。

③ IMS與公章防偽的結合

將氣味分子融入印泥或者打印機油墨中,限制氣味分子的隨意揮發,在需要鑒偽時,通過加熱、摩擦加速氣味分子的揮發,鑒定油墨中的氣味分子,如果存在氣味分子,則為真,反之為假。

結束語

這事兒出了之后,很多在騰訊公司的官博底下留言:“企鵝呀,你可長點心吧!”。說得不錯,如果騰訊從上文學了幾招兒,也許就不是“憨憨企鵝”咯。

參考文獻:

[1] 中華人民共和國電子簽名法. 2004

[2]劉建華主編;孫韓林副主編.物聯網安全:中國鐵道出版社,2013.09

[3]洪杰文,歸偉夏.新媒體技術:西南師范大學出版社,2016.06

[4]何明,湯偉,賴俊,張婷婷等.大學計算機基礎:東南大學出版社,2015.08

[5]埃森門, 卡爾帕什, 郭成海, et al. 離子遷移譜[M]. 國防工業出版社, 2010.

[6]許峰, 王海龍, 關亞風. 離子遷移譜研究進展[J]. 化學進展, 2005, 017(003):514-522.