物聯網安全發展趨勢

物聯網(IoT)市場發展迅速,終端數量劇增,安全隱患大,物聯網產業鏈中安全環節占比低。物聯網業務深入多個行業,全方位影響人民生活,相應的安全問題也將帶來嚴重威脅,甚至包括生命和財產安全。本期我們將分享近期物聯網安全相關的兩條分立的趨勢信息,分別是關于物聯網安全威脅評估和依靠政策保障設備安全的啟示。

物聯網安全的防御方向與技術要求指南指出了應對物聯網威脅的評估方法,并強調保護物聯網安全需要在產品全生命周期內,特別是在安全開發和硬件設計方面盡職盡責,同時對系統組件執行彈性測試和分析。隨著物聯網規模日益擴張,物聯網安全威脅日益加劇,如何評估物聯網安全成為當下的研究熱點。

如何評估更復雜的物聯網威脅

隨著連接我們和世界的設備和技術不斷發展,網絡罪犯正在發展其方法,以攻擊和危害物聯網(IoT)的關鍵系統。構建能夠經受住時間考驗的IoT產品,需要始終如一地在軟件開發生命周期和供應鏈中內置安全控制。整個供應鏈中的任何重大安全漏洞都可能帶來巨大風險。保護IoT需要在整個產品生命周期,特別是安全開發和安全硬件設計方面盡職盡責,同時對系統組件執行彈性測試和分析,以檢測在生產之前運行時可能出現的問題。

第一個挑戰是物聯網擁有多樣化的供應鏈和龐大的攻擊面。了解IoT生態系統和所有各種接口需要了解各種風險,以及所呈現的接口在遭到破壞時如何影響整個系統。對于安全團隊來說,通過緊密集成的技術堆棧簡化復雜體系結構安全任務的實現非常重要,以便幫助開發團隊在解決其設計中的其他安全漏洞之前建立安全基礎。在開發早期對硬件、軟件和基礎結構執行體系結構分析和威脅建模,以確定安全控制薄弱并可能導致安全漏洞或設計缺陷,盡早將安全覆蓋納入開發實踐對于保持安全第一,而不是落后于以后的周期或版本。

物聯網的另一個具有挑戰性的方面是評估所需的廣泛而深厚的技能集。所需的技能包括了解硬件內部、電氣工程、軟件開發專業知識和自定義網絡協議等等。有效的評估應成功識別整個IoT體系結構中的弱點,包括軟件、API、Web 和移動組件。IoT審查應包括源代碼審查、軟件和硬件測試、取證分析和逆向工程。

組織還需要深入了解其系統在遇到故障時的行為。混沌和恢復能力測試可確保在軟件和基礎架構中內置自修復功能,以便攻擊不會對系統產生級聯影響。如果安全關鍵服務以導致傳染到其他組件的方式失敗,則通常只能在完全部署的端到端堆棧中識別。

目前很多研究開始依靠物聯網政策保障設備安全,從家用無線路由器舉例,表述了物聯網安全面對的問題特點,并提出了一種解決思路:通過政策與標準的制定,使物聯網產品與設備符合規范,便于管理。建立和協調跨境安全標準是邁向更安全的物聯網生態系統的重要一步。用相同的渠道將安全性推回供應鏈。

通過物聯網供應鏈實現級聯安全

在大多數家庭網絡和許多工業網絡的核心,是“卑微的”無線路由器。也正因與此,其安全性是一項突出的問題,但是研究人員在過去15年中在路由器安全方面幾乎沒有取得什么進展[1],重大安全漏洞不斷被發現。家庭 Wi-Fi路由器中的嚴重漏洞可能會為攻擊者打開訪問本地網絡和其他連接系統的大門。

路由器就是物聯網安全面臨的挑戰的一個示例,其問題特點是:依賴性擴大、安全實踐不良,以及全球制造商無法覆蓋單一司法管轄區。

在一份論文中[2],作者提出利用供應鏈作為解決方案的一部分。向美國消費者銷售產品通常要求IoT制造商通過美國子公司或更常見的是國內分銷商(如百思買或亞馬遜)進行銷售。聯邦貿易委員會可以向該分銷商施加監管壓力,要求只銷售符合美國網絡安全機構開發的安全框架要求的產品。這將給制造商帶來壓力,使其產品符合此安全框架中規定的標準,包括向組件供應商和原始設備制造商施加壓力,以確保他們提供符合公認安全框架的部件。

公司要求制定可測試的物聯網標準,以幫助他們準確、一致地傳達他們銷售給客戶的產品的安全性。分銷商Target已經擁有了內部流程,以確保其貨架上的所有產品都符合相關的安全和質量標準。像最近的NIST內部報告8259這樣的示例是這一框架的很好選擇,使聯邦貿易委員會無法認可或頒布自己的標準。其他例子,如日本政府的物聯網安全框架,表明對這個問題的關注,但目前過于抽象,無法執行制造和設計過程。

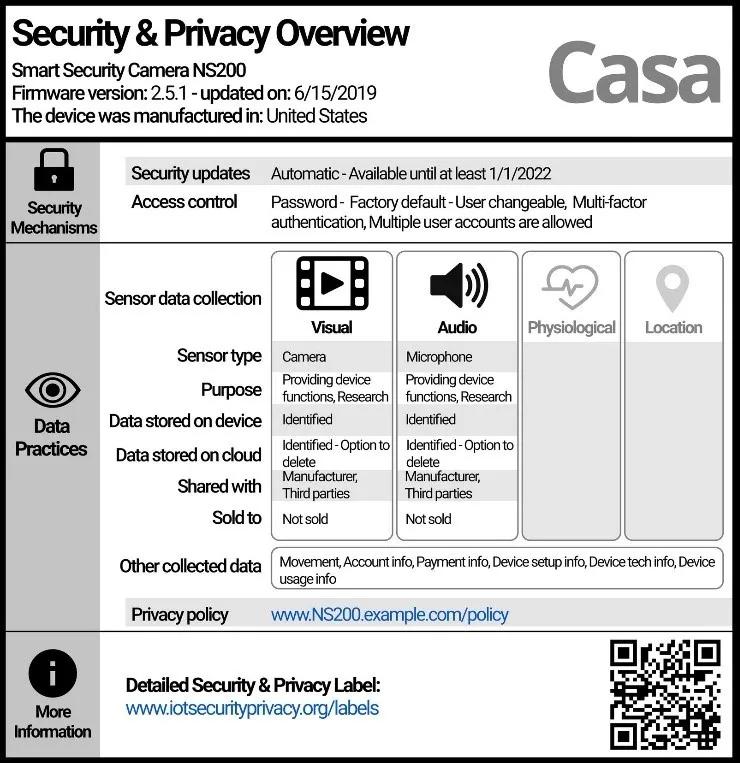

此外,國家標簽計劃將幫助分銷商識別合規產品,并為消費者向制造商施壓提供途徑。最近的一項調查發現,87%的消費者認為制造商有責任保護他們的物聯網產品。標簽方案將為這種市場提供另一條途徑。Cyberspace Solarium委員會建議建立國家網絡安全認證和標簽管理局,這將有助于集中有關良好安全做法的市場信息,并為用戶提供可訪問的評級。上個月,卡內基梅隆大學的CyLab展示了一個原型物聯網安全標簽方案,基于幾年的工作,旨在將關鍵安全措施濃縮成一組簡潔的單詞和圖像。如圖1所示。

圖1 物聯網安全標簽方案示例

這些政策工具不僅限于美國。今年早些時候,新加坡公布了自己的Wi-Fi路由器和智能家居產品標簽計劃[3],這是一個令人鼓舞的跡象,表明這可能是將安全較差的物聯網設備從全球市場中去除的可行方法。英國《業務守則》提供了類似的機會[4],讓零售商和分銷商對其銷售的產品負責,為物聯網制造商和服務提供商提供了13項安全準則。在2019年進行公眾咨詢后,英國政府探索了強制性的安全標簽計劃,并徹底禁止銷售不符合前三大準則的產品:無默認密碼、實施漏洞披露政策以及定期軟件更新,并基于終止使用政策。歐洲電信標準協會(ETSI)去年以英國的工作為研究點,推出了消費者物聯網安全標準,而歐盟網絡安全機構則發布了其"良好做法"報告,概述了物聯網的基準安全建議。澳大利亞物聯網聯盟提出的一項名為"信任標記"的獨立認證計劃[5],也是一種成熟的安全標簽方案模板。

參考文獻

[1]https://securityledger.com/2019/08/huge-survey-of-firmware-finds-no-security-gains-in-15-years/

[2]https://www.atlanticcouncil.org/in-depth-research-reports/report/the-reverse-cascade-enforcing-security-on-the-global-iot-supply-chain/

[3] https://www.straitstimes.com/singapore/cyber-security-label-for-smart-home-devices

[4]https://www.gov.uk/government/publications/code-of-practice-for-consumer-iot-security/code-of-practice-for-consumer-iot-security

[5]https://www.databreachtoday.com/coming-soon-trust-mark-certification-for-iot-devices-a-14459