Emotet攻擊開始使用偽裝為Microsoft Office消息的新模板

研究人員本周觀察到,本周以來Emotet攻擊采用了一個新模板,該模板偽裝成Microsoft Office消息,敦促收件人更新其Microsoft Word以添加新功能。

Emotet垃圾郵件利用新的模板誘騙受害者啟用宏,從而受到感染。

安裝惡意軟件后,Emotet將在計算機上下載其他payload,包括勒索軟件,并使用其發送垃圾郵件。

Emotet銀行木馬至少從2014年開始就非常活躍,據追蹤顯示,該僵尸網絡由一個被標記為TA542的惡意參與者控制。在8月中旬,該惡意軟件被用于以COVID19為主題的全新垃圾郵件活動。

最近的垃圾郵件活動使用帶有惡意Word文檔或鏈接到這些文檔的郵件,這些郵件偽裝成發票、快遞信息、COVID-19咨詢、簡歷、財務文檔或掃描的文檔。

臭名昭著的銀行木馬也被用來傳遞惡意代碼,例如Trickbot和QBot木馬或勒索軟件,例如Conti(TrickBot)或ProLock(QBot)。

Emotet是一種模塊化惡意軟件,其運營者可以開發新的Dynamic Link庫來更新其功能。

近日,網絡安全和基礎設施安全局(CISA)發布了警報,聲稱自8月以來針對美國多個州和地方政府的Emotet攻擊數量激增。

在此期間,CISA的入侵檢測系統EINSTEIN已檢測到大約16,000個與Emotet活動有關的警報。

近期在持續觀察的研究人員于10月14日發現,攻擊者使用了多種誘餌引誘受害者上當,包括發票、采購訂單、快遞信息、COVID-19咨詢以及有關總統特朗普的健康消息。

垃圾郵件帶有惡意的Word(.doc)附件,或包含下載引誘文檔的鏈接。

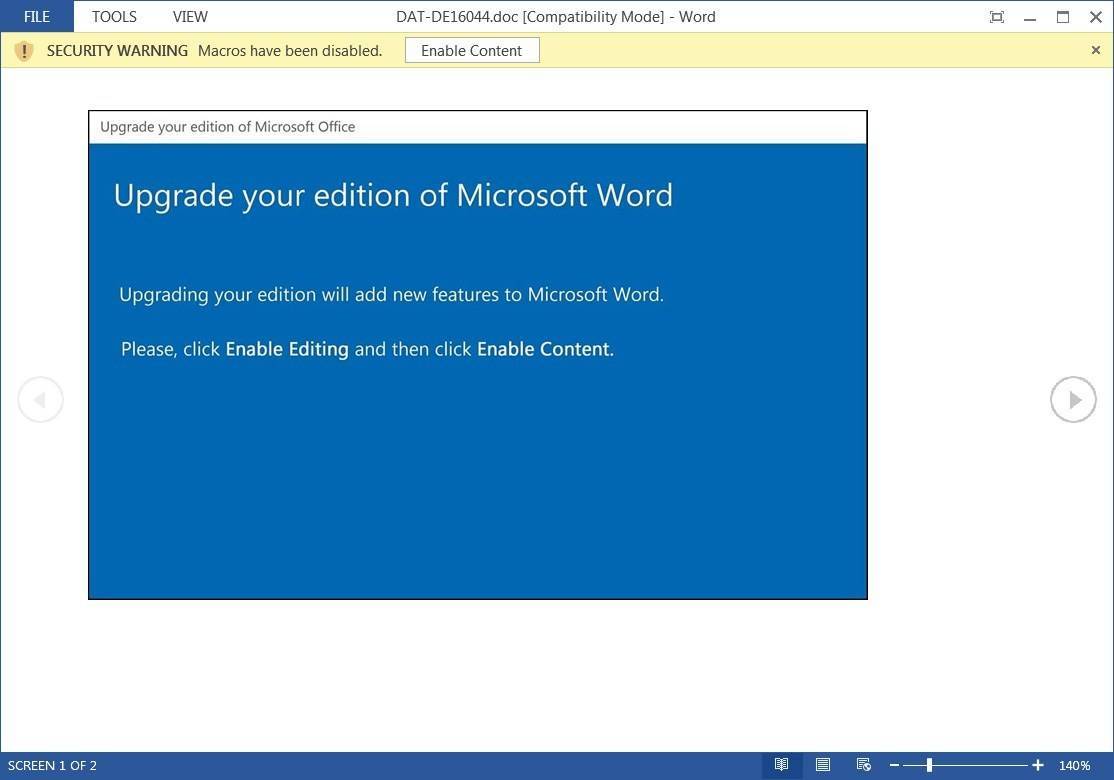

BleepingComputer報道稱,Emotet本周改用了一個新模板,偽裝成一條來自Microsoft Office的消息,指出需要更新Microsoft Word才能添加新功能。

下方顯示的是一些受害者受到的引誘信息,誘使他打開啟用宏。

- 升級您的Microsoft Word版本

- 請單擊“啟用編輯”

- 然后單擊“啟用內容”

- 啟用宏后,Emotet惡意軟件將會被自動下載并安裝到受害者的%LocalAppData%文件夾中。

“因此,所有電子郵件用戶都必須認清Emotet使用的惡意文檔模板,以確保您的電腦不會被意外感染,這一點很重要。”BleepingComputer如此總結道。