KashmirBlack 僵尸網絡劫持了大量CMS網站

研究人員最近發現一個活躍的僵尸網絡,由遍布30個國家的數十萬個被劫持的系統組成,該攻擊正在利用“數十個已知漏洞”,將廣泛使用的內容管理系統(CMS)作為攻擊目標。

據悉,“KashmirBlack”活動于2019年11月左右開始,目標是針對流行的CMS平臺,如WordPress、Joomla!、PrestaShop、Magneto、Drupal、Vbulletin、OsCommerence、OpenCart和Yeager。

Imperva的研究人員在一份分析報告中說:

“它精心設計的基礎設施使得它很容易擴展和增加新的漏洞或有效載荷,而且它使用復雜的方法來偽裝自己不被發現,并保護它的運行。”

這家網絡安全公司對KashmirBlack僵尸網絡進行了為期六個月的調查,結果顯示,該復雜操作由一臺命令控制(C2)服務器和60多個代理服務器管理,這些服務器與僵尸網絡進行通信以發送新目標,從而通過暴力攻擊和安裝后門來訪問僵尸網絡,擴大僵尸網絡的規模。

KashmirBlack的主要目的是濫用門羅幣加密貨幣挖掘系統的資源,并將網站的合法流量重定向到垃圾郵件頁面,但是,它也被用來進行攻擊。

無論出于何種動機,開發嘗試均始于利用PHPUnit RCE漏洞(CVE-2017-9841)用與C2服務器通信的下一階段惡意有效載荷感染客戶。

Imperva的研究人員發現,根據在曾經的這種攻擊中發現的攻擊特征,他們相信這個僵尸網絡是由一個名叫Exect1337的黑客所為,他是印尼黑客團隊PhantomGhost的成員。

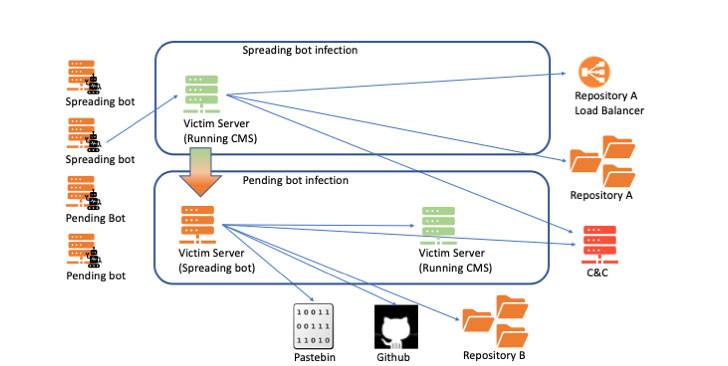

KashmirBlack的基礎架構很復雜,包括多個活動部分,包括兩個獨立的存儲庫,一個用于托管漏洞利用程序和有效載荷,另一個用于存儲惡意腳本以與C2服務器通信。

僵尸程序本身要么被指定為“傳播僵尸程序”,一個受害者服務器,與C2通信,接收感染新受害者的命令;要么被指定為“待定僵尸程序”,一個新被入侵的受害者,其在僵尸網絡中的作用尚未確定。

當CVE-2017-9841被用來將一個受害者變成一個傳播僵尸時,成功利用CMS系統的15個不同的漏洞會導致一個受害者站點成為僵尸網絡中一個新的待處理僵尸,KashmirBlack運營商使用了一個單獨的WebDAV文件上傳漏洞來造成損壞。

但隨著僵尸網絡的規模不斷擴大,越來越多的僵尸開始從存儲庫獲取有效載荷,基礎設施也進行了調整,增加了一個載荷均衡器對象,以返回一個新設置的冗余存儲庫的地址,從而使其更具可擴展性。

KashmirBlack的最新版本也許是非常危險,上個月,研究人員發現僵尸網絡使用Dropbox替代了其C2基礎架構,濫用了云存儲服務的API來獲取攻擊指令并從傳播中的僵尸網絡上傳攻擊報告。

Imperva的研究人員發現轉移到Dropbox可以使僵尸網絡將合法的Web服務隱藏在非法犯罪活動中。這是偽裝僵尸網絡流量、保護C&C操作安全的關鍵一步,最重要的是,這樣做的目的是研究人員很難追蹤僵尸網絡,以找到攻擊背后的組織。

本文翻譯自:https://thehackernews.com/2020/10/kashmirblack-botnet-hijacks-thousands.html