Gitpaste-12惡意軟件通過GitHub和Pastebin攻擊Linux服務器和IoT設備

Gitpaste-12是一種新蠕蟲,它使用GitHub和Pastebin來存儲組件代碼,并且至少有12種不同的攻擊模塊可用。Juniper Threat實驗室已經發現了這一點。

從技術上講,蠕蟲是一種可在計算機之間傳播其自身副本的惡意軟件。

蠕蟲可以在沒有任何人為干預的情況下進行自我復制,并且不需要將其附加到軟件程序中即可造成損害。

Gbhackers中描述了許多有趣的蠕蟲攻擊。Gitpaste-12是一種具有許多功能的重要蠕蟲。

目標機器和版本

Gitpaste-12的目標是基于Linux的x86服務器,以及基于Linux ARM和MIPS的IoT設備。

使用的GitHub存儲庫為:

https://github[.]com/cnmnmsl-001/-

Gitpaster-12的功能

我們可以將Gitpaster-12的工作模型分為兩個階段。

第一階段,它在這里會進行最初的系統妥協。該蠕蟲將嘗試使用已知的漏洞來破壞系統,還可能嘗試暴力破解密碼。

在破壞系統后,該惡意軟件立即設置了一個從Pastebin下載的cron任務,該任務依次調用相同的腳本,并每隔一分鐘再次執行一次。通過使用這種方式,更新將通過cron作業發送到僵尸網絡。

在第二階段,接下來的GitHub文件為(https://raw.githubusercontent[.]com/cnmnmsl-001/-/master/shadu1),接著開始執行它。

惡意軟件會做什么?

· 惡意軟件通過清除防火墻規則、selinux、apparmor、云安全代理和其他攻擊預防和監控軟件等系統的防御來為攻擊做準備。

另外,shadu1腳本包含中文注釋,并且攻擊者可以使用多個命令來禁用不同的安全防御功能。

· 像所有其他蠕蟲一樣,Gitpaster-12確實能夠為monero加密貨幣運行miner。

蠕蟲的功能

蠕蟲的腳本在Gitpaste-12惡意軟件上運行,該腳本會攻擊其他計算機,并以自動的方式進行復制和傳播,這也是蠕蟲的根本特征。蠕蟲會隨機選擇/8 CIDR進行攻擊,并將嘗試該范圍內的所有地址。

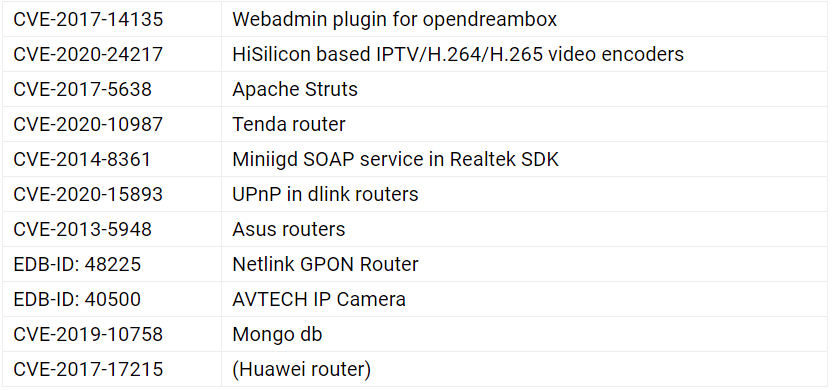

Gitpaste-12漏洞

Gitpaste-12使用了11個漏洞,并利用telnet暴力破解器進行了傳播。

下面列出了已知的漏洞:

因此,我們建議您遵循所有最佳安全措施,以免比惡意軟件更糟糕的蠕蟲病毒,從而可以保存您和您的網絡的安全。

本文翻譯自:https://gbhackers.com/gitpaste-12-malware/如若轉載,請注明原文地址。