Chrome 瀏覽器將屏蔽 554 端口以阻止 NAT Slipstreaming 攻擊

Chrome 瀏覽器將阻止瀏覽器對 TCP 554 端口的訪問,以防止利用 NAT Slipstreaming 2.0 漏洞的攻擊行為。

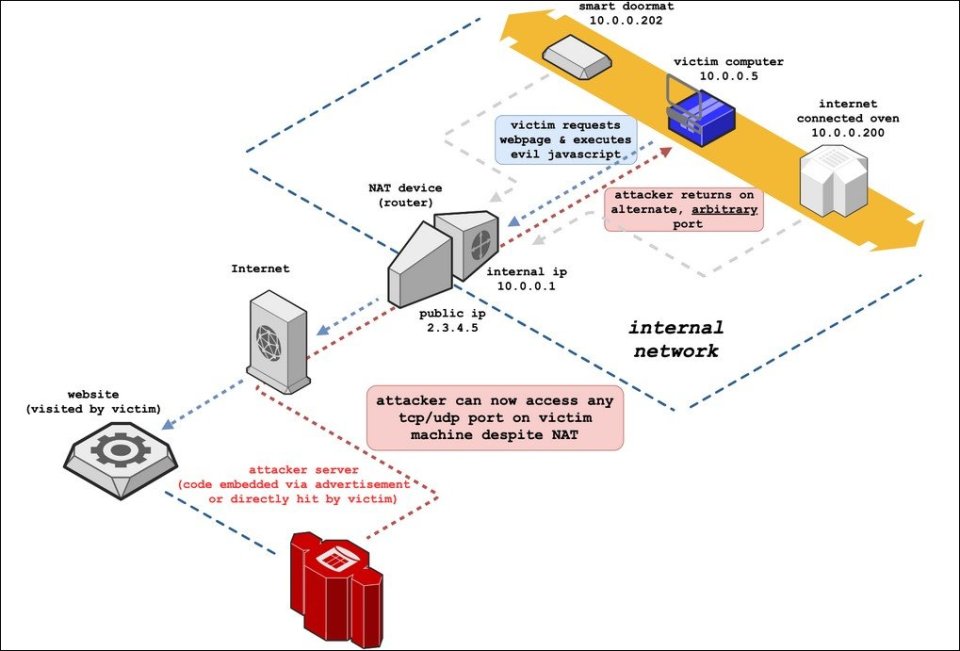

去年,安全研究人員披露了新版本的 NAT Slipstreaming 漏洞,該漏洞允許惡意腳本繞過網站訪問者的 NAT 防火墻,訪問訪問者內部網絡上的任何 TCP/UDP 端口。

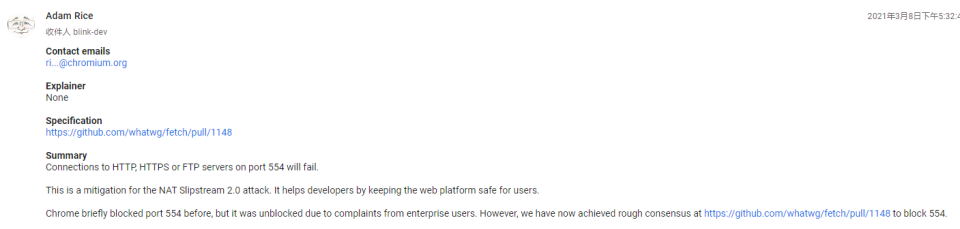

由于這個漏洞只對路由器的應用層網關(ALG)監控的特定端口起作用,因此包括 Chrome、Safari 和 Mozilla 在內的瀏覽器開發者已經阻止了不會收到大量流量的易受攻擊的端口。當該漏洞首次被披露時,Chrome 87 開始阻止 HTTP 和 HTTPS 對 TCP 端口 5060 和 5061 的訪問,以防范該漏洞。2021年1月,谷歌又阻止了對另外 7 個端口的 HTTP、HTTPS 和 FTP 訪問,包括 69、137、161、1719、1720、1723 和 6566 端口。過去,Chrome 也曾屏蔽過 554 端口,但在企業用戶投訴后取消了屏蔽。

然而,Chromium 工程師 Adam Rice 宣布,目前開發這么已經在 Github 上達成了共識,將再次屏蔽 554 端口。

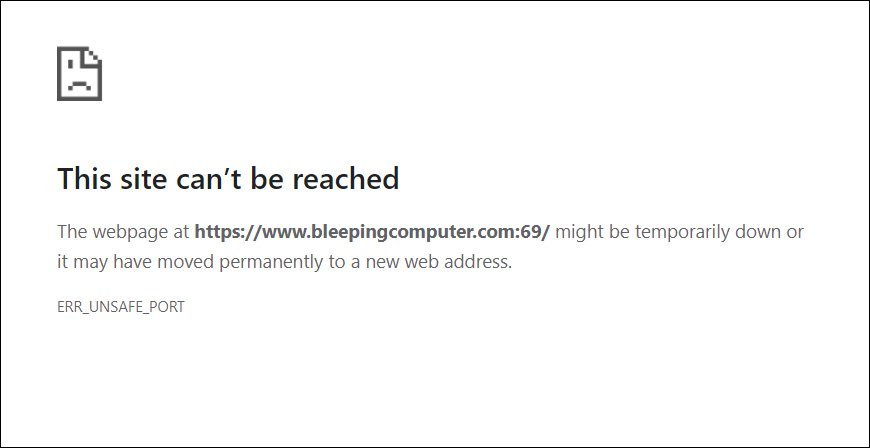

谷歌和 Safari 開發者也在討論屏蔽 10080 端口,Firefox 已經屏蔽了這一端口,但由于網絡瀏覽器對該端口的合法請求,開發者們猶豫不決。一旦某個端口被屏蔽,當用戶試圖連接到該端口時,會看到一條錯誤信息,顯示為 'ERR_UNSAFE_PORT'。 如果有開發者將網站托管在這些端口上運行,則應該切換到其他端口,讓用戶能夠不受這些端口的影響繼續訪問網站。

此外,Firefox 84 或更高版本以及 Safari 都已經在其瀏覽器中屏蔽了 554 端口。

本文轉自OSCHINA

本文標題:Chrome 瀏覽器將屏蔽 554 端口以阻止 NAT Slipstreaming 攻擊

本文地址:https://www.oschina.net/news/132508/chrome-block-port-554