Capcom勒索軟件攻擊調查:未支付贖金

近日,老牌游戲開發商Capcom發布了有關去年遭受勒索軟件攻擊的最終更新,其中詳細說明了黑客如何獲得網絡訪問權、感染設備以及竊取了成千上萬個人信息。

2020年11月上旬,勒索軟件Ragnar Locker攻擊了老牌日本游戲開發商和發行商Capcom,迫使其關閉了部分網絡。

攻擊者采用了典型的人工勒索軟件攻擊方式,對Capcom網絡上的設備進行加密之前先竊取了敏感信息。

Ragnar Locker聲稱,他們從Capcom竊取了1TB的敏感數據,并要求Capcom支付高達1100萬美元的贖金,以避免信息泄漏并獲取解密工具。

今天,Capcom宣布恢復受攻擊影響的內部系統的工作已接近完成,對事件的調查也已完成。

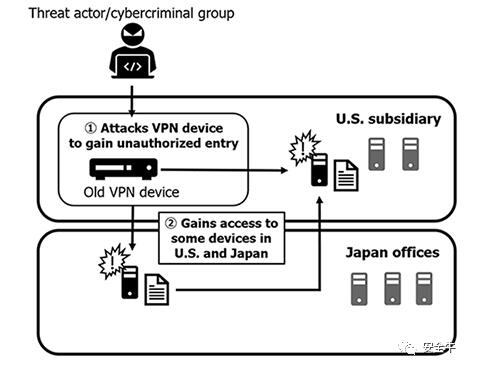

調查人員發現,Ragnar Locker團伙通過定位Capcom在北美加州子公司的舊虛擬專用網備份設備,來訪問Capcom的內部網絡。

從那里,攻擊者轉向美國和日本辦公室中的設備,并于11月1日引爆了文件加密惡意軟件,從而使電子郵件和文件服務器脫機。下面是事件的簡化圖示。

Capcom聲稱,當Ragnar Locker入侵其網絡時,它正在提高網絡防御能力,受感染的也是即將被淘汰的虛擬專用網設備。但是,在大范圍推動遠程辦公的背景下,舊的虛擬專用網服務器在發生通信問題時繼續充當緊急備份的功能。

Capcom對數據泄露的最終評估是:共有15649個人受到了影響,比2021年1月最初宣布的人數少766人。

泄漏信息不包括支付卡詳細信息,僅包括公司和個人數據,其中包括姓名、地址、電話號碼和電子郵件地址。

Capcom表示,在與執法部門進行磋商之后,沒有向勒索軟件團伙支付贖金,也未嘗試與他們聯系。這導致使攻擊者在攻擊事件發生幾周后泄漏了公司數據。

遭遇此次勒索軟件攻擊后,Capcom的加強安全措施的重大投資是設立了安全運營中心(SOC),以密切監控分析外部連接以及端點檢測和響應(EDR)系統,檢查PC和服務器上是否存在異常活動。

參考資料:https://www.capcom.co.jp/ir/english/news/html/e210413.html

【本文是51CTO專欄作者“安全牛”的原創文章,轉載請通過安全牛(微信公眾號id:gooann-sectv)獲取授權】