Razer Synapse 0 day漏洞可獲得Windows 10管理員權限

Razer Synapse 0 day漏洞,插入Razer鼠標即可獲得Windows 10管理員權限。

Razer 是一家知名的游戲設備品牌廠商,提供的產品包括游戲鼠標和鍵盤。在Windows 10或Windows 11中插入Razer設備后,操作系統會自動下載和安裝Razer Synapse軟件。Razer Synapse軟件是一款配置硬件設備、設備宏和映射按鍵的軟件。Razer稱Razer Synapse軟件的用戶量超過1億。研究人員在Razer Synapse中發現了一個0 day安全漏洞,攻擊者利用該漏洞只需插入Razer鼠標或鍵盤即可獲得Windows管理員權限。

漏洞概述

研究人員jonhat在Razer Synapse安裝中發現一個0 day漏洞,攻擊者利用該漏洞可以在Windows設備上獲得system權限。在獲取Windows SYSTEM權限后,可以完全控制系統,安裝包括惡意軟件在內的任意軟件。

Jonhat向Razer提交了安全漏洞,但沒有得到Razer的回應,因此Jonhat于8月21日在推特上公開了該漏洞,并發布了PoC視頻。

BleepingComputer研究人員確認該漏洞是一個本地權限提升漏洞,也就是說用戶需要擁有Razer設備,并能夠物理訪問計算機設備。但該漏洞的利用成本仍然很低,用戶只需20美元買一個Razer鼠標,將其插入Windows 10計算機就可以利用該漏洞并獲得管理員權限。

PoC

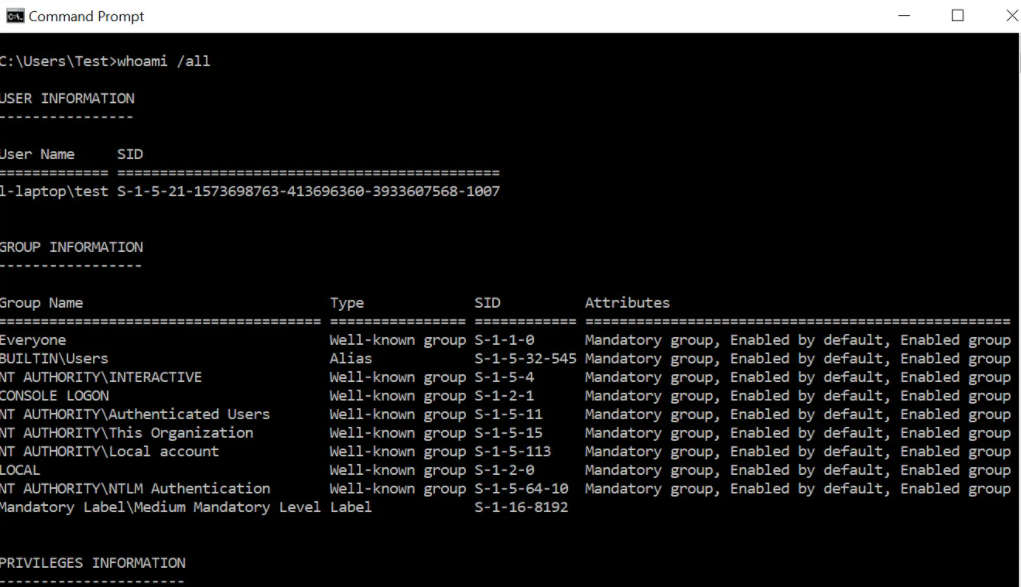

研究人員首先在Windows 10計算機上創建了一個標準的、非管理員權限的臨時用戶“test”:

沒有管理員權限的test用戶

將Razer設備插入Windows 10設備后,操作系統自動下載和安裝驅動以及Razer Synapse軟件。

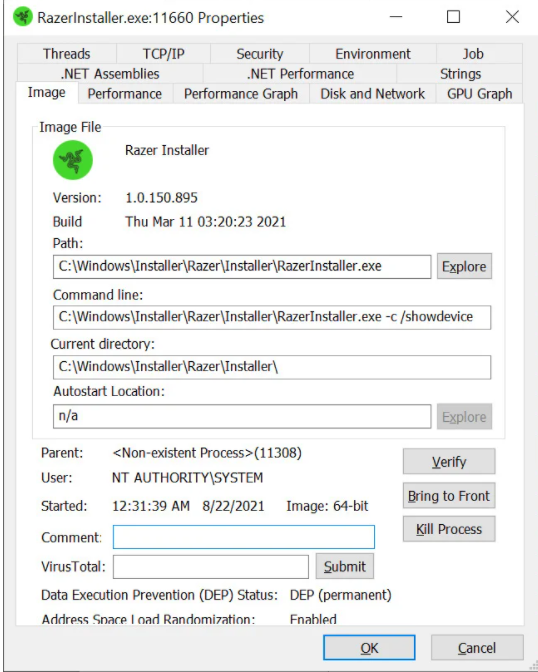

由于RazerInstaller.exe可執行文件是由具有SYSTEM權限的Windows進程來啟動的,因此Razer安裝程序也就獲得了SYSTEM權限,如下圖所示:

以SYSTEM權限運行的RazerInstaller.exe

Razer Synapse軟件安裝后,安裝向導允許用戶指定想要安裝的文件夾。漏洞就出現在選擇安裝文件夾這一過程中。當用戶修改安裝文件夾的位置時,會出現一個選擇文件夾的對話框。此時如果按住shift+右擊對話框,就會彈出打開PowerShell窗口的界面。

Razer Synapse安裝彈窗

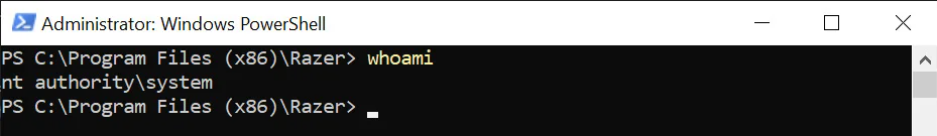

這個PowerShell彈窗是SYSTEM權限的進程啟動的,因此PowerShell彈窗會繼承SYSTEM權限。

如圖所示,一旦打開PowerShell彈窗,并輸入whoami命令,可以看出具有SYSTEM權限。

具有SYSTEM權限的PowerShell彈窗

PoC視頻地址參見:https://streamable.com/e/q2dsji

Razer將修復該漏洞

Jonhat在推特上發布該0 day漏洞情況后,Razer稱將會修復該漏洞,并會向Jonhat提供漏洞賞金。

本文翻譯自:

https://www.bleepingcomputer.com/news/security/razer-bug-lets-you-become-a-windows-10-admin-by-plugging-in-a-mouse/