速速更新你的iPhone,新漏洞大得可怕,全球16.5億臺設備受影響

用 iPhone 的小伙伴,昨天早晨大多會收到一個系統升級信息。

蘋果突然對旗下多個平臺的操作系統進行了一次版本更新,覆蓋 iOS、macOS 和 watchOS。

距離上一個大版本 iOS 14.7 不到兩個月,本周的蘋果發布會不到兩天,此時放出系統更新不免讓人感覺有些奇怪——iOS 14.8 沒有新功能,該緊急更新包含兩個安全補丁,只為修復一個漏洞。Citizen Lab 的安全研究人員表示,該漏洞很可能被人利用,將間諜軟件安裝到人們的手機中。

研究人員表示,該漏洞可以在「零點擊」即用戶毫不知情的情況下安裝間諜軟件 Pegasus,此種軟件可以用于竊取數據、密碼、直接激活手機上的麥克風和相機。

「這個間諜軟件可以做機主對 iPhone 做的任何事,甚至還能做更多。」Citizen Lab 高級研究員 Bill Marczak 說道。當前,全球有超過 16.5 億臺蘋果設備存在這樣的風險。

今年 7 月,包括《華盛頓郵報》、《世界報》和《衛報》等大量新聞媒體集中報道了 Pegasus 計劃,據稱這是一款由私人承包商開發的間諜軟件,其感染的手機將發回數據,包括照片、消息和音頻 / 視頻記錄。Pegasus 的開發商、一家名為 NSO Group 的以色列公司表示,該軟件無法追溯到使用它的政府——這是秘密行動的關鍵。

國際特赦組織曾對 67 部智能手機進行了詳細的取證,以尋找證明它們成為 Pegasus 間諜軟件目標的證據——其中 37 部手機檢測呈陽性,其中 23 部手機已確認被入侵。但有關該軟件的許多關鍵細節我們仍不清楚。

衛報稱,Pegasus 項目核心泄露的數據庫包括法國總統馬克龍和其他 13 位國家元首和政府高官的手機號碼。

數據庫中出現的信息涉及巴基斯坦總理、烏干達前總理、法國總統和南非總統。

Pegasus 經常被媒體與沙特記者賈麥勒 · 卡舒吉聯系在一起,據稱沙特使用此間諜軟件鎖定了他的位置。紐約時報稱,NSO 收取 50 萬美元為客戶設置 Pegasus 系統,然后收取額外費用以實際破解人們的手機。據報道,入侵 10 臺 iPhone 或安卓手機的成本為 65 萬美元,而破解 5 個黑莓用戶的成本為 50 萬美元。然后,客戶可以支付更多費用來瞄準更多用戶,價格也會有折扣:額外 100 部電話 80 萬美元,額外 50 部電話 50 萬美元。

根據 Forbidden Stories 的說法,僅 NSO 與沙特阿拉伯的合同價值就高達 5500 萬美元。

鑒于漏洞的嚴重性,蘋果用戶應該盡快更新到 iOS 14.8、macOS Big Sur 11.6 和 watchOS 7.6.2。

Pegasus 能夠攻破最新版本的蘋果和安卓系統,而且攻擊方式也從引導用戶點擊鏈接,逐漸發展到了直接發送鏈接讓手機在不知情的情況下被感染。

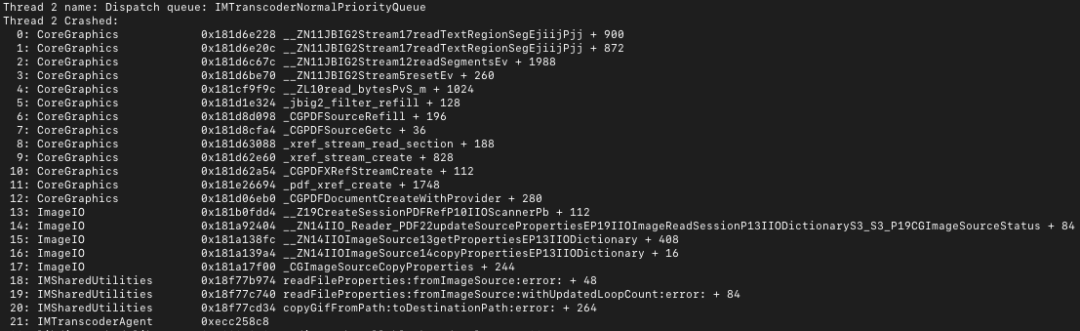

蘋果的開發團隊表示他們在 8 月份聽說了新漏洞,當時 Citizen Lab 報告稱 Pegasus 成功攻擊了 iOS 14.6(5 月發布)的 iPhone。Citizen Lab 還表示,這個代號為「ForcedEntry」的安全漏洞似乎與 7 月國際特赦組織(Amnesty International)審查的一些系統攻擊行為類似。當時,安全研究人員寫道,這是由蘋果 CoreGraphics 系統中的一個錯誤導致的,并且發生在手機收到包含風險文件的短信后,嘗試使用與 GIF 相關的功能時。

運行 iOS 14.6 的 iPhone 12 Pro Max 上的「ForcedEntry」漏洞。圖源:https://citizenlab.ca/2021/08/bahrain-hacks-activists-with-nso-group-zero-click-iphone-exploits/

實際上,早在今年 3 月,Citizen Lab 就檢查了一位不愿透露姓名的沙特活動人士的手機,確認了其已被 NSO Group 的 Pegasus 間諜軟件入侵。在分析過程中,Citizen Lab 獲取了該設備的 iTunes 備份。

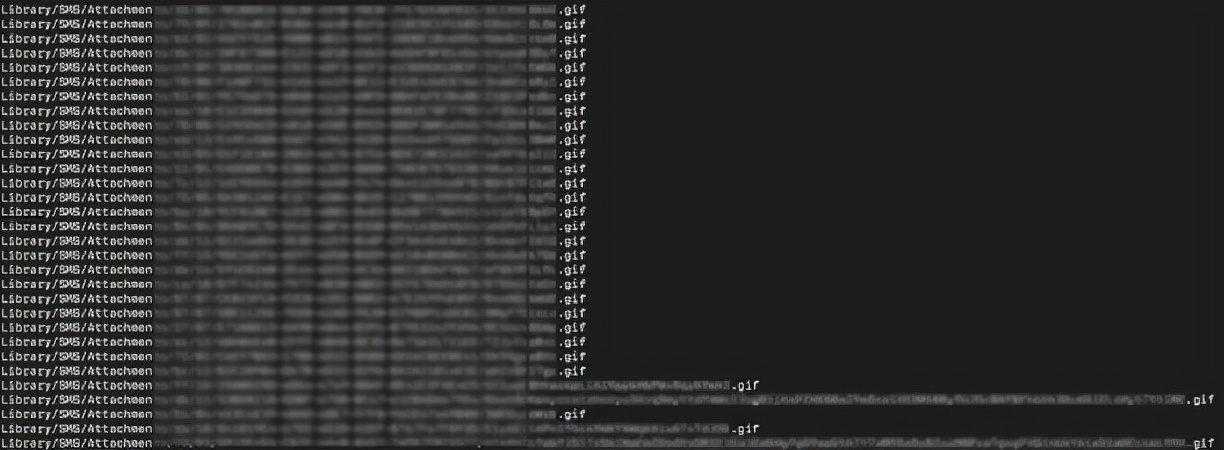

最近 Citizen Lab 對重新分析了備份文件 Library/SMS/Attachments,發現其中產生了幾個帶有「.gif」擴展名的文件,Citizen Lab 已確定這些文件是在被 NSO Group 的 Pegasus 間諜軟件入侵之前剛剛發送到該手機上的。

在該手機上發現的 GIF 文件。

Citizen Lab 的研究人員進一步分析發現:

- 同一個擴展名為「.gif」的文件具有 27 個副本,并且雖然擴展名是「.gif」,但該文件實際上是一個 748 字節的 Adobe PSD 文件。該文件的每個副本都會導致設備上的 IMTranscoderAgent 崩潰。其中大多數文件的文件名看起來是隨機生成的十個字符。

- 另外,其中 4 個帶有「.gif」擴展名的文件實際上是包含 JBIG2 - 編碼流的 Adobe PDF 文件,2 個文件有 34 個字符的名稱,2 個文件有 97 個字符的名稱。

pdfid 工具在這 4 個「.gif」文件上的輸出是:

- PDF Comment '%PDF-1.3\n\n'

- obj 1 0

- Type: /XRef

- Referencing:

- Contains stream

- << /Type /XRef /Size 9 /W [1 3 1] /Length ... /Filter [/FlateDecode /FlateDecode /JBIG2Decode] /DecodeParms >>

- trailer

- << /Size 2 >>

- startxref 10

- PDF Comment '%%EOF\n'

Citizen Lab 在完成這些分析之后,于 9 月 7 日將該問題提交給 Apple,蘋果于 9 月 13 日迅速發布了 iOS 14.8。蘋果的更新說明問題發生在處理惡意制作的 PDF 時,同時蘋果在聲明中感謝 Citizen Lab 完成了獲取該漏洞樣本的重要工作。

本次更新還修復了適用于 iOS 和 macOS Big Sur 的 WebKit 的一個安全問題。它不是 Citizen Lab 發現的,而是由匿名研究人員發現的,并且與「ForcedEntry」漏洞位于系統的不同部分,但蘋果表示該漏洞同樣值得注意。

盡管時而有人吐槽「反向升級」,但保持設備系統的最新狀態顯然是一件利大于弊的事。對于蘋果用戶來說,在 9 月 14 日發布會前一天讓 iOS 14 版本獲得安全補丁的操作,讓修復內容覆蓋了更多設備。目前看來,所有人都需要盡快更新設備。

參考內容:

- https://www.theverge.com/2021/9/13/22672352/apple-spyware-gateway-iphone-software-update-nso-pegasus

- https://www.nytimes.com/2021/09/13/technology/apple-software-update-spyware-nso-group.html

- https://citizenlab.ca/2021/09/forcedentry-nso-group-imessage-zero-click-exploit-captured-in-the-wild/

【本文是51CTO專欄機構“機器之心”的原創譯文,微信公眾號“機器之心( id: almosthuman2014)”】